Seulement à première vue, les mots de passe impénétrables ne contiennent pas de structure logique et ressemblent à Abrakadabra. Les mots de passe sophistiqués ne sont donc que pour ceux qui ne connaissent pas la recette de leur création. Vous n'avez pas à mémoriser les registres des lettres, des chiffres, des caractères spéciaux et de l'ordre de leur texte suivant. Assez pour choisir une fondation mémorable et suivre conseil simple Créer des mots de passe forts.

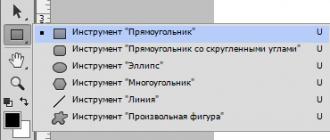

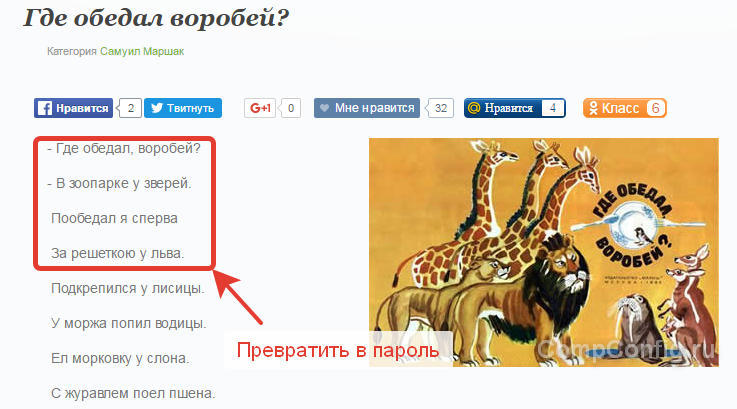

Compteurs pour enfants

Le mot de passe est basé sur n'importe quel poème d'enfants ou lu. Il est souhaitable que cela ne soit trouvé que dans vos parties et n'était pas bien connu. Un meilleur essai! Bien que les rimes d'enfants soient appropriées, l'essentiel est que les lignes tombent fermement des jeunes années de votre tête.

Le mot de passe comprendra les premières lettres de chaque mot. Et la lettre sera écrite en majuscule si elle est la première dans la phrase. Nous remplaçons certaines lettres similaires à l'orthographe avec des chiffres (par exemple, "H" sur "4", "O" sur "0", "S" à "3"). Si vous ne souhaitez pas être surmonté avec le remplacement des lettres aux chiffres, recherchez un lecteur qui contient déjà des chiffres. N'oubliez pas les signes de ponctuation, séparant des mots et des suggestions - ils seront utiles.

Exemple:

Tour de tortue passée

Et derrière le lièvre couru.

S'est avéré être en avance

Qui ne croit pas - sortez!

Nous remplaçons les lettres "H", "S" et "O" sur des nombres similaires. La seconde, les troisième et quatrième lignes commencent par des lettres majuscules et sont donc écrites dans les majuscules. Allumez quatre signes de ponctuation. Bien sûr, nous écrivons par des lettres russes, mais sur disposition d'anglais Clavier.

17-Mot de passe symbolique est prêt! Peut-être que ce n'est pas idéal, car il contient des signes répétés, des lettres minuscules constantes et des chiffres. Mais appeler lui une seule langue certaine ne tournera pas.

Dictons préférées

Le schéma est semblable au Belch des enfants. Tout comme base, vous prenez les phrases les plus mémorables des penseurs, des célébrités ou des kinhérois. Vous pouvez compliquer quelque peu votre vie, en remplaçant la lettre "H" non sur "4", mais sur "5", par exemple. Il n'y a pas de manœuvre déroutante!

Exemple:

J'ai découvert que j'ai

Il y a une énorme famille:

Rivières, champs et cannes à pêche,

Sur le terrain - chaque épillet ...

Nous remplaçons la lettre "H" à "8", n'oublie pas les panneaux de ponctuation supérieurs et de ponctuation.

ZE, 8EVTJC ^ H, G, BK, DG-RR ...

Jargon et Terminologie

Il est entendu par l'utilisation de jargon professionnel, compréhensible au nombre extrêmement étroit de personnes. Ces mots sont beaucoup plus loin d'une personne ordinaire que de criminels, largement éclairés à la télévision et à la rues de toute ville.

Par exemple, vous pouvez utiliser un extrait de l'hôpital ou une définition médicale précipitative.

Exemple:

La cyclopentante -rifénantrine est un terme composé de 28 lettres. Il s'avère une longue période, donc je suggère de jeter des voyelles et de diluer les consonnes restantes du registre principal.

Dates du mémorial

Bien sûr, votre anniversaire ou votre jour du début de la vie de famille n'est pas la base la plus réussie pour le mot de passe. L'événement devrait être une importance exceptionnelle, et seulement vous devez savoir à ce sujet. Par exemple, c'est peut-être le jour où vous avez mangé la chewing, enfoui de la leçon ou enfreint le talon. Étant donné que la base du mot de passe sera des chiffres, il n'est pas superflu de les mélanger avec des lettres.

Exemple:

10/22/1983 et 06/16/2011

Remplacez les points qui divisent le jour, le mois et l'année, pour toute lettre, par exemple, un petit anglais «L», qui ressemble beaucoup à un séparateur assez fréquemment utilisé »/". Entre les dates, le symbole "_" est "_". Les zéros remplaceront les lettres "O".

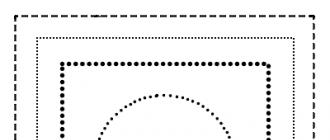

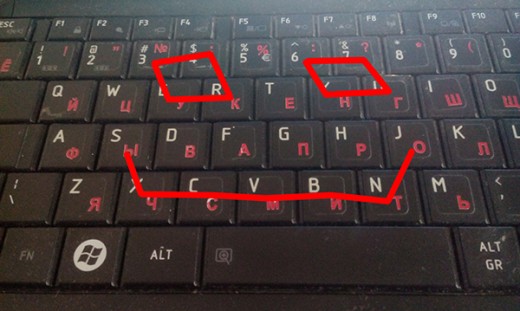

Clé visuelle

Utilisez des techniques de déverrouillage smartphone et sur votre clavier. Venez avec n'importe quelle forme et "passer le" doigt dans ses contours.

N'oubliez pas de passer à travers des chiffres, de changer le sens horizontal et vertical du mouvement. Et montrez, contrairement à moi, fantaisie!

Conclusion

Les moyens proposés de créer un mémorable, mais en même temps, assez compliqué à la perception du mot de passe peuvent être modifiés et combinés à votre discrétion. Il suffit de freiner votre superpall une fois, et vous pouvez l'utiliser sans crainte en présence d'un outsider.

Et comment choisissez-vous un mot de passe?

Beaucoup ne se donnent pas un rapport sur votre importance. Dans ma pratique, il y avait de nombreux cas parmi mes connaissances, qui pour diverses raisons ont négligé la complexité du mot de passe en faveur de sa simplicité et de sa mémorité. Je suis venu me plain-je - "Sasha, m'a piraté !!!".

Déterminons à démarrer - quel devrait être le mot de passe? Du point de vue des professionnels Le mot de passe doit contenir un ensemble arbitraire de lettres, de chiffres et de symboles. Vous ne pouvez pas discuter avec cela, de tels mots de passe sont vraiment stables pour pirater. Mais acceptez que dans la vie quotidienne par l'utilisateur habituel Cela ne convient pas, car il sera difficile de se souvenir assez, il y a beaucoup d'occasions de se tromper.

Souvent, les gens choisissent des mots de passe sur le principe de leur nom, nom de famille, patronymique, date de naissance, etc. Certains utilisent la terminologie de la sphère de la vie, qui leur est proche. Par exemple, une personne travaillant avec des voitures peut proposer un mot de passe de lampes halogènes H4. Peut-être que cela vous semblera que ce mot de passe est bon. Cependant, ce n'est pas! Méthodes modernes Package de mots de passe Travaillez sur les masques de dictionnaire et la base de mots dans laquelle les termes sont les plus probables: lampes halogènes et / ou lampes halogènes. Une situation similaire avec les noms - ils ont également dans les bases de données.

Maintenant nous savons que les mots de passe ne doivent pas utiliser les dates, les noms et divers termes généralement acceptés . Et ici, nous retournons au fait que nous avons commencé - mots de passe composés d'un ensemble de lettres, de chiffres et de symboles.

Je vais donner un algorithme de création de mot de passe simple.

1 étape - Disons que vous appelez Vladimir et dans votre famille, il y a papa, maman et petit frère, leur nom est Andrei, Marina et Sergey, respectivement. Nous placons les premières lettres de noms pour l'ancienneté, les gagne en latin (de nombreux sites Internet interdisent l'utilisation de caractères russes):

AMVS.

2 étapes "Supposons que tu sois née en 1989, Andrei - en 1958, Marina - en 1961 et Sergey - en 1995. Ajouter après chaque lettre de leur nom d'anniversaire:

A58M61V89S95

3 étapes - Nous ferons un autre paramètre - travail ou études. Les parents et vous travaillez déjà et frère apprend toujours. Désigne le travail avec un symbole de $ et étudiez - *. Nous obtenons le mot de passe suivant:

A58 $ M61 $ V89 $ S95 *

4 étapes - Utiliser différents mots de passe Sur différents sites! Cela empêchera le piratage d'autres services où vous êtes inscrit: courrier, blog, social. Réseaux et autres. Pour ce faire, ajoutez simplement la première lettre de l'adresse du site où vous vous inscrivez. Donc, les mots de passe vont regarder:

Pour le site Vkontakte (vk.com) - A58 $ M61 $ V89 $ S95 * V

Pour les camarades de classe de site (Odnoklassniki.ru) - A58 $ M61 $ V89 $ S95 * O

Poursuivre cet algorithmeVous serez facile à retenir et en même temps vraiment bon mot de passe. Vous pouvez l'ajouter ou le changer, faire options supplémentairesEn leur définissant des symboles.

Ne gardez que l'algorithme dans votre tête et le jeu de personnages que vous n'oublierez jamais!

MIRSOVETOV a découvert que les utilisateurs d'Internet, inventant des mots de passe pour leurs comptes, admettent souvent les mêmes erreurs. Considérons plus en détail ce que les pirates de protection seront les plus faciles à pirater:

- La séquence directe ou inverse des nombres est considérée comme les options de mot de passe les plus courantes. La première chose qui vient à une personne qui veut accéder à des données personnelles est d'entrer la combinaison "123456 ..." ou des mêmes numéros dans le champ de droite, mais dans l'ordre inverse.

- Le deuxième mot de passe est considéré comme le mot "Rassword", ne lui est pas inférieur à la prévalence et à la combinaison des lettres "qwerty".

- Souvent, les utilisateurs Internet sont introduits comme mot de passe. Le nom du service est dans le compte de laquelle ils créent une protection.

- Beaucoup d'amour d'utiliser leur nom ou leur nom de famille, date de naissance ou adresse comme mot de passe. e-mail. Ces données peuvent être appliquées dans une variété de combinaisons, laissez les lettres d'enregistrement supérieur ou complétées par des combinaisons de chiffres, mais les pirates informatiques expérimentés, si nécessaire, fonqueront facilement une telle protection.

- Au lieu de ses données, les internautes utilisent souvent les données de leurs proches: mari, enfants, parents. Dans ce cas mot-clé Peut-être le nom ou la date de la naissance d'un enfant, le nom de jeune fille de la mère, etc. Les options de mot de passe sont également considérées comme ayant un surnom, une marque ou un numéro de machine, le nom de la ville natale.

- La séquence de lettres du clavier peut également être attribuée à des types de protection simples et peu fiables. De telles séquences sont très facilement calculées en utilisant programmes spéciauxqui en quelques minutes à quelques minutes de l'ensemble des options sera appropriée.

- Des mots simples comme "l'argent", "l'amour", "l'amitié", "le bonheur" peuvent également être comptés pour des types discutables de protection des données personnelles.

- Les programmes de piratage modernes ont une fonction particulière de la reconnaissance des modifications, ce qui remplace les lettres de mots simples Des caractères similaires ne vous aideront pas. Cet utilitaire reconnaît facilement dans la figure 4 lettre "A" ou "H", et dans la lettre "0" de la figure "O".

- À mots de passe simples Vous pouvez attribuer des suggestions simples comme "je t'aime".

- Une erreur très courante de nombreuses personnes est l'utilisation de mots de passe identiques dans différents services. Tout pirate informatique, piratage d'un mot de passe, ne sera pas paresseux pour vérifier sur d'autres comptes.

Quel devrait être un mot de passe fiable

- La règle principale consiste à utiliser différents mots de passe pour tous les comptes Internet.

- Le mot protecteur ou la phrase ne doit pas être associé aux données personnelles de l'utilisateur. Évitez d'inclusion dans les noms de mots de passe, les noms de famille, les dates, les livres d'animaux domestiques, etc.

- Il est souhaitable que, pour une personne étrangère, le mot de passe ressemble à une séquence illogique de mots, de lettres ou de chiffres. Dans ce cas, la combinaison protectrice doit être logique pour l'utilisateur lui-même, sinon elle l'oubliera tout simplement.

- Le numéro de téléphone ne doit pas non plus devenir un mot de passe.

- Vous ne pouvez communiquer avec personne à personne, en particulier pour les personnes non autorisées. N'oubliez pas que même l'appel de la banque ou une autre organisation avec une demande d'information de ces informations dans de nombreux cas est le travail des fraudeurs.

- Certains services après l'enregistrement d'un compte, envoyez un mot de passe temporaire à l'adresse électronique. Cette combinaison doit être modifiée immédiatement après avoir entré le site.

- Ne stockez pas les mots de passe dans le navigateur ou sur le bureau de l'ordinateur.

- Le mot protecteur doit être suffisamment long et contenir non seulement des lettres, mais également des chiffres et d'autres caractères admissibles.

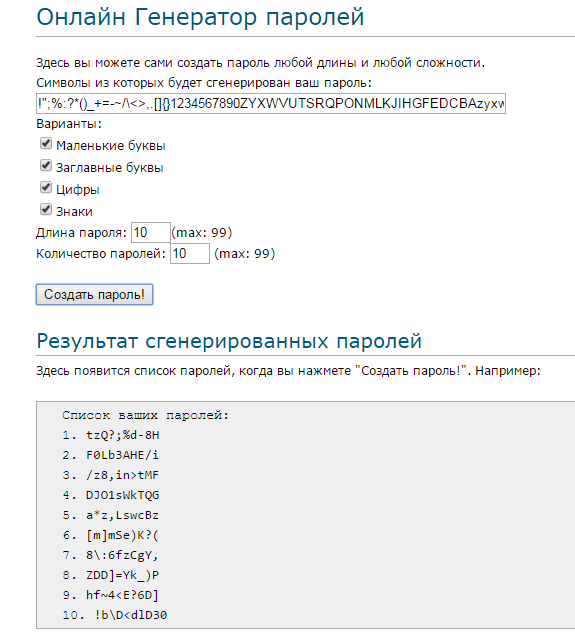

- Vous pouvez utiliser un générateur spécial pour créer un mot de passe. Il existe de nombreux programmes, il y a beaucoup de tels programmes, parmi les services populaires, vous pouvez allouer de tels: onlinepasswordenerator.ru, Securrity.ru, SADESIGN.PRO, GENPAS.NET. Avec l'aide de programmes, il est possible non seulement de créer des mots de passe uniques, mais également de vérifier les combinaisons auto-inventées au degré de fiabilité. À cette fin, utilisez l'un des services suivants: blog.kaspersky.ru, parolemanager.com ou getninguide.biz.

- Essayez de ne pas entrer dans vos comptes avec les ordinateurs d'autres personnes, en particulier dans Internet Cafe ou dans les clubs de jeu. Dans de tels endroits, il est possible de trébucher sur un programme d'espionnage qui lit la séquence de pressage des boutons du clavier.

- Les mots de passe doivent être modifiés périodiquement. Que protection fiableDe plus, il devra faire cela, mais même une longue combinaison de lettres et de chiffres à 12 chiffres doit être modifié au moins 1 fois en 2 ans.

Idées pour créer un mot de passe

Pour proposer un mot de passe original, le piratage que ce sera difficile, utilisez un lecteur bien connu ou une courte rime. Prenez la première lettre de chaque mot d'un tel poème, remplacez certains des symboles similaires, par exemple, des lettres "O" changent de "0", "Z" avec un numéro "3" et la lettre "H" chiffre "4". Dans le mot de passe, vous pouvez utiliser et signes de ponctuation s'ils sont dans le poème. Pour une protection supplémentaire, la lettre de Cyrillic peut être prescrite dans la disposition latin.

Au lieu de Quitty ou compte, un dicton préféré est tout à fait approprié. Cela peut être une citation philosophique aimée, la phrase bien connue du Kinherman, etc. Le principe de création d'un mot de passe dans ce cas est le même que lors de l'utilisation de lecteurs. Au fait, pour une plus grande complexité, certaines lettres peuvent être remplacées par des nombres non similaires, mais des autres. Par exemple, au lieu de "H", vous pouvez écrire non "4", mais "8", "5" ou tout autre symbole.

En tant que mot protecteur, un terme spécifique, appelé cercle étroit de spécialistes dans une zone donnée, peut être appliqué. Les définitions techniques ou médicales peuvent être utiles ici, par exemple, des noms de médicaments complexes.

Dans un mot de passe, il n'est pas recommandé de prescrire la date de naissance de vous-même ou de quelqu'un de vos proches, mais cela ne signifie pas qu'il est impossible d'utiliser d'autres dates mémorables. Un tel nombre peut, par exemple, désigner le premier jour de baiser. L'essentiel est que la date est connue uniquement pour vous ou un cercle très limité de personnes. Au lieu de points séparant le jour, le mois et l'année, il est préférable de saisir n'importe quel symbole ou lettre.

Pour créer un mot de passe, la clé Visual peut être utilisée. Dessinez sur un clavier de l'ordinateur un dessin simple, par exemple, un visage amusant. Cliquez pour que ces touches soient à travers lesquelles votre dessin passe.

Comment économiser le mot de passe

Après avoir inventé un mot de passe complexe et original, surtout, il est plus tard de ne pas oublier. Afin de ne pas compter uniquement sur votre mémoire, la combinaison de caractères peut être enregistrée et enregistrée de différentes manières:

- Le moyen le plus simple est de réécrire un mot protecteur sur une feuille de papier et de se cacher dans votre livre préféré ou de mettre sur l'étagère de l'armoire. Il n'est pas recommandé d'écrire un mot de passe dans un cahier, car les assaillants peuvent voler l'organisateur.

- La combinaison de caractères peut être corrigée dans des notes. téléphone mobile, Seule la note elle-même ne peut pas être signée par le mot "mots de passe" ou aucune définition similaire.

- Le mot de passe peut également être enregistré sur l'ordinateur, uniquement pour cela, vous devez déguiser le fichier. Pour cela, vous pouvez expansion de texte Modifiez le graphique et masquez le fichier dans le dossier d'image. Pour ouvrir le document, vous devez cliquer dessus avec le bouton droit de la souris et sélectionner un éditeur de texte dans la liste des programmes.

Bonjour, chers lecteurs de mon blog!

Aujourd'hui, j'aimerais vous parler de comment proposer un mot de passe.

En vous inscrivant sur de nombreux sites, j'ai vu que toutes les exigences différentes de mots de passe. Basé sur cela, j'ai proposé la formule idéale pour créer un mot de passe. Ce sera presque sur tous les sites différents, mais en même temps, vous vous souviendrez de lui et n'oublie pas! 🙂

Pourquoi est-il important d'utiliser différents mots de passe?

Avant, commencez à créer un mot de passe, je voudrais dire quelques mots sur l'importance de la présence de mots de passe différents.

Un mot de passe à tous les sites est certainement pratique, mais dangereux. Il peut être plaint non seulement les administrateurs des sites où vous êtes enregistré, mais aussi des pirates informatiques.

Connaître un mot de passe, peut trouver des informations personnelles, obtenir des données et des documents secrets.

Avoir accès à votre boites aux lettresVous pouvez modifier ou restaurer des mots de passe d'autres sites. Peut mener une correspondance en votre nom. Par conséquent, je vous recommande de considérer cette question au sérieux. En plus de créer un mot de passe complexe, je vous conseille de le changer périodiquement ou si possible, connectez la confirmation de SMS de l'entrée à compte. Par exemple, comment il est mis en œuvre par Vkontakte. Surtout, c'est gratuit 🙂

La liste des exigences du mot de passe parfait, qui conviendra à de nombreux sites:

- Votre mot de passe doit comprendre un minimum de 8 caractères, car j'ai remarqué que certains sites ont besoin d'une telle longueur;

- Votre mot de passe doit contenir au moins un chiffre;

- Au moins une lettre de votre mot de passe doit être capitalisée;

- Utilisez les 2 premières lettres du nom du site dans le mot de passe (il est nécessaire que le mot de passe soit différent);

- Utilisez tout signe de ponctuation. Ceci est facultatif, mais si c'est le cas, c'est bon.

Un exemple de mot de passe idéal

Supposons que nous ayons besoin de proposer un mot de passe pour le site Mail.ru.RU.

Choisissez un signe de ponctuation, laissez-le être - "!".

Prenez 2 premières lettres du site, nous ferons la tête du titre - "Ma".

Il y a encore 5 caractères. Je peux vous conseiller d'utiliser les 2 derniers chiffres de votre anniversaire. Supposons - "90".

3 caractères sont restés. C'est déjà votre choix. Vous pouvez entrer votre nom. Supposons que "BAA".

Total, nous avons un mot de passe - ! MA90BAA.

Pour yandex.ru, ce sera - ! Ya90baa.

Pour rambler.ru - ! Ra90baa.

Pour vk.com - ! Vk90baa.

Pour Skype - ! Sk90baa.

Il n'est pas nécessaire d'écrire dans le même ordre que moi. Vous pouvez modifier les caractères dans des endroits au fur et à mesure que vous êtes à l'aise, vous devez vous rappeler plus facilement. Par example: Sk90baa !, skbaa90!, 90skbaa!, 90baask! etc.

Le nombre de nombres dans le mot de passe que vous pouvez choisir, au moins 5, il est à votre discrétion. Soit les chiffres peuvent ajouter à la fin et 3 lettres devant eux.

Eh bien, c'est tout 🙂 Vous passerez de tous vos comptes et ne les oublierez jamais. 😎

Bonne chance, j'espère que l'article vous a été utile. Je serai heureux de la partager avec des amis! 🙂

Mots de passe partout: sur les réseaux sociaux, les systèmes de paiement, sur un ordinateur et un téléphone. Il est impossible de garder autant d'informations dans ma tête, de nombreux utilisateurs issus du chemin du moindre résistance - inventent une clé facile à retenir, puis de l'introduire sur tous les véhicules sur lesquels ils sont enregistrés.

Une telle approche de la sécurité peut entraîner des déplorables. Si le code d'accès pour Vkontakte ou ses camarades de classe peut être perdu sans conséquences financières graves, il est donc difficile de le faire éventuellement, puis proposez un mot de passe pour l'enregistrement dans système de paiement ou alors créer une pomme ID besoin de manière à ce que personne, à l'exception du propriétaire, n'a pas accès aux données.

Règles de création de mots de passe

Presque tous les sites lors de l'enregistrement, il existe une liste des exigences de mot de passe. Cependant, ce sont les exigences de ce minimum: pas moins de 8 caractères, ne peut être composé que de chiffres ou de lettres, etc. Pour créer un mot de passe vraiment complexe, vous devez vous en souvenir davantage sur plusieurs restrictions.

- La connexion et le mot de passe ne doivent pas être les mêmes.

- Il n'est pas recommandé d'utiliser des informations personnelles, surtout si vous pouvez apprendre de réseaux sociaux ou d'autres sources.

- Il n'est pas recommandé d'utiliser des mots.

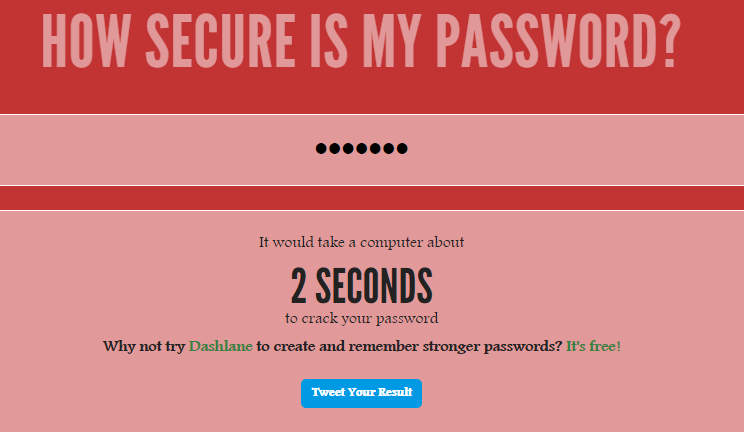

Pour comprendre la logique de ces interdictions, il suffit de voir comment les mots de passe sont collectés. Par exemple, la clé de 5 chiffres n'est que de 100 000 combinaisons. Un programme de piratage en éteignant simplement toutes les options trouvera une combinaison appropriée de minutes pour 2, sinon moins. Il ne sera pas divisé en code d'accès et un mot rare. Le pirate informatique peut analyser différents dictionnaires dans différentes langues et trouver la conformité. La seule question est de savoir combien de temps il faudra - quelques minutes ou quelques heures.

Programme avancé PDF. Récupération de mot de passe. Pour le piratage de mots de passe installés sur Document PDF. Il utilise Brutfors, permet de configurer finement la sélection, marquant les caractères utilisés dans le mot de passe.

La combinaison de mots rares et de chiffres ne fonctionnera pas non plus. La technologie Bruteforce vous permet de rechercher une combinaison de chiffres et de mots, donc si nécessaire, une telle clé tombera. Il durera, bien sûr, un peu plus de 123456789, mais si vous subissez la perte à cause du piratage, cette différence de temps est peu susceptible de sembler essentielle. Comprendre quel mot de passe est fiable et quoi - pas vraiment, voyons exemples spécifiques. Une période approximative de piratage est calculée à l'aide de services de vérification de mot de passe, décrites ci-dessous.

- Date de naissance (05041992) - sera piraté pour 3 millisecondes.

- Nom avec une lettre petite ou majuscule (Segey, Sergey) durera 300-500 millisecondes, soit moins d'une demi-seconde.

- Combinaisons de chiffres et minuscules (1K2K3D4A9V) - Environ 1 jour.

- Au piratage de mot de passe du type de HDA5-MHJDA prendra environ 6 ans.

- La combinaison AHRN & MKBL363NYP sera déchiffrée après 16 millions d'années.

Aucune 16 million d'années et même 6 ans Cracker ne fonctionnera pas - cette valeur ne démontre que s'il est impossible de pirater le mot de passe dans un délai acceptable.

Génération de mots de passe

Une chose est de connaître les règles, une autre chose est de les suivre. La plupart des utilisateurs sont conscients que vous ne pouvez pas utiliser le code d'accès, composé de la date de naissance ou de nom, mais peu de gens s'arrêtent. Deux problèmes:

- Il est difficile de venir mot de passe sophistiqué.

- Même si vous créez un mot de passe contenant un jeu de caractères aléatoire, il est difficile (parfois impossible) de s'en souvenir.

Le générateur de mot de passe en ligne aidera à faire face au premier problème. Sur Internet, vous trouverez un grand nombre d'offres offrant rapidement un mot de passe complexe à partir de lettres, de chiffres, caractères spéciaux.

Travail générateurs en ligne Selon un principe: vous spécifiez quels caractères à utiliser, choisissez le nombre de caractères requis et cliquez sur "Générer". Différents services uniquement dans des moments privés.

Par exemple, sur PASW.RU, vous pouvez générer plusieurs douzaines de mots de passe (jusqu'à 99 combinaisons). PassGen vous permet de définir l'option pour exclure automatiquement les caractères répétitifs de la clé de sécurité, c'est-à-dire que tous les panneaux de signalisation seront dans le singulier.

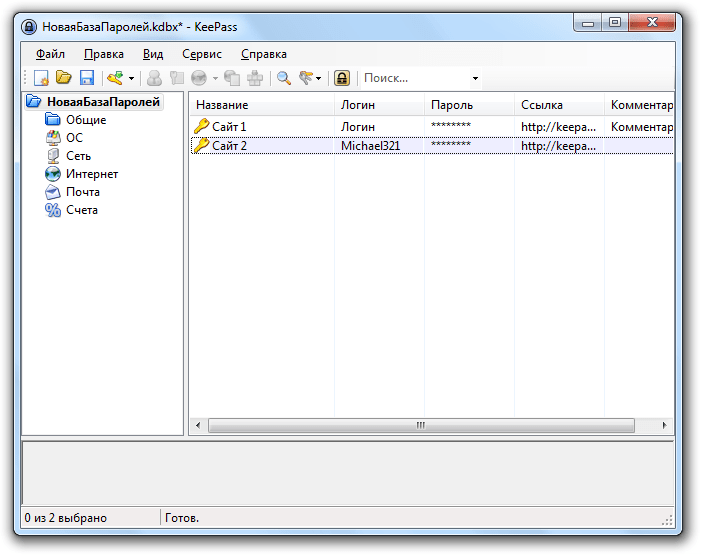

Stockage des clés

Si vous pouvez générer un mot de passe en ligne, vous devez stocker des clés sur votre ordinateur. Écrire un mot de passe sur un morceau de papier, dans un document séparé sur un ordinateur, sur un autocollant, collé à l'écran - le chemin d'accès à un accès non autorisé aux données. Donc, ici, le deuxième problème apparaît: Comment mémoriser la clé créée.

Il n'est pas nécessaire d'espérer la mémoire, mais vous pouvez compter sur le gestionnaire de mots de passe. Beaucoup d'utilisateurs choisissent Keepass. Ce programme est distribué gratuitement et fonctionne sur Windows 7, Windows 10 et d'autres versions modernes du système d'exploitation de Microsoft. De plus, Keepass dispose d'un générateur de mots de passe intégré. Vous n'avez donc pas à rechercher des services en ligne à chaque fois.

Minus Password Manager est uniquement qu'il a également besoin d'un code d'accès, appelé mot de passe principal. Mais rappelez-vous qu'un mot de passe principal est beaucoup plus facile que de garder plusieurs dizaines de combinaisons complexes à l'esprit. De plus, lorsqu'il est créé, il est possible de tirer parti de la ruse - prenez des poèmes, des lectures ou de toute autre ligne mémorable et de les transformer en une combinaison de lettres, de chiffres et de signes.

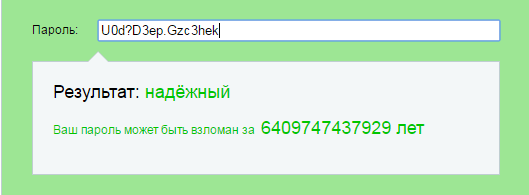

Par exemple, vous pouvez prendre des carrières, mettre en évidence les premières lettres et signes de ponctuation, puis écrivez-les sur la disposition latin. Certaines lettres peuvent être remplacées par des chiffres - "S" à "3", "O" sur "0", "H" sur "4". À la suite d'une telle manipulation de quatre lignes de poème d'enfants, qui ne tombera jamais hors de la tête, le mot de passe de l'U0D? D3ep.gzc3hek, dont le piratage prendra 3 000 milliards de dollars.

Vérifier la complexité

Sur de nombreux sites, lors de l'inscription, l'utilisateur affiche, il a un bon mot de passe. Assurez-vous que le code généré est compliqué et il ne pourra pas le pirater rapidement, vous pouvez et utiliser indépendamment le service? Dans le champ "Entrez le mot de passe", insérez le mot de passe généré. En réponse, vous recevrez une période approximative qui sera consacrée à la rupture de la clé de l'ordinateur habituel. S'il y a plusieurs millions ou au moins des milliers d'années, le code s'est avéré fiable sans ambiguïté.

Vous pouvez utiliser d'autres services pour vérifier la fiabilité: par exemple, de Kaspersky Lab. Il montre également le temps requis pour pirater un mot de passe, en même temps, ce qui peut être fait lors de l'écart spécifié. ![]()

Une autre manière intéressante Contrôles - Service "Résistance du mot de passe" sur le site 2IP.ru. Ici, le résultat est catégorique: clé ou fiable ou peu fiable.

Il faut comprendre que l'heure de piratage, qui montrent ces services, est très conditionnelle et conçue pour le cas si le pirate informatique utilise ordinateur normal. Un supercalculateur avec des performances fantastiques répondra à la tâche plus rapidement, ainsi que des machines de piratage spéciales de mot de passe pouvant tester jusqu'à 90 milliards de clés par seconde. Mais difficile pour les personnes qui possèdent une telle technique auront besoin de votre mot de passe de courrier électronique, Skype ou Wi-Fi.