L'homme est un être social. Cette définition implique avant tout la communication entre différentes personnes. Avec tout à la fois ou séparément, cela n'a pas d'importance. Nos lointains ancêtres ont été capables de saisir les opportunités de communication définies par la nature. L'air exhalé d'une manière particulière a commencé à prendre forme en mots, qui ont ensuite reçu une représentation graphique sous forme d'écriture.

Cependant, la communication avec le son est restée et reste la plus préférable. Pendant longtemps, nous avons utilisé des moyens naturels de transmission des ondes sonores: crier le plus loin possible en gesticulant de tous les membres possibles, montrant que nous voulons quelque chose de quelqu'un qui est loin maintenant; ou bien il était simplement possible de transférer ce qui était nécessaire par un intermédiaire.

Dans la seconde moitié du XIXe siècle, la voix a commencé à être transmise par fil. La vitesse a augmenté de plusieurs ordres de grandeur - il suffisait maintenant de décrocher le téléphone et en quelques secondes, vous pouviez entendre une personne sur un autre continent, à 20 000 kilomètres. Les technologies du siècle dernier ont rendu la communication encore plus accessible et pratique. Elle est devenue sans fil. Aujourd'hui, vous pouvez "attraper" presque n'importe qui, où qu'il soit. Une autre chose est que tout le monde n’est pas content de cette «liberté», en particulier de ceux pour qui elle est devenue un autre moyen de contrôle, mais l’histoire n’est pas à ce sujet.

Les ordinateurs autorisés à transmettre sur de longues distances non seulement le son (la voix en particulier), mais aussi le texte, et récemment, la transmission vidéo est devenue un service de plus en plus populaire. Et si vous observez les dernières tendances, les réseaux informatiques deviennent: a) sans fil; et b) global. C’est dans toute la diversité des normes de réseaux numériques sans fil que nous tenterons de comprendre cet article.

Les communications cellulaires, dont les dernières générations deviennent obstinément «natives» non seulement pour les téléphones, mais aussi pour les ordinateurs, ne nous toucherons pas. Ceci est fait dans notre autre article: "". Nous aborderons ici les réseaux créés à un niveau moins "global", mais qui sont en même temps très courants.

De nombreuses normes sans fil modernes sont compatibles avec presque tous les ordinateurs, mais certaines sont conçues pour des appareils moins universels, mais en même temps très populaires. Par exemple, les téléphones cellulaires. En effet, beaucoup d’entre eux peuvent aujourd’hui transmettre et recevoir des données non seulement à partir de réseaux GSM (NMT, CDMA et autres), mais aussi effectuer des échanges de données avec des périphériques locaux. C'est avec les réseaux sans fil à courte portée que nous commençons.

Bluetooth

Le standard Bluetooth (ou comme il est communément appelé «dent bleue») est l’un des plus célèbres et des plus populaires d’aujourd’hui. Il a été développé en 1994 par deux spécialistes d'Ericsson en Suède, Jaap Haartsen et Sven Mattisson. La fonction principale de Bluetooth est de fournir un échange de données sans fil entre deux périphériques ou plus.

Depuis l'origine de la "dent" était une société spécialisée dans la production de téléphones mobiles, cette technologie a été créée pour ces appareils. Est-il surprenant que l’Ericsson R520 ait été l’un des premiers téléphones équipés du module Bluetooth? D'après les normes actuelles, il s'agit d'une "brique" très lourde et dépourvue de fonctions, qui à son époque n'était pas réclamée.

Pourquoi Oui, car il y a 6 ou 7 ans, Bluetooth était littéralement équipé de deux appareils. Exactement la même chose était la situation avec le Wi-Fi. Quel était l’intérêt de laisser Apple obtenir un iBook avec une carte réseau optionnelle sans fil s’il n’y avait que quelques points chauds à vendre à un prix fabuleux? Mais le Wi-Fi pourrait facilement être associé à un réseau câblé conventionnel, ce qui n’est pas possible avec Bluetooth. Après tout, pour l’échange de données, tout le protocole TCP / IP normalisé n’est pas utilisé, mais le sien. Mais plus à ce sujet plus tard.

Pour l'instant, abordons l'historique de la question. Le 20 mai 1998, la création du groupe d'intérêt spécial Bluetooth (SIG) a été officiellement annoncée. Elle a commencé à élaborer et à adopter des normes pour cette technologie. Initialement, il incluait Ericsson (maintenant Sony Ericsson), IBM, Intel, Toshiba et Nokia). Plus tard, ils ont été rejoints par d'autres. À ce jour, le groupe a adopté six normes Bluetooth:

Bluetooth 1.0 et 1.0B

Les toutes premières versions de la norme comportaient de nombreuses erreurs et failles. Lors du couplage de périphériques, il y avait divers problèmes, la connexion était instable.

Bluetooth 1.1

La nouvelle version de la norme a éliminé de nombreuses erreurs 1.0B et a également été adoptée comme norme IEEE 802.15.1-2002. Cela a permis de prendre en charge le travail sur des canaux sans chiffrement de données, ainsi que l’indicateur de puissance du signal (RSSI).

Bluetooth 1.2

La version 1.2 représentait l'apogée du développement de la première génération de "blue tooth". Vous pouvez toujours trouver des périphériques disponibles dans le commerce avec son support (par exemple, des ordinateurs portables ou des téléphones d’il ya trois ou quatre ans). Parmi ses modifications sont les suivantes:

recherche plus rapide des appareils et connexion à ceux-ci;

stabilité accrue du composé, surtout en conduite;

taux d'échange de données plus élevé (dans la pratique, jusqu'à 721 Kbps;);

amélioration de la qualité de la communication avec le casque de transmission du son;

ajout du support pour HCI (Host Controller Interface).

Cette version a été adoptée comme norme IEEE 802.15.1-2005. Mais très vite, il a été remplacé par la deuxième génération de Bluetooth.

Bluetooth 2.0

Bluetooth 2.0 est devenu un événement majeur dans l'industrie numérique. Les nouvelles “dents” pourraient désormais “gruger” beaucoup plus de données, ce qui est clairement indiqué par le post-fix «EDR», ajouté au nom standard actualisé: Bluetooth 2.0 + EDR. EDR signifie Enhanced Data Rate, qui peut être traduit librement par "Dents sur trois rangées". Blague En fait, la traduction ressemble à "Bande passante étendue". La vitesse dans certains cas a été multipliée par 10, sans toutefois dépasser réellement 2,1 Mbit / s, et la valeur maximale est de 3,0 Mbit / s.

Fait intéressant, Bluetooth 2.0 sans EDR est Bluetooth 1.2 avec des corrections de bugs. Certains appareils supportent exactement cette version, bien que la plupart des fabricants aient fourni augmentation de la vitesse transfert de données. De plus, la consommation d'énergie a été réduite.

Bluetooth 2.1

Plus récemment, Bluetooth 2.1 a été adopté. Cela s'est déjà produit pendant le séjour de notre projet, à propos duquel nous avons même écrit le projet approprié. Les innovations ont été faites légèrement. Parmi eux - une réduction encore plus importante de la consommation d'énergie, un couplage accéléré, une meilleure immunité et d'autres. Jusqu'à présent, le support de cette version n'a pas été utilisé par beaucoup. Ainsi, les ordinateurs portables modernes (pour lesquels le taux de transfert de données est beaucoup plus important que pour les téléphones mobiles) sont toujours équipés de contrôleurs Bluetooth 2.0 + EDR.

Bluetooth 3.0

Bien entendu, le développement de Bluetooth n’a pas cessé. Bien qu’aujourd’hui, il existe de nombreuses alternatives à cette norme, dont nous parlerons plus loin, le développement de la norme Bluetooth 3.0, connue sous le nom de code "Seattle", est déjà en cours. Qu'il sera encore plus rapide, vous pouvez le deviner. L’organisation Bluetooth SIG veut adapter la technologie UWB (un peu plus basse à son sujet), capable de fournir des vitesses allant jusqu’à 480 Mbps (ici, sans modestie excessive, on peut parler de plusieurs centaines de «rangées de dents»).

Si ce concept est mis en œuvre, Bluetooth deviendra un concurrent sérieux du standard Wireless USB développé et déjà mis en œuvre, qui, curieusement, est basé sur la même spécification UWB. Mais plus à ce sujet plus tard.

Bien sûr, en plus d’une augmentation significative de la bande passante, de nouvelles fonctionnalités seront ajoutées. Il est donc prévu d’introduire un support pour les points d’information spéciaux qui contiendront toutes les informations (publicité, données météorologiques, cours des actions, devises, etc.), et il sera possible de les lire. Il est également prévu de simplifier le couplage des périphériques grâce à la gestion automatisée des topologies. Une alternative aux profils MAC et PHY sera introduite pour la transmission de données, ce qui réduira la consommation d'énergie avec un faible flux de données et augmentera la vitesse si le transfert d'une grande quantité d'informations est nécessaire.

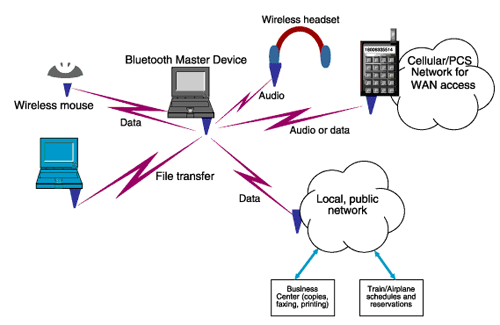

Considérons maintenant le principe de fonctionnement de Bluetooth. Cette norme ne fonctionne pas avec les points d'accès tels que le Wi-Fi - tout appareil équipé d'un contrôleur approprié peut agir en tant que point d'accès. Classiquement, il est appelé "maître" et forme autour de lui un "piconet" (piconet), dans lequel peuvent entrer jusqu'à sept autres dispositifs. Plus précisément, sept appareils peuvent être actifs à un moment donné, tandis que 255 autres pièces peuvent être à l'état inactif, ce qui est inversé si nécessaire.

Le piconet peut être interconnecté. Ensuite, plusieurs appareils serviront de passerelle pour l’échange de données. Mais alors que le support complet pour cette fonctionnalité n'est pas apparu. Cependant, c'est elle qui devrait être implémentée dans les futures versions de la norme.

À un moment donné, les données peuvent être échangées avec un seul appareil. Si vous devez transmettre les données à un autre utilisateur, faites-le basculer rapidement. La transmission parallèle est également possible, mais elle est rarement utilisée. En même temps, dans le piconet, l’un des dispositifs esclaves, si nécessaire, assume facilement le rôle de maître.

Fournir un support Bluetooth ordinateurs modernes Des adaptateurs USB spéciaux sont conçus. De nombreux ordinateurs portables modernes dans la fourchette de prix moyenne (à partir de 1000 USD) ont généralement un contrôleur intégré. Les contrôleurs existent en trois classes:

Classe 3. La puissance est de 1 mW. La gamme d'environ 1 mètre;

Classe 2.Puissance 2,5 mW. La portée d'environ 10 mètres;

Classe 1Puissance 100 mW. La portée d'environ 100 mètres.

Aujourd'hui, les classes les plus courantes sont les classes 1 et 2. Ce n'est pas surprenant: malgré la très faible consommation d'énergie de la classe 3, sa portée est extrêmement limitée. Même pour un casque, ça va très mal. Il n'est pas nécessaire de garder le téléphone dans une poche de poitrine - il peut facilement être en jean, cousu juste au-dessus du genou ou même sur la table, et le propriétaire sera observé dans un rayon de 5 à 7 mètres de l'appareil.

Mais les classes 1 et 2 sont vendues assez activement. Si vous choisissez votre propre adaptateur Bluetooth USB externe, il est préférable de prendre soin de sa longue portée. Après tout, même avec un adaptateur de classe 1, un périphérique de classe 2 plus faible sera capable de fonctionner à une plus grande distance.

Eh bien, un peu sur la portée. Comme il est déjà devenu évident, il s’agit principalement de «gadgets» mobiles: échange de données entre téléphones cellulaires (ordinateurs de poche, téléphones portables et ordinateurs portables, etc.), connexion d’un casque sans fil pour la conversation. Récemment, Bluetooth est devenu activement utilisé dans les souris et les claviers d’ordinateur. De nombreux navigateurs GPS "parlent" à l'aide de "dents bleues". Même les joysticks des consoles modernes Nintendo Wii et PlayStation 3 fonctionnent via Bluetooth.

Cependant, tous les appareils ne nécessitent pas un taux de transfert de données élevé, ni un rayon d'action important. Cela a été clairement démontré par Apple sur son communicateur téléphonique. Qui ne sait pas, nous informons que son contrôleur Bluetooth ne peut fonctionner qu'avec un casque. L'échange de données ne lui est pas disponible.

Et vraiment, pourquoi un téléphone cellulaire (en particulier un débutant) aurait-il la possibilité de transférer plus d'informations? Les "dents" qu’elles contiennent sont le plus souvent utilisées pour un casque. Et dans ce cas, vous avez besoin d’un flux de données stable, normalement transmis sur une distance de 5 à 10 mètres avec une vitesse fixe, consommant un minimum d’énergie. C’est ce qui a incité certaines entreprises à créer des normes avec des branches.

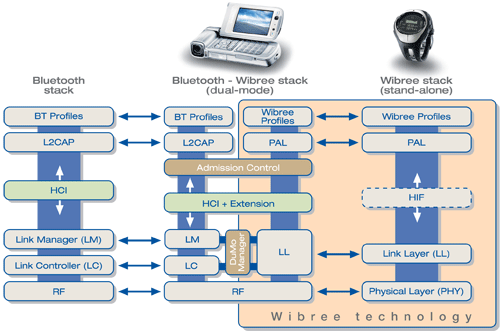

Wibree

À la mi-juin 2007, Nokia a publié un communiqué de presse officiel, qui faisait état du développement de la norme. Wibree est basé sur la technologie Bluetooth et est conçu pour la compléter, sans toutefois être concurrentiel. Plus important encore, il se distingue de "l'original" - une consommation d'énergie beaucoup plus faible. Il est supposé que les modules Wibree seront utilisés dans des dispositifs tels que des capteurs biométriques qui contrôlent les paramètres humains, dans un casque sans fil, des claviers et divers dispositifs de contrôle à distance. Donc, ne soyez pas surpris si bientôt une personne debout à côté de vous dans le bus appuie soudainement quelque chose dans la région de son nombril et commence à se parler à elle-même.

Wibree fonctionnera dans la même plage que Bluetooth: 2,4 GHz. La bande passante maximale est de 1 Mbps. La plage est 5-10 mètres. Cela rappelle généralement Bluetooth 1.2 Classe 2 avec une consommation d'énergie extrêmement faible.

Bien que Wibree soit basé sur les dents bleues, il n’existe toujours pas de compatibilité ascendante complète. Bien que rien ne vous empêche de l'intégrer aux contrôleurs Bluetooth modernes, il vous suffit de les modifier un peu. Mais dans tous les cas, tous les appareils modernes ne seront pas en mesure d’échanger des données avec votre raquette de tennis, un capteur biologique, collé à votre corps ou avec une bouilloire intelligente.

Mais Wibree n'est pas le seul standard "basse consommation". Il y a ses analogues, et déjà prêt, et dans des endroits même pas la première génération. Les spécifications finales de Wibree seront prêtes au premier semestre de cette année, alors que ZigBee existe déjà dans sa troisième version.

Zigbee

ZigBee est un autre standard sans fil "ultra méga super maxi basse consommation" avec deux "ee" à la fin. Il a été conçu pour la première fois en 1998, lorsqu'il est devenu évident que le Wi-Fi et le Bluetooth ne conviennent pas à toutes les occasions. Comme le dernier ZigBee créé pour coupler des appareils, mais son principe de fonctionnement est quelque peu différent.

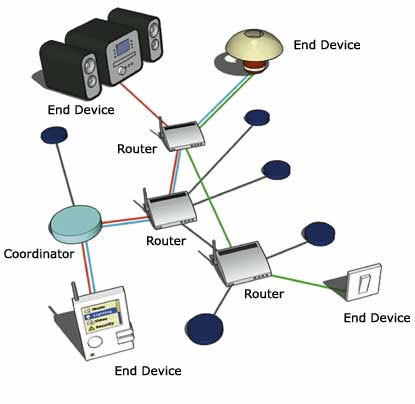

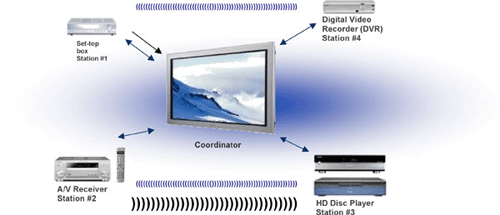

Il existe trois types de périphériques ZigBee: le coordinateur (ZigBee Coordinator - ZC), le routeur (ZigBee Router - ZR) et le "périphérique final" (ZigBee End Device - ZED). Le premier est le réseau principal du réseau sans fil créé et peut servir à la fois de routeur et de pont pour l’échange de données et avec d’autres réseaux. Le routeur reçoit les données du périphérique final et peut également échanger des informations avec d'autres routeurs et coordinateurs. Le périphérique final lui-même ne peut transférer que des données.

Ainsi, ZigBee est exclu en tant que technologie d’échange de données entre appareils numériques tels que lecteurs de musique, appareils photo, imprimantes, assistants numériques personnels, ordinateurs portables, etc. Mais l'utilisation de cette technologie en production ou en tant que système de sécurité est beaucoup plus importante. C'est dans ce sens qu'il est utilisé.

Sur la page officielle du projet, vous pouvez lire des projets réussis liés à l’automatisation de la production (à l’usine, pendant la construction, etc.), assurant la sécurité des locaux, l’automatisation de bâtiments modernes, l’intégration des appareils ménagers dans un réseau unique, etc. Bluetooth (et Wibree) est davantage axé sur le transfert de données "informatiques", tandis que les canaux ZigBee font principalement circuler des bits et des octets depuis information technique de capteurs, télécommandes, etc.

Parlons maintenant un peu des principes de construction des réseaux ZigBee. Il y en a deux: sans et avec scrutation ZED constante. Dans le premier cas, le routeur ou le coordinateur est dans le mode d’attente constante du signal du terminal (ZED). Bon exemple Un tel réseau peut servir d’interrupteur de lumière sans fil. La lampe agit comme un routeur, généralement équipé d’une source d’alimentation constante. ZED est le commutateur lui-même. Il est dans un état inactif. Mais dès que vous cliquez dessus, il sera activé et enverra un signal au routeur. Ce dernier réagira et donnera l’ordre d’allumer la lumière. Dans ce cas, l’énergie qui n’envoie pas de données sera au minimum dépensée. Les piles dans l’interrupteur dureront un an, voire quelques années. Bien sûr, si vous ne faites pas constamment de la "musique légère".

La deuxième option suppose que le routeur interroge le ZED à intervalles réguliers. En même temps, il consommera moins d’énergie et n’aura donc pas besoin d’une source d’énergie constante. Mais il faudra plus d’électricité pour le ZED. Nous pensons que ce type de réseau est plus adapté aux systèmes de sécurité ou à divers capteurs. En effectuant une enquête ZED, vous pouvez vérifier le statut d'un objet particulier et, si nécessaire, réagir rapidement aux changements de la situation.

Les appareils ZigBee doivent être conformes à la norme IEEE 802.15.4-2003, qui permet un fonctionnement à 2,4 GHz, 915 MHz et 868 MHz. Dans le premier cas, jusqu'à 16 canaux peuvent être utilisés pour la transmission de données (à des fréquences de 2405-2480 MHz par incréments de 5 MHz). Dans ce cas, la vitesse d'échange d'informations peut atteindre 250 Kbps. Aux fréquences de 915 et 868 MHz, la vitesse est respectivement de 40 et 20 Kbit / s. Le choix de ces trois gammes de fréquences est dicté à la fois par des raisons technologiques et géographiques. Ainsi, la fréquence de 868 MHz est autorisée en Europe, 915 en Australie et aux États-Unis et 2,4 GHz presque partout. Il est à noter que ZigBee prend en charge le cryptage 128 bits.

Ainsi, ZigBee est un excellent exemple de la mise en œuvre d'une norme industrielle sans fil qui étend et simplifie notre vie et notre travail. Bluetooth et Wibree seraient vraiment mauvais pour cela, c'est pourquoi une technologie aussi spécialisée a été créée. Aujourd'hui, il est soutenu par un grand nombre de fabricants. Entrer dans ZigBee Alliance et commencer à utiliser les spécifications standard à des fins commerciales ne coûte que 3 500 dollars par an. Et si ce n’est pas commercial, c’est généralement gratuit.

Il existe plusieurs autres développements de ce type, par exemple, MiWi, JenNet, EnOcean, Z-Wave. Ils sont en concurrence avec ZigBee et Wibree, et leur mise en œuvre coïncide à certains moments. Nous ne nous attarderons pas sur eux - bien qu’ils soient numériques, ils sont toujours utilisés pour échanger des données entre des appareils relativement simples et hautement spécialisés. Et dans ce document, nous nous intéressons principalement à ce qui prévoit l’interaction des ordinateurs, des téléphones portables, des assistants numériques personnels et des multimédias. appareils ménagers. ZigBee n'a été décrit qu'à titre d'exemple d'utilisation alternative des réseaux sans fil. Entre-temps, nous passons à la prochaine sous-classe de normes fonctionnant dans un rayon relativement petit, mais présentant déjà des vitesses énormes par rapport à Bluetooth.

Uwb

Le volume d'informations transmises augmente chaque seconde. Ainsi, il y a 7 ou 8 ans, le format MP3 semblait être une panacée pour la distribution omniprésente de musique sur Internet. Des milliers de pistes compressées avec un débit moyen de 128 Kbps sont apparues sur le Web, ce qui fait que la taille moyenne d’une chanson était égale à 3 à 6 Mo. A cette époque, les sites étaient optimisés à la fois en termes de code et de graphismes, et personne ne songeait même à télécharger des films.

Voyons ce qui se passe maintenant. Les chansons sont également distribuées en MP3, seul le débit moyen a atteint 160-320 Kbps. Et plus tôt, si nous pouvions chercher une version plus petite d’une chanson, c’est maintenant l’inverse: nous recherchons une meilleure qualité, surtout si nous aimons beaucoup le morceau. Les films au format MPEG4, qui conviennent parfaitement à un DVD sur un seul CD, occupent maintenant souvent 1 400 Mo au lieu des 700 Mo plus habituels. Mais les vitesses modernes vous permettent de télécharger un DVD complet depuis un réseau P2P (par exemple, BitTorrent) en quelques heures, qui commencent progressivement à être remplacées par la TVHD. Dans ce dernier cas, nous parlons de dizaines de gigaoctets.

Moderne disques durs transférer facilement des données à des vitesses pouvant atteindre 100 Mo / s; la capacité des disques optiques a été portée à 50 Go; en deux ou trois ans, elle peut doubler. Pensez-vous que la vitesse Bluetooth moderne est suffisante pour de tels volumes? Combien de temps faut-il pour transférer 20 Go sur un canal à 3 Mbit / s? Même un standard Wi-Fi assez rapide n'est pas bon ici. Il est créé plutôt pour internet sans filplutôt que de regarder un film HDTV depuis un ordinateur à proximité. Dans ce cas, nous avons besoin d’une technologie capable de transférer des données à grande vitesse, et pas nécessairement à une grande distance. C'est le concept principal de UWB.

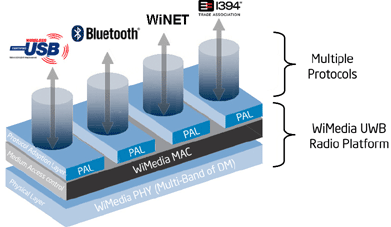

UWB est une abréviation de Ultra-WideBand, qui dans notre traduction gratuite sonne comme "connexion rapide impressionnante". Blague? Presque. La connexion est vraiment très rapide, ce qui est assuré par la transmission de données à large bande. Comme indiqué ci-dessus, ce n'est pas vraiment une technologie, mais plutôt un concept. C’est la base de différentes normes, dont deux sont décrites ci-dessous.

Le projet de norme IEEE 802.15.4a est toujours au cœur d’UWB. Contrairement aux transmissions radio classiques, UWB transmet des données en utilisant des ondes générées à des moments précis. Il utilise une large plage de fréquences, provoquant ainsi une modulation temporelle.

Pour la transmission de données, des fréquences de 500 MHz et plus peuvent être utilisées. Mais le 14 février 2002, la Federal Communications Commission (FCC - Commission fédérale de la communication) des États-Unis a recommandé une bande de fréquences comprise entre 3,1 et 10,6 GHz pour la bande UWB. Il est supposé que la transmission de données se fera dans la même pièce, bien que l'augmentation de la puissance de l'émetteur et du récepteur augmente également la portée du réseau. Cependant, c'est interdit.

Maintenant au sujet du rendez-vous. Il n'est pas difficile de deviner que l'UWB sera utilisé pour transférer de grandes quantités de données entre appareils numériques. Parmi ces derniers, tout d’abord, vous pouvez inclure des ordinateurs, des téléphones cellulaires (en particulier des modèles haut de gamme avec beaucoup de mémoire), des imprimantes, des appareils photo numériques et des appareils photo numériques, des lecteurs audio et vidéo, etc. La vitesse maximale de UWB nous est inconnue, mais elle peut atteindre des dizaines de gigabits. Valeur très impressionnante non seulement par rapport aux normes modernes, mais également par rapport aux normes du futur proche. Donc, il y a un stock.

Passons maintenant directement aux normes basées sur UWB. Tout d'abord, il s'agit d'une nouvelle génération de Bluetooth. Il n'est pas encore clair si ce concept sera utilisé dans Bluetooth 3.0 ou non, mais il y a certainement quelque chose dans les plans. Il y a des rumeurs d'augmentation de la vitesse jusqu'à 480 Mbps. Nous pensons qu'ils ne sont pas loin de la vérité. Seulement ici, de telles opportunités seront disponibles principalement pour le transfert de grandes quantités de données et après cinquante avertissements concernant une consommation d'énergie élevée. Pourtant, ces vitesses ne seront disponibles pour rien.

Mais quand la lumière verra les spécifications de Bluetooth 3.0 est encore inconnue. Mais maintenant, les contrôleurs USB sans fil sont prêts pour la production de masse et, plus récemment, nous avons annoncé la publication de la première version de la norme. Laissez-nous nous attarder sur ces deux technologies plus en détail.

USB sans fil

L'USB sans fil (en abrégé WUSB) n'est pas entièrement nouveau. Intel en a parlé pour la première fois lors de sa session IDF du printemps 2004. Les appareils eux-mêmes n’ont alors pas fourni, ni annoncé la disponibilité des spécifications. Ils ont simplement annoncé qu'une telle technologie existe. Il y en a tellement là-bas, pensaient les personnes qui l'avaient entendue, et qui continuaient à vivre comme avant.

En 2005, lors de la session d’automne de la FID, Intel avait déjà présenté les premiers prototypes. Prototype je dois dire inspiré. Certes, on ne sait pas exactement quoi: respect ou étonnement. C'était une carte PCI massive dans laquelle le contrôleur PCMCIA était intégré et une antenne bloquée derrière le support. Une solution étrange, qui à l'avenir aurait dû être intégrée aux cartes mères et aux ordinateurs portables. Cependant, il s’est avéré qu’il s’agissait plutôt du premier échantillon de travail que du prototype de la série.

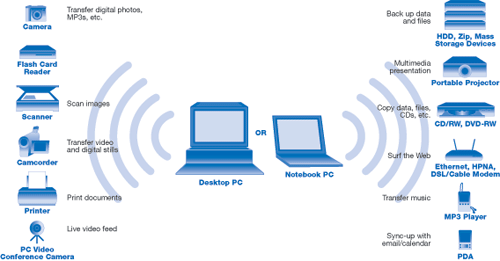

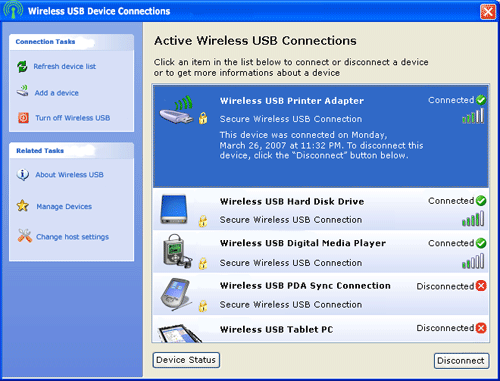

À ce jour, il semble que les deux modules USB sans fil normaux et les premiers appareils compatibles soient déjà disponibles. Quels sont ces dispositifs? Oui, exactement les mêmes que ceux que nous connectons via un connecteur USB classique: imprimantes, scanners, appareils photo, souris, disque externe lecteurs, PDA, etc. WUSB vous permet de transférer les capacités d'un bus série câblé si populaire sur des rails sans fil.

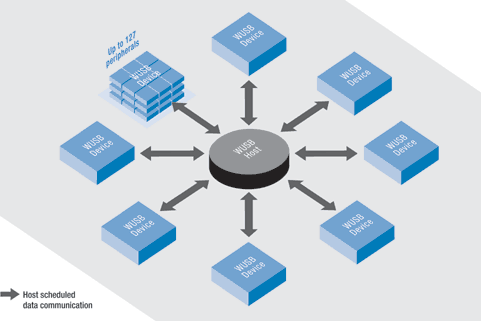

Voyons comment cela fonctionne. Commençons par la topologie. Pour l'échange de données entre les périphériques est un contrôleur hôte spécial. Chaque appareil se trouvant dans la plage se voit attribuer un canal de communication séparé. Ce dernier point est particulièrement important si vous devez transférer des données à haute vitesse - la séparation des canaux, telle que Wi-Fi, peut avoir de tristes conséquences (par exemple, disque optique lors de l'enregistrement, si les données seront trop lentes). Un hôte WUSB "normal" prend en charge la connexion de 127 périphériques maximum.

Il n’existe pas non plus de contrôleurs d’hôte "normaux" - ce sont les périphériques eux-mêmes. Ils ont une liste limitée de fonctionnalités, mais peuvent également recevoir et transmettre des données provenant d'autres sources. De cette manière, on obtient un type de réseau cellulaire lorsque des informations provenant d’une source assez éloignée peuvent transiter par plusieurs périphériques, puis se rendre vers l’hôte principal, qui les transmettra directement à l’ordinateur ayant fait la demande.

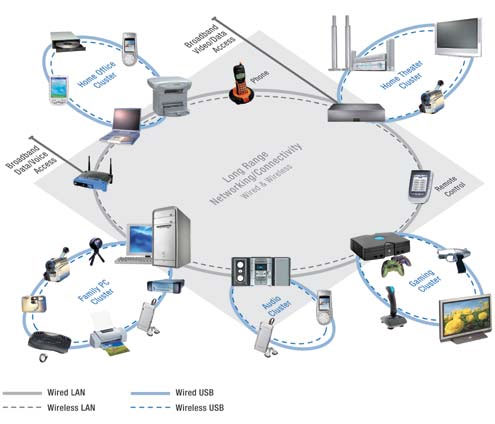

Comment cela peut-il être utilisé dans le même appartement ou la même maison? Pas très loin de l’ordinateur principal, installez un contrôleur WUSB ou connectez-le directement à carte mère. Ensuite, vous pouvez utiliser tous les périphériques de la pièce pouvant fonctionner avec le port USB sans fil directement ou via un concentrateur. Oui, c’est le contrôleur hôte-concentrateur qui peut être équipé des ports USB les plus courants auxquels les périphériques les plus ordinaires, comme une souris, un clavier, une imprimante, peuvent être connectés.

Dans le même temps, vous pouvez utiliser des contrôleurs d’hôte ou des systèmes sans fil pour communiquer avec d’autres salles. Périphériques USB eux-mêmes et des points d’accès Wi-Fi plus pratiques, voire des commutateurs LAN ordinaires.

L'énorme avantage de l'USB sans fil est sa compatibilité totale avec le standard câblé d'origine. Une analogie avec LAN et WLAN est appropriée: point accès wifi se connecte à filaire réseau local à l’aide de la paire torsadée la plus courante, après quoi tous les appareils de sa portée peuvent utiliser en toute sécurité les ressources de l’ensemble du réseau, pas seulement sans fil.

Puisque WUSB est compatible USB, cette norme sans fil devrait fonctionner tout aussi rapidement. En fait, dans l’état actuel: dans un rayon de 3 mètres, la vitesse sera de 480 Mbit / s et dans un rayon de 10 mètres - 110 Mbit / s. Dans les versions ultérieures de la norme, on s’engage à augmenter la vitesse à 1 Gbit / s. Pour la transmission de données, des fréquences comprises entre 3,1 et 10,6 GHz sont utilisées, ce qui indique clairement l’origine de cette norme à partir de UWB.

Quant à la consommation d’énergie, elle ne devrait pas être très importante. Ainsi, les téléphones mobiles modernes et les assistants numériques personnels avec contrôleur WUSB fonctionneront à peu près autant qu’avant (bien sûr, si vous ne transférez pas constamment des giga-octets d’informations), et les télécommandes WUSB pourront durer plusieurs mois avec une seule charge. Bien que dans ce dernier cas, il soit beaucoup plus pertinent d’utiliser des technologies telles que Wibree ou ZigBee - c’est plus économique et la gamme est plus étendue.

Wireless USB a-t-il des perspectives d'avenir? À en juger par les données dont dispose iSuppli. Ainsi, en 2007, le marché des appareils compatibles ne représentait que 15 millions de dollars, mais il passera à 2,6 milliards de dollars en 2011. Le nombre d'appareils vendus passera de 1 million à 500 millions au cours de la même année 2011. Espérons que tout sera comme avant. .

Wirelesshd

Connectez-vous sans fil aux ordinateurs et les périphériquestravailler avec eux est loin d'être la limite de la technologie moderne. Oui, et mettez-vous en place avec un court câble USB de l'imprimante à bloc système le gros travail ne sera pas. Mais si vous avez installé un système de cinéma maison coûteux, à partir duquel et auquel un nuage de fils s’étire, vous pouvez alors penser à vous en débarrasser. Néanmoins, il n'est pas toujours facile de cacher de tels "charmes de la vie", même s'ils ne sont que quelques-uns.

Si nous considérons que les cinémas maison modernes sont des semi-ordinateurs d'origine, il n'est pas si difficile de les équiper avec le support des communications sans fil. Est-il étonnant que les consoles de type Sony LocationFree commencent à apparaître capables de transmettre de la vidéo et de l'audio d'un ordinateur à des téléviseurs LCD et phoniques? Cependant, ils fonctionnent via Wi-Fi et ce type de bande passante réseau ne sera pas toujours suffisant, surtout si vous transmettez une vidéo au format 1080i / p.

Ainsi, le standard WirelessHD a été inventé. Plus récemment, nous en sommes à l’adoption de la première version de ses spécifications. Il s'agit d'une norme sans fil spéciale conçue pour combiner l'électronique grand public. Sa gamme de fréquences va bien au-delà de l'UWB et fonctionne à une fréquence de 60 GHz (± 5 GHz selon les pays). Son rayon d'action est petit - seulement 10 mètres. C'est assez pour personnaliser l'interaction des appareils de cinéma maison.

L'utilisation de telles fréquences est nécessaire pour atteindre des taux de transfert de données élevés. Il s’agit d’environ 2 à 5 Gbit / s dans les premières versions de la norme. Mais la limite théorique est de 20-25 Gbit / s. À titre de comparaison, le pic de HDMI 1.3 est de 10,2 Gbps. Il y a donc une réserve pour l'avenir et une très bonne réserve.

Le coordinateur se trouve à la tête du réseau WirelessHD. Il s'agit d'un appareil qui contrôle la transmission des flux audio et vidéo et en définit les priorités. Tous les autres appareils sont des stations pouvant être à la fois une source et un récepteur de données, ainsi que le coordinateur lui-même.

La prise en charge de WirelessHD par l'ordinateur est encore inconnue, mais nous pensons que ce sera le cas. Cela ressemble aux sorties HDMI de nombreuses cartes vidéo et ordinateurs portables modernes. Ainsi, la vidéo et l'audio peuvent être lus avec ordinateur ordinairecela va considérablement élargir la fonctionnalité. Après tout, les lecteurs nationaux ne supportent pas toujours les derniers codecs, sans parler des formats de disques. Je dois dire que la mise en œuvre de cette technologie est vraiment très utile et pertinente. C'est beaucoup plus pratique que ce qui est utilisé maintenant. Et maintenant, comme nous l'avons dit, le Wi-Fi est utilisé. Nous procédons à la description de cette norme.

Wi-Fi

De toutes les normes Wi-Fi abordées dans cet article, le couplage avec Bluetooth est le plus célèbre et le plus populaire. Le Wi-Fi a gagné sa popularité grâce aux ordinateurs portables. Aujourd'hui, même les modèles les moins chers sont équipés d'une carte réseau sans fil. Mais, comme toujours, cette technologie n'est pas devenue populaire à la fois telle qu'elle a été présentée.

Les premiers travaux sur le Wi-Fi ont débuté dans les années 80 du siècle dernier. Cependant, les spécifications finales n'étaient prêtes qu'en 1997. L'organisation IEEE leur a attribué l'étiquette 802.11 (ou plutôt 802.11-1997). En 1999, ils ont été acceptés comme norme. Une technologie nouvelle et prometteuse a immédiatement repris Apple. En option sur les nouveaux ordinateurs portables iBook, une carte réseau Wi-Fi était proposée. Mais Apple, même maintenant, n’occupe pas une position dominante sur le marché et a commencé à émerger d’une crise prolongée. La "société fruitière" n'a donc pas été capable de parcourir la planète en pionnière, semant du grain Wi-Fi partout. Cet honneur était réservé à Intel.

Nous pensons que beaucoup ont entendu parler de la plate-forme mobile Intel Centrino. Sa première génération a été introduite en 2003. L'ordinateur portable, pour obtenir un nouveau logo à la mode, doit être basé sur le processeur Intel (maintenant Core Duo ou Core 2 Duo, puis sur le Pentium M), le chipset Intel et son processeur doivent également être installés Réseau Wi-Fi Carte de production Intel. Ce fut l'impulsion pour l'omniprésence des réseaux locaux sans fil.

Cependant, on ne peut pas dire que c'est le seul mérite d'Intel. Le marché était déjà prêt pour cette technologie. L’initiative d’Apple à l’époque était trop novatrice pour pouvoir être acceptée par tous. Quatre ans plus tard, l'équipement Wi-Fi était également assez coûteux, mais pas tellement. Oui, et la gamme s'est considérablement élargie. Intel vient de donner à chacun la forme la plus pratique pour adopter la technologie suivante, conçue pour rapprocher un avenir radieux.

Voyons maintenant comment fonctionne le Wi-Fi. Comme il est devenu évident, la carte réseau correspondante doit être installée sur l'ordinateur. Il peut s'agir d'une carte d'extension PCI (ou PCI Express) ou d'une clé USB relativement petite. Il existe des versions PCMCIA (PC Card) et ExpressCard pour les ordinateurs portables.

Utilisation du sans fil carte réseau Vous pouvez établir une connexion avec un autre le même. C'est-à-dire qu'il n'est pas difficile d'établir une connexion réseau entre deux ordinateurs portables ou entre un ordinateur portable et un ordinateur de bureau. Seulement ici, malgré la liberté apparente de se connecter à eux, un autre participant ne réussira pas. La troisième, comme on dit, est superflue. Pour contourner cette restriction, il faut recourir à des points d'accès.

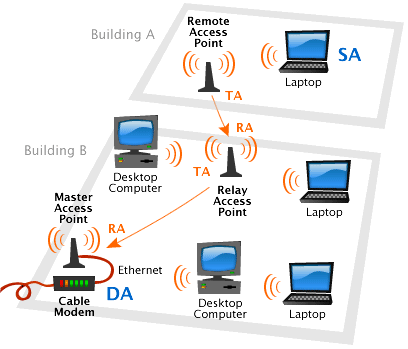

Un point d'accès Wi-Fi est analogue à un routeur de réseau local standard. Seules les connexions lui sont effectuées par transmission radio et non par fil. Théoriquement, leur nombre est illimité, bien que pour plus de rapidité et de stabilité, il vaut mieux répartir les ordinateurs connectés entre plusieurs points. Dans ce cas, l'analogie avec la communication cellulaire est pertinente. Une station de base peut desservir plusieurs abonnés en même temps, mais s'il y en a beaucoup, elle est surchargée et quelqu'un ne peut pas passer, et quelqu'un va rompre la connexion.

En général, le principe de déploiement du Wi-Fi est assez similaire à un réseau cellulaire. Dans le rôle des stations de base sont des points d'accès. S'ils sont configurés en conséquence, ils communiqueront entre eux, ce qui permettra d'échanger des informations entre des ordinateurs connectés à l'un d'entre eux. Si vous ne le faites pas, le programme de gestion de carte Wi-Fi vous permettra de vous connecter à l’un des périphériques réseaux disponibles.

Mais pour se connecter à Réseau Wi-Fi Parfois, vous devez connaître le mot de passe ou la clé pour y accéder. Néanmoins, des données très importantes peuvent être transmises via le réseau, telles que des mots de passe pour accéder à des comptes monétaires de divers services, et il est beaucoup plus facile d'intercepter un programme radio que l'échange habituel d'informations par fil. À cette fin, plusieurs normes de cryptage ont été mises en place.

Le premier d'entre eux, WEP (Wired Equivalent Privacy), adopté en 2001, n'a pas duré longtemps. Il est considéré comme une protection plutôt faible contre les entrées non autorisées. Aujourd'hui, vous pouvez facilement trouver un programme capable de déchiffrer une clé en peu de temps, après quoi il sera possible de suivre tous les paquets sur le réseau.

Au milieu de 2003, il a été proposé que le WEP remplace nouvel algorithme Cryptage WPA (Wi-Fi Protected Access). Il était basé sur le projet de norme 802.11i. Ce dernier a ensuite été adopté en juin 2004. Dans le même temps, comme méthode principale de protection, il a proposé un algorithme WPA2 plus avancé. Le piratage est beaucoup plus difficile, son utilisation est donc fortement recommandée. Bien entendu, les progrès ne sont pas immobiles et des fonctionnalités de protection encore plus avancées ont été proposées et seront adoptées comme normes à l'avenir. L'un d'entre eux est 802.11w.

Un peu sur la nécessité de protéger les données. Aujourd'hui assez souvent point d'accès installé dans l'appartement pour mettre en réseau tout ordinateurs locaux (Oui, et les PDA avec les téléphones portables, s'ils supportent le Wi-Fi). De plus, si vous n'échangez que des films, de la musique et des informations similaires, votre réseau n'a pas grande valeur. Cependant, rien n'empêchera un voisin derrière le mur de connecter son ordinateur portable à votre réseau, surtout s'il n'est pas protégé. De plus, dans un tel réseau, il n’est pas nécessaire de craindre tout le monde, vous pouvez donc ouvrir certaines sections en libre accès. disques durs. Bien sûr, rien que la dernière comédie et le dernier film d’action peuvent ne pas se trouver là, mais il y aura toujours ceux qui veulent le gâcher. Ce n'est toujours pas agréable si le film qui vient d'être copié est supprimé avant d'être visionné.

Mais la situation est différente. Chez vous, Internet est connecté via un modem ADSL. Si vous avez plusieurs ordinateurs ou un seul ordinateur portable pour plus de commodité, le modem peut être équipé Point Wi-Fi accès. Acceptez de vous asseoir confortablement de n'importe où dans l'appartement sur le Web. Si le Wi-Fi n'est pas correctement sécurisé, tout le monde peut accéder à Internet. Théoriquement, même dans la rue, vous pouvez vous asseoir sur un banc sous la fenêtre. Eh bien, si vous avez un canal illimité, vous ressentez simplement une diminution de la vitesse. Et si le trafic? Vous pouvez voler dans la totalité du montant qui se trouve sur le compte. La protection d'un réseau local sans fil revêt donc une importance primordiale. Et il n'est pas nécessaire d'être limité au cryptage WPA (2). Si les ordinateurs sont toujours un numéro statique, chacun peut créer un compte distinct et se faire identifier simultanément par l'adresse MAC de la carte réseau.

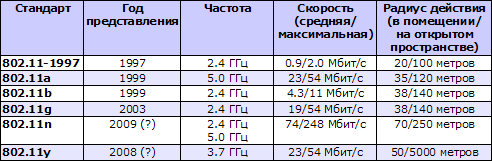

Eh bien, sur les normes du Wi-Fi. Au total, nous avons réussi à connaître 28 normes. Mais seuls six d’entre eux décrivent directement la vitesse d’échange de données, le rayon d’action et la fréquence de fonctionnement:

La toute première version du Wi-Fi pour le dire gentiment n’est pas impressionnante. Bien qu’il ait été adopté avant Bluetooth, il n’atteint même pas les technologies Bluetooth 2.0 + EDR modernes. Mais la norme a été développée à l'origine en tant qu'analogue sans fil de réseaux locaux câblés où de très grandes quantités de données peuvent être transmises. 802.11a / b offrait de bien meilleures options, en particulier 802.11a. Mais la fréquence de 5,0 GHz n’est pas autorisée partout, elle n’a donc pas été généralisée. C'est pourquoi le 802.11g a été développé pour offrir la même vitesse et la même capacité de travail à 2,4 GHz.

Depuis l’année dernière, les points d’accès et les cartes réseau prenant en charge la norme 802.11n ont commencé à faire leur apparition sur le marché. Comme on peut le voir sur la table, cela fonctionne plusieurs fois plus vite que 802.11g. Cependant, cette norme est toujours désignée comme brouillon. À en juger par les données disponibles, il ne sera pas adopté avant l’année prochaine. Mais très probablement, tous les appareils modernes basés sur le projet 802.11n seront compatibles avec la spécification finale après la mise à jour du microprogramme.

La norme 802.11y est un analogue de 802.11g capable de fonctionner sur une distance beaucoup plus grande (jusqu'à 5 km en espace ouvert). C'est dans ce but qu'il a été créé. Pour atteindre de tels indicateurs, il était nécessaire d'utiliser des ondes de fréquence supérieure de la gamme de 3,7 GHz.

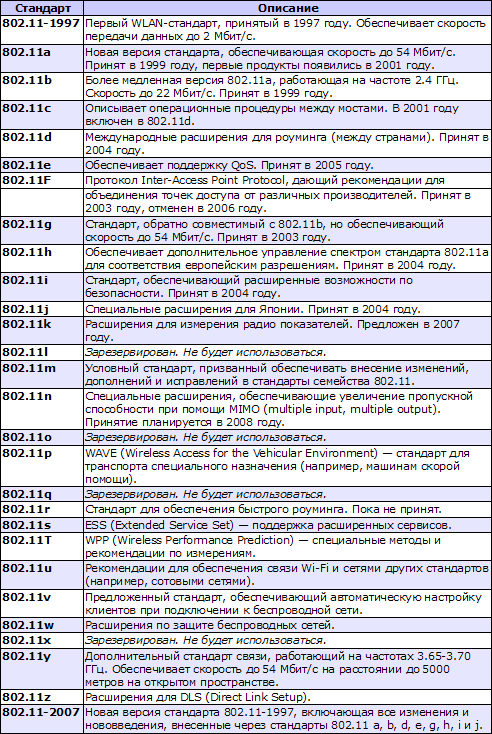

Nous allons maintenant énumérer toutes les autres normes de la famille 802.11. Tous les caractères latins lui étaient réservés:

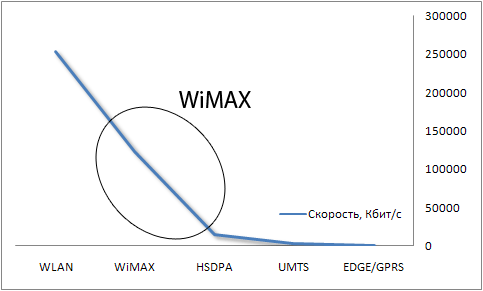

Comme vous pouvez le constater, le Wi-Fi continue de se développer. Il est possible que la vitesse de cette technologie augmente encore plus dans le futur. De plus, peu d’attention est aujourd’hui accordée à la mise en œuvre de la prise en charge de cette norme dans tous les appareils. Les communicateurs et les téléphones mobiles avec Wi-Fi ne sont pas rares. Ce n'est pas surprenant, il existe des points d'accès dans de nombreuses villes modernes. Et Internet à travers eux peut être beaucoup plus rapide que via le WWAN (EDGE / GPRS, UMTS / WCDMA, HSDPA). Cependant, une autre technologie très prometteuse a été inventée pour Internet: le WiMAX.

WiMAX

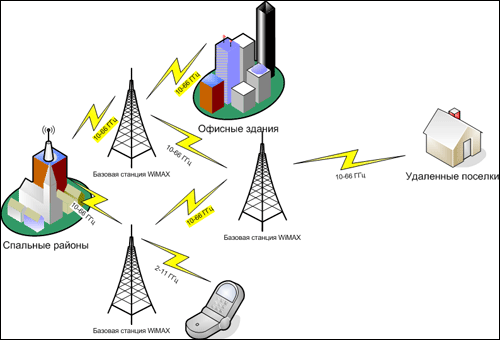

Complète notre liste de standards WiMAX. Sa principale différence par rapport aux précédentes se situe dans la plage. Selon les émetteurs utilisés, le signal peut être reçu à une distance maximale de 50 km de la source. Nous parlons ici d’un analogue de la communication cellulaire, et pas seulement d’un "autre réseau local sans fil".

WiMAX n'est pas entièrement conçu pour déployer un réseau dans un appartement, une maison ou un quartier, bien qu'il puisse également être utilisé à cette fin. L’un de ses principaux objectifs est de fournir un accès Internet haut débit à la fois aux communautés particulièrement éloignées et à certains quartiers de la ville.

Ce n'est pas exactement une alternative à la communication cellulaire, car elle offre plusieurs autres possibilités et n'est plus orientée ordinateur. Il s'agit plutôt d'une option intermédiaire entre les normes cellulaires. dernières générations (UMTS, HSDPA) et réseaux locaux sans fil. WiMAX offre un rayon plus large que le Wi-Fi, mais le taux de transfert de données moyen sera inférieur. Dans le même temps, la communication cellulaire est déployée sur une distance beaucoup plus grande et résiste mieux au bruit, mais le taux de transfert de données y est inférieur.

Cependant, WiMAX est appelé un concurrent des réseaux cellulaires de quatrième génération. Nous avons tendance à croire que ce n’est pas loin de la vérité, mais seulement en partie. Cependant, WiMAX est conçu principalement pour les ordinateurs, puis uniquement pour les communicateurs et les téléphones mobiles. Mais nous commençons à approfondir les spécificités du travail de cette norme. Tout d'abord, un peu d'histoire.

L’organisation du Forum WiMAX, créée en 2001, est chargée de l’élaboration des spécifications WiMAX. Le nom WiMAX lui-même est une abréviation d'interopérabilité mondiale pour l'accès hyperfréquence ou de "réseau mondial pour l'accès hyperfréquence". En décembre 2001, les spécifications finales WiMAX, ratifiées en tant que norme 802.16-2001, ont été présentées. En 2004, la norme 802.16-2004, également connue sous le nom de 802.16d, a été adoptée, décrivant la possibilité d’organiser le WiMAX à l’intérieur. Enfin le dernière version La norme a été adoptée en 2005 et a reçu l’indice 802.16-2005, mais a aussi été appelée officieusement 802.16e.

Parlons maintenant des principes du travail. Dans WiMAX, l’IP est implémenté, ce qui lui permet de s’intégrer simplement aux réseaux modernes. Donc, cette technologie peut être un excellent ajout au Wi-Fi. Mais contrairement au dernier WiMAX, il offre une connexion plus stable. Par exemple, une connexion à un point d'accès Wi-Fi avec une distance significative peut être instable s'il y a un autre point à proximité. Dans le cas de WiMAX, un seul emplacement est attribué à une connexion, que personne d'autre ne peut utiliser. Et lorsque vous vous déplacerez, diverses stations de base WiMAX seront responsables de son activité.

Oui, WiMAX est également basé sur des stations de base. Selon les tâches, elles peuvent être assez petites (par exemple, pour les locaux) ou installées sur des tours séparées afin de transmettre des données sur une longue distance. Au début, WiMAX s'était vu attribuer une plage de fréquences de 10 à 66 GHz, mais avait ensuite ajouté la prise en charge des fréquences inférieures de 2 à 11 GHz.

Pourquoi tout le monde a besoin de ça? La plage de 10-66 GHz convient à une transmission constante à haute vitesse. Ainsi, le taux de transfert de pointe peut atteindre 120 Mbps, à une distance de plusieurs dizaines de kilomètres. Une excellente option pour connecter un petit village. Mais comme les fréquences ultra-hautes nécessitent une visibilité directe pour une ville ordinaire, elles ne sont pas aussi performantes. Donc, à partir d'un ordinateur portable ou d'un téléphone mobile pour se connecter au réseau sera un peu problématique. Pour eux, la gamme de fréquences 2-11 GHz est bien mieux adaptée.

À cet égard, il existe quatre modes de fonctionnement WiMAX:

WiMAX fixe.Utilise la gamme des hautes fréquences de 10 à 66 GHz, conçue pour combiner des objets distants se trouvant dans la ligne de visée;

WiMAX nomade. Essentiellement le même WiMAX fixe, mais avec un support de session. Ainsi, la connexion à une session tour est créée. Si vous allez au-delà de sa portée, mais que vous vous trouvez dans une zone différente, votre session peut être transférée. Dans ce cas, la connexion ne souffrira pas;

WiMAX portable.Vous permet de basculer automatiquement des sessions d’une station de base à une autre. Utilise une plage de fréquences inférieure, vous permettant de vous déplacer à une vitesse maximale de 40 km / h;

WiMAX mobile.Cette version de la norme a été adoptée comme dernière version du supplément 802.16-2005. Vous permet de recevoir un signal à une vitesse maximale de 120 km / h. Idéal pour les appareils mobiles.

Comme vous pouvez le constater, toutes les catégories sont couvertes: des zones de couchage des grandes villes à leurs bureaux, en passant par les zones de peuplement éloignées et les personnes se déplaçant entre elles avec un ordinateur portable, un PDA, etc. téléphones mobiles. S'il est largement distribué, il peut vraiment devenir un concurrent sérieux des réseaux cellulaires de quatrième génération développés actuellement. Bien entendu, ces derniers promettent des débits pouvant atteindre plusieurs gigabits, mais la deuxième version des normes WiMAX élèvera également la barre à 100 Mbps dans le cas du mode mobile et à 1 Gbps en mode fixe.

Cependant, WiMAX n'a pas été réellement introduit nulle part. Des dizaines de réseaux de test sont déployés dans le monde entier, notamment en Russie et en Ukraine. Et dans la majorité alors qu'il s'agit de WiMAX Fixe. Cependant, en Corée, la Corée du Sud a déployé un réseau WiBro, essentiellement renommé Mobile WiMAX. Il fournit une connexion à des vitesses allant jusqu'à 30-50 Mbit / s dans un rayon allant jusqu'à 5 km. La vitesse de déplacement peut aller jusqu'à 120 km / h. À titre de comparaison, la communication cellulaire habituelle fonctionne à une vitesse maximale de 250 km / h.

De plus, pour le moment, il y a peu d'appareils en vente, à la fois pour le déploiement et pour l'utilisation de WiMAX. Ce dernier devrait présenter la cinquième génération de la plate-forme mobile Intel Centrino à la mi-2008. Nous espérons que cela pourra servir d'impulsion similaire au marché, qui fut à une époque le premier Intel Centrino pour le Wi-Fi.

Terminer

Total ce que nous voyons? Les réseaux sans fil entourent le monde entier avec leurs "fils" invisibles. Ils n'interfèrent avec aucune frontière, sans assèchement de l'eau ou des bâtiments, et encore mieux, il y aurait plus d'énergie et plus d'espace libre. Et plus il y en aura, plus notre brillant avenir sera proche de vous. L’avenir, où tout sera réuni dans un même réseau entre non seulement tous les téléphones possibles, ordinateurs, cafetières, bouilloires, poêles, réfrigérateurs et fers à repasser, mais aussi toutes les planètes du système solaire, de la galaxie et de la petite planète K-PAX.

Sérieusement, les perspectives d'avenir sont claires. Les appareils miniatures vont progressivement pouvoir échanger des données en utilisant le standard Bluetooth (ou son remplacement similaire). La portée du casque sans fil augmentera à l’aide de Wibree et le ZigBee allumera la lumière de la pièce depuis la télécommande.

Unifiez la périphérie dans la pièce appelée USB sans fil. À propos, il n'y a pas si longtemps, il a été appelé pour l'aider. Il fournit les mêmes vitesses, sauf que la distance à la source peut ne pas dépasser quelques centimètres. La liberté de placer des appareils n’est pas grande chose, mais il n’ya pas besoin de fils. Pour le home cinéma est conçu WirelessHD. Une technologie intéressante et prometteuse qui pourra éventuellement sortir de la connexion filaire moderne.

Le Wi-Fi sera utilisé au niveau de l'appartement ou même de quelques appartements, ou pour la connexion de réseaux locaux câblés entre les maisons. C'est pour cela créé et c'est plus pratique. Il est beaucoup moins coûteux d’installer un petit point d’accès pour 50 à 70 USD dans un appartement ou dans un café (pour les visiteurs) par rapport à un équipement WiMAX coûteux. Mais il devra également être installé et configuré correctement.

Comme pour WiMAX, cette norme convient principalement aux fournisseurs d’accès à Internet. Grâce à elle, ils pourront amener le faisceau de lumière du World Wide Web dans les backwaters les plus sombres de notre planète. Cependant, on ne sait pas encore ce que la quatrième génération de communications cellulaires va nous offrir. Dans tous les cas, nous gagnerons - les habitants ordinaires d’une petite planète Terre, déjà ceinte de fils, dont tout le monde se débarrasse rapidement.

Le matériau a utilisé des informations provenant des ressources suivantes:

L'absence de fil et, par conséquent, de liaison avec un lieu donné a toujours été importante pour les utilisateurs mobiles, qui ont constamment besoin d'un accès aux informations, quel que soit leur emplacement.

Il existe aujourd'hui plusieurs options d'accès sans fil: cellulaire mobile et réseaux sans fil norme de transmission de données 802.11b. Communication cellulaire Il a une portée plus globale, mais en termes de rapidité, il ne répond absolument pas aux exigences modernes en matière d'utilisation d'applications d'entreprise. Et dans le monde, les réseaux radio-Ethernet sans fil, considérés par certains analystes comme concurrents des réseaux mobiles de troisième génération, commencent à jouer un rôle de plus en plus important. Aujourd'hui, le développement de la technologie RadioEthernet a franchi une nouvelle étape dans le domaine de la vitesse de transfert des données, des ressources en fréquences et des services fournis. La norme de réseau sans fil IEEE 802.11b fournit des débits de données pouvant atteindre 11 Mbps, ce qui est amplement suffisant pour se connecter au réseau de l'entreprise et naviguer sur Internet. En outre, la situation actuelle du marché mondial, caractérisée par une baisse des prix des kits sans fil (cartes PCMCIA, points d’accès), contribue à leur augmentation de la distribution. Maintenant, par exemple, sur le marché de Moscou (selon http://www.price.ru/), vous pouvez acheter une carte d’accès sans fil PCMCIA pour aussi peu que 130 $.

À l’origine, les technologies d’accès sans fil étaient utilisées en complément des réseaux câblés traditionnels, ainsi que dans des endroits où il était impossible d’atteindre un câble ou qui n’était pas pratique. Sur cette base, un cercle étroit de zones a été formé dans lequel les réseaux locaux sans fil étaient la solution la plus préférable. Il s'agit de connecter les utilisateurs dans les entrepôts, de créer des lignes de communication temporaires, des réseaux locaux dans les musées, les hôpitaux et les centres commerciaux. En effet, dans certains cas, il est impossible d’établir des communications filaires. par exemple, dans les centres commerciaux où des locaux sont loués et où chaque fournisseur organise un pavillon conformément à sa propre conception, la prise de communication filaire à ligne fixe devient gênante (nécessité de configurer la salle en fonction de l'emplacement des prises). Autre exemple: la création de réseaux dans des bâtiments historiques, où la violation de l'architecture et du design est inacceptable. Néanmoins, les applications les plus populaires sont les installations de stockage et de production, où il arrive souvent qu’il existe un accès aux données du réseau de l’entreprise, mais qu’il n’ya pas de connexion câblée ou inaccessible. Dans ce cas, un point d'accès radio est installé dans la pièce à laquelle le périphérique d'abonné est connecté, par exemple un ordinateur portable avec une carte radio installée. Toutefois, l’intérêt des utilisateurs pour l’accès sans fil ne cesse d’augmenter, non seulement sur le lieu de travail ou au sein de la société, mais également sur la route, dans une autre ville, dans les salles d’attente, dans les hôtels, etc. Et si la véritable mobilité (accès au réseau en mouvement) n’est jusqu’à présent réalisée que par l’utilisation de réseaux cellulaires, bien que plus lents, mais avec une couverture plus étendue, comme par exemple les réseaux CDPD (Cellular Digital Packet Data) populaires aux États-Unis, puis fixes L'accès est facilement réalisé à l'aide du standard sans fil IEEE 802.11b. Les opérateurs n’ont pas tardé à en profiter: des réseaux d’accès sans fil ont été déployés dans les aéroports, les salles d’attente des gares et d’autres lieux publics. Aujourd'hui, les hommes d'affaires travaillant sur la route ont accès à plusieurs réseaux publics sans fil. réseaux d'accèsauxquels ils peuvent se connecter, par exemple, en attendant un vol, avec leur équipement ou louer une carte d’accès sans fil. Selon la WECA (Wireless Ethernet Compatibility Alliance), des réseaux locaux sans fil publics sont actuellement déployés dans les aéroports, les centres de conférence et d’autres lieux publics, ce qui pourrait à l’avenir constituer une sorte de réseau mondial sans fil constitué de points d'accès sans fil permettant l'accès à un support de données. . Aujourd'hui, grâce à ces points, les utilisateurs mobiles peuvent se connecter aux services Internet et aux réseaux d'entreprise à 11 Mbps à l'aide d'ordinateurs personnels (ordinateurs portables ou PDA) prenant en charge le standard 802.11b.

Il existe des exemples similaires dans notre pays - à la mi-septembre, lors de la conférence ADE intitulée «Résultats et perspectives du développement de l'Internet en Russie» dans la pension «Vatutinki» », CompTek a organisé un réseau local sans fil et les participants à la conférence ont reçu des cartes PCMCIA via lesquelles l'ordinateur portable connecté WLAN. Le résultat est évident - rapide, pratique et sans fil.

Déplacez-vous sans problèmes, ou en itinérance dans les réseaux sans fil

Du point de vue de l’utilisateur, tout est assez simple (même si ce n’est pas très pratique pour le moment): connecté, travaillé, payé pour des services et c’est tout. Mais, du point de vue des opérateurs, les choses ne sont pas si prosaïques. Aujourd'hui, les fournisseurs de réseaux sans fil sont très soucieux de préciser les détails techniques et économiques de l'itinérance réseau, dont la mise en oeuvre permettra aux utilisateurs de réseaux locaux sans fil de se connecter aux systèmes de presque tous les fournisseurs d'accès sans fil, par analogie avec l'itinérance cellulaire. Le problème réside dans la facturation, la facturation et l’autorisation des utilisateurs invités sur les réseaux sans fil. En effet, en l'absence d'accords d'itinérance entre opérateurs, chaque fois qu'un utilisateur arrive à un nouvel endroit, il sera nécessaire pour l'utilisateur de souscrire un contrat de service, d'autoriser et de payer des services. En conséquence, beaucoup de temps est consacré aux «événements officiels», qui pourraient être utilisés «pour les affaires». Il est également peu pratique pour l'utilisateur de recevoir des factures d'une douzaine de fournisseurs pour l'utilisation de services d'accès sans fil à la fin du mois. C’est la raison pour laquelle l’association WECA, qui comprend 3Com, Cisco Systems, IBM, Intel et Microsoft, développe les normes à l’échelle du réseau nécessaires à la prise en charge de l’itinérance. Cette initiative vise à fournir un accès partagé aux données sur les connexions des abonnés et aux informations de facturation, quel que soit le nombre de fournisseurs d'accès Internet utilisés par l'abonné lors de ses déplacements professionnels. Ainsi, il recevra un compte d'un seul fournisseur "d'origine". De plus, il n'est pas nécessaire d'autoriser de manière complexe les utilisateurs mobiles dans le nouveau réseau. Il vous suffira simplement d'entrer vos informations d'identification. Le système déterminera de manière indépendante quel fournisseur est l'utilisateur du réseau «invité».

Cet été, une version préliminaire de l'itinérance interréseau, développée par le groupe WISPR (fournisseur de services Internet sans fil), qui fait partie de WECA, a déjà été présentée. La tâche principale de ce groupe est de développer une solution permettant à l’abonné d’utiliser un identifiant et un mot de passe uniques pour accéder à Internet par l’intermédiaire du réseau de tout opérateur. Le groupe travaille également sur l'ajout du protocole RADIUS avec des attributs spéciaux, tels que le nom d'utilisateur, l'heure sur le Web, les octets reçus ou transmis, etc. Les informations sur l'emplacement de l'utilisateur y seront incluses, ce qui permettra au client de fournir des services d'informations supplémentaires.

En dépit de la tâche apparemment simple de l'itinérance, il existe un certain nombre de pièges, par exemple, il est assez difficile de déterminer le mode de traitement des transactions entre fournisseurs lors du traitement de sessions d'utilisateur Internet. L’équipe WISPR n’ayant pas de calendrier de travail précis, il est donc difficile de dire quand le roaming 802.11b deviendra une réalité. Toutefois, selon certaines entreprises participantes, WISPR préparera un document final d’ici la fin de cette année. Les utilisateurs pourront compter sur l'introduction massive de l'itinérance dans les deux prochaines années. Bien que nous puissions nous attendre à un délai plus court pour l’établissement de relations d’itinérance. Premièrement, le rythme de mise en œuvre devrait s'accélérer avec l'adhésion de tous les nouveaux opérateurs de télécommunication, opérateurs et fabricants d'équipements, au projet. Deuxièmement, selon le rapport Cahners In-Stat, le marché du 802.11b continuera à se développer rapidement. Et en 2005, selon ces estimations, environ 6,4 milliards de dollars seraient consacrés à l’équipement des réseaux locaux sans fil et selon un rapport de Allied Business Intelligence, Inc. (ABI), le marché des réseaux locaux sans fil passera de 969 millions de dollars en 2000 à 4,5 milliards de dollars en 2006. Selon cette source, la plus grande croissance du réseau local sans fil (WLAN) est attendue dans les zones communes, les cafés, les établissements de santé, les campus universitaires et les systèmes domestiques. Et le nombre de points d’accès sans fil installés passera de 4,9 millions en 2000 à 55,9 millions en 2006. Selon les analystes d’ABI, la norme 802.11b (ou, comme on l’appelle également Wi-Fi), est actuellement dominante dans le secteur de la transmission de données sans fil, mais dans un avenir proche, il faudra nouvelle version - 802.11a. Les produits basés sur la norme 802.111a, qui paraîtra en 2002, gagneront d’ici à 2005 50% du marché de leur «frère cadet» - 802.11b. À cet égard, la majorité des acteurs du marché comptent beaucoup sur l'émergence imminente d'appareils fonctionnant dans la norme 802.11a, qui permet la transmission de données à une vitesse pouvant atteindre 54 Mbps. Une sorte de FastEthernet pour la radio. Premièrement, ces dispositifs ne sont pas seulement plus rapides, ils fonctionnent dans la nouvelle bande 5,5 GHz, qui est totalement libre pour le fonctionnement BSPD. De plus, dans la nouvelle gamme, il sera possible de réaliser une diversité de fréquence pour les systèmes intérieurs et extérieurs.

La Russie suit son propre chemin

Les tendances mondiales dans le développement des réseaux d’accès sans fil publics peuvent inspirer l’optimisme, mais pour notre pays, la situation n’est pas aussi optimiste. La spécificité de la Russie réside dans l'utilisation de la norme sans fil 802.11b pour la construction de réseaux de données sans fil (BSPD) à l'échelle d'une ville ou d'un district. Selon Peter Kochegarov, directeur technique de CompTek et responsable du groupe de travail ADE sur les réseaux sans fil, en Russie, 95% des réseaux construits sont urbains. La principale tâche que résolvent les réseaux sans fil est l’organisation du «dernier kilomètre» dans les conditions d’une situation topographique complexe, l’absence totale de canaux câblés installés. En d'autres termes, RadioEthernet est le seul moyen d'organiser la communication lorsqu'il est impossible d'utiliser des systèmes câblés. Et dans notre pays, il y a pas mal de tâches similaires.

En ce qui concerne les réseaux locaux sans fil, la situation est un peu plus compliquée que celle de l'Ouest. Et il ne s'agit pas seulement du prix élevé des adaptateurs pour la communication sans fil, dont le coût est presque d'un ordre de grandeur supérieur à celui des adaptateurs réseau courants, mais également de la licence obligatoire pour la gamme de fréquences. Peu importe que l'acheteur utilise un équipement sans fil - à l'intérieur (dans son bureau, dans un entrepôt, dans un centre commercial) ou dans la rue (l'organisation du «dernier kilomètre»), une licence est nécessaire.

D’une part, il n’ya pratiquement aucun problème d’obtention de fréquence et de résolution, et la quasi-totalité des opérateurs se «mouillent constamment dans ce gâchis», et d’autre part, une volonté parfaitement compréhensible de simplifier considérablement la procédure. Et pour une utilisation locale (solutions d'intérieur), pour annuler complètement la licence.

À cet égard, il y a déjà des changements. Lors de la 6ème conférence BESEDA (Wireless Data Networks), organisée par la société moscovite CompTek au début du mois de juin, il est devenu évident que l’État comprenait la situation actuelle et l’imperfection de la procédure d’obtention des permis. Et nous pouvons bientôt nous attendre à d'importantes simplifications dans l'obtention des autorisations pour l'utilisation de systèmes de transmission de données sans fil, et pour les solutions internes (réseaux sans fil locaux sans accès aux rues), il sera même possible d'utiliser équipement sans fil dans la procédure de notification (acheté et utilisé, il suffit d’informer les autorités compétentes).

À ce jour, de nombreux fabricants (voir, par exemple, l'article «Equipement de réseau LG. Partie 2» de ce numéro) ont ajouté des kits pour l'organisation de réseaux sans fil locaux à leur équipement de réseau. La principale caractéristique de ces solutions, outre le prix relativement bas, était la réduction de la puissance du signal de 100 à 30 mW, ce qui suffit amplement pour un usage interne, mais n’interfère pas avec le réseau routier. Donc, peut-être que d'ici la fin de cette année, la distribution sera effectuée selon une procédure de notification de licence - bien sûr, avec certaines restrictions d'utilisation (par exemple, l'intensité du signal). Cette prévision est tout à fait réaliste, car il existe déjà des précédents en ce qui concerne la suppression des licences d’équipement (par exemple, les téléphones DECT, les téléphones portables et d’autres).

"Wireless" deviennent plus accessibles

En conclusion, nous notons que les systèmes sans fil sont de plus en plus accessibles, non seulement grâce aux fournisseurs de réseaux qui étendent leurs lignes avec des équipements d’accès sans fil. Et la plupart de ces équipements sont constitués d'appareils pour l'organisation de réseaux locaux sans fil. En outre, l’émergence de kits sans fil à faible coût de D-Link, Compex LynkSys et LG sur le marché a permis de ramener le seuil d’entrée dans la «fraternité du sans fil» à moins de 150 $ par carte et, si recalculé dans la configuration minimale (2 cartes et un point d’accès), Selon http://www.price.ru/, à partir du 20 septembre 2001, le coût minimum de connexion d’un port n’est que de 180 dollars (avec un point d’accès Compex Waveport WP11 et deux cartes COMPEX WL11-E PCMCIA).

Il convient de noter le mouvement dans cette direction et les fabricants d’ordinateurs portables. Par exemple, l’année dernière, Dell a lancé le modèle Latitude avec une antenne intégrée et une carte d’accès sans fil intégrée. L’antenne de ce modèle est connectée au compartiment MiniPCI, ce qui permet d’organiser un accès sans fil au réseau local conformément à la norme 802.11b.

À son tour, Compaq a lancé la série Compaq Evo, dont certains modèles (par exemple, le Evo N400c) sont équipés de la nouvelle interface MultiPort. Un module qui se connecte à cette interface, située à l'extérieur du panneau à l'écran, fournit toutes les mêmes fonctionnalités sans fil 802.11b standard.

Comme vous pouvez le constater, il existe de nombreux exemples. Et cela donne l’espoir d’un avenir sans fil prometteur.

ComputerPress 10 "2001

LAN sans fil (LAN sans fil) prend en charge le transfert de données à haute vitesse dans un espace restreint (une ville universitaire ou un petit bâtiment, par exemple) lorsque les utilisateurs se déplacent d’un endroit à l’autre. Les périphériques sans fil ayant accès à ce réseau local sont généralement fixes ou se déplacent à la vitesse des piétons. Aux États-Unis, toutes les normes de réseau local sans fil fonctionnent dans la plage de fréquences sans licence. Les principales bandes de fréquences sans licence sont les bandes ISM à 900 MHz, 2,4 GHz et 5,8 GHz, ainsi que la plage de l'infrastructure d'information nationale sans licence (U-NII) à 5 GHz. Dans les bandes ISM, les utilisateurs sans licence sont des utilisateurs secondaires et doivent donc faire face aux interférences créées par les utilisateurs principaux lorsqu'ils sont actifs. Il n'y a pas d'utilisateur principal dans la gamme U-NII. Pour travailler dans les bandes ISM ou U-NII, la licence FCC n'est pas requise. Cependant, cet avantage est une arme à double tranchant, car d'autres systèmes sans licence fonctionnent également dans ces plages pour la même raison, ce qui peut provoquer de très fortes interférences entre les systèmes. Le problème des interférences est réduit lors du réglage pour des systèmes sans licence, avec des limites de puissance par plage de fréquence. Les réseaux locaux sans fil peuvent avoir une connexion en étoile avec des points d’accès sans fil ou des concentrateurs. situés dans la zone de couverture ou dans une architecture de réseau LAN d'égal à égal, dans laquelle les terminaux sans fil sont automatiquement configurés dans un réseau.

Au début des années 90, des dizaines d'entreprises sont apparues - des fournisseurs d'équipements et de services de réseaux locaux sans fil, cherchant à tirer profit de la demande non satisfaite de transfert de données sans fil à haut débit. Ces réseaux locaux sans fil de première génération étaient basés sur des protocoles utilisateur incompatibles. La plupart d'entre eux fonctionnaient dans la bande de fréquences de 26 MHz de la gamme de fréquences ISM 900 MHz en utilisant un spectre étalé à séquence directe avec des vitesses de transfert de données de l'ordre de 1-2 Mbit / s. Utilisé comme connexion en étoile et architecture de réseau d'égal à égal. Le manque de normalisation dans ce domaine a entraîné des coûts de développement élevés, une production à petite échelle et de petits marchés pour chaque produit. Parmi tous ces produits originaux, seule une petite quantité a plus ou moins réussi. Un seul des réseaux locaux sans fil de première génération, Altair de Motorola, fonctionnait en dehors de la bande de fréquences de 900 MHz. Ce système, qui fonctionnait dans la bande sous licence de 18 GHz, avait un taux de transfert de données d’environ 6 Mbps. Cependant, l'utilisation de "Altair" était difficile en raison du coût élevé des composants et des pertes importantes dans la voie de transmission à 18 GHz, et "Altair" a été arrêté plusieurs années après sa sortie.

LAN sans fil deuxième génération aux États-Unis, ils fonctionnent dans la bande large de 83,5 MHz dans la bande ISM à 2,4 GHz (WiFi). La norme IEEE 802.11b pour les réseaux locaux sans fil dans cette gamme de fréquences a été conçue pour éviter certains problèmes liés aux systèmes brevetés de première génération. La norme définit l’extension du spectre par la méthode de séquence directe à un débit de transfert de données d’environ 1,6 Mbit / s (le débit de transfert de données physique maximum est de 11 Mbit / s) et une zone de couverture d’environ 100 m. Le réseau peut se présenter sous la forme de architecture de réseau ad hoc, bien que cette dernière soit rarement utilisée. De nombreuses entreprises ont commencé à développer leurs produits sur la base du standard 802.11b. Après une croissance initiale lente, la popularité des réseaux locaux sans fil 802.11b a considérablement augmenté. De nombreux petits ordinateurs portables dotés de cartes LAN sans fil 802.11b intégrées sont apparus. Les entreprises et les universités ont installé des stations de base 802.11b sur leur territoire et de nombreux cafés, aéroports et hôtels offrent un accès sans fil, souvent gratuit, pour renforcer leur attractivité.

Pour fournir des débits de données supérieurs à la norme 802.11b, deux normes supplémentaires pour la famille 802.11 ont été développées. Le standard LAN sans fil IEEE 802.11a prend le polo su 300 MHz large dans la gammeU-NII 5 GHz. La norme 802.11a est basée sur la modulation multi-porteuse et fournit des débits de données de 54Mbit / s dans une zone d'environ 30 m Étant donné que le système 802.11a a une bande passante beaucoup plus large et donc beaucoup plus de canaux que le 802.11b, il peut prendre en charge un plus grand nombre d'utilisateurs à un taux de transfert de données plus élevé. Au début, il y avait un consensus sur le point de savoir si les systèmes 802.11a seraient nettement plus onéreux que les systèmes 802.11b, mais en réalité, leur prix a été rapidement concurrentiel. L’autre norme, 802.llg, a le même schéma et le même débit que 802.11a, mais elle fonctionne dans la bande 2,4 GHz avec une surface d’environ 50 m. Pour éviter toute incompatibilité, de nombreuses cartes LAN et émetteurs-récepteurs sans fil les réseaux prennent en charge les trois normes.

En Europe, le développement des réseaux locaux sans fil s’articule autour des normes HIPERLAN. La norme HIPERLAN / 2 est similaire à la norme LAN sans fil IEEE 802.11a. En particulier, il a un schéma similaire de couche de liaison de données, il fonctionne également dans la bande de fréquence de 5 GHz, comme U-NII. Par conséquent, HIPERLAN / 2 a le même débit maximal de transfert de données d’environ 54 Mbps et la même zone de couverture est d’environ 30 m que le 802.11a. La norme HIPERLAN / 2 diffère de la norme 802.11a en ce qui concerne le protocole d'accès et la prise en charge intégrée de la "qualité de service garantie" (QoS).

Technologies sans fil - classification des réseaux sans fil

Tout d’abord, définissons les noms et les normes afin de pouvoir parler le même langage.Ainsi, l’interaction des périphériques sans fil est régie par un certain nombre de normes. Ils indiquent le spectre de la gamme de fréquences radio, le taux de transfert de données, la méthode de transmission des données et d'autres informations. Le principal développeur de normes techniques pour les communications sans fil est l'organisation IEEE.

La norme IEEE 802.11 régit le fonctionnement des périphériques sans fil dans les réseaux WLAN (LAN sans fil). Aujourd'hui, les modifications suivantes sont en vigueur - 802.11a, 802.11b, 802.11g et 802.11n. Toutes ces technologies sont classées dans la catégorie Wi-Fi (Wireless Fidelity).

La Wi-Fi Alliance est chargée de tester les appareils de réseaux locaux sans fil fabriqués par différents fabricants. Le logo Wi-Fi sur l'appareil signifie que cet équipement peut interagir avec d'autres appareils du même standard.

Pour ceux qui sont curieux, je fournis des données techniques issues des révisions IEEE 802.11 existantes:

802.11a:

- utilise un spectre radioélectrique de 5 GHz;

- incompatible avec le spectre 2,4 GHz, c’est-à-dire Périphériques 802.11 b / g / n;

- la plage est d'environ 33% de 802,11 b / g;

- relativement coûteux à mettre en œuvre par rapport à d'autres technologies;

- le matériel conforme à la norme 802.11a devient de plus en plus rare.

- la première technologie 2,4 GHz;

- débit maximal de transfert de données de 11 Mbit / s;

- la portée est d'environ 46 mètres à l'intérieur et 96 mètres à l'extérieur.

- famille de technologie 2,4 GHz;

- taux de transfert de données maximal augmenté à 54 Mbps;

- la plage est la même que celle du 802.11b;

- rétrocompatible avec 802.11b.

- nouvelle norme;

- technologie 2,4 GHz (le projet de norme prévoit la prise en charge de 5 GHz);

- portée et débit accrus;

- compatibilité ascendante avec le matériel 802.11g et 802.11b existant.

Chaque point d'accès sans fil a son propre identifiant de service (SSID). Pour nous, utilisateurs, cet identifiant est représenté par un nom de réseau:

Le SSID indique aux périphériques sans fil à quel réseau sans fil ils appartiennent et avec quels périphériques ils communiquent. Par conséquent, si plusieurs périphériques sans fil (ordinateurs) sont connectés à un point d’accès, ils forment un réseau local sans fil.

Le SSID est une chaîne alphanumérique, sensible à la casse, pouvant comporter jusqu'à 32 caractères. Cet identifiant est envoyé dans l'en-tête de tous les paquets de données transmis sur le réseau sans fil local.

Il existe deux types de réseaux sans fil: les réseaux ad-hoc et les réseaux d'infrastructure.

Comme mentionné, le point d'accès a une zone de couverture limitée. Pour augmenter la couverture, vous pouvez configurer plusieurs points d'accès avec un SSID commun. Dans ce cas, il convient de rappeler que pour que la transition entre cellules soit possible sans perte de signal, les zones de couverture des points d'accès voisins doivent se croiser d'environ 10%. Cela permet au client de se connecter au deuxième point d'accès avant de se déconnecter du premier point d'accès.

Configuration de base du point d'accès

Essayons de mettre en place un point d'accès. Je vais donner un exemple de configuration d’un routeur intégré (nom de la boîte qui combine le routeur, le commutateur et le point d’accès sans fil) D-Link DGL-4500. L'interface Web permettant d'interagir avec le routeur étant très similaire pour différents modèles de différents fabricants, vous pouvez facilement effectuer les mêmes opérations avec votre appareil.Dans mon cas, les paramètres sans fil sont les suivants:

Laissez-nous examiner les points les plus significatifs:

- Activer le sans fil - active et désactive le point d'accès. Bien sûr, nous sommes intéressés par l'état «on».

- Nom du réseau sans fil (également appelé SSID) - ID du réseau sans fil, ou en d’autres termes, son nom. Le SSID est la marque distinctive de chaque réseau local sans fil et tous les périphériques participant au même réseau doivent utiliser un seul SSID.

- Bande 802.11 - ce paramètre n'est pas présent dans la plupart des routeurs et correspond à la fréquence du spectre de fréquences radio utilisé. Laissez la valeur par défaut - 2,4 GHz.

- Mode 802.11 - Cela vaut la peine d'attirer l'attention. La plupart des points d'accès domestiques prennent en charge différentes normes. Ce sont principalement les normes 802.11b, 802.11g et 802.11n. Bien qu'ils utilisent tous la bande de fréquence 2,4 GHz, chacun utilise sa propre technologie pour obtenir un débit maximal. Par conséquent, le choix du mode 802.11 au point d’accès dépend du type de périphérique sans fil connecté. Si un seul type de périphérique est connecté au point d'accès, sélectionnez le mode 802.11 qui prend en charge ce périphérique. Si plusieurs types de périphériques sans fil sont connectés, vous devez sélectionner le mode mixte, mais rappelez-vous que les performances du réseau diminueront en raison de la charge accrue supportée par plusieurs modes 802.11. Le type de norme sans fil dans chaque appareil est indiqué dans le manuel d'utilisation.