Les utilisateurs modernes d’ordinateurs et d’ordinateurs portables sont des applications logicielles très répandues spécialement conçues pour la sélection rapide de mots de passe afin de restaurer l’accès aux données importantes. Nous notons immédiatement que si vous pensez que si vous décidez de télécharger un programme de collecte de mots de passe sur Internet, vous deviendrez un hacker-hacker, vous vous tromperez. L'application publiée dans le cadre de l'article d'aujourd'hui offre une occasion unique de restaurer l'accès tout en supprimant la protection d'un document d'archive profondément crypté contenant des données extrêmement importantes. Par conséquent, ne pensez pas, s'il vous plaît, que nous allons maintenant parler de logiciel de piratage!

Par conséquent, si vous souhaitez télécharger un programme de collecte de mots de passe sur un document d’archivage crypté, veuillez utiliser le lien d’adresse en aval qui garantit un téléchargement rapide du package de distribution sans afficher les bannières publicitaires gênantes de notre site. Eh bien, pour ne pas paraître sans fondement, nous constatons qu’il s’agit d’un programme permettant une sélection facile et pratique des mots de passe pour: ordinateur personnel appelé «AAPRP», que nous vous conseillons de télécharger gratuitement et sans inscription fichier d'installation. Cette fonction populaire, mais extrêmement limitée par l'application, est supportée récupération rapide accès à tous les documents cryptés et archivés par une méthode de compression spécifique.

Télécharger un programme de collecte de mots de passe à partir d'un ordinateur

Il sera important de souligner l'option du programme pour une collecte rapide et efficace des mots de passe à partir d'un ordinateur, que nous avons déjà recommandé de télécharger gratuitement, consistant à travailler avec des paquets de fichiers d'archive ZIP et RAR séparément. Certains utilisateurs habiles, avec tout le soin et la responsabilité liés aux paramètres cette application avant le travail, ils parviennent à sélectionner un mot de passe pour le document créé par l'application d'archivage WinZip dernière version. L'essentiel est d'étudier attentivement les paramètres utilisateur du programme annoncé de manière à ce que les tâches accomplies soient extrêmement compréhensibles.

Avec des paramètres bien définis dans le programme, parfaitement adaptés à la collecte de mots de passe sur un ordinateur après téléchargement et installation, vous pouvez vous garantir une réduction de la protection potentielle d’un document crypté sur une courte période ne dépassant pas une heure. Peut-être que si vous faites tout bien, vous pouvez détruire la protection intégrée en moins de temps.

En ce qui concerne toutes les subtilités et particularités du travail dans cette application informatique, vous pourrez les apprécier, ainsi que vous familiariser avec certains détails de manière détaillée, en utilisant l’un des liens d’adresse suivants dans l’image miroir.

Avec l'apparition réseaux sociaux, les services de messagerie, les chats, les forums s'estompent en arrière-plan. Toutes les communications sont désormais intégrées à des réseaux tels que Vkontakte. Naturellement, en présence de canaux de communication privés, il y a une volonté d'y accéder. Nous vous proposons d'utiliser le programme de piratage de Vkontakte OpenSoc. Ceci est un logiciel fondamentalement nouveau qui permet utilisateur normal sans connaissances spéciales, pirater presque tous les comptes Vkontakte.

Taille des archives: 3 MB

Version:: 2.0 (2015)

Ne nécessite pas d'installation. Téléchargez et décompressez l'archive, puis exécutez OpenSoc.exe.

Téléchargez le programme de piratage de Vkontakte:

Nous n'entrerons pas dans les détails du travail complexe des algorithmes du programme, qui utilisent souvent non seulement la puissance de l'ordinateur de l'utilisateur, mais également des serveurs spéciaux. Cette méthode vous permet d’accroître considérablement la vitesse de piratage. Vous pouvez être sûr que le compte d'utilisateur ne sait pas sur le piratage. Pirater Vkontakte ne prend pas plus de 10 minutes.

Suivez nos recommandations pour assurer le secret de votre compte. Tout d’abord, faites attention à partir de quel appareil le «maître» entre en compte. Pour ce faire, recherchez-le dans votre liste d'amis et regardez l'icône correspondante. S'il y a une inscription en ligne, il s'agit d'un ordinateur. Si le signe du téléphone, puis du smartphone.

Maintenant, vous devez vous connecter à son compte, respectivement, à partir d'un ordinateur ou d'un smartphone. Ceci est fait pour que les amis de la “victime” ne fassent pas attention à la raison pour laquelle la personne a changé l'apparence de l'appareil et ne l'informe pas.

Attendez que l'utilisateur du compte soit en ligne et accompagnez-le. Il n'en saura rien. L'essentiel est de ne pas lire les messages non lus avant.

Si le mot de passe est toujours modifié, vous devrez alors utiliser à nouveau le programme OpenSoc pour pirater votre compte Vkontakte.

Arrêtez Continuer

Le réseau social le plus populaire et le plus populaire de VKontakte améliore constamment le système de sécurité, en protégeant de manière fiable les pages et les groupes de ses utilisateurs. Cependant, plus nombreux sont les utilisateurs qui s'enregistrent chez VC, plus il est intéressant de pirater la page de quelqu'un. Plusieurs raisons peuvent être envisagées: par exemple, savoir si l'amant a une nouvelle petite amie ou, en tant que fan du célèbre chanteur de rock, pour connaître son entourage et ses fans. . Autrement dit, il peut y avoir de nombreuses raisons de piratage. La probabilité de sélectionner la paire identifiant / mot de passe correcte est minime et prendra beaucoup de temps.

À ce jour, de nombreux programmes piratent les comptes d'utilisateurs sur les réseaux sociaux. En utilisant VC Password Cracker, tout utilisateur peut compléter la tâche, même s’il ne faut pas oublier que de telles actions sont considérées comme une violation des règles du site.

Quel est préférable d'utiliser le programme pour sélectionner le mot de passe VK sur un ordinateur?

Il existe de nombreux sites proposant des programmes divers pour le piratage d'un compte VK mais, malheureusement, tous ne fonctionnent pas et peuvent contenir divers virus. Il y a plusieurs logiciel libre pour la sélection des mots de passe VK - VK vzlom, Brutfors VKontakte ou VK Brut, Brutus a2.

Password Cracker avancé dans Vkontakte et d'autres ressources Internet

Lorsqu’un enregistrement est toujours recommandé, il est toujours plus difficile d’inventer des mots de passe avec une combinaison de lettres dans différents registres et numéros, ce qui le rend difficile à déchiffrer. Mais même pour ce «verrou», il existait une «clé» sous la forme du programme NEO brut, capable de déchiffrer les mots de passe les plus délicats. L’amélioration continue de ce pirate lui permet de s’acquitter facilement de toutes les tâches. Le programme lui-même a un compte Checker, qui aide à trouver la paire login-mot de passe, et sélectionne par nom de ville, sexe, âge et autres paramètres. L'analyse de toutes les données obtenues par Brut vous permet de pirater rapidement. De plus, le potentiel du programme ne peut pas fonctionner avec un seul compte, mais avec toute la base de données placée dans un document spécial.

Programmes de piratage de compte beaucoup. Mais malheureusement, tous les antivirus ne vous permettent pas de les télécharger, ce qui bloque un site totalement fiable. Par conséquent, chaque utilisateur a toujours le choix de choisir lui-même l'option prometteuse la plus intéressante.

Vous avez probablement entendu dire plus d'une fois qu'il existe un programme permettant de sélectionner les mots de passe VKontakte. Cette création dans le peuple porte le nom fier de "Brutus", légende à ce sujet. Ce programme de sélection de mots de passe Vkontakte existe réellement et s’acquitte de sa tâche «noble».

Il est intéressant de noter que trouver un travail Brut n’est pas une tâche facile, vos chances de 1: 100 ne sont pas mauvaises en fin de compte?) 100% du logiciel approuvé sélectionne le mot de passe Vkontakte sur la base du principe d’énumération de toutes les combinaisons possibles sur le serveur pendant plusieurs années du programme. La tâche de toute force brutale est compliquée par la limitation du nombre de demandes émanant d'une seule adresse dans le VC.

Pour saisir un mot de passe Dans un contact de cinq caractères, cela prendra entre 2 et 4 heures - cela peut sembler tentant, mais tous les chiffrements ne sont pas composés de «54321» ou «23456». En passant, ce sont plus de dix mille combinaisons. En tant que sortie spécialement préparée pour accélérer la tâche - la base des clés. Comment ça marche? - pas très bien. Le programme pour la sélection du mot de passe Dans contact reçoit de vous un fichier avec des clés possibles, il peut y en avoir plusieurs milliers. Chaque combinaison de "Brutus" est expérimentée dans la VC, vous imprimez frénétiquement le captcha pour le captcha à ce moment-là, cela prend de une heure à plusieurs semaines ou mois. Vous pouvez télécharger ces bases de données sans trop de difficultés, nous entrons dans Google Base - «bases Brute». Le risque de contracter un virus est énorme, à 90%. Le programme de sélection des mots de passe VkBruteForce VKontakte a fait ses preuves. Il reprend mal avec un fort craquement, mais ne crée pas de plaies sur le PC, bien sûr, si vous pouvez trouver la version actuelle auprès d’un fournisseur fiable.

VkBruteForce de GODINSIDE est considéré comme le décodeur le plus pertinent pour VK aujourd'hui. De l'expérience - inefficace.

Pour récupérer le mot de passe de VKontakte, essayez d'utiliser la méthode du plug-in. La plupart des gens utilisent des valeurs similaires, par exemple: adresse, numéro de téléphone, date de naissance. Format bien cité sous cette forme: 13.12.Ivan.1996. Jouer avec le nom et la date de naissance vaut la chandelle, croyez-moi. Remarquablement, choisir un mot de passe pour Vkontakte à l'aide de transferts significatifs et d'une saisie manuelle sera beaucoup plus efficace que «Brutfors» et d'autres programmes «secrets». S'il n'y a aucune information sur le compte qui doit être ouvert, il reste à compter sur un logiciel très dangereux et inefficace. Les deux méthodes peuvent être compilées en créant document texte avec ses propres options de chiffrement et de téléchargement sur «Brutfors», qui testera automatiquement chacune d’elles, il ne reste plus qu’à suivre le captcha.

Il est arrivé que certains travaillent dans le développement d'outils de sécurité de l'information et d'autres dans le développement de moyens pour le surmonter. De plus, ces deux entreprises se développent en parallèle et avec beaucoup de succès. Et si auparavant la création d’utilitaires pour la protection contre le piratage informatique était réalisée par des passionnés célibataires, il existe aujourd’hui de grandes entreprises qui souhaitent obtenir beaucoup d’argent pour leurs produits.

Les utilitaires de sélection ou, simplement, de piratage, les mots de passe sont désormais appelés outils d'audit de mots de passe ou de programmes de récupération. mots de passe oubliés. Bien sûr, le mot «audit» sonne plus décemment que «piratage», mais l’essence de cela ne change pas!

Il existe assez peu de programmes pour déchiffrer les mots de passe, ainsi que des outils spécialisés pour protéger les informations à l'aide de mots de passe et de cryptage. Dans cet article, nous allons examiner les programmes les plus populaires de piratage de mots de passe dans les documents de bureau, comparer leur efficacité et tenter de répondre à la question principale: est-il judicieux de protéger les documents avec des mots de passe et, dans l’affirmative, quels devraient être les mots de passe afin qu’ils ne puissent pas être récupérés?

Mais nous devons d’abord faire une petite digression et déterminer quels types de protection de document existent, en quoi ils diffèrent les uns des autres et comment la protection par mot de passe peut être surmontée.

Types de protection par mot de passe

Du point de vue de l'utilisateur, le seul moyen de protéger le document est de définir un mot de passe. Cela peut être un mot de passe pour ouvrir un document ou pour effectuer des actions avec. Toutefois, les méthodes de protection par mot de passe du document peuvent être différentes.

Enregistrer le mot de passe dans le document lui-même

Le moyen le plus simple consiste à enregistrer le mot de passe défini par l'utilisateur dans le fichier de document lui-même. Dans ce cas, l'utilisateur n'aura accès au document (ou à son édition) que si le mot de passe entré correspond à celui défini. Cependant cette méthode la protection par mot de passe est facile à surmonter - car si le mot de passe est stocké sous forme claire dans le document lui-même, rien ne l'empêche de le récupérer. Par exemple, il peut être visualisé à l'aide de n'importe quel éditeur HEX. Néanmoins, cette méthode de protection par mot de passe, malgré son manque de fiabilité, est parfois utilisée notamment dans les documents MS Office (Word, Excel). Il est possible d'utiliser un mot de passe pour protéger un document contre l'écriture, qui est stocké dans le document lui-même sous sa forme pure (en unicode).

Utilisation des fonctions de hachage de mot de passe

Pour exclure la possibilité que quelqu'un espionne un mot de passe stocké dans le document lui-même ou dans un fichier, une méthode de protection un peu plus avancée est souvent utilisée avec les fonctions de hachage du mot de passe. La fonction de hachage est obtenue à la suite d'une conversion de mot de passe unidirectionnelle à l'aide d'un algorithme spécial au moyen duquel un identificateur unique de longueur fixe est calculé pour le bloc de données source de longueur arbitraire. La particularité de l'algorithme de hachage du mot de passe est que, connaissant le hachage du mot de passe (résultat de la conversion), il est en principe impossible de calculer le bloc de données initial, c'est-à-dire le mot de passe lui-même. En fait, l'impossibilité de déchiffrer un mot de passe par sa fonction de hachage (implémentation de la transformation inverse) est inhérente au concept de conversion unidirectionnelle (c'est-à-dire uniquement dans un sens). Comme indiqué précédemment, quelle que soit la longueur du mot de passe, sa fonction de hachage a une longueur fixe. Il existe une grande variété d’algorithmes pour la conversion unidirectionnelle (hachage) d’un mot de passe, et le développement indépendant d’un tel algorithme n’est pas difficile.

L'utilisation de hachages de mots de passe élimine le besoin de sauvegarder un mot de passe dans un document protégé. Seul le hash du mot de passe y est stocké, mais pas le mot de passe lui-même Lorsqu'un utilisateur doit accéder à un document, il entre un mot de passe et le programme calcule sa fonction de hachage. S'il correspond à la fonction de hachage stockée dans le fichier, le mot de passe est considéré comme correct et l'accès au fichier est autorisé.

Cette méthode de protection est également facile à utiliser. Tout d'abord, dans le document lui-même, à l'aide des utilitaires appropriés, vous pouvez remplacer la fonction de hachage d'origine par une fonction de hachage, dont le mot de passe est connu. Ensuite, vous pouvez utiliser ce mot de passe pour accéder au document.

Deuxièmement, lors de l’application de cette méthode de protection, le document reste non chiffré et le texte du document peut être récupéré, en contournant l’ouverture du document dans le programme dans lequel il a été créé.

Troisièmement, vous pouvez essayer de trouver un mot de passe. Dans le même temps, la résistance de la protection dépend de la longueur de la fonction de hachage. Par exemple, si la longueur de la fonction de hachage est de 32 bits, le nombre de fonctions de hachage possibles est de 232 = = 4 294 967 296, ce qui n’est pas excessif. Naturellement, plusieurs mots de passe peuvent correspondre à la même fonction de hachage. Ainsi, avec une telle longueur de hachage, il est facile de choisir un mot de passe approprié. Il n'est pas nécessaire que le mot de passe trouvé soit identique à celui initialement défini par l'utilisateur.

Protection par mot de passe avec cryptage

Un autre type de protection par mot de passe fréquemment utilisé est le cryptage symétrique de l'intégralité du contenu d'un fichier, ce qui implique l'utilisation de la même clé secrète pour le cryptage et le décryptage des données. Dans ce cas, la clé secrète est calculée en fonction du mot de passe.

L'algorithme de sécurité dans ce cas est le suivant. Dans chaque document crypté (fichier), deux séquences de contrôle sont stockées. La première est une séquence aléatoire arbitraire et la seconde est une séquence résultant du mélange (hachage) de la première séquence de contrôle et de la clé de chiffrement calculée sur la base du mot de passe. C'est-à-dire que la deuxième séquence de contrôle est un hachage de la première séquence basé sur la clé de cryptage. Lors de la vérification du mot de passe, la clé de cryptage et la correspondance des séquences de contrôle sont déterminées l'une par l'autre. Ainsi, ni le mot de passe ni la clé secrète ne sont explicitement stockés dans le document lui-même. Les séquences de contrôle stockées dans le document peuvent être supprimées ou même modifiées, mais cela ne permettra pas de déterminer la clé secrète et, par conséquent, de déchiffrer le document entier.

L'algorithme de protection par mot de passe avec cryptage est suffisamment robuste et le contournement d'une telle protection ne fonctionnera pas immédiatement.

Types de protection utilisés dans les applications bureautiques

Les documents MS Word et Excel utilisent plusieurs types de protection. Vous pouvez donc définir un mot de passe pour l'édition de documents. L'utilisateur peut ouvrir le document en lecture et le modifier. Pour ce faire, vous devrez entrer un mot de passe. De plus, vous pouvez implémenter une protection pour l'accès au document lorsque le mot de passe est saisi à l'ouverture du document.

Dans le cas de la protection de l'édition de documents Word, l'enregistrement des fonctions de hachage du mot de passe dans l'en-tête du document lui-même est utilisé. La longueur de hachage dans ce cas est de 32 bits (4 octets).

La même méthode de protection par mot de passe utilisant des fonctions de hachage est utilisée pour protéger les documents Excel, lorsqu'un document est protégé contre une modification par un mot de passe. Il est vrai que dans les documents Excel, d’autres mots de passe spécifiques sont définis sur un livre ou sur une feuille séparée (protection par mot de passe contre la modification de la structure du livre, protection par mot de passe pour modifier la feuille). Le principe de la protection par mot de passe contre l'édition d'une feuille est à peu près le même que celui des modifications apportées au document. La seule différence est que, dans ce cas, la longueur du hachage est encore plus petite: seulement 16 bits (2 octets) et il n'y a que 216 = 65 536 versions différentes des hachages, le choix d'un tel mot de passe ne sera pas difficile.

La protection par mot de passe avec chiffrement est utilisée pour protéger contre l'accès (ouverture) aux documents Word et Excel. Lorsque cette protection est installée, le document est crypté selon un algorithme donné et le hachage du mot de passe crypté est enregistré dans le document.

La longueur du mot de passe pour l'ouverture de documents MS Office Word 97-2003 et Excel 97-2003 est limitée à 15 caractères (pour les documents MS Office 2003, la longueur du mot de passe peut être illimitée, mais vous devez choisir le cryptage avec une clé de 128 bits). Essayons de calculer combien de mots de passe possibles peuvent exister, étant donné que vous pouvez utiliser des caractères spéciaux (30 caractères), des chiffres (10 caractères), ainsi que des lettres majuscules et minuscules de l'anglais (52 caractères) et un alphabet localisé (66). personnages). Au total, le nombre de caractères possibles est 30 + 10 + 52 + 66 = 158. Avec une longueur de mot de passe maximale de 15 caractères, nous obtenons des combinaisons possibles de 1581 + 1582 + ... + 15815. Le nombre est simplement énorme, et la tâche d'essayer tous les mots de passe possibles dans un délai raisonnable ne Aucun superordinateur ne peut le gérer.

Dans les documents MS Word 2007 et Excel 2007, la longueur du mot de passe d'ouverture n'est pas limitée, le mot de passe peut être quelconque et le nombre de mots de passe possibles est infiniment grand.

Cependant, dans ce cas, il y a un "mais". Dans les versions antérieures de MS Office (MS Office Word 97-2003 et Excel 97-2003), l'algorithme de chiffrement symétrique RC4 était utilisé pour chiffrer des documents. Dans cet algorithme, la clé de chiffrement pouvait avoir une longueur maximale de 128 bits, mais les restrictions d'exportation des algorithmes de chiffrement ne permettaient pas l'utilisation d'une clé secrète d'une telle longueur. Par conséquent, la clé utilisée pour chiffrer RC4 dans les documents MS Office n'avait qu'une longueur de 40 bits, ce qui a considérablement réduit la robustesse de cet algorithme. Il est possible de mettre en oeuvre l’énumération de toutes les clés secrètes possibles sur un PC ordinaire dans un délai raisonnable. En effet, avec une longueur de clé secrète de 40 bits, le nombre de clés secrètes possibles est de 240 = 1 099 511 627 776. Il faudra moins d'un mois pour rechercher toutes ces combinaisons sur un PC moderne.

Par la suite, le package MS Office 2003 a commencé à utiliser une clé de cryptage 128 bits. En conséquence, le nombre de clés secrètes possibles était de 2128 = 3,4.1038. Si vous manipulez autant de clés dans un délai raisonnable (au moins dans quelques années), même l'ordinateur le plus puissant ne peut le gérer. Notez que par défaut, les documents MS Office 2003 utilisent une clé de cryptage 40 bits et que, pour utiliser une clé 128 bits, vous devez sélectionner l'algorithme de cryptage approprié.

En outre, Office 2007 utilise l'algorithme AES plutôt que RC4 et l'algorithme de hachage SHA-1 pour le cryptage.

Par rapport aux versions précédentes de MS Office dans MS Office 2007, l'algorithme de conversion d'un mot de passe en clé de chiffrement a été modifié. Si auparavant, le mot de passe était simplement haché avec un ensemble aléatoire d'octets propres à chaque document (transformation SHA-1), puis sous MS Office 2007, pour convertir le mot de passe en clé, vous devez effectuer successivement 50 000 transformations SHA-1. Lorsque vous ouvrez le document, vous ne pouvez le remarquer - l’opération s’effectue en une fraction de seconde. Cependant, lorsque nous commençons à parcourir les mots de passe de manière séquentielle, la vitesse de recherche diminue considérablement. Par conséquent, si vous utilisez la puissance de calcul d'un seul ordinateur, vous pouvez réellement trouver un mot de passe avec une longueur de seulement 4 à 5 caractères, pas plus.

Dans MS Office 2007, l'algorithme de vérification du mot de passe en lecture seule (ouverture en mode lecture), la protection des documents, ainsi que les classeurs et les feuilles Excel ont considérablement changé. Auparavant, un hachage d'un mot de passe composé de 2 octets était stocké dans le document. En conséquence, il était possible de l'inverser dans le premier mot de passe approprié. Dans MS Office 2007, l'algorithme de hachage utilise 50 000 itérations du hachage SHA-1. Par conséquent, ce mot de passe ne peut pas être trouvé instantanément.

Il est à noter que le package MS Office 2007 vous permet d’enregistrer des documents en mode de compatibilité avec les versions précédentes du package. Dans ce cas, pour assurer la compatibilité, les modes de protection typiques des versions précédentes du package sont appliqués.

Outils de récupération de mot de passe

Aujourd'hui, vous pouvez trouver un grand nombre de programmes gratuits et payants pour la sélection de mots de passe pour les documents bureautiques. De plus, certaines entreprises proposent même un service en ligne permettant de trouver un mot de passe pour un document (non gratuit, bien sûr).

Le principe de fonctionnement de tous les programmes permettant de déchiffrer les mots de passe est presque identique: les différences ne concernent que les détails. Il existe deux algorithmes de base de craquage de mot de passe. La première consiste à choisir non pas le mot de passe du document, mais la clé secrète et, en conséquence, à déchiffrer le document sans connaître son mot de passe. Ce type d'attaque de clé s'appelle attaque d'attaque de clé.

Le deuxième algorithme est la sélection d'un mot de passe. Différents utilitaires fournissent différentes forces brutes pour les mots de passe de test, ils peuvent être implémentés et différents algorithmes de génération de mot de passe de test (types d'attaques). Traditionnellement, il existe trois types d'attaques de mots de passe:

- attaque par dictionnaire;

- attaque par force brute;

- attaque masquée.

Attaque de dictionnaire

Lorsqu'une attaque par dictionnaire est utilisée dans les utilitaires, un dictionnaire externe est utilisé et, pour chacun des mots qu'il contient, les hachages sont calculés de manière séquentielle, puis comparés à un hachage de mot de passe. L'avantage de cette méthode est sa vitesse élevée et l'inconvénient est une forte probabilité d'absence de mot de passe dans le dictionnaire. Pour augmenter l'efficacité d'une attaque par dictionnaire, certains utilitaires offrent la possibilité de définir des paramètres supplémentaires pour une telle attaque. En particulier, vous pouvez ajouter au dictionnaire des combinaisons de touches voisines (telles que des séquences qwert, etc.), vérifier les mots en double orthographe (par exemple, utilisateur), l'ordre inverse des caractères dans les mots (par exemple, resu) et la concaténation avec ordre inverse des caractères (en particulier, utilisateur). ), mots tronqués, mots sans voyelles, translittération de lettres (comme parol). En outre, vous pouvez vérifier le remplacement de la disposition localisée du latin (le mot "mot de passe" dans la disposition latine va ressembler à "gfhjkm") et le remplacement de la disposition latine de la localisation (le mot "mot de passe" dans la disposition russe est "zfyytsshshkvk"). En outre, lorsqu'une attaque par dictionnaire est possible, vous devez connecter plusieurs dictionnaires.

De plus, dans certains utilitaires, une attaque dite hybride peut être implémentée, ce qui peut être considéré comme une variante d'une attaque par dictionnaire. Lors de la sélection de mots de passe à l'aide de la méthode d'attaque hybride, quelques caractères de l'ensemble prédéfini à droite et / ou à gauche sont ajoutés à chaque mot ou à une modification du mot du dictionnaire. Pour chaque combinaison résultante, un hachage est calculé, qui est comparé au hachage du mot de passe.

Attaque par force brute

Lors d'une attaque par force brute, les mots de passe de test générés sont des combinaisons aléatoires de caractères (tels que 6F7drts78). À ce type attaques, vous pouvez spécifier un ensemble de caractères à partir duquel les mots de passe de test seront compilés, ainsi que définir les longueurs de mot de passe minimale et maximale.

En utilisant la méthode de la force brute séquentielle, vous pouvez toujours choisir un mot de passe - ce n'est qu'une question de temps, qui peut être calculé pour des années, des siècles, voire des millénaires. Par conséquent, l'efficacité de cette méthode est très faible. Naturellement, si le jeu de caractères utilisé pour le mot de passe est connu à l'avance (par exemple, seules des lettres et des chiffres anglais, ou uniquement des lettres russes, ou uniquement des chiffres), ainsi que la longueur approximative du mot de passe, cela simplifie grandement la tâche de sélection et permet une résolution totale. Si rien n'est connu à propos du mot de passe à l'avance, il est presque impossible de le sélectionner par la méthode de la force brute séquentielle.

Attaque de masque

L'attaque par masque est une attaque par force brute modifiée et est utilisée s'il existe des informations préliminaires sur le mot de passe. Par exemple, si certains caractères de mot de passe sont connus, vous pouvez également indiquer quels caractères doivent figurer dans le mot de passe (et leur emplacement), c’est-à-dire configurer le masque de mot de passe.

Classification du programme

Les utilitaires de sélection des mots de passe peuvent être divisés en deux classes: les packages logiciels polyvalents qui vous permettent de sélectionner des mots de passe pour différents types de fichiers et des utilitaires spécialisés destinés à sélectionner les mots de passe des fichiers créés par une application. En fait, les packages logiciels polyvalents sont un ensemble d'utilitaires individuels (ces packages impliquent parfois l'utilisation d'un seul shell logiciel pour accéder aux utilitaires individuels).

Parmi les progiciels polyvalents peuvent être identifiés:

- Accent Office Password Recovery v2.60 d'AccentSoft (www.passwordrecoverytools.com);

- Passware Kit 8.1 de Passware (www.lostpassword.com);

- Elcomsoft Password Recovery Bundle de ElcomSoft (www.elcomsoft.com, www.passwords.ru);

- Maître de récupération de mot de passe Office v. 2.1.0.5 (www.rixler.com).

Tous les packages ci-dessus sont des collections de nombreux utilitaires réunis par une seule interface. Tous les utilitaires inclus dans ces packages peuvent être achetés séparément.

Ensuite, nous examinons plusieurs des packages les plus populaires et des utilitaires individuels qui vous permettent de sélectionner des mots de passe pour différents fichiers. Et si nous parlons de packages multi-usages, cet article ne traite que des utilitaires vous permettant de sélectionner des mots de passe pour les documents créés dans MS Office (Word, Excel, Access).

Test des outils de cracking de mot de passe

Pour tester tous les packages et utilitaires, nous avons spécialement créé plusieurs documents de test, protégés par mot de passe, permettant d’ouvrir et de modifier des documents.

Les fichiers sont créés à l'aide de packages. Microsoft Office 2003 et Office 2007.

Lorsque vous créez un mot de passe pour ouvrir un document dans Word 2003 et Excel 2003, vous pouvez choisir l'une des dix méthodes de cryptage suivantes:

- chiffrement faible (XOR);

Pour les tests, nous avons créé dix fichiers chacun dans Word 2003 et Excel 2003 avec différents types de cryptage, ainsi que des fichiers Word 2003 et Excel 2003 avec modification des mots de passe. De plus, les fichiers Word 2007 et Excel 2007 ont été créés avec des mots de passe et des mots de passe pour apporter des modifications aux documents.

De même, nous avons créé une base de données dans Access 2003 et Access 2007 avec des mots de passe pour ouvrir l'accès et des mots de passe pour l'édition.

Tous les utilitaires ont été testés sur un ordinateur équipé d’un processeur Intel Core 2 Quad Q6600 quadricœur, équipé de 2 Go de mémoire DDR2-1066 et système d'exploitation Windows Vista Ultime (32 bits).

Récupération de mot de passe Accent Office v2.60

Le premier package que nous considérons - Accent Office Password Recovery v2.60 (Fig. 1) de AccentSoft (www.passwordrecoverytools.com) - est polyvalent et vous permet de récupérer les mots de passe des documents créés dans les applications Microsoft Office: Access, Excel et Word. . Ce paquet est un shareware. La version de démonstration du programme présente une limite importante: elle vous permet de récupérer des mots de passe d’une longueur maximale de quatre caractères. Une version enregistrée entièrement fonctionnelle du package coûte 50 USD (pour les utilisateurs à domicile). En outre, au lieu du package complet de récupération de mot de passe Accent Office v2.60, vous pouvez acheter séparément les utilitaires Récupération de mot de passe, Récupération de mot de passe Excel, Récupération de mot de passe Word, Récupération de mot de passe Internet et Récupération de mot de passe Money.

Fig. 1. Fenêtre principale de Accent Office Password Recovery v2.60

Le programme Accent Office Password Recovery v2.60 possède une interface en russe, mais vous ne pouvez pas l’appeler de manière simple et directe. B à propos dela plupart des interface graphique occupe une fenêtre d'informations qui affiche les actions du programme. En dessous se trouve une fenêtre d’aide contenant de courts conseils. Le programme est contrôlé par le système de menus. De plus, toutes les fonctions principales des éléments de menu sont dupliquées par des boutons et des touches de raccourci.

Tout d’abord, vous devez ouvrir le fichier souhaité, fermé par un mot de passe. Ensuite, la fenêtre d’information affichera des informations indiquant que le programme a réussi à obtenir des informations sur ce fichier. Si l'un des programmes de protection connus est utilisé dans le fichier, vous pouvez procéder à la sélection d'un mot de passe.

Selon le site Web du fabricant, Accent Office Password Recovery v2.60 vous permet de sélectionner:

- mot de passe pour ouvrir le fichier MS Word 6/95/97/2000 / XP / 2003;

- mot de passe pour l'édition du fichier MS Word 6/95/97/2000 / XP / 2003;

- mot de passe pour ouvrir le fichier MS Excel 97/2000 / XP / 2003;

- mot de passe pour éditer un fichier avec MS Excel 97/2000 / XP / 2003;

- mot de passe protéger les feuilles du livre de l'édition;

- mot de passe pour les macros VBA dans les documents Excel / MS Word;

- mot de passe MS Access 6/95/97/2000 / XP / 2003.

Il convient de noter qu'aucune information n'est fournie concernant les possibilités du programme de travailler avec des documents créés dans le package MS Office 2007.

Les mots de passe des fichiers de base de données créés dans les versions Microsoft Access 6.0, 97, 2000, XP et 2003 sont instantanément restaurés, ce qui s'explique par le type de protection utilisé.

En outre, les mots de passe sont instantanément récupérés pour modifier le contenu du fichier .xls créé par les versions Microsoft Excel 97, 2000, XP et 2003, ainsi que pour modifier le contenu du fichier DOC créé par les versions Microsoft Word 97, 2000, XP et 2003. Mots de passe l'ouverture des fichiers XLS et DOC créés par les applications mentionnées permet une récupération à long terme.

De plus, selon les informations sur le site Web du fabricant, cet ensemble est compatible avec le système d’exploitation. système de fenêtres Xp.

Accent Office Password Recovery v2.60 utilise trois types d’attaques pour la sélection de mots de passe: une attaque par force brute, un masque et un dictionnaire.

Lorsque vous attaquez par recherche séquentielle, vous devez spécifier l'alphabet et la plage de caractères à partir desquels les mots de passe seront générés (vous pouvez choisir parmi des jeux standard ou créer un jeu de caractères manuellement). Vous devez également définir la longueur minimale du mot de passe (15 caractères maximum), ainsi que spécifier une combinaison de caractères avec laquelle le programme lancera une recherche (Lancer la recherche avec). Il convient de noter que la configuration d’attaque par force brute est mise en œuvre de manière très pratique et non évidente.

Dans le cas d'une attaque par masque, utilisée lorsqu'une partie du mot de passe est connue et qu'il n'est pas nécessaire de parcourir toutes les options, il est possible de spécifier le jeu de caractères valides permettant de générer des caractères pour chaque position de caractère ou de spécifier un caractère spécifique utilisé dans le mot de passe à une certaine position.

Lorsqu’un dictionnaire attaque, en plus du contrôle habituel, la transformation de formes de mots lisibles à partir du dictionnaire est possible. Dans les paramètres du programme, vous pouvez spécifier de changer la casse des caractères, les caractères adjacents sont inversés, les caractères ignorés. Le programme permet d’utiliser tous les dictionnaires standards. En outre, vous pouvez télécharger un dictionnaire contenant plus de 3 millions de formes de mots (en latin) à partir du site www.passwordrecoverytools.com.

Lors des tests, il s'est avéré que ce programme ne prend pas en charge le travail avec des documents créés dans MS Office 2007 (à moins que les documents ne soient enregistrés dans un mode de compatibilité limité avec les versions précédentes). Bien entendu, cela ne peut être attribué à l’absence de programme. En fin de compte, personne n'a promis de prendre en charge ce format de fichier. Cependant, un autre est important. Le fait est que, même avec les modes de fonctionnement indiqués, le package Accent Office Password Recovery v2.60 ne résout pas le problème. Par conséquent, si nous parlons de documents Excel, le programme ne peut pas récupérer le mot de passe pour l'édition d'un document Excel 2003. Le choix d'un mot de passe pour ouvrir un document Excel 2003 n'est possible que si le cryptage est effectué en mode de compatibilité avec Office 97/2000. Dans ce cas, la vitesse de recherche des mots de passe est d'environ 250 à 270 000 mots de passe par seconde. Toutefois, les autres types de chiffrement pour un document Excel 2003 ne sont pas pris en charge. En particulier, un cryptage XOR faible et tous les autres algorithmes de cryptage sont impossibles.

La situation avec les documents Word 2003 est encore pire. Le programme récupère vraiment instantanément les mots de passe pour ouvrir des documents Word 2003, mais sans plus. Nous ne pouvions pas la convaincre de commencer à sélectionner des mots de passe pour ouvrir des documents Word, quels que soient le type de cryptage utilisé et la longueur de la clé.

Le programme sélectionne instantanément les mots de passe permettant d'accéder à la base de données Access XP / 2003.

Si vous essayez de résumer tout ce qui précède, vous pouvez tirer une telle conclusion. Ce programme, même s’il est payant, est en fait absolument inutile. Non seulement sa fonctionnalité est très médiocre comparée à d’autres solutions similaires - nouvelle version programmes ne sont pratiquement pas réalisables, bien que version précédente (version 2.5) a fonctionné de manière assez stable.

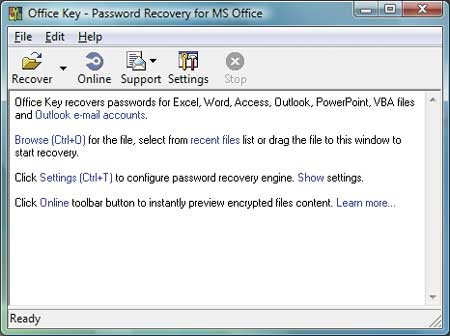

Utilitaire Office Key 8.1

L'utilitaire Office Key 8.1 (Fig. 2) peut être acheté séparément et en tant que partie du package Passware Kit Enterprise 8.1 auprès de Passware (www.lostpassword.com). La version de démonstration de ce programme est pratiquement inutile, car les restrictions sont si difficiles qu’il est tout simplement impossible de l’utiliser. Le coût d'une version complète dépend de la configuration (il existe de nombreuses options de configuration) et varie de 65 $ à 875 $.

Fig. 2. Fenêtre principale de la clé de bureau 8.1

L'utilitaire Office Key 8.1 est conçu pour déchiffrer les mots de passe de tous les types de fichiers Microsoft Office: Access, Excel, Outlook, Word, PowerPoint et Visual Basic pour Applications (VBA).

Selon les spécifications du fabricant, l’utilitaire Office Key 8.1 prend en charge la sélection de mots de passe pour les documents créés à l’aide de toute version de MS Office, y compris MS Office 2007. Il vous permet notamment de:

- sélectionnez un mot de passe pour ouvrir et éditer des fichiers MS Word de toutes les versions;

- sélectionnez un mot de passe pour ouvrir et éditer des fichiers MS Excel de toutes les versions;

- sélectionner instantanément un mot de passe pour la protection d'une plage de cellules dans les documents Excel XP / 2003;

- sélectionnez le mot de passe pour les macros VBA dans les documents Excel / MS Word;

- sélectionnez instantanément un mot de passe pour la base de données MS Access de toute version.

L'utilitaire Office Key 8.1 possède une interface en langue anglaise, qui est cependant si simple et intuitive qu'il n'est pas difficile de la gérer.

Travailler avec l'utilitaire commence par configurer l'un des quatre types d'attaque: par dictionnaire, par la méthode de force brute, par la méthode du masque et par l'attaque, appelée optimisation Xieve.

Lors de la configuration d'une attaque par dictionnaire, vous pouvez spécifier les longueurs de mot de passe minimale et maximale, ainsi que vérifier les mots modifiés dans le dictionnaire. Modifier les mots signifie inverser l'ordre des lettres dans un mot (utilisateur -\u003e resu), écrire un mot avec une majuscule, écrire le mot entier en majuscule et vérifier les combinaisons lorsque toute lettre d'un mot peut être en majuscule.

Définir une attaque par force brute implique la possibilité de définir les longueurs de mot de passe minimale et maximale, ainsi que d'appliquer un masque de mot de passe. Lors de la configuration d'un masque, il est autorisé d'utiliser à la fois des caractères connus distincts du mot de passe et des caractères non définis «?». Par exemple, le masque "good ???" correspondra au mot de passe "goodday". De plus, il est permis d'utiliser le symbole “*”, qui remplace tout jeu de caractères, par exemple, le masque “* plus” correspond au mot de passe “plus jamais”.

Notez que lorsque vous utilisez des attaques par force brute, la longueur maximale du mot de passe est de 7 caractères.

Selon la documentation, le type d’attaque d’optimisation Xieve de type entreprise permet d’accélérer considérablement l’attaque par force brute et n’est rien de plus qu’une attaque modifiée par force brute. La modification dans ce cas réside dans le fait qu'il manque des combinaisons de caractères sans signification, c'est-à-dire des combinaisons qui ne portent pas de charge sémantique. Dans le cas de l'optimisation Xieve, la longueur maximale du mot de passe ne peut dépasser 9 caractères.

Cependant, il nous semble que l’utilité de cette méthode d’attaque est extrêmement discutable pour les utilisateurs russophones. Après tout, les utilisateurs utilisent souvent comme mot de passe des mots russes saisis avec la disposition de clavier anglaise activée, qui sont des combinaisons dénuées de sens.

En plus de définir des types d'attaques spécifiques, lors de la configuration du programme, vous devez spécifier le jeu de caractères qui sera utilisé dans tous les types d'attaques (à l'exception d'une attaque par dictionnaire). Dans ce cas, il est possible d'utiliser des jeux de caractères prédéfinis ou de définir le jeu de caractères manuellement. Dans les jeux de caractères prédéfinis, vous ne pouvez spécifier que des lettres latines (majuscules et minuscules), des chiffres, des caractères spéciaux et un espace. Dans le cas des lettres russes, le jeu de caractères devra être créé manuellement.

En configurant les attaques et en spécifiant le type d'attaque (tous les types d'attaques peuvent être utilisés de manière séquentielle), vous pouvez ouvrir le document MS Office, après quoi le programme commencera immédiatement à sélectionner des mots de passe. Les informations sur le document et le résultat du programme sont affichées dans la fenêtre principale.

Au cours des tests, il est apparu (tableau 1) que si un document (Word, Access) était créé dans Office 2003, la définition du mot de passe d'accès à la base de données, ainsi que le mot de passe permettant de modifier le contenu du document Word 2003, étaient instantanés. En même temps, le programme ne peut pas ouvrir le mot de passe pour l'édition d'un document Excel 2003, car il n'est tout simplement pas en mesure de déterminer que le document est fermé avec un mot de passe pour l'édition.

Tableau 1. Résultats du test Office Key 8.1

Modifier le mot de passe |

Incompatibles |

Instantanément |

Chiffrement faible (XOR) |

Instantanément |

Incompatibles |

Mode de compatibilité Office 97/2000 |

||

RC4, fournisseur cryptographique de base Microsoft v.1.0 (40 bits) |

||

RC4, Microsoft Base DSS et fournisseur cryptographique Diffie-Hellman (40 bits) |

||

RC4, fournisseur cryptographique Microsoft DH SChannel (40 bits) |

||

RC4, fournisseur cryptographique amélioré Microsoft v.1.0 (128 bits) |

||

RC4, Microsoft DSS amélioré et fournisseur cryptographique Diffie-Hellman (128 bits) |

||

RC4, fournisseur cryptographique RSA et AES Microsoft amélioré (128 bits) |

||

RC4, fournisseur cryptographique Microsoft SChannel (128 bits) |

||

RC4, fournisseur cryptographique fort de Microsoft (128 bits) |

||

Lors de l'utilisation du chiffrement (mot de passe pour ouvrir un document) dans les documents Word 2003 et Excel 2003, la vitesse à laquelle les mots de passe sont utilisés lors de l'utilisation d'attaques par force brute dépend du type de chiffrement et de la longueur de la clé. Ainsi, lorsque vous utilisez le chiffrement faible (XOR), le mot de passe d'un document Excel 2003 est récupéré instantanément, mais avec un document Word 2003, des problèmes surviennent lorsque vous utilisez le même chiffrement. Le programme Clé Office 8.1 génère une erreur et est incapable de récupérer un mot de passe.

Lors de l'utilisation du chiffrement en mode de compatibilité documents de bureau 97/2000, la vitesse de recherche des mots de passe pour les documents Excel est d’environ 519 000 mots de passe par seconde et de 569 000 mots pour les documents Word. Lorsque vous utilisez l'algorithme de cryptage RC4 avec une longueur de clé de 40 et 128 bits, la vitesse de recherche des mots de passe pour les documents Word et Excel est d'environ 120 à 130 000 mots de passe par seconde et dépend de l'algorithme de cryptage utilisé.

Si nous parlons de documents créés dans le package Office 2007, la situation sera la suivante.

Dans les documents Excel 2007 avec un mot de passe de modification, le programme Office Key 8.1 ne détecte pas le mot de passe. Lorsque vous essayez de sélectionner un mot de passe de modification pour un document Word 2003, le programme se bloque et une erreur est générée.

Lors de l'utilisation d'un mot de passe pour accéder aux fichiers Word 2007 et Excel 2007, la vitesse de recherche séquentielle des mots de passe est d'environ 50 mots de passe par seconde. Naturellement, avec une telle vitesse, la force brute pour trouver le mot de passe est impossible.

En ce qui concerne les documents Access 2007, la clé Office 8.1 est généralement incompatible avec ceux-ci.

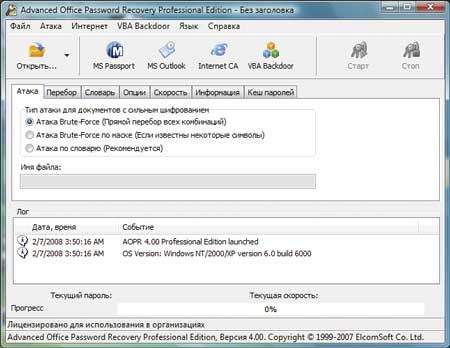

Utilitaire Advanced Office Password Recovery 4.01

L'utilitaire Advanced Office Password Recovery 4.01 (Fig. 3) peut être acheté séparément ou en tant que composant du package polyvalent ElcomSoft d'ElcomSoft (www.elcomsoft.com, www.passwords.ru). Ce paquet est une collection d’utilitaires individuels pour la sélection de mots de passe pour différents types fichiers, mots de passe Windows, etc. Naturellement, la prise en compte de tous les utilitaires inclus dans ce package dépasse le cadre de cet article. Nous allons donc nous concentrer uniquement sur l'utilitaire Advanced Office Password Recovery 4.01, qui vous permet de sélectionner des mots de passe pour les documents MS Office de toutes les versions, y compris MS Office. 2007

Fig. 3. Fenêtre principale du programme Advanced Office Password Recovery 4.01

Cet utilitaire est payé. Son coût dépend du type de licence (Standard, Professional, Enterprise). Licence standard d'une valeur de 995 roubles. implique l'utilisation d'un seul processeur. La licence professionnelle prend en charge deux processeurs et son coût est de 5995 roubles. La licence Enterprise prend en charge jusqu'à 32 processeurs et le coût de la licence est de 11 995 roubles. Seule une version de démonstration du programme de 30 jours peut être téléchargée à partir du site Web du fabricant.

L'utilitaire Advanced Office Password Recovery 4.01 possède une interface en anglais et en russe, ce qui rend le processus de développement très simple. Dans ce cas, aucun débutant ne rencontrera de problèmes - tout est extrêmement simple et clair.

L'utilitaire Advanced Office Password Recovery 4.01 fournit tous les types d'attaques classiques: par dictionnaire, par énumération et par énumération par masque.

Lorsque vous attaquez par force brute, vous pouvez généralement définir la longueur minimale et maximale du mot de passe, spécifier le jeu de caractères utilisé (vous pouvez choisir parmi des jeux prédéfinis ou définir le jeu manuellement), ainsi que la combinaison de caractères de départ.

Une attaque en force brute sur le masque permet de définir un masque de mot de passe à l'aide du caractère «?», En remplaçant tout caractère d'un jeu de caractères prédéfini, d'un caractère spécifique connu et du caractère «*» utilisé pour remplacer plusieurs caractères non définis.

Lors de la configuration d'une attaque par dictionnaire, vous pouvez connecter un dictionnaire (même s'il en existe un) et également définir la vérification des mots du dictionnaire modifiés. Sous les mots modifiés, dans ce cas, fait référence à des combinaisons de lettres majuscules et minuscules. Par exemple, si le dictionnaire a un mot de base de longueur n lettres, puis en combinant des lettres majuscules et minuscules, vous pouvez toujours obtenir n2 mots. Il est clair qu'en utilisant cette option, lorsque toutes les combinaisons possibles de lettres majuscules et minuscules sont prises en compte, la vérification, même d'un petit dictionnaire, peut prendre un temps très long. Par conséquent, lors de la configuration d'une attaque à l'aide d'un dictionnaire, l'utilitaire Advanced Office Password Recovery 3.04 fournit une autre option: la modification intelligente des mots. Dans ce cas, diverses combinaisons de lettres majuscules et minuscules sont également prises en compte, mais toutes ne sont pas possibles, mais uniquement des combinaisons sélectives dans lesquelles une certaine logique peut être tracée. Par exemple, laissez le dictionnaire avoir un mot de base "mot de passe". Il est clair que si nous considérons toutes les combinaisons possibles de lettres majuscules et minuscules, nous obtenons alors 64 mots différents. Cependant, se souvenir du mot de passe obtenu à partir du mot de base «mot de passe» par une combinaison aléatoire de lettres majuscules et minuscules (telles que PasSWOrd) est assez difficile. Par conséquent, on peut supposer qu'une combinaison de lettres majuscules et minuscules contient une symétrie ou une logique, de sorte que vous puissiez facilement vous souvenir d'un tel mot de passe. Par exemple, ces mots de passe ou symétries auront des mots de passe Mot de passe, mot de passe, Mot de passe, Mot de passe, Mot de passe, Mot de passe.

La fonction de modification intellectuelle des mots (mutations de mots du dictionnaire) permet de vérifier non pas toutes les combinaisons possibles de lettres majuscules et minuscules, mais uniquement celles d'entre elles dans lesquelles il existe une logique ou une symétrie.

Une autre fonctionnalité intéressante de l'utilitaire Advanced Office Password Recovery 4.01 est la possibilité d'effectuer des tests préliminaires sur la vitesse de recherche des mots de passe des documents. Bien que cette fonction n'ait aucune signification pratique, elle vous aidera uniquement à estimer le temps nécessaire pour obtenir un mot de passe afin de quitter cet exercice sans espoir.

Une fois que le type d’attaque a été sélectionné et que sa configuration a été effectuée, vous pouvez charger un document protégé par mot de passe dans l’utilitaire et commencer sa sélection.

Lorsque l'utilitaire est en cours d'exécution, la fenêtre d'informations affiche la vitesse de recherche actuelle du mot de passe, le pourcentage de la tâche terminée et des informations sur le document.

Pour les tests, nous avons utilisé le package Advanced Office Password Recovery Professional Edition 4.01. Comme prévu, malgré le processeur quad-core, seuls deux cœurs reçoivent la charge. Rappelez-vous que la licence professionnelle ne prend en charge que deux processeurs.

Au cours des tests, il est apparu clairement (Tableau 2) que si un document (Word, Excel, Access) était créé dans Office 2003, la définition du mot de passe d'accès à la base de données, ainsi que les mots de passe permettant de modifier le contenu des documents Excel et Word, étaient instantanés.

Tableau 2. Résultats du test de package

Advanced Office Password Recovery 4.01

Type de mot de passe et algorithme de cryptage |

Force brute de vitesse, mille pièces / s |

|

Modifier le mot de passe |

Instantanément |

|

Chiffrement faible (XOR) |

Instantanément |

|

Mode de compatibilité Office 97/2000 |

||

RC4, fournisseur cryptographique de base Microsoft v.1.0 (40 bits) |

||

RC4, Microsoft Base DSS et fournisseur cryptographique Diffie-Hellman (40 bits) |

||

RC4, fournisseur cryptographique Microsoft DH SChannel (40 bits) |

||

RC4, fournisseur cryptographique amélioré Microsoft v.1.0 (128 bits) |

||

RC4, Microsoft DSS amélioré et fournisseur cryptographique Diffie-Hellman (128 bits) |

||

RC4, fournisseur cryptographique RSA et AES Microsoft amélioré (128 bits) |

||

RC4, fournisseur cryptographique Microsoft SChannel (128 bits) |

||

RC4, fournisseur cryptographique fort de Microsoft (128 bits) |

||

Lors de l'utilisation du chiffrement (mot de passe pour ouvrir un document) dans les documents Word 2003 et Excel 2003, la vitesse à laquelle les mots de passe sont utilisés lors de l'utilisation d'attaques par force brute dépend du type de chiffrement et de la longueur de la clé. Ainsi, lorsque vous utilisez un cryptage faible (XOR), le mot de passe est récupéré instantanément. Lorsque vous utilisez le cryptage en mode de compatibilité avec les documents Office 97/2000, la vitesse de recherche des mots de passe pour les documents Excel est de 540 à 550 000 mots de passe par seconde et pour les documents Word de 609 à 610 000 mots de passe par seconde. Lorsque vous utilisez l'algorithme de chiffrement RC4 avec une longueur de clé de 40 bits, la vitesse de recherche des mots de passe pour les documents Word et Excel est de 809 à 810 000 mots de passe par seconde, et en utilisant une clé de 128 bits - 755 à 756 000 mots de passe par seconde.

En ce qui concerne les documents créés dans le package Office 2007, la situation change radicalement. Tout d'abord, dans les documents Word 2007 et Excel 2007 avec un mot de passe de modification, Advanced Office Password Professional Edition 4.01 ne détecte pas le mot de passe et, par conséquent, ne le trouve pas en principe. Deuxièmement, lorsque vous utilisez un mot de passe pour accéder aux fichiers Word 2007 et Excel 2007, la vitesse de recherche séquentielle des mots de passe est d'environ 80 à 85 mots de passe par seconde. Il est clair qu'avec une vitesse aussi brutale, utiliser Advanced Office Password Recovery Édition Professionnelle 4.01 pour déchiffrer des mots de passe n'a aucun sens.

En ce qui concerne les documents Access 2007 verrouillés avec un mot de passe, la vitesse de recherche des mots de passe est d'environ 810 000 mots de passe par seconde.

Advanced Office Password Breaker 1.40

Un autre utilitaire intéressant du kit de récupération de mot de passe Elcomsoft est Advanced Office Password Breaker, qui implémente la méthode d’attaque non pas sur des mots de passe, mais sur des clés secrètes (attaque par espace de clé).

Cet utilitaire vous permet d’ouvrir des documents MS Word et MS Excel verrouillés avec un mot de passe. Il prend en charge les fichiers MS Word 97/2000 et MS Excel 97/2000, ainsi que les fichiers MS Word XP / 2003 et MS Excel XP / 2003, mais uniquement s'ils sont cryptés en mode de compatibilité avec Office 97/2000 utilisé par par défaut.

L'utilitaire Advanced Office Password Breaker ne vous permet pas de trouver un mot de passe, mais son ouverture est garantie, car il est relativement faisable d'utiliser toutes les clés secrètes possibles avec 40 bits. En même temps, la solution d’une telle tâche n’est en aucun cas liée à la longueur du mot de passe et à l’ensemble des caractères utilisés pour le mot de passe.

Cet utilitaire ne nécessite pratiquement aucun réglage - il vous suffit de spécifier le nom du fichier, mot de passe protégéparce que les paramètres par défaut fonctionneront dans la plupart des cas.

Pour configurer le programme, vous devez spécifier le type de processeur (afin d'optimiser l'algorithme de fonctionnement) et le nombre de processeurs utilisés (pour les systèmes SMP), ainsi que la soi-disant Range (dans laquelle la clé est sélectionnée). Dans le programme, les 1 099 511 627 776 clés sont divisées en 65 535 blocs (16 777 216 clés dans chaque bloc), ce qui vous permet de spécifier la plage de blocs dans laquelle la clé est recherchée. Cela vous permet d'utiliser plusieurs ordinateurs pour résoudre un problème, par exemple, sur le premier ordinateur, des blocs de 1 à 10 000 sont utilisés, sur le second, de 10 001 à 20 000, etc.

Sur notre stand, la vitesse de recherche des clés était de 1 350 000 clés par seconde. Malheureusement, ce programme ne comprend pas les processeurs multicœurs modernes (malgré le support des systèmes SMP). Par conséquent, lorsqu'un processeur quadricœur est utilisé, seul l'un de ses cœurs est chargé.

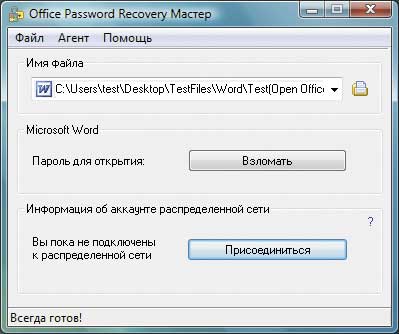

Maître de récupération de mot de passe Office 2.0

Office Password Recovery Master 2.0 (Fig. 4) de Rixler Software (www.rixler.com) est un programme gratuit polyvalent qui vous permet de récupérer tous les types de mots de passe pour les documents MS Word, MS Excel, MS Outlook et les bases de données MS Access. Faites immédiatement une réservation pour que les documents créés dans le package MS Office 2007 ne soient pas pris en charge par le maître de récupération du mot de passe Office.

Fig. 4. Fenêtre principale d'Office Password Recovery Master 2.0

Plus spécifiquement, le programme vous permet de supprimer le mot de passe pour ouvrir des documents Word et Excel, de choisir le mot de passe de protection pour la correction de document, de restaurer le mot de passe pour les fichiers personnels MS Outlook (* .pst), de déchiffrer les mots de passe de base de données (* .mdb), ainsi que les mots de passe VBA. projets dans des documents MS Word, MS Excel et Outlook.

En tant que limitations du programme, il est indiqué que la suppression des mots de passe pour l'ouverture de documents n'est possible que si un type de cryptage standard est utilisé (cryptage compatible avec Word / Excel 97/2000).

Malheureusement, la description du programme n'indique pas quels types d'attaques y sont utilisés.

Le programme est extrêmement facile à apprendre car il n’a aucun réglage. La seule chose requise de l'utilisateur est de charger un document protégé par mot de passe dans le programme. Dans le cas d'un mot de passe pour apporter des modifications aux documents ou d'un mot de passe pour la base de données, c'est-à-dire que dans le cas d'une protection sans chiffrement du document entier, le mot de passe est restauré instantanément.

Cependant, si nous parlons d'un mot de passe pour ouvrir un document, tout n'est pas si simple. La particularité de ce programme est que l'attaque sur les clés est effectuée à l'aide d'un réseau distribué, qui est compris comme un réseau composé d'ordinateurs des utilisateurs supportant ce projet. C’est-à-dire que tout utilisateur ayant accès à Internet peut fournir les ressources de son PC pour attaque distribuée sur les clés. Pour ce faire, il suffit de se connecter à un serveur spécialisé et d’accepter de participer au projet. Naturellement, il n’est pas possible d’utiliser gratuitement les possibilités offertes par l’informatique distribuée. Pour les obtenir, vous devez collecter un certain nombre de crédits, en fournissant les capacités de votre PC aux autres utilisateurs du projet.

L’idée même d’organiser l’informatique distribuée sur Internet pour résoudre ce type de problèmes n’est pas mauvaise, mais elle semble plutôt douteuse. Néanmoins, ces associations d'utilisateurs volontaires ne sont pas des réseaux P2P dotés de serveurs de suivi, qui gagnent en popularité et réunissent des millions d'utilisateurs. Un tel projet d'organisation de l'informatique distribuée est plutôt une petite association (en raison de sa spécificité) de personnes partageant les mêmes idées. En ce qui concerne la faisabilité pratique de ce projet, nous avons de grands doutes. En effet, pour l'efficacité de l'informatique distribuée, il est nécessaire que des centaines d'utilisateurs soient connectés à un tel réseau en même temps, ce qui fournirait à d'autres ordinateurs des capacités informatiques, ce qui nous semble peu probable.

Conclusions

Ainsi, une fois les utilitaires de test utilisés pour le piratage des mots de passe vers les documents Word, Excel et Access, les conclusions suivantes peuvent être tirées.

La suppression des mots de passe n'a de sens que si les documents sont créés dans Microsoft Office 2003 ou des versions antérieures. Le piratage des mots de passe pour les documents Word 2007 et Excel 2007 est pratiquement impossible. Avec une vitesse de recherche de mot de passe de plusieurs dizaines de mots de passe par seconde, la recherche du mot de passe prend tellement de temps que la tâche peut être classée en toute sécurité comme insoluble. La seule vulnérabilité de la protection des documents Word 2007 et Excel 2007 est liée au facteur humain. Quoi faire, mais dans la plupart des cas, le mot de passe est un mot significatif, pas un jeu de caractères arbitraire. Juste parce que c'est plus facile à retenir. Et dans le cas où le mot de passe est un mot significatif, il est facile à saisir, car tous les programmes de piratage prévoient une attaque par dictionnaire.

Ainsi, si vous souhaitez protéger un document en toute sécurité, n'utilisez pas de mots comme mot de passe. Dans le même temps, il n'est pas du tout nécessaire que le mot de passe soit un jeu de caractères difficile à mémoriser. Il suffit d’utiliser comme mot de passe non pas un mot, mais une phrase écrite sans espaces. Mieux encore, lorsque la phrase en russe est écrite en lettres latines. Par exemple, le mot de passe “vjqlzlzcfvs," en ": [" fDB8xocwE5Q "," C "," C "," C "; "" _ JBGTyOaGrM "" t8l6O2vLez0 "" 61bkogvdD_A "]," es ": [" WMYMjknRrIo "" EURF592rLD4 "" wopTU3T_89k "" HddOOfVKP88 "]," pt ": [" e3DY6NvP1K4 "" qsXPzHesHHk « ] "DV lu lu lu : ["28upi9YuJFg", "F7oeVSxlD6w", "PuAW9fHvYi4", "hLYpATvUM3A"], "la": ["ORdSaWeioEg", "O76Mnq2jmik"])