Récemment, l'intérêt pour un réseau anonyme augmente constamment. Et c'est beaucoup de raisons ..

"Les réformes démocratiques" dans le monde vont pleinement progressivement. Les gouvernements de presque tous les pays se considèrent désormais sincèrement avoir le droit de décider où promener leurs citoyens à regarder et à savoir quoi lire. Les paquets de lois, "des meilleures motivations" estampillés par la pensée, des conférences et des parlements, déterminent les limites des réserves, dans lesquelles l'existence d'utilisateurs du réseau mondial est maintenant possible.

"Vous n'allez pas là-bas - allez ici. Et puis, le réservoir de neige tombera - vous serez complètement mort. "© Gentlemen de bonne chance."

Un autre point de force ne devient pas d'arrêter l'exposition d'Edward Snowden, dont il est clair que la surveillance totale des services spéciaux pour tout le monde et chacune acquise déjà véritablement dans le monde entier. Bien sûr, il n'y a rien à cacher le nombre écrasant de personnes, mais il est extrêmement désagréable de se rendre compte que vous êtes sous un capuchon constant spécial, chacune de votre étape est suivi et corrigé, et une personne essaie régulièrement de prendre avec ses hangments skodly. dans votre "sous-vêtements sale". Et absolument ne se soucie pas, à quel but il fait, bon ou pas il a une intention.

Pourquoi est-il nécessaire, ce tor?

De plus en plus de gens essaient de préserver l'inviolabilité de leur vie fréquente à partir d'un long nez des services spéciaux. De plus en plus de gens essaient de se débarrasser des "soins de tromperie" des fonctionnaires de l'État et souhaitent réaliser leur droit constitutionnel de décider seuls, où marcher sur le point de regarder et quoi faire.

Et ici, le réseau de Tor anonyme vient à l'aide. Comme il peut fournir un affaiblissement séparé de l'attention obsessionnelle à une personne distincte, en cours de route, en supprimant presque toutes les restrictions lors de la déplacement du World Wide Web. Tor cachera votre identité sur le net, elle cachera tout ce que vous avez fait sur Internet et où nous sommes allés.

De plus, le réseau Tor a un autre petit bonus pratique. Cela nous permet souvent de contourner une telle chose aussi agaçante que l'interdiction de la propriété intellectuelle sur divers sites. Bagatelle, mais gentille.

Qu'est-ce que Tor, et comment ça marche

Donc, quel est le réseau anonyme tor. Tor est l'abréviation du routeur d'oignon (ne sachant pas les bourgeois, mais curieux - de regarder la traduction). Si quelqu'un s'intéresse aux détails techniques fastidieux, laissez-le accéder à la page Tor-une page de Wikipedia et démonté. Je veux un peu plus simple - sur la même page sur Lurkomorier. Je vais essayer d'expliquer au "sur vos doigts".

Au moins ce réseau et fonctionne sur la base de l'Internet habituel, mais toutes les données ne vous rendent pas directement à partir du serveur et de retour, comme dans un réseau "BIG", et tout est conduit à travers une longue chaîne de serveurs spéciaux et est crypté à plusieurs reprises à chaque étape. En conséquence, le destinataire final, c'est-à-dire que vous êtes complètement anonyme pour les sites - au lieu de votre adresse réelle, l'absolument laissée IP est affichée, n'a rien à voir avec vous. Tous vos mouvements deviennent impossibles à suivre, comme ce que vous avez fait. Et l'interception de votre trafic devient également complètement inutile.

Ceci est en théorie. En pratique, parfois tout n'est pas si rose. Mais parlons de tous les problèmes possibles un peu plus tard. Après tout, vous êtes déjà fatigué d'une adhésion longue et ennuyeuse, non? Ne tolère pas rapidement mettre et essayer ce miracle? Eh bien, allons-y!

Commençons par utiliser tor?

Tor est assez complexe dans le plan d'installation et le réglage. Et pendant le temps, il n'est pas si vieux que la "bouilloire" conventionnelle devient la tâche de ne pas du tout trivial. Cependant, tout est aujourd'hui beaucoup plus facile. Les personnes intelligentes et aimables prenaient tous les modules nécessaires, les ont rassemblés dans un groupe cohérent, configurent tout comme il était nécessaire et la secoua dans un seul paquet. Ce paquet est appelé. Et après le téléchargement, tout le chemin avec lui est descendu au déballage habituel et le tramp ultérieur du bouton "Vouloir tonner!". Et TOR apparaît.

Bien sûr, les guites informatiques et ceux qui n'ont rien à faire, que ce soit pour vouloir ressentir leur CHW, comme avant de pouvoir télécharger tous les modules nécessaires séparément et grignoté une "Kamasutra" de plusieurs pages, essayant d'associer tout cela en un seul tout, et au moins en quelque sorte mis en place et exécutez la conception résultante. Nous leur souhaitons bonne chance et nous-mêmes.

Je vous conseille de faire attention au lien sur cet onglet. Vérifiez les paramètres Internet Tor" Cliquez dessus pour vous aider à vous assurer que vous êtes en réalité dans un réseau anonyme. Au fait, il existe également un lien sur un bref guide.

Donc, vous êtes maintenant invisible. Cependant, alors que votre tête n'a pas finalement parlé de l'anonymat et de l'impunité imaginaire, dort légèrement gâcher votre humeur. Juste comme ça de nocives personnelles.

Je suis juste obligé de vous parler de certains "pièges" Tor Network, à la recherche d'aventures sur votre "hémisphère inférieur", vous ne les avez pas bractées sur ces pierres.

Peu de sécurité dans Tor

Donc, de ce que Tor ne sera pas capable de protéger. Tor ne sera pas en mesure de protéger une personne de son propre non-sens. Si une personne a une sciure de bois dans le col de la cervet au lieu de cerveaux, ou est à la recherche de problème, alors cela trouvera ces problèmes. Et aucun tourment ne va aider ici. Apprenez à utiliser le cerveau et observer la prudence élémentaire. Un autre TOR ne sera pas en mesure de vous protéger des programmes de discussion sur votre ordinateur. Tout plugin ou addition dans le navigateur peut à un moment donné que tous votre anonymat "se multiplient à zéro". Et moi-même navigateur ...

C'est pourquoi dans le paquet que nous considérons et utilise une version spécialement dopée de la firmeau. En passant, sur le fait que les fenêtres elles-mêmes sont un immense cheval de Troie et une pointe, une personne d'autre peut être rappelée? ( Les linuxoïdes ici peuvent respirer librement - leurs problèmes de ces enfants "pieds de page" ne s'inquiètent pas). Un autre TOR ne sera pas en mesure de vous protéger des virus et des pirates informatiques. Eh bien, ce n'est pas destiné à cela! Pour vous faire un antivirus et un pare-feu normal, corrigez-les et apprenez à l'utiliser - et dormez calmement.

Les principaux problèmes du réseau anonyme de

D'accord, terminer une retraite lyrique et tourner directement sur les problèmes du réseau Tor lui-même. La première chose qui se précipite dans l'oeil est la vitesse. Page de téléchargement de page. Bien que les mots "rapidité" et "rushes" sont clairement inappropriés. Les pages sont chargées beaucoup plus lentement que d'habitude. C'est une taxe pour l'anonymat. La page demandée par vous avant de vous avoir dans le navigateur, pendant une longue période de pendaison entre serveurs du monde entier. Il devrait toutefois reconnaître que la situation est maintenant beaucoup meilleure que quelques années, et avec une telle vitesse, vous pouvez déjà vivre. Si vous vous habituez à vous y habituer. Malgré tout, le réseau se développe et se développe.

Services spéciaux

Un autre - et peut-être que la principale chose est le problème du réseau Tor sont des services spéciaux. Ils ne peuvent pas accepter le fait que la foule des utilisateurs est librement et incontrôlée sur le réseau sans leur "œil tout à voir". Et prend constamment toutes sortes de tentatives de changement de situation. Les tentatives sont très différentes, jusqu'à Franchement criminel. Avant les attaques virales, les attaques de pirate et les hacks, une infection ciblée de logiciels et de serveurs avec des chevaux de Troie. Bien que cela soit peu fréquent, mais parfois, leurs efforts sont terminés avec succès pour eux, et du réseau «bas» tombe sur des segments entiers, et «Patenn» laisse pour certains des plus malheureux (ou les plus stupides ou les plus stupides). Mais vous n'allez pas vous engager dans Tor-e quelque chose de criminel, non? C'est tout ce que vous ne vous détendez pas trop franchement et constamment rappelé que Tor n'est pas une panacée, et tout anonymat est relatif. Et si j'ai décidé de jouer au jeu avec l'État, la question de votre capture n'est qu'une question de temps.

Fonctionnaires

Outre les services spéciaux, représentant les intérêts des États, souvent le problème du réseau anonyme de Tor représente des fonctionnaires de l'État. Le désir de «tenir et de ne pas être élevé» chez les personnes coûteuses au pouvoir sont indestructibles. De temps en temps, par rapport à certaines choses, ce désir est assez justifié et juste, mais le plus souvent - non. Et le Tolik de la liberté, le Tor-Ohm, agit sur eux comme un chiffon rouge. Dans certains pays, le réseau Tor est déjà interdit. Légalement. Il y avait une telle tentative en Russie. Jusqu'à présent seulement dans la version du projet. Ce projet sera-t-il la loi et quand je suis inconnu. Pour le moment, le réseau Tor en Russie travaille sans restrictions. Ils seront bannis - il y a autre chose au lieu de cela. Je ne vais pas mettre de côté la sagesse littéralement populaire sur ce score et je dirai un peu plus doux et un peu plus doux: "Il y a mon opposition à chaque action."

Hackers

Un autre malheur pour Tor-A est des pirates. Certains d'entre eux sont idéologiques. Et certains ont simplement frappé *** (désolé pour l'expression non parlementaire). Périodiquement, le plus souvent pendant l'exacerbation printanière ou automne, ils organisent des "croisades", essayant de "effacer le monde de la société". Dans le même temps, l'opinion du monde lui-même ne se soucie absolument pas. Il leur semble qu'ils ont le droit de décider de tout le monde. Il n'y a pas si longtemps, "campagne" contre, dire, porno alternatif, sur le réseau Tor. Le point dans ce cas est assez bogionneuse. Cependant, un groupe de sites absolument blancs a été coupé avec du porno. Comme ça en passant. Et qui a dit que la prochaine fois qu'ils seraient limités à cela? Alors savez si votre site "bas" préféré a soudainement cessé d'ouvrir, il est tout à fait possible que ce soient les actions de l'une d'elles avec des cerveaux enflammés.

Fichiers infectieux

Les pirates adjectent étroitement le problème avec les fichiers infectés du navigateur Tor lui-même. Et ici néglige souvent les oreilles de divers services spéciaux essayant au lieu d'un réseau anonyme pour vous mettre votre chevaux de Troie. Par exemple, dans Magasin d'applications. toujours offert de télécharger le navigateur de Tor infecté. Et l'administration de l'App Store a été notifiée à plusieurs reprises à l'automne. Cependant, Troyan est toujours là. Situation étrange et étrange lenteur. Certes, toute la merveilleuse MIG disparaît lorsque vous vous souvenez que cette amitié en douceur et trépidée entre Apple Corporation et l'Académie des sciences des États-Unis deviendront loin de la journée de jour. Donc, téléchargez les fichiers du Tor lui-même uniquement à partir du site officiel, ou - notre moteur, en fait, vous donnera également le fichier directement à partir du site officiel.

Petits inconvénients tor.

Avec un aperçu des problèmes les plus ou moins graves de la fin du réseau Tor. Allons à de petits problèmes. Sur des sites manquants périodiquement que j'ai déjà parlé. Maintenant, sur les sites russes de ce réseau anonyme. Ils sont peu nombreux. Mais ils sont déjà là et ils deviennent de plus en plus. Et même dans de nombreux forums environnants, les sections des Russes apparaissent. Alors, où errer et avec qui vous trouverez. Cependant, la langue principale du réseau Tor est toujours là, il y a toujours l'anglais et tous les plus délicieux de ce réseau sur la bourgeisme. Bien qu'il y ait toujours toutes sortes de dictionnaires à vos services.

Plus loin. Il convient de rappeler que le réseau Tor n'est fondamentalement pas modéré et n'est contrôlé par personne. Parfois, un certain contrôle se trouve sur des sites individuels lorsque leurs propriétaires établissent les règles de leurs visiteurs. Mais pas plus. Par conséquent, vous pouvez assez trébucher sur des choses que vous choras. Être à ce sujet prêt. En outre, dans ce réseau, il existe divers scumbags, schizoïdes francs, maniaques et autres monstres. Ils sont pleins et dans le "gros" Internet, mais dans un réseau anonyme, ils se sentent plus à l'aise et surtout pas timides. Leur pourcentage est beaucoup moins que nous essayons de diffuser des responsables du pouvoir, mais ils sont. Et si vous avez des enfants mineurs, je vous recommande de les protéger de TUR.

Et en général, je demande fortement à protéger Internet des enfants! Internet qu'il ne bénéficiera que. Il deviendra beaucoup plus en sécurité.

Eh bien, en général, toutes les histoires d'horreur racontées. Permettez-moi de vous rappeler que les virus, à partir duquel Tor ne vous protégera pas - Protégez-vous. Eh bien, à propos de l'anonymat - cent pour cent, il n'arrive jamais, utilisez plus souvent leur substance grise.

Et pour le dessert, une petite liste de sites "oignon", pour ainsi dire, pour l'overclocking.

Utya et bonus - une petite liste des sites "oignon"

Au fait, si vous n'avez pas encore compris, alors dans Tor Navigateur, vous pouvez ouvrir à la fois les "grands" sites Internet habituels, contourner des inconvénients et des sites spéciaux anonymes "bas". Ces sites sont dans une zone pseudomponie spéciale .oignon (Regardez attentivement l'adresse). De l'Internet habituel, ils ne s'ouvrent pas. Du tout. Seulement à partir du démarrage et connecté au navigateur Tor-un réseau.

- Tor wiki. (http://torwikignoueupfm.onion/) - Répertoire des liens TOR.

- Le wiki caché. (http://kpvz7ki2v5agwt35.onion/wiki/index.php/main_page) - Le premier site où chaque nouvel utilisateur de réseau d'utilisateurs devrait regarder. Contient des liens vers presque toutes les ressources du réseau "bas". Souvent indisponible en raison de l'énorme afflux de visiteurs.

- Le wiki caché non censuré (http://zqktlwi4fecvo6ri.onion/wiki/index.php/main_page) - Le miroir wiki caché. La modération est minime.

- Tordir (http://dppmfxaacucguzpc.onion/) - Un vaste catalogue de sites "oignon".

- Tor Recherche. (http://kbhpodhnfxl3clb4.onion/), Tortiller (http://zw3crggtadila2sg.onion/torgle), Torche. (http://xmh57jrzrnw6insl.onion/) et Les abysses. (http://nstmo7lvh4l32epo.onion/) - moteurs de recherche sur le réseau Tor, au moins un d'entre eux, cela fonctionne.

- Flibusta (http://flibustahézose3.onion/) - le miroir de la célèbre bibliothèque du réseau "bas" (langue RU).

- Oignon (http://onionnetrtkrc4f.onion/) - Réseau IRC. La langue principale de la communication est l'anglais. Différents canaux de discussion, jusqu'à illégal. Serveurs supplémentaires: ftwircdwyhghzw4i.onion, Renko743Grixe7Or.onion, Nissehqau52b5kuo.onion.

- vtor "E. (http://da36c4h6gxbckn32.onion/) - Réseau social. Clubs pour intérêts, blogs, forum.

- Rampe (http://ramp2bombkadwvgz.onion/) - Le plus grand marché du segment russophone du réseau Tor. Récemment, il y a beaucoup de plaintes pour les actions de l'administration et des cas fréquents de Kidalov. (Alors ne montez pas le bec et ne laissez pas vos yeux et vos oreilles ouvertes) en même temps le plus grand choix dans tout le réseau. Et les prix les plus élevés.

- Ruforum. (http://ruforumqewhlrqvi.onion/) - Un forum russophone avec communication et vente de tout ce qui est impossible. Récemment, fermé pour les étrangers. Inscription payée - 10 $.

- Amberoad. (http://amberadychffmyw.onion/) - L'une des plus grandes plates-formes du trading Shadow.

- Marché d'assassinat. (http://assmkedzgorodn7o.onion/) - Un fourre-tout sur deviner la date du décès de toutes sortes de personnes mauvaises. Tout le monde peut faire une personne dans la liste ou soulever le pari sur les positions déjà existantes. Pour le moment, Barack Obama et Ben Bernanke dirigent.

- Pirater. (http://tuwrg72tjmay47uv.onion/) - Service de vie pour embaucher des pirates.

- Wikileaks. (http://zbnnr7qzaxlk5tms.onion/) - J'espère que vous n'avez pas besoin d'expliquer ce que c'est? Miroir dans le réseau "low" (ENG).

- Portail d'oignon (http://ximqy45aat273ha5.onion/) - guide sur le réseau "bas" (RU).

- http://k4bmdpobhqdguh2y.onion/ - un blog sur de nouveaux services réseau cachés (ENG).

- Lucochan (http://562tquunvqdece76h.onion/lukochan/) - une grande planche (eng, ru).

- Route de la soie. (http://silkroadvb5piz3r.onion) - une autre zone de négociation anonyme majeure (ENG).

- Clés ouvertes portes. (http://wdnqg3ehh3hvalpe.onion/) - site sur les consoles de jeux de piratage et toutes sortes de gadgets (ENG).

- http://n2wrix623bp7vvdc.onion/hackingservices.html - une ressource pour le piratage des réseaux sociaux, etc. (Eng).

Toutes les ressources politiques et révolutionnaires-partisanes ici n'apportent pas intentionnellement. Qui a besoin, se trouve.

Tor Browser est un navigateur pour se connecter au réseau Tor et au surf anonyme sur Internet. Le réseau Tor est un groupe de serveurs soutenus par des volontaires dans le monde. L'utilisation du réseau fournit une connexion via un certain nombre de tunnels virtuels et de transmission de données sous forme cryptée. Il est utile de sauver la confidentialité, de protéger la connexion Internet du suivi et de l'écoute, masquer les informations sur les sites visités, l'emplacement et permet également d'accéder aux ressources bloquées.

Figure. 1. Bienvenue au navigateur Tor

Séparément, il convient de souligner que la vie privée et l'anonymat du réseau Tor a attiré non seulement des utilisateurs ordinaires, mais également des criminels. Les développeurs de Tor prétendent que le pourcentage de l'utilisation criminelle du réseau est faible. Néanmoins, il est utilisé dans le blanchiment d'argent, le trafic de drogue et les armes, la propagation de la pornographie illégale, la vente de faux documents, organisant des attaques sur les pirates informatiques, des meurtres personnalisés et d'autres choses. Également sur les étendues du tore, vous pouvez trouver beaucoup de matériaux interdits et extrémistes.

Figure. 2. Rutracker.org in Tor Navigateur

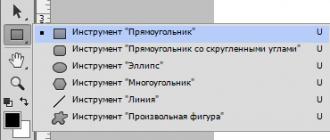

Navigateur Tor comprend un logiciel TOR, un navigateur ESR Mozilla Firefox modifié et des extensions Noscript intégrées et HTTPS-partout. Tor Navigateur n'exige pas d'installation, car il est autonome et peut fonctionner avec un lecteur flash USB. Le navigateur est entièrement configuré et prêt à travailler. Il est disponible pour Windows Operation Systems, Linux et Mac OS X.

Figure. 3. Runion dans le navigateur Tor

Parmi les principaux avantages de l'utilisation de Tor Navigateur, on peut mettre en évidence: anonymisation, contournement des serrures et visites. À partir des lacunes, je voudrais noter un délai de réseau durable.

Figure. 4. Paramètres de base du navigateur

Il faut dire que le navigateur Tor ne prend pas en charge le flash, car son utilisation peut conduire à l'utilisateur deunion. L'installation de suppléments dans Tor Navigateur de Mozilla Firefox est possible, mais les développeurs ne le recommandent pas de ne pas perturber l'anonymat.

Conclusion

En général, Tor Navigateur effectue ses fonctions principales. Il est peu probable qu'il vaut la peine d'être recommandé aux utilisateurs ordinaires en tant que navigateur principal, mais dans certaines situations, cela peut être utile.

Si vous n'avez pas plongé dans le web "Internet profond" russe "Internet profond", vous pouvez commencer une familiarité avec Runion, Hydra, Wayaway, DocFarm et Steplay (Wesch Wall).

Vous devez modifier certaines de vos habitudes, car certaines choses ne fonctionnent pas exactement comme vous l'avez habituée. Veuillez lire le pour plus de détails.

Navigateur Tor pour Windows (64 bits)

Apprendre encore plus

Navigateur Tor pour Windows (32 bits)

Version 8.0.6 - Windows 10, 8 et 7Tout ce dont vous avez besoin pour parcourir Internet en toute sécurité.

Apprendre encore plus

Navigateur Tor pour Linux (64 bits)

Version 8.0.6 - Linux (64 bits)

Apprendre encore plus

Navigateur Tor pour Linux (32 bits)

Version 8.0.6 - Linux (32 bits)Tout ce dont vous avez besoin pour parcourir Internet en toute sécurité. Ce paquet ne nécessite aucune installation. Il suffit d'extraire et de courir.

Apprendre encore plus

Running Tor sur OpenBSD

Ce sont des instructions d'installation pour le navigateur TOR dans un environnement OPENBSD.

Pour installer des forfaits OpenBSD, exécutez:

Pkg_add Tor-navigateur

Parfois, la version la plus récente de Tor Navigateur sur OpenBSD est derrière la version actuelle. La version disponible de la tuberculose sur OpenBSD Shold soit vérifiée avec:

Pkg_info -q Tor-navigateur

Si la version fournie n'est pas la version actuelle du navigateur TUR, elle n'est pas recommandée.

Pour installer le port de navigateur Tor à partir d'un arborescence des ports mis à jour, exécutez:

CD / USR / Ports / Meta / Tor-Navigateur && Faire installer

Tor Navigateur vous avertira avant d'ouvrir automatiquement des documents traités par des applications externes. Ne pas ignorer cet avertissement. Vous devriez être très prudent lorsque vous téléchargez des documents via Tor (en particulier des fichiers DOC et PDF, à moins que vous n'utilisiez le visualiseur PDF que «S intégré au navigateur TOR), car ces documents peuvent contenir des ressources Internet qui seront téléchargées en dehors de TOR par l'application qui s'ouvre. Eux. Cela révélera votre adresse IP non-tor. Si vous devez travailler avec DOC et / ou PDF Fichiers, nous vous recommandons vivement d'utiliser un ordinateur déconnecté, téléchargant l'image de la machine virtuelle gratuite avec la mise en réseau désactivée à l'aide de queues. En aucun cas, il n'est pas Coffre-fort à utiliser ensemble, cependant.

Thr essaie d'empêcher les attaquants d'apprendre quels sites Web de destination vous connectez. Cependant, par défaut, cela n'empêche pas quelqu'un en train de regarder votre trafic Internet d'apprendre que vous utilisez "si cela vous concerne, vous pouvez réduire ce risque en configuant à l'utilisation d'un relais de pont Tor plutôt que de se connecter directement au public. Tor Network. En fin de compte, la meilleure protection est une approche sociale: plus il y a d'utilisateurs de tor-mère, moins ce sera dangereux que vous en êtes l'un d'entre eux. Convaincre d'autres personnes d'utiliser Tor, trop!

Soyez intelligent et apprenez-en plus. Comprenez ce que TUR fait et n'offre pas. Cette liste des pièges n'est pas complète et nous avons besoin de votre aide pour identifier et documenter toutes les questions.

Dans certains pays, le site Web du projet TUR est bloqué ou censuré et il n'est pas possible de télécharger directement Tor. Le projet Tor héberge un miroir de navigateur Tor sur GitHub.

L'utilisation du service est une autre façon de downlo Tor Navigateur lorsque le site Web du projet et les miroirs sont bloqués.

Internet peut être comparé à l'océan: il est intéressant de nager, si vous le faites rapidement, en toute sécurité et avec un niveau de contrôle élevé sur ce qui se passe. Le succès de la natation et son confort dépend directement de la sélection du navire et le plaisir d'utiliser les possibilités de la Web globale dépend de la manière d'utiliser ce que le navigateur. L'utilisateur qui choisit quelque chose d'optimal sous ses demandes peut être recommandé d'essayer une gamme étendue de fonctionnalités et d'avantages du navigateur Internet (Bundle Tor Navigateur).

Téléchargez gratuitement le navigateur Torus en russe Pour un lien direct avant les caractéristiques techniques du programme. Séparément, il convient de noter que le programme est disponible non seulement pour la plate-forme Windows, mais également pour Linux.

Web Observer Thor - Pas un simple navigateur Internet, comme le plus de programmes similaires. il outil moderne et technologiqueCe qui est capable de résoudre rapidement et de manière très efficace une variété de tâches Internet d'utilisateurs ordinaires, et surtout - de manière confidentielle. Cela est dû au fait que tout le trafic est crypté et transmet la chaîne des serveurs de serveurs de réseau.

Par exemple, si vous êtes en Russie, en visitant la ressource Internet ukrainienne, puis déterminez votre emplacement par adresse IP et de nombreuses autres fonctionnalités sont impossibles de manière fiable, car le trafic réseau passe à travers plusieurs serveurs placés à différents points du monde. En conséquence, l'adresse indiquée par le serveur ukrainien "voit" peut se rapporter aux Pays-Bas, en Allemagne, en Suède et à de nombreux autres pays.

Ainsi, l'utilisateur reçoit une bonne protection contre la surveillance du réseau et peut marcher calmement l'espace Internet anonyme.

Il convient de rappeler que le navigateur a remporté sa popularité non seulement due à l'anonymat, mais également du fait qu'il peut être téléchargé absolument gratuit, - Tout le monde peut télécharger librement la version russophone du navigateur Torus du site officiel du site officiel. du développeur et sans entrave à l'installer sur son PC. Où, le navigateur mis à jour sera également gratuit.

Le sujet n'est pas moins important, même si un livre offre une augmentation grave de la confidentialité de surf sur Internet grâce à un ensemble de solutions logicielles spéciales pour dissimuler la propriété intellectuelle de l'utilisateur. Dans le même temps, comme nous l'avons dit, intercepter et analyser les données au niveau du fournisseur seront presque impossibles, car le trafic sortant et le trafic sortant est crypté avec diligence.

Pour atteindre un niveau d'anonymat supérieur, navigateur tor. Il a une fonctionnalité supplémentaire sous la forme de plug-ins et de plusieurs superstructures, grâce auxquelles vous pouvez modifier les paramètres d'accès globaux, afficher le journal de notification, ainsi que le relais de paquets, ce qui garantira que les flux de trafic de tous. Les utilisateurs du réseau et compliquent grandement la surveillance d'un PC spécifique.

Il existe plusieurs bonnes raisons pour installer un Torus de navigateur anonyme sur votre propre PC.

- haute sécurité de la navigation sur Internet, accompagnée d'un anonymat élevé en raison du changement permanent des adresses IP;

- le changement de l'adresse IP vous permet de télécharger à partir du partage de fichiers, où les limites sont installées exactement à l'adresse IP et cookies (fichiers temporaires du côté de l'utilisateur);

- grâce au même avantage, vous pouvez utiliser plusieurs enregistrés sur la même ressource - car l'emplacement réel du PC ne peut pas être déterminé de manière fiable;

- le programme ne nécessite pas d'installation à part entière sur un ordinateur, après avoir déballé sur l'archive, il suffit d'exécuter le fichier "EXE" exécutable;

- utilisation facile pour les utilisateurs de toute alphabétisation informatique;

- pas besoin de télécharger des applications supplémentaires et de mettre à jour indépendamment la liste des serveurs proxy - cette fonction est déjà intégrée au navigateur;

- configuration manuelle du niveau d'anonymat et de restrictions sur la charge de sites Web de contenu actif.

Moments négatifs:

- vitesse de téléchargement basse des pages Internet visionnées (en raison de la charge de travail des serveurs publics à travers lesquels tous les utilisateurs du navigateur utilisateur sont passés);

- la fonctionnalité de certains sites peut être limitée en raison de la bloquage des scripts et du contenu flash (peut être configuré);

Et les arguments finaux en faveur de l'utilisation du Thor devient possible d'ajuster l'apparition, de la suppression automatique des cookies après la fermeture, de nettoyer l'historique des sites visités, ainsi que la simplicité et la facilité d'utilisation du logiciel dans son ensemble.

Donc, s'il y a une humeur poussant considérablement les services spéciaux, priver les fraudeurs des derniers espoirs de fraude réussie avec votre trafic, ainsi que sans craintes et avec un anonymat élevé pour assister aux portails Internet - Bundle de navigateur Tor. Il devrait être pris en compte dans le tout d'abord, car le meilleur moyen d'assurer votre propre anonymat, pour un utilisateur simple, peut difficilement réussir.

Comment utiliser:

Une fois que vous avez téléchargé le navigateur mince, vous devez décompresser l'archive avec le programme. Après cela, utilisez le fichier "Démarrer Tor Browser.exe" pour démarrer le navigateur.Laissez ci-dessous vos commentaires et vos impressions du navigateur anonyme Thor.

Bonjour, chère blog lecteurs site web. Vous savez probablement que l'un de vos réseaux sur le réseau (page de page consultée, les fichiers téléchargés, les vidéos affichés) peut être tracé et avec des endroits complètement différents (contacter le fournisseur Internet, combattre dans votre ordinateur ou rechercher les journaux de ces sites qui vous avez visité). Anonymat dans le réseau Il n'y a que si vous ne commencez pas à creuser profondément.

Il existe des solutions "problèmes de laisser des traces" que nous avons déjà envisagées. Par exemple, vous pouvez puis ne pas être enregistré sur vos traces d'ordinateur de vos visites. Ou, par exemple, lors du blocage d'accès à certains sites (par exemple, de contacter ou de camarades de classe de l'ordinateur de travail).

Mais il y a une solution beaucoup plus complète - c'est la soi-disant Tor. En fait, il s'agit d'un logiciel avec une très forte probabilité vous permet de tout cacher des yeux indiscrets ce que vous faites et avez fait sur Internet. C'est exactement la base de cette technologie et fonctionne. Navigateur Thorqui aujourd'hui sera discuté. En fait, il suit la technologie complexe à toute personne abordable d'un navigateur commun, qui peut tout utiliser. Mais son remplissage est inhabituel ...

Qu'est-ce que Tor?

Je ne veux pas vous télécharger par des termes techniques et des concepts qui, en plus, seront superflus. Il suffit littéralement en une noisette (sur les doigts), le principe de la tenue de la technologie du navigateur Tor est construit sur celui-ci. Cette connaissance vous permettra de comprendre ce que cela en vaut la peine, quelles sont les forces et les faiblesses qu'il a déjà conscientes de l'appliquer à ses besoins.

Donc, au départ, tout cela a été bouilli dans l'un des ministères militaires des États-Unis. Pourquoi devrait-il avoir besoin d'une histoire silencieuse, mais au début des deux ans, les technologies du mandat ont été complètement soudainement présentées dans un accès partagé. De plus, les codes source ont été ouverts et cela tomberait dans l'état de distribution librement. Qu'est-ce que ça veut dire? Et combien puis-je faire confiance à un tel "cadeau"?

La question est juste, mais vous pouvez faire confiance avec précision en raison de l'ouverture du code de cette technologie. Le fait est que depuis (pour une demi-douzaine d'années), ces codes de programme étudiés (et ont apporté des changements) des centaines, voire des milliers de sens dans ce sens et aucun "signet" et "portes secrètes" ont été trouvés. Où nous parlons de la sécurité (Dans notre cas, la transmission et le stockage des informations), il est préférable de travailler avec des logiciels ouverts (logiciels).

Au fait, c'est pourquoi, lorsque vous choisissez P, et pour. Ils appartiennent simplement à la sortie du logiciel libre et leur code a été vérifié des milliers de spécialistes compétents. Donc, en quelque sorte plus calme, parce que je garde beaucoup de mots de passe de services liés à l'argent et que vous les perdriez très considérables.

Donc, la technologie du tore vous permet d'aller sur des sites et de télécharger quelque chose du réseau sans laisser aucune trace. Ceux-ci, lorsque vous ouvrez, par exemple, via le navigateur de Tor, il ne sera pas possible de suivre l'adresse IP de votre ordinateur sur ce site (et donc de vous calculer). Même votre fournisseur Internet ne comprendra pas (avec tout le désir) que vous êtes venu sur ce site (et il sera impossible de le prouver). Eh bien, et le navigateur lui-même toutes les traces de votre errance sur Internet ne stockera pas.

Merveilleux, n'est-ce pas? Je comprends que de cette façon, les gens peuvent couvrir leurs diviseurs sombres. Pas sans elle, bien sûr. Mais l'idée générale de la Torah est toujours brillante - de fournir une réelle liberté à l'utilisateur sous forme d'anonymat complet. Par exemple, dans certains pays, l'accès à certaines ressources peut être bloqué et le navigateur permettra à ces obstacles de contourner et non de châtiment pour cette violation, car ils ne reconnaissent pas ce que vous avez fait (ou ne prouvez pas). Mais n'étisez pas l'essence ...

Comment fonctionne Tor? Ceci est appelé routage bulbeux. Voir. Il existe un réseau de nœuds appartenant à des adhérents de cette technologie. Trois nœuds arbitraires sont utilisés pour transférer des données. Mais lequel d'entre eux? Et cela juste personne ne sait.

Navigateur Thor envoie le package au premier nœud et contient l'adresse cryptée du deuxième nœud. Le premier nœud connaît la clé du chiffre et, après avoir appris l'adresse de la seconde, recalculer le colis là-bas (comment la première couche a été retirée de LUKA). Le deuxième nœud, recevant le package, a une clé pour déchiffrer l'adresse du troisième noeud (supprimé une autre couche de l'arc). Ainsi, de la part, il n'est pas possible de comprendre quel site vous êtes finalement découvert dans la fenêtre de votre navigateur Tor.

Mais notez que seul le chemin est crypté (Routage) et le contenu des paquets ne sont pas cryptés. Par conséquent, pour transférer des données secrètes, il sera préférable de pré-chiffrer (au moins dans la tructure ci-dessus), car la possibilité de leur interception (par exemple, à l'aide de renifler) existe.

En plus de cette technologie il y a des plus de défauts (ou caractéristiques):

- Fournisseur d'Internet (ou quelqu'un d'autre qui regarde votre trafic) peut comprendre que vous utilisez le Thor. Qu'est-ce que vous regardez exactement ou faites sur le Web, il ne reconnaîtra pas, mais parfois le fait même de la connaissance de ce que vous cachez quelque chose peut avoir des conséquences. Considérez ceci et, si possible, examinez les moyens d'améliorer le masquage (et ils existent), s'il est essentiel pour vous.

- Le réseau Tor utilise des équipements à grande vitesse non spéciaux, mais en fait des ordinateurs ordinaires. D'ici il y a un autre inconvénient - la vitesse La transmission d'informations dans ce réseau secret peut différer de manière significative et parfois, il ne suffit clairement pas, par exemple, de visualiser le contenu des médias.

Où télécharger la version russe officielle de Tor Navigateur?

Sur ce blog, j'ai déjà publié un article à cet égard. Il a également été mentionné à propos de Torah. Naturellement, tout produit est meilleur et plus sûr du site Web des développeurs, c'est-à-dire officiel (, je pense que vous savez). La page de réservation du navigateur est à cette adresse (je répète une fois de nouveau que pour le bien de la sécurité de télécharger mieux depuis le site officiel):

Notez que avant de cliquer sur le bouton de téléchargement, vous devez sélectionner une langue. La valeur par défaut est l'anglais, mais vous pouvez choisir dans la liste déroulante, y compris une douzaine d'options, y compris version russe entièrement localisée. Il sera donc plus agréable de travailler lorsque la langue de l'interface est indigène.

Bien que, lors de votre installation, vous allez à nouveau poser une question sur la langue préférée de l'interface et il sera également possible de choisir le russe. Sinon, le processus d'installation n'est pas différent de l'installation d'un autre navigateur.

Cependant, lorsque vous commencez au premier départ, vous serez demandé si vous devez effectuer des paramètres supplémentaires. se connecter au réseau Tor. Dans la majorité écrasante des cas, il suffira de simplement cliquer sur le bouton "Connecter":

Pendant un certain temps, il sera nécessaire de s'assurer que le navigateur se connecte avec succès au réseau:

Après cela, une fenêtre s'ouvrira à la première vue du navigateur, mais travaillant avec le réseau Internet en créant des tunnels cryptés (analogues).

Cependant, les développeurs eux-mêmes soulignent que Torus n'est pas une panacée (Dans tous les cas, lorsque les paramètres par défaut). Par conséquent, ceux qui sont paranacellement préoccupés par l'anonymat absolu, ils vous conseillent de suivre le lien pour obtenir des éclaircissements à ce sujet.

Comment utiliser le navigateur Torus?

Lorsque vous chargez d'abord un navigateur, vous êtes immédiatement proposé utiliser pour rechercher l'anonymiseur à déconnexion.me. En fait, c'est ce service qui sera utilisé comme "" dans ce navigateur (vous pouvez modifier cela dans les paramètres), c'est-à-dire Lorsque vous entrez une requête sur les onglets de navigateur nouvellement ouverts ou lorsque vous entrez dans la barre d'adresse, Anonymizer Deconnect.Me sera ouvert sur n'importe quel onglet avec les résultats de la recherche.

La recherche est réellement effectuée par Google (vous pouvez choisir parmi les paramètres en haut du panneau de service - voir la capture d'écran ci-dessous), mais aucune trace de celui qui a conduit la recherche ne reste pas (rappelez-vous que j'ai écrit sur le fait que, Mais en fait, il n'est pas possible de supprimer quoi que ce soit, ceux qui sont concernés par l'anonymat doivent se rappeler cela).

N'oubliez pas aussi sélectionnez et recherchez une langue (Au panneau supérieur de la fenêtre de déconnexion.ME à droite), car grâce à l'extérieur de l'anonyme externe ne pourra pas reconnaître la langue que vous préférez automatiquement. Bien que choisis, par exemple, le Russe, vous êtes dans une certaine mesure, ouvrez le voile des secrets de votre incognito pour ce moteur de recherche. Mais ici, vous devez compromettre ou commodité ou paranoïa.

Oui, un autre navigateur du Torus à la première fois que le lien l'avertit, il est préférable de télécharger des pages à Anglitsky, afin de parler, pour ainsi dire.

Personnellement, j'ai choisi l'option "Non", car la commodité pour moi est plus importante et je ne possède pas sauf russe aucune autre langue. Hélas et ah.

D'ailleurs, vous pouvez vous vérifierque vous avez vraiment "crypté". Pour ce faire, il suffira de venir de tout autre navigateur sur le site, puis de faire la même chose de sous la thorah. Comme vous pouvez le constater, Tor remplace (je suis devenu un norweg douloureux) et ce n'est qu'une petite prolifération de la protection de votre anonymat.

Au fait, si vous cliquez sur l'ampoule à gauche de la chaîne d'adresses, vous pouvez voir la chaîne même de trois nœuds (proxy), qui sépare votre ordinateur du site où vous entrez (j'ai écrit un peu plus haut sur le Routage bulbeux):

Si vous le souhaitez, cette chaîne de nœuds peut être modifiée. Vous pouvez également modifier votre "navigateur de fiction de la personne" si l'actuel n'est pas à goûter. TRUE, tous les onglets ouverts dans Tor seront fermés et il sera automatiquement surchargé.

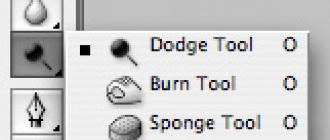

Immédiatement, vous pouvez avoir accès à les paramètres de sécurité:

Par défaut, tous les paramètres confidentiels (les anonymes sont inclus), mais le niveau de sécurité est au niveau le plus bas en raison du fait que vous ne faites que dans ce cas toutes les fonctions de ce navigateur seront disponibles.. Lors de l'installation des paramètres de sécurité Torus de sécurité sur la position "High", une bande totale de fonctions de navigateur ne sera disponible qu'après que leur activation est forcée (c'est-à-dire que tout est désactivé par défaut). Pour moi, c'est un buste, alors j'ai tout laissé, mais vous pouvez choisir quelque chose au milieu (compromis).

Le reste de la même Tor Navigateur ressemble à Mozilla FirefoxPour essentiellement assemblé en fonction de celui-ci. Il sera bon d'être visible lorsque vous entrez dans les paramètres (en cliquant sur le bouton avec trois fonctions horizontales dans le coin supérieur droit):

Bonne chance à toi! À des réunions ambiguës sur le site Web des pages de blog

voir plus de rouleaux que vous pouvez continuer");">

Vous pouvez être intéressé

Historique des recherches et vues de Yandex - Comment ouvrir et voir, et, si nécessaire, nettoyer ou supprimer

Historique des recherches et vues de Yandex - Comment ouvrir et voir, et, si nécessaire, nettoyer ou supprimer  Incognito - ce que c'est et comment allumer le mode Incognito dans le navigateur Yandex et Google Chrome Comment faire la page principale de Yandex ou de Google Page d'accueil, ainsi que n'importe quelle page (par exemple, cette option) Installer comme domicile

Incognito - ce que c'est et comment allumer le mode Incognito dans le navigateur Yandex et Google Chrome Comment faire la page principale de Yandex ou de Google Page d'accueil, ainsi que n'importe quelle page (par exemple, cette option) Installer comme domicile