Существует несколько различных способов, которые вы можете использовать что бы обойти анонимный прокси-сервер, хотя метод, который вы должны использовать, во многом зависит от способа настройки прокси-сервера. Самый простой способ — это в настройках вашего интернет-подключения в веб-браузере отключить прокси-сервер, хотя это не всегда эффективно. Чтобы обойти анонимный прокси-сервер, Вы также можете использовать другой прокси-сервер, который вызывает у вас проблемы. Но важно помнить, что вы можете столкнуться с серьезными проблемами, если обходите анонимный прокси на работе или в школе.

Чтобы обойти анонимный прокси-сервер, вам нужно знать, как используется прокси-сервер. Анонимный прокси — это сервер, к которому подключен ваш компьютер, который затем подключается к Интернету, что позволяет оставаться анонимным при использовании веб-браузера. Обычно это выполняется либо с помощью ПО, установленного на вашем ПК, либо с помощью настройки в вашем веб-браузере, которая автоматически перенаправляет вас на прокси-сервер при его использовании. Способ, которым вы можете обойти анонимный прокси-сервер, во многом зависит от того, какая настройка была использована на вашем компьютере.

Если на вашем компьютере установлено программное обеспечение, которое заставляет его подключаться к прокси-серверу, вы можете обойти его, удалив это программное обеспечение. Но если у вас нет прав администратора в системе, то Вы не сможете удалить программу. Если это так, то вам не следует обходить анонимный прокси, если используемый вами компьютер является собственностью школы или установлен на рабочем месте.

До тех пор, пока вы не узнаете, что вам разрешено обойти анонимный прокси-сервер, не теряя работу или серьезный выговор в вашей школе, вам следует рассмотреть два возможных решения. Первый способ, которым вы можете обойти прокси-сервер — просто удалить настройки прокси-сервера в программном обеспечении веб-браузера. Это программа, которую вы используете для навигации по Интернету и посещения разных веб-сайтов. Вы должны проверить настройки соединения для своего браузера и посмотреть, есть ли прокси-сервер, который вы можете изменить, чтобы обойти его.

Если вы не можете просто изменить свой веб-браузер, чтобы обойти анонимный прокси-сервер, вам может понадобиться попробовать более сложное решение. Вы можете попробовать использовать другой прокси-сервер, например, который фактически находится между вашим компьютером и прокси-сервером, который уже используется. Это может позволить вам использовать ваш прокси-сервер, чтобы избежать подключения к другому. Но, если вы не хотите подключаться к анонимному прокси на компьютере в вашей сети, вы должны просто изменить свои настройки, чтобы больше не делать этого.

Собственно пришла мысль продумать схему для доступа через TOR не ко всем ресурсам, а только к сайтам заблокированным Роспотребнадзором и.onion ресурсам. Загонять весь трафик в tor это не самая лучшая мысль так как скорость и стабильность связи там не ахти, а вот направить запросы к.onion и сайтам типа rutraker.org и kinozal.tv в tor, это неплохая мысль.

Можно конечно трафик вместо TOR перенаправить в OpenVPN и дальше на vps хостинг где нибудь в Европах, но мы же не террористы какие что бы совсем уж маскироваться, да и мои честные перемещения пусть мониторят и записывают. Я все равно ничего противозаконного не делаю, только Донцову с рутрекера скачаю пару раз, а потом удалю, не читать же ее.

Итак, кто тут без греха пусть первый бросит камень вон куда нибудь туда, а мы начинаем. Схема шайтан машины будет выглядеть следующим образом:

Начнем с настройки блока отвечающего за TOR. Тут используется схема которую я в прошлых заметках уже описывал.

Устанавливаем необходимые пакеты:

# apt-get update

# aptitude install tor

После установки пакетов TOR работает в режиме SOCKS 5 прокси сервера и принимает соединения на порту 9050. Если у вас есть приложение которое работает с использованием SOCKS протокола и ему необходимо анонимное подключение, то можно смело указывать ему в параметрах подключения:

Protocol: socks5

Host: localhost

Port: 9050

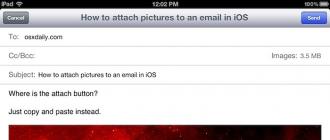

Если вы попытаетесь настроить Firefox на использование SOCKS5-proxy и укажите ему эти параметры, то на любой запрос будете получать сообщение:

It appears you have configured your web browser to use Tor as an HTTP proxy.

This is not correct: Tor is a SOCKS proxy, not an HTTP proxy.

Please configure your client accordingly.

Не умеет Firefox (как в принципе и chrome) нормально работать c SOCKS-прокси и им требуется еще одна прослойка. В качестве этой прослойки используется Privoxy, причем это не только прокси сервер, но еще и фильтр повышающий уровень вашей приватности. Установим пакет:

# aptitude install privoxy

В файл /etc/privoxy/config добавьте строку:

forward-socks5t / 127.0.0.1:9050 .

Таким образом мы перенаправим все запросы в TOR. Privoxy принимает подключения на порту 8118.

Для тестирования работоспособности добавьте в настройки браузера подключение при помощи HTTP-proxy на локальный хост (127.0.0.1) и порт 8118.

Перезапустите Privoxy командой:

# /etc/init.d/privoxy restart

Запустите браузер и перейдите на сайт http://2ip.ru . В качестве вашего ip-адреса и страны должно быть указано нечто случайное, а не ваш провайдер. Например так:

Если у вас все получилось, то доступ в сеть TOR вы настроили успешно и можно приступить к настройками. Для доступа к настройкам Privoxy введите в строке браузера http://config.privoxy.org/ или http://p.p/ , в результате вы перейдете в web-интерфейс управления Privoxy:

Через Web-интерфейс особо по рулить не получится, да и менять там особо нечего, в большинстве случаев сойдет конфигурация по умолчанию.

Теперь нам необходимо отделять зерна от плевел и направлять в сеть TOR обращения только к ряду ресурсов, для этого мы будем использовать прокси-сервер Squid. Как обычно установим его командой:

# aptitude install squid3

Нашей задачей согласно представленной схемы является настроить перенаправление части запросов в TOR (список доменов в файле /etc/squid3/redirect-to-tor.dat) с отправкой прочих в сеть провайдера. Конфигурационный файл для такой схемы будет выглядеть следующим образом:

acl SSL_ports port 443

acl Safe_ports port 80 # http

acl Safe_ports port 21 # ftp

acl Safe_ports port 443 # https

acl Safe_ports port 70 # gopher

acl Safe_ports port 210 # wais

acl Safe_ports port 1025-65535 # unregistered ports

acl Safe_ports port 280 # http-mgmt

acl Safe_ports port 488 # gss-http

acl Safe_ports port 591 # filemaker

acl Safe_ports port 777 # multiling http

acl CONNECT method CONNECT

#Перечень доменов запросы к которым отправляем в TOR (Берем из файла)

acl redirect-to-tor dstdomain "/etc/squid3/redirect-to-tor.dat"

acl redirect-to-onion dstdomain .onion

#Настройки куда отправляем запросы к TOR

cache_peer 127.0.0.1 parent 8118 0 no-query proxy-only default name=tor-proxy-01

never_direct allow redirect-to-tor

never_direct allow redirect-to-onion

always_direct allow all !redirect-to-tor !redirect-to-onion

# Запрещаем кэширование web-интерфейса privoxy и 2ip.ru (для тестов)

acl disable-dom-cache dstdomain config.privoxy.org p.p 2ip.ru

cache deny disable-dom-cache

http_access deny !Safe_ports

http_access deny CONNECT !SSL_ports

http_access allow localhost manager

http_access deny manager

http_access allow localhost

http_access deny all

http_port 3128

coredump_dir /var/spool/squid3/

refresh_pattern ^ftp: 1440 20% 10080

refresh_pattern ^gopher: 1440 0% 1440

refresh_pattern -i (/cgi-bin/|\?) 0 0% 0

refresh_pattern (Release|Packages(.gz)*)$ 0 20% 2880

refresh_pattern . 0 20% 4320

Обратите внимание, что я запретил кэширование 2ip.ru и web-интерфейса управления privoxy. Это было сделано для тестирования и в реальной конфигурации может быть отключено.

Перечень файлов доступ к которым осуществляется с использованием TOR находится в файле /etc/squid3/redirect-to-tor.dat, файл имеет вид обычного списка с переносом построчно:

config.privoxy.org

p.p

2ip.ru

kinozal.tv

rutracker.org

Настройте браузер на использование прокси-сервера squid на локальном хосте (127.0.0.1) и порту 3128 И cобственно вот и все.

Теперь до запрещенных Роспотребнадзором сайтов ходим через tor, а до обычных напрямую. Ну и бонусом до сети.onion естественно через TOR.

Если в компании, где вы работаете, руководство тщательно отслеживает всю вашу активность в интернете, то вы непременно задаетесь вопросом, как обойти прокси? Конечно не все сайты заблокированы, но тем не менее такая ситуация вызывает некоторые неудобства. Чтобы этого избежать, можно использовать методы, описанные ниже, и обойти ограничение.

Обходим прокси сервер

Раздумывая над тем как обойти прокси на работе можно воспользоваться кэшем Google. Данный метод будет пригоден тем, кто любит почитать блоги и различные развлекательные сайты, поскольку благодаря ему можно просматривать страницу. Чтобы им воспользоваться, следует открыть поисковик google.com, ввести в строку поиска адрес необходимого сайта и после того как поиск будет завершен его нужно найти в списке обнаруженных. Затем следует нажать на ссылку "Сохраненная копия" и перед вами откроется вкладка с копией интересующего вас сайта.

Также обойти прокси сервер можно использовав сервисы анонимайзеров. Причем с их помощью вполне можно осуществлять полноценную активность в сети и не бояться за сохранность истории, так как все посещаемые вами адреса страниц шифруются. Подобные сервисы можно найти, используя поисковик. После входа на сайт, следует воспользоваться картой ресурса или формой поиска, чтобы найти строку для ввода интересующего вас адреса сайта. Также следует знать, что большинство анонимайзеров, которые эффективно работают с развлекательными сайтами и социальными сетями могут быть платными. По такой же схеме работают сервисы сжатия данных. Но для их использования, потребуется установить определенное ПО, или же работать через форму, которую можно найти на сайте.

Кроме этого обойти прокси поможет Opera mini, которую нужно скачать и установить на ПК. Эта программа примечательна тем, что она отличается от рядового браузера способом загрузки страниц. После того как вы отправите свой запрос он сначала идет на сайт opera.com, далее перенаправляется на необходимый вам сайт. Потом информация с сайта опять отправляется на opera.com, а затем отправляется на ваш компьютер. В результате чего можно просматривать любые сайты, без каких-либо ограничений. Чтобы ускорить загрузку страниц, следует отключить загрузку приложений и картинок. Также следует учесть, что Opera mini была создана для мобильных телефонов, вследствие этого, перед тем как его запустить нужно будет скачать и установить эмулятор java. Теперь вы знаете как обойти прокси сервер и ничто не помешает вам читать любимый блог или сайт.

Первый способ проще. Допустим, ваша компания не разрешает вам загрузить популярную программу для общения в реальном времени AOL Instant Messenger. Вы все равно можете общаться со своими друзьями и коллегами с помощью онлайновой версии программы под названием AIM Express (AIM.com/aimexpress.adp ). Кроме того, у компании Google существует служба общения в реальном времени Google Talk , доступная по адресу Google.com/talk . Свои интернет-версии есть и у таких программ как музыкальные плееры и видеоигры - обычно они несколько урезаны по сравнению с оригинальными программами.

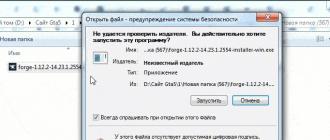

Второй подход к решению проблемы более сложный, зато с его помощью вы на своем компьютере получаете доступ к той самой программе. Все три наших эксперта назвали компанию Rare Ideas LLC (RareIdeas.com ), которая предлагает бесплатные версии популярных программ, таких как Firefox и OpenOffice. Вы можете загрузить программы на портативные устройства , например, на iPod или на "флэшку", через службу Portable Apps (PortableApps.com ). После этого вы подключаете это устройство к своему рабочему компьютеру, и готово. (Правда, если ваша компания запрещает использовать внешние устройства , считайте, что вам не повезло.)

Риск: Использование онлайновых сервисов может создать чрезмерную нагрузку для ресурсов компании. А программы на внешних носителях, создают угрозу безопасности. Люди из IT предпочитают держать под контролем программное обеспечение, используемое сотрудниками, чтобы в случае появления вируса или другой проблемы, они могли легко все починить. Если вы приносите программы с собой, степень их контроля снижается.

Надо помнить еще об одном: некоторые менее надежные программы, в особенности программы для обмена файлами, могут быть снабжены шпионским ПО.

Как защитить себя: Если вы приносите программу на внешнем носителе, говорит Лоубел, по крайней мере измените настройки антивирусной программы на вашем рабочем компьютере, чтобы он просканировал устройство на предмет потенциальной угрозы. Это нетрудно сделать, выйдя в меню "настройки" или "опции". Точно так же, если вы пользуетесь файло-обменниками, настройте их так, чтобы другие не могли получить доступ к вашим файлам, тоже через "настройки" или "опции".

3. Как заходить на сайты, заблокированные вашей компанией

Проблема: Компании часто перекрывают своим сотрудникам доступ на определенные сайты - от действительно непристойных (порно-сайты) и вероятно не самых добропорядочных (сайты с азартными играми) до практически невинных (сайты с электронной почтой).

Обходной маневр: Даже если ваша компаний не дает вам заходить на эти сайты, набив их адрес в верхней строке, вы иногда все же можете на них пробраться окружным путем. Вы отправляетесь на сайт, который называется "прокси", и набираете там в поисковой строке нужный вам интернет-адрес. Потом прокси-сайт выходит на нужный вам сайт и выдает вам его изображение - таким образом вы можете его видеть, не заходя на него непосредственно. Например, Proxy.org , обслуживает более 4 тысяч прокси-сайтов.

Еще один способ достичь того же результата предлагают Фрауэнфельдер и Трапани: воспользуйтесь переводчиком Google, задав ему перевести название сайта с английского на английский. Просто введите следующий текст: "Google.com/translate?langpair=en|en&u=www.blockedsite.com", заменив "blockedsite.com" на адрес нужного вам сайта. Google фактически выступает в качестве прокси-сервера, находя для вас зеркало сайта.

Риск: Если вы пользуетесь прокси-сайтом для просмотра почты или видео-файлов с YouTube, основная опасность, это что вас застукает начальство. Но есть и более серьезные угрозы, связанные с безопасностью. Иногда плохие парни, которые подвизаются в интернете, покупают адреса сайтов, одной-двумя буквами отличающихся от адресов популярных сайтов, и используют их для заражения вирусами компьютеров посетителей, предостерегает Лоубел. Часто компании блокируют и эти сайты - но если вы будете пользоваться прокси, вы окажетесь беззащитны перед ними.

Как защитить себя: Не превращайте использование прокси-сайтов в привычку. Прибегайте к этому способу только для выхода на определенные сайты, доступ на которые ваша компания закрыла в целях повышения продуктивности - например, YouTube. И поаккуратнее с орфографией.

4. Как замести следы на корпоративном ноутбуке

Проблема: Если вы используете принадлежащей компании ноутбук для работы из дома, весьма вероятно, что вы используете его в личных целях: организуете семейный отпуск, закупаете книги для чтения на пляже, составляете фото-альбомы в интернете, и так далее. Многие компании оставляют за собой право отслеживать все, что вы делаете на этом компьютере, потому что технически он является собственностью компании. Что же будет, если...эээ... ваш друг случайно забредет на порно-сайт или будет искать в интернете лекарство от какой-нибудь постыдной болезни?

Обходной маневр: Последние версии браузеров Internet Explorer и Firefox позволяют замести следы. В IE7 выберите Tools, потом Delete Browsing History. Здесь вы сможете либо стереть всю историю своих посещений, выбрав Delete All, либо выбрать несколько ссылок, которые вы хотите стереть. В Firefox просто нажмите Ctrl-Shift-Del или нажмите на Clear Private Data в меню Tools.

Риск: Даже если вы почистите свою историю, свободный интернет-серфинг все равно ставит вас под угрозу. Вы можете непреднамеренно подцепить на каком-нибудь сомнительном сайте шпионское ПО или создать своим поведением юридические проблемы для босса. Если вас поймают, в лучшем случае вам грозит неловкая ситуация, а в худшем - вы рискуете лишиться работы.

Как защитить себя: Как можно чаще подчищайте свои личные данные. Еще лучше не используйте рабочий компьютер ни для чего, о чем вы не хотели бы ставить в известность свое начальство.

5. Как найти рабочие документы из дома

Проблема: Вы доделываете свою работу поздно вечером или в выходные - но документ, который вам нужен, остался на офисном компьютере.

Обходной маневр: Google, Microsoft, Yahoo и IAC/InterActiveCorp предлагают ПО для быстрого поиска документов на рабочем столе компьютера. Кроме того, некоторые из них позволяют с одного компьютера искать документы, сохраненные на рабочем столе другого. Как это работает? Компания-поисковик сохраняет копии ваших документов на своем сервере. Таким образом она можете сканировать эти копии, когда вы осуществляете удаленный поиск.

Для использования ПО Google - одного из самых популярных - вам нужно проделать следующие шаги. Во-первых, установите эккаунт Google на обеих машинах, посетив Google.com/accounts . (Обязательно используйте один и тот же эккаунт на обоих компьютерах.)

Потом выйдите на сайт Desktop.Google.com и загрузите ПО для поиска на рабочем столе. Когда он установится, опять же на обеих машинах, кликните на Desktop Preferences, потом на Google Account Features. Поставьте галочку напротив фразы Search Across Computers. Начиная с этого момента, все документы, открываемые вами на обоих компьютерах, копируются на серверы Google , что позволит найти их с обоих компьютеров.

Риск: Специалисты по корпоративным технологиям воображают катастрофический сценарий: вы сохранили на своем рабочем компьютере крайне секретную финансовую информацию. Установили программу для доступа к этим файлам со своего личного ноутбука. А потом ноутбук потерялся. Ай-ай-ай.

Кроме того, эксперты обнаружили в программе Google для поиска по компьютерам уязвимые места, благодаря которым хакеры могут заставить пользователя предоставить им доступ к файлам, говорит Шмугар из McAfee. (После этого эти проблемные места были исправлены, но там могут оказаться и другие, говорит он.)

Как защитить себя: Если на вашем рабочем компьютере есть файлы, которые не должны ни при каких обстоятельствах оказаться в широком доступе, попросите системного администратора из IT помочь вам установить Google Desktop таким образом, чтобы избежать утечек.

6. Как хранить рабочие файлы в онлайне

Проблема: Помимо поиска на рабочем столе большинство людей, которым часто приходится работать из дома, нашли собственное решение. Они сохраняют рабочие файлы на портативных устройствах или в сети компании, откуда потом забирают их удаленно. Но портативные устройства могут быть слишком громоздкими, а связь с рабочей сетью бывает медленной и ненадежной.

Обходной маневр: Используйте службы хранения информации онлайн, такие как Box.net , Streamload или принадлежащий AOL Xdrive. Большинство из них предлагает бесплатную услугу сохранения информации объемом от одного до пяти гигабайт, а за пакет с дополнительным местом берут несколько долларов в месяц. Еще один партизанский метод - отправлять себе эти файлы на личный email, например на Gmail или Hotmail.

Риск: Плохие парни могут украсть ваш пароль для одного из этих сайтов и заграбастать копии секретных материалов вашей компании.

Как себя защитить: Когда вы собираетесь сохранить в интернете тот или иной файл, спросите себя, что будет, если он окажется в широком доступе или попадет в руки главе компании, являющейся вашим основным конкурентом. Если ничего страшного не произойдет, то продолжайте.

Проблема: Многие компании имеют возможность отслеживать электронные письма сотрудников как на рабочем адресе, так и на других электронных адресах, а также общение по ICQ.

Обходной маневр: Когда вы отправляете электронные письма со своего личного электронного ящика или с рабочей почты, вы можете их закодировать так, чтобы их мог прочитать только адресат. В Microsoft Outlook кликните на Tools, потом Options и выберите строку Security.

Сюда вы можете ввести пароль, и никто не сможет открыть письмо, не зная этого пароля. (Людям, которым эти письма предназначены, вы, разумеется, должны сообщить этот пароль заранее.)

Для персональной переписки с помощью почтовых сервисов в интернете воспользуйтесь советом Фрауэнфельдера. Когда будете проверять свою почту, добавьте в строке адреса вашего почтового сайта букву s после "http" - например, https://www.Gmail.com . Таким образом вы начнете безопасную сессию, и никто не сможет отследить ваши письма. Однако не все веб-сервисы поддерживают это.

Чтобы закодировать свое общение в реальном времени, воспользуйтесь службой Trillian от Cerulean Studios, которая позволяет работать с AOL Instant Messenger, Yahoo Messenger и другими программами общения в реальном времени и помогают кодировать разговоры таким образом, чтобы никто посторонний не мог их прочитать.

Риск: Основная причина, по которой компании отслеживают электронную переписку сотрудников, это чтобы поймать тех, кто передает конфиденциальную информацию. Прибегая ко всем вышеперечисленным уловкам, вы можете спровоцировать ложную тревогу, и усложнить сотрудникам отдела IT борьбу с реальной угрозой.

Как защитить себя: Пользуйтесьописанными методами только время от времени, а не используйте их по умолчанию.

8. Как получить к рабочей почте, если ваша компания не хочет разоряться на КПК

Проблема: Всем, у кого нет КПК, знакомо это чувство: вы пошли в ресторан пообедать или выпить пива после работы, и вот все полезли в карманы за своими КПК, и только вы в одиночестве вынуждены покачивать в руке стакан.

Обходной маневр: Вы тоже можете поддерживать связь с рабочей почтой, используя различные мобильные устройства. Просто настройте свою рабочую почту так, чтобы письма пересылались вам на личный электронный адрес.

В Microsoft Outlook вы можете сделать это, нажав на правую кнопку мыши при работе с любым письмом, выбрав "Создать правило" и попросив пересылать вам все письма на другой адрес. Потом настройте свой мобильный телефон так, чтобы проверять с его помощью электронную почту, следуя инструкциям от своего провайдера (это та компания, которая посылает вам счета за телефон).

Риск: Теперь хакеры могут взломать не только ваш компьютер, но и ваш телефон.

Как защитить себя: Существует "правильный" способ получить доступ к рабочей почте с помощью различных персональных мобильных устройств , взяв пароль и другую информацию в отделе IT.

9. Как получить доступ к личной почте с рабочего КПК

Проблема: Если ваша компания предоставила вам КПК, вы, вероятно, сталкиваетесь с противоположной проблемой. Вы хотите проверять свою личную почту так же легко, как рабочую.

Обходной маневр: Обратите внимание на раздел "Настройки" своего персонального почтового ящика и убедитесь, что у вас активирован POP (почтовый протокол), используемый для получения почты через другие адреса. Потом зайдите на сайт своего провайдера услуг для КПК BlackBerry. Нажмите на кнопку "Профиль", найдите там раздел Email Accounts ("почтовые ящики ") и выберите Other Email Accounts ("другие почтовые ящики"). Потом нажмите на Add Account ("добавить ящик") и введите информацию о своем персональном электронном адресе . Теперь ваша личная почта будет приходить туда же, куда и корпоративная.

Риск: Ваша компания, вероятно, использует целый арсенал средств для обеспечения безопасности и борьбы с вирусами и шпионскими программами . Когда вы получаете на BlackBerry личную почту, она приходит, минуя эти защитные барьеры. Это означает, что шпионский софт или вирусы могут проникнуть в ваш КПК через личную почту, говорит Шмугар из McAfee.

Что еще хуже, говорит он, когда вы подключите BlackBerry к своему рабочему компьютеру, существует вероятность, что этот шпионский софт перенесется на жесткий диск.

Как защитить себя: Скрестите пальцы и уповайте на то, что ваш провайдер электронной почты делает все, что от него зависит, для защиты от вирусов и шпионского ПО (возможно, так оно и есть).

10. Как сделать вид, что вы работаете

Проблема: Вы заняты жизненно важным поиском в интернете, и вдруг у вас за спиной появляется начальник. Ваши действия?

Обходной маневр: Быстро нажмите Alt-Tab, чтобы свернуть одно окно (например, в котором вы исследуете сайт ESPN.com) и открыть другое (с подготовкой к сегодняшней презентации).

Риск: Хорошая новость: в том, что касается безопасности компании, это ничем не грозит.

Как защитить себя: Займитесь работой.

Здравствуйте, многоуважаемые посетители и читатели блога!

Сегодня мы обсудим такую актуальную тему, как черные списки сайтов и методы обхода блокировки. Как известно, осенью в России вступило в силу Постановление Правительства о внесении изменений в Федеральный закон №139-ФЗ "О защите детей от информации, причиняющей вред их здоровью и развитию" , и был создан так называемый "Реестр запрещенных сайтов". Казалось бы, а что в этом плохого? Это ведь благие намерения, нечего в сети наркоманию, суициды и порно с несовершеннолетними размещать. Но не все так просто с этим "реестром" и законом.

- Во-первых, я взрослый человек, и меня раздражает сам факт того, что мне указывают что делать, как делать, что читать и чем интересоваться.

- Во-вторых, из-за этого нововведения и несовершенства самих методов блокировки под раздачу попадают совершенно безобидные сайты .

Согласно статистике ресурса РосКомСвобода , на середину апреля 2013 года картина с блокировками выглядит примерно так:

Это происходит из-за того, что если контролирующие органы решили, что на том или ином сайте находится запрещенная информация, то этот ресурс с легкостью блокируется по IP-адресу. И ведь они не думают о том, что помимо "вредного" сайта, на этом же IP-адресе могут находиться еще десятки и сотни других сайтов !

Этой статьей я ни в коем случае не призываю вас посещать сайты с пропагандой наркотиков, сайты пропагандирующие суицид и прочие "запрещенные". А вот ошибочно попавшие в этот реестр – легко!

Для начала, давайте вкратце рассмотрим, как вообще устроен Интернет с позиции обращения пользователя к тому или иному сайту (серверу).

У сайтов, помимо основного доменного имени (например, сайт) есть еще и определенный IP-адрес. который может быть как индивидуальным, выделенным, так и общим. На сайт можно попасть не только введя доменное имя в адресную строку браузера, но и введя IP-адрес. Но это совершенно неудобно. Только представьте, если бы вместо www.yandex.ru нам постоянно приходилось было бы набирать 213.180.193.3. Крайне неудобно.

Для того, чтобы нам не было необходимости запоминать IP-адреса всех известных сайтов и существует DNS, которая занимается распределением адресов в Интернете.

DNS – Domain Name System, т.е. система доменных имен.

Так вот, когда мы вбиваем в адресную строку браузера, например, google.com, наш компьютер сначала соединяется с DNS-сервером провайдера, чтобы узнать, где конкретно находится нужный нам ресурс. И после этого браузер уже получает IP-адрес сайта, соединяется с ним напрямую и в окне браузера мы видим наш любимый поисковик. Схематически это можно изобразить примерно так:

Так вот "черные списки сайтов", то есть Реестр запрещенных сайтов состоит из записей двух типов:

- Блокировка доменного имени сайта

- Блокировка сайта по IP-адресу

И чтобы обойти блокировку по домену, достаточно использовать публичные DNS, например:

- Google Public DNS : 8.8.8.8 / 8.8.4.4

- OpenDNS : 208.67.222.222 / 208.67.220.220

- Comodo Secure DNS : 8.26.56.26 / 8.20.247.20

Как прописать DNS в ОС Windows

Для того, чтобы прописать публичные DNS, нужно зайти в настройки "Центра управления сетями и общим доступом". Для этого достаточно кликнуть левой кнопкой мыши (ЛКМ) на значке вашего подключения (цифра 1 на рисунке), а затем выбрать пункт "Центр управления сетями и общим доступом" (цифра 2):

Также в этот "Центр управления..." можно попасть через "Панель управления". Далее, нужно выбрать то соединение, через которое мы выходим в Интернет, и нажать ЛКМ на нем:

После чего появится диалоговое окно состояния подключения, где нужно нажать на кнопку "Свойства".

Далее мы увидим окно свойств нашего подключения, где нужно выбрать пункт "Протокол Интернета 4 (TCP/IPv4) ". Клацаем по нему два раза ЛКМ и видим новое окно, со свойствами этого протокола. Это наша конечная цель. Отмечаем галочкой "Использовать следующие адреса DNS-серверов" и вручную прописываем предпочитаемый и альтернативный DNS-сервера (на рисунке пример использования DNS-серверов Google,вы можете использовать любые публичные DNS)

Ну и, в общем-то, все. Не забываем нажимать "ОК" при закрытии окон свойств.

Ну и, в общем-то, все. Не забываем нажимать "ОК" при закрытии окон свойств.

Таким образом, если какой-то ресурс внесен в черный список сайтов по доменному имени , то сменив DNS-сервера Вашего провайдера на публичные, вы наверняка сможете на этот ресурс попасть, несмотря на его блокировку. Вообще, я рекомендую использовать публичные DNS-сервера не только для того, чтобы обойти черные списки сайтов, но и в повседневной работе. Как прописать DNS вы с этого момента уже знаете.

Теперь рассмотрим второй вариант блокировки ресурсов – по IP адресу.

Как обойти реестр запрещенных сайтов, заблокированных по IP

Способов обойти подобную блокировку не мало, и заключаются они в том, что если нам не дают напрямую подключиться к какому-то серверу (сайту), то мы сделаем это, используя промежуточный сервер, с которого доступ к этому сайту разрешен. Это становится возможным потому, как эти промежуточные сервера расположены, как правило, вне прямой юрисдикции РФ, т.е. за пределами страны, и наши законы не могут влиять на маршрутизацию и доступ к каким-то ресурсам через эти сервера. Схематически это может выглядеть примерно так:

Так вот об этих промежуточных серверах мы и поговорим. Самым простым (но не рекомендуемым) способом обойти черные списки сайтов, является использование онлайн-анонимайзеров.

Анонимайзеры (Веб-прокси)

Чтобы попасть на заблокированный сайт при помощи онлайн-анонимайзера (иногда их еще называют – анонимизатор , что не вполне корректно), в первую очередь нужно зайти на этот сайт-анонимайзер. В сети их достаточное количество, но я не рекомендую пользоваться малоизвестными сервисами, и тем более, если при заходе на такой сайт, начинает "ругаться" антивирус. Наиболее известные анонимайзеры, это, пожалуй:

Просто заходите на любой из них, и в поле для ввода адреса сайта, введите необходимый. Для примера, на сайте HideMe.ru я вбил в строку адрес whoer.net, чтобы посмотреть, сменится ли мой IP-адрес и страна.

И вот необходимый результат:

Таким образом, любой ресурс, помещенный в черный список сайтов , мы можем с легкостью посетить и почитать. Но не стоит забывать, что анонимайзеры – это не средства реальной анонимизации , и если вы планируете их использовать для чего-то такого нехорошего, то этого делать ни в коем случае нельзя.

Стоит также отметить, что многие онлайн-анонимайзеры предоставляют еще и дополнительные платные услуги, такие как элитные прокси, VPN и прочее.

Небольшое лирическое отступление. Чаще всего для определения IP-адреса я использую сайт http://whoer.net . Они позиционируют себя, как сервис для проверки анонимности. Т.е. проверки на то, какую именно информацию сливает в сеть ваш ПК. В частности, кроме стандартных проверок на слив от JS, Java, Flash можно провериться и на то, закрыта ли в вашем браузере возможность утечки данных через "дыру" в протоколе WebRTC (уверен, что не закрыта...) . Так вот, эта "особенность" WebRTC слишком уж коварна, чтобы про нее забывать. А сервисов для проверки браузеров на эту "уязвимость" очень и очень мало во всем Интернете. Так что пользуйтесь на здоровье.

Расширения для браузеров

У некоторых онлайн-анонимайзеров существуют специальные расширения для браузеров. Например, сервис HideMyAss имеет дополнения для Chrome и Firefox .

Рассмотрим функции этого расширения на примере Chrome. Проходим по ссылке, которая указана выше (или самостоятельно ищем в Chrome Web Store, достаточно ввести в поиск Hide My Ass) и устанавливаем это дополнение. После установки откроется страница конфигурации. В принципе, там можно ничего не менять, будет все работать и так. Внизу ищем кнопочку "Save settings", и нажимаем ее, тем самым сохраняя настройки. Теперь в вашем браузере появилась вот такая вот кнопочка:

Если Вы нажмете на нее на какой-нибудь открытой странице, то эта же страница откроется уже через прокси-сервер. А если нажмете на пустой вкладке, увидите такое поле:

Вводим желаемый адрес, и он также открывается через прокси. Все очень просто, и делается в один клик. Расширение для Mozilla Firefox действует аналогичным образом. Если вас не устраивает сервис Hide My Ass, можете поискать в Chrome Web Store другие подобные расширения. Или просто пройдите по ссылке: Web Proxy для Chrome .

Добавлено позже : В последнее время большую популярность приобрели расширения ZenMate (для Chrome, Firefox, Opera, а также мобильное приложение для Android и iOS) и friGate (для Хрома и Мозиллы). Очень рекомендую.

Встроенные функции браузеров (Турбо Режим)

Простейшим вариантом посещения любого ресурса, помещенного в черные списки сайтов, является браузер Opera. Вернее его функция – Opera Turbo .

Изначально эта функция была призвана экономить трафик пользователей, т.к. все посещаемые страницы сначала загружаются на сервера Opera, страницы сжимаются и только потом передаются в браузер для отображения. И эта функция оказалась очень кстати после введения этих самых черных списков, т.к. она выполняет роль прокси-сервера.

Воспользоваться Opera Turbo очень легко. Запускаем браузер, и в нижнем левом углу ищем такой вот значок, как показано на рисунке:

Нажимаем на эту кнопку (можно ничего не настраивать), и включаем Турбо режим. Кнопочка станет синей, и браузер вас уведомит, что режим включен. Давайте теперь посмотрим, что нам "скажет" whoer.net, насчет нашего месторасположения и IP-адреса.

В этом режиме иногда бывает так, что, к примеру, CSS вообще не грузится, а загружается "голый" html. Скорость загрузки бывает очень низкой, и если у вас слишком долго загружается какой-то сайт, попробуйте отключить Турбо-режим, и включить заново. Таким образом, сменится сервер, и загрузка может ускориться. Этот метод, равно как и анонимайзеры не предоставляет вам никакой анонимности, и за прокси-сервером виден ваш реальный IP .

Турбо режим также имеется и в браузере от Я ндекса. Но для того, чтобы обойти черные списки сайтов, он не очень годится, т.к. используются российские IP-адреса, сервера и маршруты. Но, справедливости ради стоит отметить, что большинство заблокированных сайтов в Турбо режиме Я ндекса все-таки открываются.

Добавлено: "Турбо режим" имеется также в Google Chrome для мобильных ОС.

Все это самые простейшие способы обойти черный список сайтов, которые предназначены только для подобных целей, т.к. никакой защищенности и анонимности они абсолютно не предоставляют. Далее мы вкратце рассмотрим более кардинальные, защищенные и анонимные методы. Но в рамках этой статьи только поверхностно, т.к. тема очень обширная, и ей будут посвящены отдельные статьи и мануалы.

Proxy-серверы

Прокси-сервер – это комплекс определенных программ, позволяющий удаленным клиентам выполнять различные запросы к другим сетевым службам. Собственно, всяческие онлайн-анонимайзеры – это тоже своего рода proxy, только с web-интерфесом (т.е. сайтом, куда мы можем войти и воспользоваться услугами). Прокси же, нам необходимо самостоятельно прописывать в настройках сети. Если делать все ручками, то можно, пойти разными путями.

Браузеры, которые используют системные настройки сети – Chrome, Safari, Internet Explorer .

Достаточно настроить один из этих браузеров на работу через прокси, и все интернет соединения в браузерах будут проксифицированы (если отдельно не настроены иначе). Прописать прокси можно так (на примере Chrome): Настройки - Показать дополнительные настройки – Сеть – Изменить настройки прокси-сервера... Откроются стандартные свойства обозревателя Windows. Нужно на вкладке "Подключения" нажать на "Настройка сети". Откроется окно настроек локальной сети. Прописываете IP-адрес прокси-сервера и порт.

Не забываем нажать на кнопки "ОК" после этих манипуляций.

Прокси также можно прописать через панель управления: Пуск – Панель управления – Свойства браузера – вкладка "Подключения". И увидим тоже самое окно, которое мы видели, когда настраивали прокси через Chrome.

Такие браузеры, как Mozilla Firefox и позволяют работать через прокси, не используя системных настроек сети. То есть, если прописать прокси-сервер в Мозилле, то во всех остальных браузерах будет использоваться обычное прямое подключение, а в Мозилле – прокси. Это довольно-таки удобно. Ведь постоянно работать через прокси нам, как правило, нет необходимости.

На картинке я стрелочками и цифрами указал порядок действий, для того, чтобы проксифицировать Mozilla Firefox. В Opere – принцип такой же.

У бесплатных прокси есть существенные недостатки:

- как правило низкая скорость

- "живут" они обычно не долго, и приходится их часто менять

Да, кстати, пока не забыл сказать: при использовании публичных проксей, анонимайзеров и т.д. – не пользуйтесь интернет-банкингом и т.п. Мало ли, что за софт установлен на неизвестном нам сервере, и кому этот сервер принадлежит.

Как выбрать нужный нам прокси-сервер?

Так как наша сегодняшняя цель "", то российские прокси нас не интересуют, выбираем иностранные. Смотрим на параметр "Скорость " – чем он ниже, тем лучше. На графу анонимность, в сегодняшнем контексте мы смотреть не будем. Мы ведь хотим попасть на неправомерно заблокированный сайт, на котором никакой противозаконной информации нет, и, следовательно, нам тоже скрывать особенно нечего. В общем, на скриншоте (прокси-лист с сайта HideMe.ru) я выделил наиболее подходящие прокси:

Про прокси пока все. Повторюсь, эта тема очень обширная, и я к ней еще буду возвращаться. Скажу лишь еще, то что также существуют расширения для браузеров, для быстрой смены прокси; программы прокси-чекеры, которые проверяют списки прокси на дееспособность; программы, которые способны строить целые цепочки проксей (например, JAP) и пр. Вообще, проксями (тем более элитными и цепочками) в основном пользуются для различных противоправных действий в сети, киберприступники и всяческие политически неугодные люди (типа оппозиционеров, которые хотят остаться анонимными).

VPN (Virtual Private Network) - Виртуальная частная сеть

На самом деле VPN (Virtual Privat Network, т.е. виртуальная частная сеть) очень полезная технология. Ей пользуются как на корпоративном уровне (различные организации, для создания собственного защищенного туннеля), так и обычные добропорядочные пользователи.

Например, я настоятельно рекомендую использовать подключение через VPN, если вы находитесь в общественной сети Wi-Fi, так как такие сети очень часто "сниффятся", т.е. различные хакеры и киберпреступники с помощью специального софта сканируют весь трафик в таких сетях, на предмет выявления различных учетных данных: паролей, логинов, данных интернет-банкинга и т.д. Поэтому VPN-туннель в открытых сетях просто необходим, т.к. весь трафик, который проходит через него – шифруется, и становится абсолютно недоступным.

VPN обладает рядом плюсов, относительно предыдущих способов обойти черные списки сайтов:

- очень достойная скорость соединения;

- полностью зашифрованный трафик;

- очень высокая анонимность, если использовать сервис, который не хранит никаких логов, а если даже и ведет, то нам то что? Мы же не преступники, нами никто и не заинтересуется.

Из недостатков можно назвать то, что VPN, это в 99% платная услуга. Но и цены не всегда кусаются. Они колеблются в зависимости от тарифного плана и конфигурации. А нам "навороченные" конфигурации не нужны, так что, если решите воспользоваться услугами VPN-сервиса, выбирайте для начала самый дешевый тарифный план. К теме VPN мы также будем еще неоднократно возвращаться на страницах этого сайта.

Tor (The Onion Router) - очень высокий уровень анонимности

При помощи Tor, также можно обойти любую блокировку . Причем уровень анонимности весьма достойный, присутствует шифрование, и если вами никто не заинтересован (правоохранительные органы, спецслужбы), то можно вообще за свою анонимность не переживать. Отследить того или иного пользователя, использующего сеть Tor достаточно сложно. Я недавно публиковал новость "", там рассказано, что поймали одного хакера, которого достаточно долго отлавливали. И такие случаи хоть и редки, но все-таки не единичны.

Если вкратце и образно, то сеть Tor, это огромная сеть компьютеров по всему миру, на которых установлен специальный пакет ПО, который позволяет всем пользователям данной сети использовать друг друга в качестве "промежуточного сервера" (эту функцию можно отключить в настройках, чтобы именно ваш компьютер для этих целей не использовался). Причем цепочки соединений выбираются случайным образом.

Главным недостатком для использования Tor в легальных целях, является очень медленная скорость (прим.: на данный момент, по прошествии года с написания этой статьи, скорость в сети Tor уже достаточно высока). Но этот недостаток, как правило, игнорируют те, кто использует его в противоправных деяниях, т.к.. низкая скорость меркнет перед всеми возможностями данной сети. Для большей анонимности и безопасности, Tor иногда используется поверх VPN. Или же наоборот.

Скачать Tor вы можете на официальном сайте . Сейчас существует такой пакет, как Tor Browser Bundle , скачав и установив который, можно сразу же приступать к работе.

На основе Tor базируется множество других проектов, например, OperaTor, ОС Tails, Liberte, Whonix и т.д.

I2P (Invisible Internet Project) - максимальная степень анонимности

I2P – это практически непробиваемая анонимность . В целом реализация похожа на Tor, но с некоторыми "улучшениями". В общем, там все просто "повернуто" в первую очередь на шифровании. Шифруется все, что только можно, каждый пакет, причем еще и многократно. Также в сети очень сложная маршрутизация этих зашифрованных пакетов, которая может меняться каждые N-минут. Деанонимизировать кого-то в этой сети, наверное, нереально.

I2P – это уже конечно скорее для хакеров, кибер- и прочих преступников, нежели для простого обывателя.

Добавлено: в связи со сложившимся в последнее время жестким контролем за Рунетом, все больше сайтов стали иметь свои "зеркала" в сети i2p. И все больше обычных людей стали интересоваться этой технологией.

Виртуальные машины

По виртуальным машинам будет тоже еще не одна статья на моем блоге, т.к. я считаю (да и не я один), что их очень полезно использовать всем тем, кто, так или иначе, связан с компьютерами и интернетом. Сейчас же я просто упомяну об одном, специально собранном дистрибутиве семейства GNU/Linux (Debian), заточенном под безопасность и анонимность – это Whonix .

Дистрибутив состоит из двух образов под виртуалку:

- Whonix-Gateway , выполняющий роль шлюза, через который идут все сетевые соединения;

- Whonix-Workstation – собственно, сам дистрибутив

Преимущество этой сборки в том, что используется специальный шлюз, и любой трафик идет только через него , а сам трафик направлен на Tor. А так как не все приложения в той же Windows, например, можно пустить через Tor, и трафик иногда может просачиваться через обычное соединение, это угрожает анонимности. В Whonix такое исключено .

Вот так, например, сейчас выглядят мои "виртуалки" с запущенным Whonix

На этом пока все, друзья. Надеюсь статья была интересна и полезна. В дальнейшем я буду более детально разбирать описанное здесь, так как считаю, что это должны знать все те, кому не безразлична судьба интернета. Ведь я уверен, что скоро в России, под предлогом борьбы с экстремизмом, наркоманией и порнографией, будут блокироваться любые неугодные кому-то ресурсы (прим.: уже так и происходит, к сожалению) . Механизм запущен...

Да и никогда не стоит забывать, что такие гиганты как Google, Facebook, Я ндекс и т.д., ежесекундно следят за каждым кликом каждого пользователя сети. И неизвестно, как это все может обернуться в будущем. Так что, не пренебрегайте средствами анонимизации, но и не злоупотребляйте ими. Потому как, если постоянно использовать шифрованный канал (VPN, Tor и др.), то это может вызвать подозрения у вашего провайдера.

Теперь очередь за вами, братцы;) Расскажите, возникала ли у вас когда-нибудь необходимость воспользоваться подобными сервисами? Чем именно пользовались? Очень интересно об этом послушать. И не забудьте подписаться на обновления блога, если вам интересна эта тематика. Можете также предложить какие-нибудь идеи о том, какие статьи хотели бы видеть на страницах блога. Ведь блог создается для вас - для читателей и посетителей.

Спасибо за внимание и до скорых встреч!