Nous allons donc essayer de nous cacher des yeux de l'utilisateur dans le gestionnaire tâches Windows. La manière d'y parvenir est extrêmement simple en ce qui concerne celles basées sur l'interception de fonctions nucléaires (souvent non documentées) et sur la création de nos propres pilotes.

L'essence de la méthode: Rechercher la fenêtre du gestionnaire de tâches -\u003e Rechercher une fenêtre enfant (liste) contenant les noms de tous les processus -\u003e Supprimer notre processus de la liste.

Comme vous pouvez le constater, aucune manipulation ne sera effectuée avec notre processus: cela a fonctionné comme il a fonctionné et fonctionnera pour lui-même. En standard privé utilisateur WindowsEn règle générale, ne pas utiliser d'autres outils pour afficher les processus en cours sur son ordinateur, cela ne fera que jouer en notre faveur. Le processus ne sera pas détecté dans la plupart des cas.

Ce qui a été utilisé pour la recherche:

1) Spy ++ de Microsoft (pour étudier la hiérarchie du gestionnaire de tâches Windows)

2) OllyDBG pour afficher les fonctions utilisées par le répartiteur pour obtenir un instantané des processus.

3) En fait, moi-même taskmng.exe(Gestionnaire de tâches)

Pour l'écriture de code, nous allons utiliser l'environnement Delphi. Au contraire, Delphi sera plus pratique dans notre cas que C ++. Mais ce n'est que mon humble avis.

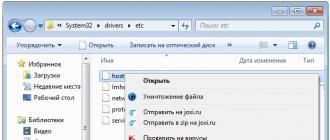

Tout d’abord, nous allons essayer de savoir quelle est la liste des processus et comment elle fonctionne. Sur une demi-vue, il est clair qu'il s'agit d'une fenêtre normale de la classe (liste) SysListView32, qui est mise à jour à une fréquence de 2 images par seconde (toutes les 0,5 seconde). Nous regardons la hiérarchie des fenêtres:

Comme vous pouvez le constater, la liste des processus est en fait la fenêtre habituelle de la classe «SysListView32», qui est un enfant de la fenêtre «Processus» (onglet), qui est également un enfant de la fenêtre principale du gestionnaire de tâches. Nous n'avons qu'un double niveau de nidification. De plus, la liste a une fenêtre enfant de la classe «SysHeader32» qui, comme il n’est pas difficile de le deviner, est un en-tête (marqueur de champ) pour la liste des processus.

Puisque nous avons une liste régulière, nous disposons de tout un ensemble de macros pour gérer son contenu. Leur diversité, à première vue, ravit. Mais beaucoup d'entre eux travaillent uniquement à partir du processus parent, c'est-à-dire que pour pouvoir les utiliser, il sera nécessaire d'imiter, comme s'ils étaient exécutés dans le processus parent. Mais tout le monde n'a pas une telle propriété, en particulier la macro-commande ListView_DeleteItem, qui supprime un élément de la fenêtre de la liste (classe «SysListView32»).

Nous allons l'utiliser dans le processus. de notre applications. Cette fonction est le deuxième paramètre qui obtient l’index de l’élément à supprimer.

Maintenant, nous devons en quelque sorte déterminer le type d'index de l'élément avec l'étiquette du processus masqué dans le gestionnaire de tâches. Pour ce faire, nous devons en quelque sorte extraire tous les éléments (étiquettes avec les noms de processus) de la liste des processus du gestionnaire de tâches et les comparer de manière cohérente avec le nom du processus que nous voulons masquer.

En utilisant des macro-commandes du type ListView_GetItemText, nos actions seraient approximativement les suivantes:

1) L'allocation de mémoire dans le processus du gestionnaire de tâches (VirtualAllocEx)

2) Envoi à la fenêtre enfant du gestionnaire de tâches d'un message LVM_GETITEMTEXT (SendMessage)

3) Écrire dans la zone de mémoire sélectionnée du gestionnaire des tâches des informations sur l'élément de la liste (WriteProcessMemory)

4) Lecture dans la mémoire du répartiteur des informations qui nous intéressent concernant le processus (ReadProcessMemory)

En utilisant cette méthode, vous pouvez facilement vous "tirer une balle dans le pied" en comptant les octets de décalage à partir du début des différentes structures utilisées dans le code. En outre, cette méthode sera assez difficile pour ceux qui ne sont pas très profonds dans WinAPI, nous la retirons donc immédiatement. Dans d'autres domaines, trouvez la mise en œuvre de cette méthode sur Internet ne sera pas difficile. Au lieu de cela, je vous suggérerai de créer votre propre liste de processus et, en vous concentrant déjà sur celle-ci, recherchez l'index de processus souhaité dans la liste de processus du gestionnaire de tâches.

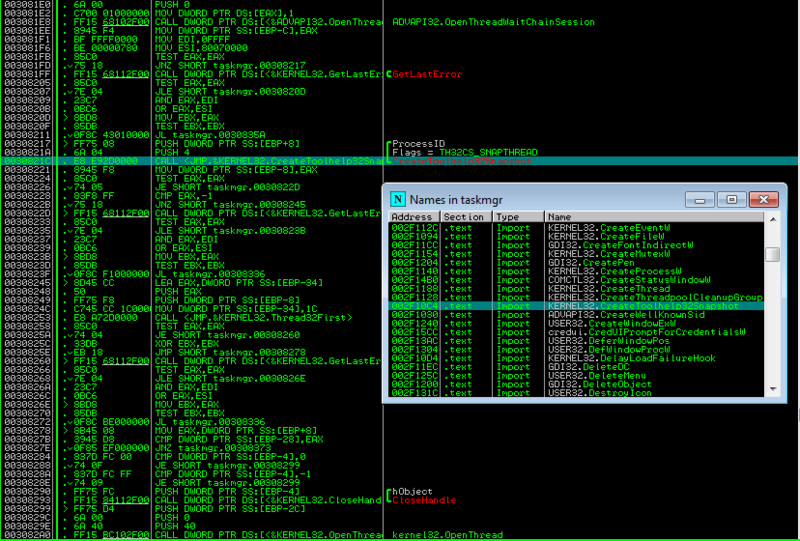

Microsoft a décidé de ne pas s'inquiéter de l'outil appelé Gestionnaire des tâches et a utilisé les fonctions WinAPI habituelles pour obtenir tous les processus du système. Regarder superficiellement taskmng.exe sous le débogueur:

Nous voyons l'utilisation des fonctions WinAPI CreateToolHelp32SnapShot.

Tout le monde sait que «cette fonction peut être utilisée non seulement pour obtenir un instantané des processus, mais également des flux de processus ou des modules, par exemple. Mais dans ce cas, il est peu probable. Il est peu probable qu'ils utilisent un énumérateur de processus (EnumProcesses).

Nous nous sommes arrêtés au fait que nous voulions créer notre propre liste de processus et y chercher notre processus. Pour ce faire, utilisez la fonction trouvée dans le débogueur. Si nous ouvrons le gestionnaire de tâches sous l'onglet «Processus», nous constatons que tous les processus sont triés par ordre alphabétique pour une extraction facile. Par conséquent, nous devons obtenir une liste des noms de tous les processus du système. et les trier par ordre alphabétique croissant. Commençons à écrire du code dans Delphi.

Pour commencer, nous allons créer une application de fenêtre de démonstration avec deux minuteurs: le premier remodèle la liste avec des processus ayant la même fréquence que le gestionnaire de tâches Windows (toutes les deux secondes); le second déclenchera 1 000 fois par seconde et servira à suivre la mise à jour de la liste des processus dans le gestionnaire et, par conséquent, l'apparition de notre processus caché. Ajoutez également un bouton au formulaire.

Code:

var ind entier; h: Thandle; last_c: entier; procedure UpdateList (); var th: THandle; entrée: PROCESSENTRY32; b: booléen; i, new_ind: entier; plist: TStringList; begin // Liste de processus: = TStringList.Create; // Créer une liste de processus th: = CreateToolHelp32SnapShot (TH32CS_SNAPPROCESS, 0); entry.dwSize: = sizeof (PROCESSENTRY32); b: = Process32First (th, entry); tandis que (b) ne commence plist.Add (entry.szExeFile); b: = Process32Next (th, entry); fin // Triez-le de sorte que les index des éléments // soient les mêmes que ceux du plist.Sort; last_c: = plist.Count; // Recherche l'index de notre processus "explorer.exe" pour i: = 1 à plist.Count-1 do if (LowerCase (plist [i]) = "explorer.exe") then new_ind: = i-1; // Supprime un objet de la liste if (new_ind<>ind) puis ListView_DeleteItem (h, ind); ind: = new_ind; plist.Free; // Démarrer le chronomètre de suivi de mise à jour dans la liste des processus si (Form1.Timer2.Enabled = false), puis Form1.Timer2.Enabled: = true; fin procédure TForm1.HideProcessButton (Sender: TObject); begin // Recherche d'une fenêtre enfant de la classe "SysListView32" h: = FindWindow (nil, "Windows Task Manager"); h: = FindWindowEx (h, 0, nil, "Processus"); h: = FindWindowEx (h, 0, "SysListView32", nil); // Démarrer le minuteur de réorganisation de la liste de processus Timer1.Enabled: = true; fin procédure TForm1.Timer1Timer (Sender: TObject); commencer UpdateList (); fin procédure TForm1.Timer2Timer (Sender: TObject); begin // Rechercher les modifications dans la liste if (ListView_GetItemCount (h)\u003e last_c) alors ListView_DeleteItem (h, ind); last_c: = ListView_GetItemCount (h); finC'est tout le code.

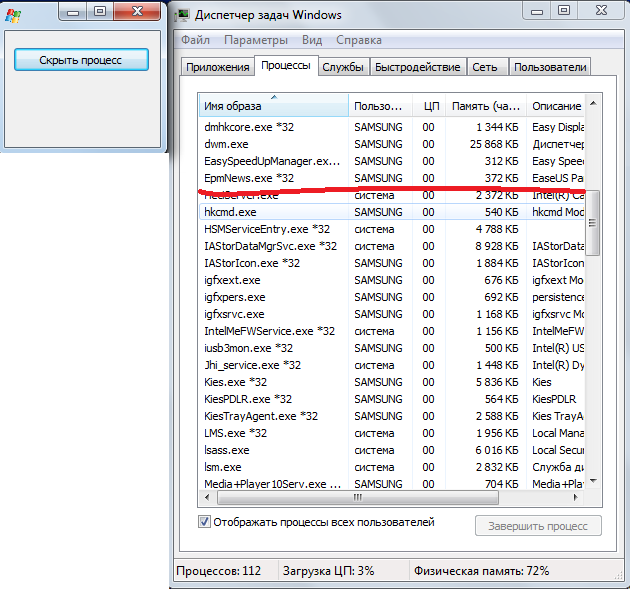

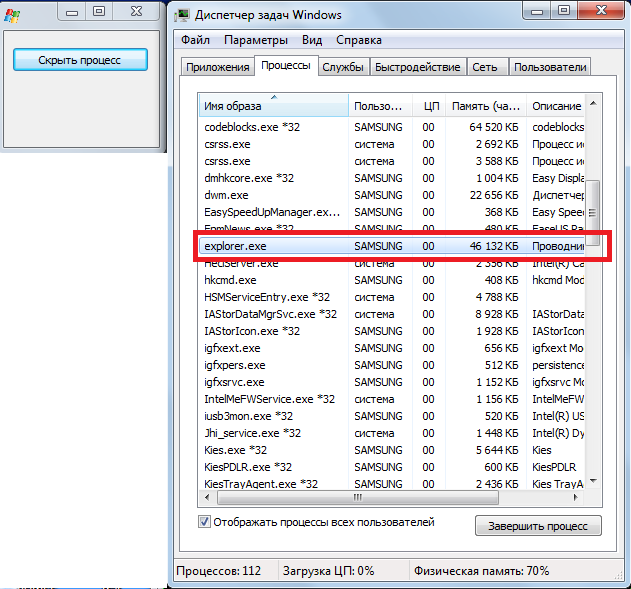

Par exemple, nous masquons dans le gestionnaire de tâches le processus du gestionnaire de tâches lui-même:

La voici:

Et en cliquant sur le bouton "Masquer le processus", le processus disparaît de la liste:

Toutes les traces de présence dans le système sont effacées et il s'exécute calmement comme d'habitude quelque part dans les profondeurs du processeur :)

Outro

Eh bien, je pense que cette voie mérite d’exister, même si elle nécessite des améliorations mineures. Oui, bien sûr, il ne peut pas être utilisé pour cacher le processus au système lui-même, mais se cacher dans l’outil Windows standard, qui est utilisé par la part du lion de tous les utilisateurs, n’est pas mauvais non plus.J'espère que j'ai réussi à vous intéresser au moins un peu avec ce sujet.

A bientôt! Et que le pouvoir de l'anonymat soit avec vous ...

Tags:

Les programmes actifs sur un ordinateur peuvent toujours être visualisés en ouvrant le gestionnaire de tâches. Cependant, il peut parfois arriver que vous deviez rendre l'exécution d'un programme invisible. Si vous avez également un tel désir, vous allez probablement commencer à chercher une réponse à la question de savoir comment masquer le processus dans le gestionnaire de tâches Windows.

Apprenez à masquer le processus du gestionnaire de tâches Windows.

Bien entendu, l'anonymat de l'exécution de certains programmes permettra de surveiller ceux qui sont trop encombrés ordinateur personnel. Ceci est particulièrement important lorsque plusieurs utilisateurs ont accès à un PC.

De plus, ceux qui installent leur propre programme cherchent à cacher le processus et s’efforcent d’empêcher les utilisateurs avancés de manière simple révéler sa présence.

Toute exécution de programme est un processus nécessitant une certaine partie de la RAM. Les processus sont divisés en:

- systémique;

- anonyme;

- coutume;

- liés à Internet.

Il n'est pas recommandé à ceux qui n'ont pas d'expérience pratique et les connaissances techniques nécessaires pour interférer avec les processus du système, car une telle introduction imprudente peut entraîner des conséquences extrêmement indésirables. L'une de ces conséquences pourrait être l'échec d'un lancement ultérieur. système d'exploitation.

Il est possible d'apprendre à masquer tous les programmes utilisateur. Vous n'aurez pas besoin de faire de gros efforts, il vous suffit de lire attentivement nos recommandations. Nous attirons votre attention sur le fait que même un ingénieur expérimenté qui ignore vos "actes créatifs" ne remarquera pas le processus "de gauche".

Algorithme d'action

Si vous deviez masquer une application logicielle, vous devez d'abord déterminer si elle est simple, si elle démarre des processus supplémentaires pouvant simplement la lancer, quelle que soit la façon dont vous essayez de masquer le programme.

Si, en effet, votre programme est simple, s’il est affiché dans le gestionnaire de tâches sur une seule ligne, nous vous suggérons de masquer le processus de la manière la plus simple. Pour ce faire, il vous suffit de le renommer.

Nous vous aiderons donc à comprendre comment renommer le processus dans le gestionnaire de tâches afin que le programme continue de fonctionner parfaitement en mode anonyme.

Étape 1

Initialement, vous devriez aller dans le dossier où se trouve le fichier d'exécution d'un programme spécifique. Si vous savez où il se trouve, utilisez votre «itinéraire» habituel en ouvrant la fenêtre «Ordinateur», en naviguant sur le lecteur système C, puis en suivant son dossier racine.

Si vous ne savez pas où le fichier d'exécution est masqué, cela n'a pas d'importance, vous devez simplement trouver ce processus dans la liste affichée dans le Gestionnaire des tâches, cliquer dessus avec le bouton droit de la souris, puis sélectionner la ligne «Ouvrir l'emplacement de stockage du fichier» dans la fenêtre qui s'ouvre.

![]()

Étape 2

Après ces actions, vous ouvrez le dossier que vous recherchez et vous ne devez trouver que le fichier d’exécution. La recherche sera facile car ce fichier porte exactement le même nom que dans la liste des processus du gestionnaire de tâches. De plus, ce fichier a l'extension "exe".

Étape 3

Pour renommer un fichier, cliquez à nouveau dessus avec le bouton droit de la souris, puis sélectionnez la ligne "Renommer". Maintenant que vous avez réussi à attribuer un nouveau nom à votre application logicielle, ouvrez le gestionnaire de tâches et vérifiez que ce renom y est affiché.

![]()

Bien sûr, cela dépendra du nom que vous pensez de la manière dont votre programme deviendra “voilé” pour les autres utilisateurs de PC. Un processus inconnu portant un nouveau nom suscitera encore plus rapidement la suspicion et obligera un ingénieur technique à déterminer quel programme est exécuté sur un PC.

Pour cette raison, de nombreux utilisateurs expérimentés recommandent de proposer des noms qui, à première vue, ne suscitent aucune suspicion.

En particulier, le navigateur Chrome ouvert crée plusieurs processus en même temps, tout comme Windows. Il est souhaitable de prendre le même nom de processus, mais comme le système ne permet pas à deux processus du même nom de fonctionner simultanément, il est recommandé de recourir à une astuce lors du changement de nom. Au lieu de quelques lettres anglaises, c'est comme si, accidentellement, des Russes étaient inscrits dans le titre. Extérieurement, il est impossible de distinguer les lettres russes des lettres anglaises, et le système distinguera par conséquent les programmes portant des noms conditionnels identiques.

Les résultats

Ainsi, comme vous avez pu le constater, vous pouvez rendre certains logiciels anonymes sans trop de difficulté. Bien sûr, il existe encore des méthodes assez avancées qui vous permettent de cacher tout processus de manière plus fiable, mais elles reposent sur l'écriture de codes complexes et sur des compétences en programmation. Si vous ne vous fixez pas des objectifs aussi compliqués, il est alors acceptable de masquer des applications logicielles actives en les renommant.

Il existe des situations où vous devez installer et utiliser le programme en secret par une autre personne qui comprend les ordinateurs et examine souvent les processus du Gestionnaire des tâches lorsqu'un périphérique se bloque ou est instable. Parfois, vous souhaitez activer l'ordinateur de suivi, afin de ne pas encombrer fichiers inutiles. Dans d'autres cas, il est nécessaire de retrouver la personne. Il peut y avoir beaucoup de raisons, chacune a la sienne.

Que sont les processus?

Un processus est un programme qui s'exécute sur un ordinateur et occupe une place spécifique dans rAM.

Les processus sont divisés en:

Systémique (les programmes et les utilitaires qui sont des composants du système d'exploitation et toute interruption d'urgence de l'un d'entre eux peuvent avoir des conséquences négatives, telles qu'une défaillance de Windows).

Anonymous (extrêmement rares, sont des fichiers de programmes qui fonctionnent en tant que fichiers auxiliaires en raison de manipulations de l'utilisateur, sans demander la permission de les exécuter).

Réseau / Local (processus dans le gestionnaire de tâches liés à réseau local, Internet et le registre, sont des programmes et composants importants de Windows).

Personnalisé (programmes exécutés par l'utilisateur).

Est-il possible de déterminer le processus "de gauche"?

Il n’est pas toujours possible de déterminer le processus de «gauche». Si la personne qui l'a créé et qui l'a complètement dissimulé, il est peu probable que même un ingénieur informaticien expérimenté puisse le calculer sans en recevoir une indication et une étude détaillée du comportement de chaque processus.

Cependant, une personne qui est sûre qu’un programme supplémentaire est suspendu à l’ordinateur, même mal déguisé, pourra le calculer en quelques minutes.

Comment cacher le processus dans le gestionnaire de tâches?

L'option la plus simple pour masquer le processus consiste à renommer le fichier exécutable principal. Mais il convient de se demander comment le programme fonctionne et s'il crée des processus supplémentaires qui le produisent.

S'il n'y a pas de processus supplémentaire, vous pouvez alors procéder:

1. Ouvrez le dossier avec le fichier exécutable. Cela peut être fait de différentes manières: si vous savez où se trouve le fichier, vous pouvez aller dans le dossier qui le contient ou cliquer avec le bouton droit de la souris sur le processus et sélectionner l'élément «Ouvrir l'emplacement du fichier».

2. Une fois dans le dossier, recherchez le fichier exécutable, il doit correspondre au nom du processus dans le gestionnaire.

3. Renommez le fichier afin qu'il soit difficile de déterminer le nom de remplacement. Vous pouvez renommer à travers le même article menu contextuel. L'extension de fichier doit toujours être un fichier exécutable (.exe).

4. Accédez au gestionnaire de tâches et examinez le processus que vous avez vous-même modifié.

Tout s'est bien passé, mais le processus est visible et il devrait être déguisé pour que personne ne devine son véritable objectif. Pour ce faire, il convient de considérer quelques nuances qui pourraient vous permettre de masquer le processus dans le gestionnaire de tâches sans aucune aide.

Le processus devrait ressembler au programme qui crée beaucoup de copies personnelles et il est toujours activé. Un exemple clair de cela est que tous les navigateurs sur le moteur Crome, ou en permanence programme en cours Windows, ce qui ne provoque pas de suspicion.

Les noms peuvent être changés en changeant de lettres russe-anglais, par exemple en remplaçant l'anglais par le russe et en corrigeant les lettres étrangères: a, b, d, e.

En conclusion, il convient de noter qu'il peut être nécessaire de renommer quelques fichiers supplémentaires qui sont des «sous-processus» du programme.

Nous espérons que vous comprendrez comment masquer le processus sous Windows. Expérimentez, cachez-vous, apprenez.

En ouvrant le gestionnaire de tâches, un utilisateur Windows peut voir ce qui se passe dans le système. les processus et fermez ceux qui lui semblent suspects. Afin de protéger leurs programmes contre la détection, les auteurs de programmes de chevaux de Troie et ad-aware essaient par tous façons possibles cache les les processus.

Instruction

Pour tirer le meilleur parti des fonctionnalités du «Gestionnaire des tâches», vous devez le configurer correctement. Ouvrez l'utilitaire (Ctrl + Alt + Suppr), sélectionnez "Affichage" - "Sélectionner les colonnes". Cochez les cases "ID de processus", "Charge de la CPU", "Utilisation de la mémoire", "Objets USER", "Nom d'utilisateur". Vous ne pouvez pas voir le caché les processus, mais des informations plus détaillées sur le visible sont également très utiles. Par exemple, de nombreux programmes de chevaux de Troie simples sont déguisés en processus svchost.exe. Le processus d'origine dans la colonne "Nom d'utilisateur" est marqué en tant que SYSTÈME. Le processus du cheval de Troie aura le statut Admin, c'est-à-dire exécuté en tant qu'administrateur.

Presque tous les chevaux de Troie écrits avec compétence sont maintenant capables de cacher sa présence au gestionnaire de tâches. Est-il possible de le détecter dans ce cas? Ici, venez à l'aide d'outils spéciaux qui vous permettent d'identifier les les processus. Programme très pratique AnVir Task Manager, vous permet d'identifier de nombreux programmes dangereux. Le programme a une interface en russe, il peut être téléchargé gratuitement sur Internet.

Il est très facile de trouver des processus cachés avec un programme simple et facile à utiliser, Process Hacker. Avec cet utilitaire, vous pouvez voir le fonctionnement les processus, services et connexions réseau actuelles.

Un des meilleurs programmes Spyware Process Detector permet de rechercher des processus cachés. Vous pouvez télécharger sa version d’essai de 14 jours en cliquant sur le lien à la fin de l’article. Le programme dispose d'un large éventail de mécanismes pour trouver des processus cachés, ce qui le distingue de nombreux autres utilitaires similaires.

Un petit utilitaire HijackThis peut être une aide utile dans la lutte contre les programmes de Troie. L'utilitaire est conçu pour les utilisateurs assez expérimentés. Vous trouverez des conseils sur son utilisation ci-dessous dans la liste des sources.

Un moyen de détecter les virus sur un PC consiste à afficher les processus en cours dans le gestionnaire de tâches. Pas toujours logiciel antivirus ils s’acquittent à 100% des tâches qui leur sont assignées. Parfois, vous devez attraper les virus manuellement.

De nombreux virus cachent leur présence dans le gestionnaire de tâches - ils sont invisibles. Dans ce cas, des gestionnaires de tâches alternatifs viennent à la rescousse. Chacun d'entre eux peut être téléchargé en ligne et en profiter. Windows intégré, son propre gestionnaire de tâches est non informatif et ne montre pas les processus cachés. Les services publics tiers, similaires, sont privés de cet inconvénient et montrent processus cachés. Si le répartiteur standard ne contient aucun processus apparaissant dans la fenêtre d'analyse d'un autre utilitaire, vous devez alors porter une attention particulière à ces processus. Il s'agit peut-être d'applications malveillantes. Il est nécessaire de regarder le fabricant du processus, il est généralement toujours clairement et clairement indiqué, ainsi que la quantité de ressources que ce processus consomme. Si beaucoup, comparé aux autres, alors il est extrêmement méfiant.

Cette inspection doit être effectuée lorsque les applications sont désactivées, cela resterait processus standard et les virus, bien sûr. Mieux fait en Mode sans échec . Très bien, lorsque vous venez d'installer Windows, prenez un instantané de la page Gestionnaire des tâches avec les processus standard afin de pouvoir comparer les différences. L'instantané est dû au fichier enregistré avec l'écran, et non à l'instantané par la caméra (en appuyant sur le bouton Imprimer l'écran du clavier, qui ne sait pas comment le faire, demandez dans les commentaires).

Alors, considérons les processus standard:

- Sistem - processus système pas d'extension exeSi un tel processus existe avec l'extension, ce virus est déguisé en processus système.

- Smss.exe -processus gérant le lancement des comptes utilisateurs. Si vous avez activé, actuellement une session compteet Smss.exe est plus complexe - tirez les conclusions appropriées.

- Csrss .exe. - le processus régissant la création de fenêtres doit toujours être un.

- Winlogon.exe. - est responsable de la connexion utilisateur autoritaire. Un seul.

- Services.exe. - fournit les services du système d'exploitation, s'exécute pour le compte du système, également un.

- Lsass.exe - assure la sécurité du système d'exploitation, toujours un.

- Svchost.exe. - exécuter des fichiers Dll (bibliothèque connectée dynamiquement, y compris les pilotes, les contrôles ActiveX) nom d'utilisateur: LOCAL SERVICE, NETWORK SERVICE et SYSTEM, doit être au maximum de six.

- Système - est responsable de la disposition du clavier et barre de langue sur la barre des tâches. Doit en être un.

- Explorer.exe. - gère le bureau (étiquettes, icônes, etc.), son interface. Fonctionne une fois.

- Spoolsv.exe. - place des objets dans la file d'attente. Un Aucune imprimante - et vous pouvez désactiver le processus n'est pas critique.

- Wdfmgr .exe. - est responsable du bon fonctionnement du pilote du lecteur multimédia, n'est pas non plus un processus critique.

- Taskmgr.exe. - Gestionnaire de tâches lui-même

- Eh bien, le dernier - Système de ralenti. Affiche des ressources gratuites.

En mode normal, en plus de ces processus, vous aurez des processus applications en cours d'exécution, les conducteurs. Pour désactiver un processus suspect, sélectionnez-le et cliquez sur Arrêter le processus.

C’est l’un des moyens plus sûrs que, par exemple, d’expérimenter avec le registre du système.