L'article fournit une liste comprenant le meilleur logiciel de cracking de mots de passe qui s'exécute sur différents types de systèmes d'exploitation. Des programmes tels que Aircrack, John the Ripper et THC Hydra sont décrits, qui utilisent tous différents algorithmes et protocoles théoriquement capables de rompre divers mots de passe sous les systèmes d'exploitation Linux, Windows et OS X. La description se limite à une simple liste pour une visite d'introduction. . La liste ne répertorie que ceux qui fonctionnent sur les plates-formes Windows et Linux.

Que doit savoir un non professionnel (à qui l'auteur de l'article s'identifie également) du processus de piratage? Certaines choses doivent être comprises avant de procéder à la «récupération de l'oubli» ou à la suppression du paquet de mots de passe intercepté:

Question «Combien de temps faut-il pour déchiffrer un mot de passe?», Sous cette forme, révèle l'amateur en vous. Cela équivaut à la question du temps qu'il faudra pour aller de Moscou à Vladivostok? À pied? En avion? À travers la Chine? Bien que la réponse soit: de 1 seconde à 100 000 ans. Si vous prenez le déchiffrement via la "poignée de main", travaillez aircrack-ng m'a donné une combinaison une seule fois:

- après une semaine de travail ...

- sur un ordinateur portable dual-core avec un processeur graphique intégré et 4 Go de RAM ...

- malgré le fait que le mot de passe comprenne 8 caractères numériques SEULEMENT

John l'éventreurl'exécution sur le même ordinateur a échoué dans les 5 jours. Ancien bureau avec 4

Intel Intel 2,8

Cœurs GHz à bord, 6

Agents de GB et Nvidia 660Ti J'ai imaginé la poignée de main pour ... eh bien, je ne me suis même pas levé de la table car j'ai vu le mot de passe. Il est possible de travailler plus rapidement et avec des volumes beaucoup plus importants, mais donner plus de la moitié des revenus pourGTX 980 ne goupille pas du tout ...

Et la raison en est pas un programme. Donc, avoir à portée de main assemblage matériel faible, Ne comptez pas sur un résultat sérieux.

Piratage des mots de passe. Quelles techniques existent?

Atteignez votre objectif de plusieurs façons. Parmi eux se trouvent:

- attaque par dictionnaire (le pirate informatique utilise un fichier spécial contenant une liste de combinaisons de caractères prédéfinies par le programme)

- attaque par force brute (combinaisons de mots de passe générées par le programme)

- attaque sur la table arc-en-ciel (piratage des mots de passe valides saisis par l'utilisateur)

Les programmes présentés ici utilisent diverses options d’attaque et sont classés dans un ordre aléatoire choisi par l’auteur. La description du travail avec les programmes apparaîtra dans les liens correspondants dans les paragraphes correspondants.

Logiciel de cracking de mots de passe: John the Ripper

John l'éventreur - peut-être le plus populaire du genre à sa manière. Le langage de programmation prédominant - C. Le programme est gratuit (dans une version réduite), comprend plusieurs approches du processus de piratage. La possibilité de déterminer automatiquement les types de hachages de mots de passe le place au premier rang des outils de piratage éthique. Comme un autre outil de piratage Metasploit, appartient à la famille des outils de sécurité Raspid7.

Plateformes prises en charge: Linux, Windows, Android, DOS et OS X

Logiciel de cracking de mots de passe: OphCrack

Le programme a trouvé son utilisation la plus fréquente parmi les amateurs de crack du mot de passe pour un compte Windows. Ainsi que RainbowCrack, Ophcrack fonctionne avec des tables arc-en-ciel pour extraire les hachages de mots de passe chéris. Grâce à la possibilité d'extraire des mots de passe de divers formats à partir de sources système variées, OphCrack est reconnu pour sa capacité à déchiffrer un mot de passe Windows en quelques minutes. Avec un accès physique à l'ordinateur de la victime sous la forme d'un disque Live DVD, ne laisse pas de traces. Il est livré en deux versions, étendue et gratuite (les possibilités des tables arc-en-ciel de Windows sont réduites).

Sur le site du fabricant

Logiciel de piratage Mots de passe: L0phtCrack

Comme le précédent, L0phtCrack est connu pour être capable de comprendre rapidement le mot de passe Windows. Utilise un large éventail d’attaques (hybride, dictionnaire, force brute, tables arc-en-ciel), mais peut être utilisé pour la détection de réseau. Essentiellement analogue au programme précédent. Pour le moment, il n’existe qu’une version d’essai de 15 jours.

Plateformes prises en charge: Windows

Téléchargez L0phtCrack depuis le site Web du fabricant.

Vous avez probablement entendu plus d'une fois qu'il existe un programme spécifique pour la sélection des mots de passe VKontakte. Cette création dans le peuple porte le fier nom "Brutus", légende à ce sujet. Ce programme de sélection de mots de passe Vkontakte existe réellement et s’acquitte de sa tâche "noble".

Il est intéressant de noter que trouver un travail Brut n’est pas une tâche facile, vos chances de 1: 100 ne sont pas mauvaises en fin de compte?) 100% du logiciel approuvé sélectionne le mot de passe Vkontakte sur la base du principe de la liste du serveur toutes les combinaisons possibles pendant plusieurs années. La tâche de toute force brutale est compliquée par la limitation du nombre de demandes émanant d'une seule adresse dans le VC.

Pour saisir un mot de passe Dans un contact de cinq caractères, cela prendra entre 2 et 4 heures. Cela peut sembler tentant, mais tous les chiffrements ne sont pas composés de «54321» ou «23456». En passant, ce sont plus de dix mille combinaisons. En tant que sortie spécialement préparée pour accélérer la tâche - la base des clés. Comment ça marche? - pas très bien. Le programme pour la sélection du mot de passe Dans contact reçoit un fichier avec des clés possibles, il peut y en avoir plusieurs milliers. Chaque combinaison de "Brutus" est expérimentée dans la VC, vous imprimez frénétiquement le captcha pour le captcha à ce moment-là, le temps que cela prend d'une heure à plusieurs semaines ou mois. Vous pouvez télécharger ces bases de données sans trop de difficultés, nous entrons dans Google Base - «Brutus bases». Le risque de contracter un virus est énorme, à 90%. Le programme de sélection des mots de passe Vkontakte VkBruteForce a fait ses preuves. Il reprend mal avec un fort craquement, mais ne bloque pas le PC avec des plaies, bien sûr, si vous pouvez trouver la version actuelle auprès d’un fournisseur fiable.

VkBruteForce de GODINSIDE est considéré comme le décodeur VK le plus pertinent aujourd'hui. Par expérience - inefficace.

Pour récupérer le mot de passe de VKontakte, essayez d'utiliser la méthode du plug-in. La plupart des gens utilisent des valeurs similaires, par exemple: adresse, numéro de téléphone, date de naissance. Format bien cité sous cette forme: 13.12.Ivan.1996. Jouer avec le nom et la date de naissance vaut la chandelle, croyez-moi. Ce qui est remarquable, choisir le mot de passe V kontakte à l’aide d’un transfert significatif et d’une saisie manuelle sera beaucoup plus efficace que «Brutfors» et d’autres programmes «secrets». S'il n'y a aucune information sur le compte qui doit être ouvert, il reste à compter sur un logiciel très dangereux et inefficace. Les deux méthodes peuvent être compilées en créant un document texte avec ses propres options de chiffrement et chargé dans «Bruteforce», qui testera automatiquement chacune d’elles, il vous suffit de suivre le captcha.

Nous avons récemment publié un article sur la force du mot de passe, ainsi que sur les mots de passe utilisés par de nombreux utilisateurs. La plupart des gens utilisent des mots de passe faibles. Mais comment vous assurer que votre mot de passe est fort? La fissuration des mots de passe fait partie intégrante des tests d'investigation numérique et de sécurité des informations.

Dans cet article, nous avons compilé les meilleurs programmes de cracking de mots de passe que les administrateurs système peuvent utiliser pour vérifier la fiabilité de leurs mots de passe. Tous les utilitaires utilisent des algorithmes différents et sont applicables à différentes situations. Considérez d’abord les informations de base qui vous aideront à comprendre ce que nous allons traiter.

Qu'est-ce que le crack de mot de passe?

Dans le domaine de la cybersécurité et de la cryptographie, la fissuration des mots de passe joue un rôle très important. Il s'agit d'un processus de récupération de mot de passe dans le but de violer ou de restaurer la sécurité de l'ordinateur ou du système. Alors, pourquoi avez-vous besoin d'apprendre des programmes de force brute? À des fins pacifiques, vous pouvez utiliser le piratage de mot de passe pour récupérer les mots de passe oubliés à partir de comptes en ligne. Les administrateurs système l'utilisent également à des fins de prévention.

Dans la plupart des cas, la force brute est utilisée pour déchiffrer les mots de passe. Le logiciel génère diverses options de mot de passe et indique si le bon a été trouvé. Dans certains cas, un ordinateur personnel est capable d’émettre des millions d’options par seconde. Le programme pour casser le mot de passe sur le PC vérifie toutes les options et trouve le vrai mot de passe.

Le temps nécessaire pour déchiffrer un mot de passe est proportionnel à la longueur et à la complexité de ce mot de passe. Par conséquent, il est recommandé d’utiliser des mots de passe complexes, difficiles à deviner ou à choisir. En outre, la vitesse de recherche dépend de la fonction cryptographique utilisée pour générer des hachages de mots de passe. Par conséquent, il est préférable d’utiliser Bcrypt pour chiffrer le mot de passe, et non MD5 ou SHA.

Voici les principaux moyens de forcer brutalement un mot de passe utilisé par des attaquants:

- Attaque de dictionnaire - attaquer en utilisant un fichier contenant une liste de mots. Le programme vérifie chacun des mots pour trouver le résultat;

- Attaque brutale - Vous ne pouvez pas utiliser le dictionnaire et parcourir toutes les combinaisons de caractères donnés;

- Attaque à l'aide de tables arc-en-ciel - des hachages pré-calculés sont utilisés dans l'attaque, donc c'est plus rapide.

Il existe d'autres méthodes de piratage des mots de passe, basées sur l'ingénierie sociale, mais aujourd'hui, nous nous concentrerons uniquement sur les attaques sans intervention de l'utilisateur. Pour vous protéger contre de telles attaques, vous devez utiliser uniquement des mots de passe complexes. Et nous allons maintenant examiner les meilleurs outils pour la recherche de mots de passe en 2017. Cette liste est publiée à des fins d'information uniquement et nous ne vous encourageons en aucun cas à pirater les données personnelles d'autres personnes.

Les meilleurs programmes pour la force brute

1. Jean l'éventreur

John the Ripper est l’un des outils de recherche de mots de passe les plus populaires, accessible à tous. Il est distribué open source et écrit dans le langage de programmation C. Ici sont rassemblées diverses méthodes de tri des mots de passe.

Le programme est capable de trier les mots de passe sur un hachage enregistré et prend en charge divers algorithmes de hachage, y compris la détermination automatique de l'algorithme. John the Ripper est un toolkit de test de sécurité Rapid7. En plus de Linux, Windows et MacOS sont pris en charge.

2. Aircrack-ng

Aircrack-ng est un ensemble de programmes pour le piratage et le détournement de mots de passe de réseaux wifi. Le programme est l'un des meilleurs utilisés par les pirates. Il contient tout ce dont vous avez besoin pour déchiffrer les cryptages WEP et WPA, allant de l'interception d'un hachage à l'obtention d'un mot de passe prêt à l'emploi.

Le cryptage WEP est particulièrement facile à craquer: pour surmonter la protection, il existe des attaques PMS et PTW, qui peuvent être utilisées pour craquer ce protocole en quelques minutes avec un trafic suffisant sur le réseau. Par conséquent, utilisez toujours WPA2 pour être sûr. Les trois plates-formes sont également prises en charge: Linux, Windows, MacOS.

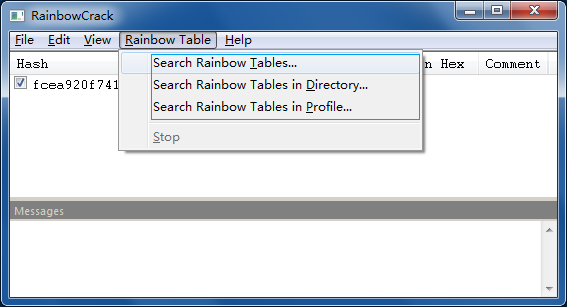

3. RainbowCrack

Comme son nom l'indique, RainbowCrack utilise des tables arc-en-ciel pour déchiffrer les mots de passe hachés. À l'aide de tables prêtes à l'emploi, l'utilitaire réduit considérablement le temps de piratage. De plus, il existe une interface utilisateur graphique et des utilitaires de ligne de commande.

Une fois les calculs préliminaires terminés, cet outil fonctionne des centaines de fois plus rapidement qu'avec la force brute habituelle. Vous n'avez pas besoin de créer les tables vous-même, les développeurs les ont déjà créées pour LM, NTLM, MD5 et SHA1. Tout est disponible gratuitement.

Un autre point important est l'accélération à l'aide du GPU. En utilisant une carte vidéo, vous pouvez réduire le temps de calcul d'un mot de passe de plusieurs ordres de grandeur. Les plates-formes prises en charge sont Windows et Linux.

4. THC Hydra

Contrairement aux programmes ci-dessus, Hydra fonctionne différemment. Il ne calcule pas les hashes. Au lieu de cela, le programme effectue des attaques par force brute sur divers protocoles réseau. Il prend en charge Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH et bien d’autres. L’utilité principale de cet utilitaire est une attaque par force brute sur le formulaire de saisie du mot de passe.

Cet outil aide les chercheurs en sécurité à comprendre à quel point il est facile d'accéder à un système distant. Des modules peuvent être ajoutés pour étendre les fonctions prises en charge par Linux, Windows, Solaris, FreeBSD et MacOS.

5. HashCat

Selon les développeurs, c'est l'outil de recherche de mot de passe le plus rapide. Il est distribué en tant que logiciel libre et supporte de tels algorithmes: md4, md5, LM, SHA, MySQL, Cisco PIX et Unix Crypt.

Il existe des versions de l'outil permettant de contourner le processeur, ainsi que de pirater basé sur le GPU - oclHashcat et cudaHashcat. En plus de l'attaque standard Bruteforce, des attaques par dictionnaire, des attaques hybrides sur la plupart, selon les tables, Prince, etc. sont prises en charge. À partir des plates-formes prises en charge par Windows, Linux et MacOS.

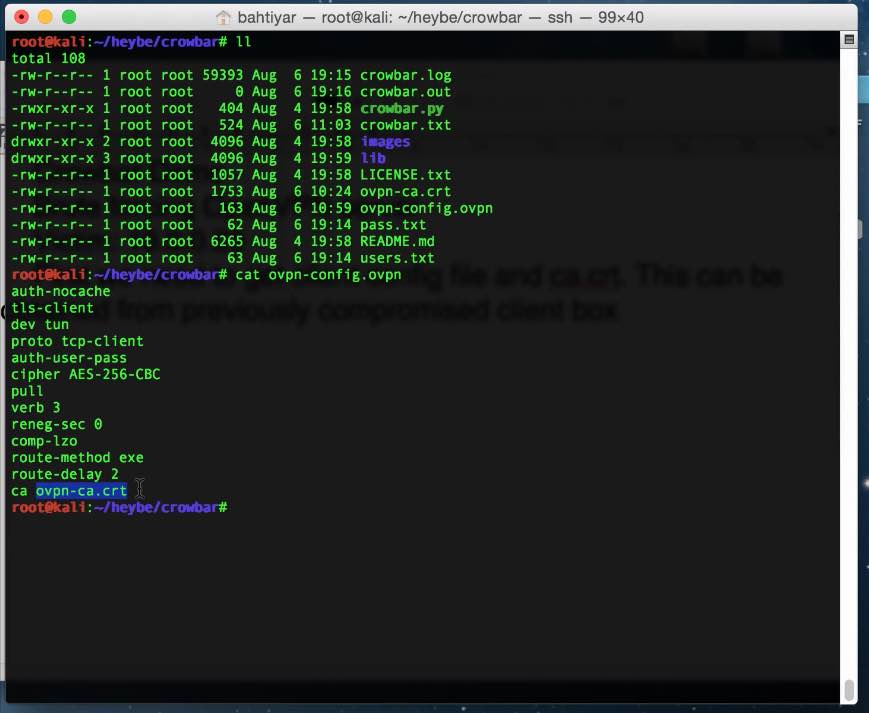

6. Crowbar

Crowbar est un outil de test de sécurité de mot de passe populaire. D'autres programmes de force brute utilisent des identifiants de connexion et des mots de passe, mais crowbar vous permet de parcourir les clés SSH.

Cet outil open source est conçu pour fonctionner avec des protocoles qui sont rarement pris en charge par d'autres programmes. Maintenant supporté par VNC, OpenVPN, SSP, NLA. Le programme peut fonctionner sous Linux, Windows et MacOS.

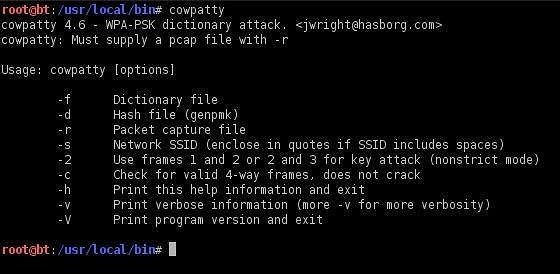

7. coWPAtty

Ceci est une implémentation d'un utilitaire pour le mot de passe brute force de WPA / WPA2 PSK basé sur un dictionnaire ou des tables arc-en-ciel. L'utilisation de tables arc-en-ciel accélère le travail de l'utilitaire. La norme PSK est très souvent utilisée maintenant. La seule bonne nouvelle est qu’il est très difficile de trier le mot de passe s’il a été sélectionné à l’origine.

Conclusions

Dans cet article, nous avons analysé le programme de résolution des problèmes de mots de passe 2017, qui peut être utilisé à la fois par les attaquants et les administrateurs système pour vérifier la fiabilité des mots de passe des utilisateurs. Veillez à définir des mots de passe complexes pour vos appareils et vos comptes. Si vous êtes administrateur système, assurez-vous que les mots de passe des utilisateurs de votre entreprise sont sécurisés.

Arrêtez Continuer

Le réseau social VKontakte le plus populaire et le plus demandé améliore constamment le système de sécurité, en protégeant de manière fiable les pages et les groupes de ses utilisateurs. Cependant, plus nombreux sont les utilisateurs qui s'enregistrent chez VC, plus il est intéressant de pirater la page de quelqu'un. Plusieurs raisons peuvent être envisagées: par exemple, pour savoir si l'amant a une nouvelle petite amie ou, en tant que fan du célèbre chanteur de rock, pour connaître son entourage et ses fans. . C'est-à-dire qu'il peut y avoir plusieurs raisons de pirater. La probabilité de choisir le bon mot de passe de connexion est minimale et prendra beaucoup de temps.

À ce jour, de nombreux programmes piratent les comptes d'utilisateurs sur les réseaux sociaux. En utilisant vk cracker mots de passe, tout utilisateur peut exécuter la tâche, même s’il ne faut pas oublier que de telles actions sont considérées comme une violation des règles du site.

Quel est préférable d'utiliser le programme pour sélectionner le mot de passe VK sur un ordinateur?

Il existe de nombreux sites proposant divers programmes de piratage d'un compte VK, mais malheureusement, ils ne fonctionnent pas tous et peuvent contenir divers virus. Il existe plusieurs programmes gratuits pour la sélection des mots de passe VK - VK vzlom, Brutfors VKontakte ou VK Brut, Brutus a2.

Password Cracker avancé dans Vkontakte et d'autres ressources Internet

Lorsqu’un enregistrement est toujours recommandé, il est toujours plus difficile d’inventer des mots de passe avec une combinaison de lettres dans différents registres et numéros, ce qui le rend difficile à déchiffrer. Mais même pour ce «verrou», il existait une «clé» sous la forme du programme NEO brut, capable de déchiffrer les mots de passe les plus délicats. L’amélioration continue de ce pirate lui permet de s’acquitter facilement de toutes les tâches. Le programme lui-même a un compte Checker, qui aide à trouver la paire login-mot de passe, et sélectionne par nom de ville, sexe, âge et autres paramètres. L'analyse de Brutom toutes les données vous permet de pirater rapidement. De plus, le potentiel du programme ne peut pas fonctionner avec un seul compte, mais avec toute la base de données placée dans un document spécial.

Programmes pour le piratage de compte beaucoup. Mais, malheureusement, tous les antivirus ne vous permettent pas de les télécharger, bloquant ainsi un site totalement fiable. Par conséquent, chaque utilisateur a toujours le choix de choisir lui-même l'option prometteuse la plus intéressante.