Сначала мы хотели назвать данную статью иначе, например «Взлом паролей Windows» или что-то этом роде, поскольку такое название как нельзя лучше отражает ее суть. Однако слово «взлом» уж больно отдает чем-то криминальным, чем-то, за что в приличном обществе бьют по рукам (и не только по рукам), а в цивилизованных странах могут и в тюрьму посадить. А вот восстановление или обнуление забытого пароля - это уже сродни гуманитарной помощи, что может только приветствоваться. Правда, суть от этого не меняется. Взлом - он и в Африке взлом, как его ни называй. Процедура восстановления или обнуления забытого пароля и самый что ни на есть криминальный взлом системы отличаются разве что нравственными аспектами, но никак не последовательностью выполняемых действий.

Генерация этого типа таблиц для сложного алгоритма занимает гораздо больше времени, но это также возможно. Соответствующей мерой является добавление соли к хешу. В этом контексте соль - это любая фраза, которая добавляется к паролю перед созданием хэша. Используя соль, вы получаете много земли против этих типов досок.

Улучшение старых методов шифрования

Хэш-хэш. . Раньше следующий код был примером хорошей защиты паролем. Однако он также может быть взломан в соотношении 46 миллионов вычислений в секунду. Решение состоит в том, чтобы использовать еще более сложные алгоритмы и использовать их несколько раз. Также необходимо облегчить использование алгоритма. Поддерживаемые параметры - соль и стоимость, что означает стоимость используемого алгоритма.

Мы не будем вдаваться в подробности, зачем пользователю может понадобиться узнать пароль или обнулить его для получения доступа к системе. Оставляя за рамками повествования нравственную сторону вопроса, расскажем о том, каким образом можно обнулить или восстановить свой локальный пароль доступа к ПК, а также узнать сетевые пароли пользователей домена, если речь идет о локальной сети. Мы не станем изобретать велосипед и, поскольку тема эта отнюдь не нова, опишем лишь некоторые утилиты, с помощью которых можно легко обойти систему безопасности компьютера.

Стоимость показывает, насколько сложным должен быть алгоритм, и поэтому, сколько времени займет хеш. Число можно рассматривать как количество раз, когда алгоритм имеет пароль. Чтобы проверить пароли, мы должны знать соль, которая была создана. Теперь класс, который мы поставили в начале, может быть реорганизован гораздо более безопасным.

Изменения в методах шифрования

Это означает, что каждый раз, когда логарифмы обновляются, и поэтому расширение будет адаптироваться. А как насчет старых паролей? Мы уже создали базу пользовательского класса, теперь давайте посмотрим на изменение пароля и логин. Время от времени некоторые важные страницы страдали от кражи своих паролей. Самая тревожная вещь об этих утечках заключается в том, что можно легко вывести пароли. Хеш можно рассматривать как отпечаток, связанный с некоторыми данными.

Для того чтобы понять, как взламываются пароли, читателям придется сначала усвоить, каким образом происходит аутентификация пользователей, где и в каком виде хранятся их пароли и как их можно узнать. В дальнейшем мы будем основываться на операционной системе Windows XP, хотя вскрытие паролей таких операционных систем, как Windows 2000/2003, от рассмотренного случая ничем не отличается, а в Windows 95/98/Mе те же действия выполнить еще проще.

Посмотрите на хорошо зарекомендовавшие себя алгоритмы шифрования, которые позволят вам защитить и восстановить информацию. Если вы не чувствуете себя комфортно в вопросах безопасности, используйте другие библиотеки, чтобы упростить вашу работу. Рекомендуем: Пароль и пароль.

- Также используйте технику итераций!

- Не все важные данные - это пароли.

- Как насчет номеров кредитных карт?

Со своей стороны, в качестве пользователей мы должны пытаться использовать сложные пароли, чтобы повысить нашу безопасность еще немного. Наконец, как программист должен использовать безопасные и эффективные методы хранения важных данных, сохранение паролей без какой-либо защиты - это отсутствие уважения к пользователю и работа, которую мы делаем.

Теоретические основы

Понятие хэш-функции пароля

Процесс локальной или сетевой аутентификации пользователя довольно прост: пользователь вводит пароль, соответствующий его учетной записи, и если пароль верен, то пользователь получает доступ в систему. Проверка пароля реализуется средствами операционной системы путем его сравнивания с паролем, хранящимся в компьютере. При этом разница между локальной и сетевой аутентификацией заключается лишь в том, что при локальной аутентифкации база учетных записей пользователей с их паролями хранится на самом компьютере, а при сетевой аутентификации - на специальном сервере, называемом контроллером домена.

Как установить пароль прошивки

Введите пароль прошивки, когда увидите значок блокировки и поле пароля. Чтобы отключить пароль прошивки, повторите вышеуказанные шаги, но нажмите «Отключить пароль прошивки» на шаге.

Как установить пароль прошивки для одноразового использования

Потерянный режим работает даже при использовании.Это также тот, который раньше использовал Пордеда. Когда вы регистрируетесь на веб-странице, некоторые данные хранятся в текстовом виде, а некоторые - нет. Обычный текст - это то, что вы видите на экране: слова, которые вы можете читать отлично. Например, пароли - это данные, которые должны храниться в хеше, иначе любой, кто войдет в базу данных, где хранятся ключи, сможет получить к ним доступ.

Казалось бы, что может быть проще? Ведь нужно только знать, где именно хранится учетная база пользователей с их паролями, и подсмотреть нужную информацию. Но это слишком просто, чтобы оказаться правдой. Конечно же, все пароли сохраняются в зашифрованном виде. Зашифрованный пароль именуется хэшем (hash) или хэш-функцией пароля. Причем в данном случае речь идет о довольно хитром методе шифрования, особенность которого заключается в том, что зашифрованный таким образом пароль… принципиально невозможно расшифровать! Дело в том, что алгоритм шифрования (хэширования) является односторонним. Фактически любой алгоритм хэширования представляет собой подсчет контрольной суммы от исходного текста, при котором используются необратимые логические операции над исходным сообщением, такие как AND, OR и др.

Если вас ненавидят, вы просто найдете кучу писем вместе, которые не имеют смысла. Хеш, как мы говорим, представляет собой набор букв, объединение которых не имеет смысла. Он генерируется формулой. Каждый из этих результирующих кодов имеет одинаковую длину независимо от чего-либо еще.

И откуда вы знаете, соответствует ли пароль хешу?

Затем мы получаем, что сам пароль никогда не хранится в базах данных или на серверах вообще. Пароль является одним из наиболее важных аспектов при использовании Интернета. Поэтому важно научиться генерировать безопасный пароль. Для этого вам нужно ввести пароль, который мы ввели в текстовое поле браузера, и, если он точно совпадает с любой из строк в базе данных, мы можем войти в систему.

Таким образом, по паролю можно вычислить его хэш-функцию, но, зная хэш-функцию, принципиально невозможно вычислить пароль, которому она соответствует. Сама хэш-функция представляет собой числовую последовательность длиной 16 байт.

Для справки: существует огромное количество различных алгоритмов вычисления хэш-функций, и соответственно хэш-функции могут быть разных типов. В дальнейшем мы будем говорить только о хэш-функциях паролей, создаваемых операционной системой Windows при локальной или сетевой аутентификации пользователей (LM- или NT-хэш).

Это означает, что, хотя мы не можем расшифровать код, мы можем искать его в списках, которые находятся в Интернете. Как заявили администраторы, пароли не сохранялись в обычном тексте в любое время. Однако они могут циркулировать в сети и продаваться в массовом порядке. В качестве рекомендации лучше не использовать одни и те же пароли на нескольких сайтах. Таким образом, даже если один из сайтов, на которых мы регистрируем, хранит ключи в виде обычного текста, пострадает только учетная запись одного и того же веб-сайта, и взлом не будет распространяться на другие учетные записи или веб-сайты.

Естественно, возникает вопрос: если знание хэш-функции не позволяет выяснить пароль пользователя, то как же в таком случае происходит процесс аутентификации? Дело в том, что при аутентификации сравниваются не сами пароли, а их хэш-функции. В процессе аутентификации пользователь вводит пароль в привычном для него виде, а операционная система рассчитывает его хэш-функцию и сравнивает с хэшем, хранящимся в компьютере. В случае их совпадения аутентификация считается успешной.

Чтобы размещать рекламу на изображениях и не допускать содержания по вине публичности, лучше не ставить. Но есть и многие другие, чтобы кодифицировать гораздо более безопасные и в настоящее время труднее расшифровать. Таким образом, если на страницах выбрать один из, скажем, 30 словарей, для хакера взломать пароли намного сложнее. То есть, если возможности и объем данных для анализа увеличиваются, создавая эти двойные определения, пароли могут стать намного более безопасными.

В таких случаях безопасность будет скомпрометирована, так как криптографическая атака столкновения может быть выполнена в первую очередь, что эквивалентно наличию по существу «половины ключей», а затем сравнение значений, столкнувшихся с окончательными реальными. Хотя, к сожалению, во многих проектах это по-прежнему не учитывается и явным образом сохранял пароль в базе данных.

Взлом пароля

Процесс взлома, или подбора, пароля банален и представляет собой обычный перебор возможных паролей. Для этого нужно знать хэш-функцию пароля, хранимую в компьютере, и уметь вычислять хэш по паролю. Тогда, перебирая различные варианты паролей и сравнивая расчетные хэши с тем, что хранится в компьютере, можно подобрать правильный пароль.

Кроме того, нам не нужно расшифровывать пароль, достаточно было, чтобы программное обеспечение смогло сказать нам, что введенный пароль эквивалентен зарегистрированному, поэтому плагин предоставил нам гораздо больше функциональности, чем нам было нужно.

И тот факт, что пароль может быть расшифрован, делает систему немного более уязвимой. Идеальным является сохранение хэша, так что из значения поля, хранящегося в базе данных, не может снова получить пароль. В противном случае ваша лицензия будет старше.

Укажите пароль в запросе

Когда вам нужно решить способ аутентификации, рассмотрите следующее. В раскрывающемся меню проекта обязательно выберите проект, который был создан при покупке Премиум-плана. Чтобы указать ключ в запросе, включите его в качестве значения ключевого параметра.

Казалось бы, такой перебор никогда не закончится - вариантов паролей существует бесконечное множество. Однако не стоит торопиться с выводами. Во-первых, количество возможных паролей все-таки конечно, а во-вторых, современные компьютеры позволяют перебирать миллионы паролей в секунду. Кроме того, имеются различные методы атак на пароли (об этом речь пойдет далее), которые в большинстве случаев приводят к положительному результату в считаные минуты. Прежде чем от теории перейти к практике, рассмотрим смысл понятия «хэш» и выясним, сколько вариантов паролей реально существует.

Устранение неполадок аутентификации

В следующем примере используется системная библиотека по умолчанию. Как мы обсуждали в предыдущих статьях, существует множество инструментов или методов для нарушения систем. Совместная работа биномиального разработчика-пользователя имеет решающее значение для усложнения хакерам для достижения своей цели. Со стороны пользователей и, со стороны программистов, использование безопасных методов шифрования паролей или включение большего количества уровней безопасности.

Надо сказать, что. с последними технологическими достижениями, почти невозможно поддерживать полностью безопасную систему в течение длительного времени. В подавляющем большинстве атак основной целью является присвоение базы данных (-ям) для нарушения системы, кражи личных данных, спама и т.д. всем известно, что наиболее ценными данными в системе являются пароли; поэтому их безопасное хранение жизненно важно, так что даже если они получают базу данных, они не могут их расшифровать.

LM- и NT-хэши

В операционных системах Windows NT/2000/2003/XP существует два типа хэш-функций паролей: LM-хэш (LanMan-хэш) и NT-хэш. Хэш LM достался нам в наследство от сетей Lan Manager и используется в операционных системах Windows 9x. Поэтому, несмотря на то, что все современные операционные системы поддерживают новый тип хэширования (NT-хэш), чтобы обеспечить совместимость с клиентами Windows 9x, операционная система вынуждена хранить вместе с новым NT-хэшем и старый LM-хэш.

Одним из наиболее безопасных и распространенных методов разработки приложений является хранение зашифрованных паролей. Для этого существуют функции, созданные с целью преобразования любой цепочки данных в совершенно другую. Это так называемые криптографические функции хэша или более известные как хэш.

То есть, независимо от входной длины, функция вернет серию одинаковой длины. Первая возвращает строку из 32 символов, а вторая из них. Однако используемые в них алгоритмы стали устаревшими и уже не являются безопасными, поскольку с мощью, которую сейчас имеют компьютеры, можно легко отменить алгоритм для дешифрования данные.

При применении LM-хэширования длина пароля ограничена 14 символами. Самым большим недостатком алгоритма получения LM-хэша является разделение пароля на две части, каждая из которых состоит из семи символов. Если вводимый пользователем пароль менее 14 символов, то при преобразовании к нему добавляются нулевые символы, то есть символы с кодом 0, чтобы получить строку, состоящую из 14 символов. Если же пароль пользователя превышает 14 символов, то LM-хэш соответствует пустому паролю. Каждая из 7-символьных половин пароля шифруется независимо от другой по алгоритму DES (бывший федеральный стандарт США), причем поскольку процесс шифрования каждой из 7-символьных половин пароля независим, то и подбор этих половин можно производить независимо, что значительно упрощает и ускоряет процесс вскрытия пароля. Другой серьезный недостаток LM-хэша связан с тем, что в процессе шифрования все буквенные символы пароля переводятся в верхний регистр. А поскольку LM-хэш содержит информацию о пароле без учета регистра, то LM-хэши для паролей ALLADIN, alladin, Alladin и aLLadin будут совершенно одинаковыми. Это существенно ограничивает количество возможных комбинаций пароля и, как следствие, ускоряет процесс вскрытия.

Итак, какую функцию хеша использовать?

Однако, начиная с версии 7, есть библиотека с одинаковой функциональностью. Он отвечает за кодирование пароля, введенного указанным алгоритмом. Соль: строка, которая используется в процессе хеширования, чтобы предотвратить обнаружение результата в списках пар хэшей. Нецелесообразно использовать фиксированные значения. стоимость: стоимость алгоритма. По умолчанию используется 10, но если у вас есть мощный сервер, вы можете увеличить это значение.

- Пароль: пароль без кодировки. что-то: Алгоритм использования.

- Функция по умолчанию генерирует случайную соль для каждого пароля.

NT-хэш лишен недостатков, присущих LM-хэшу. Во-первых, при NT-хэшировании используется алгоритм шифрования MD4, при котором пароль не разбивается на две 7-символьные части. Во-вторых, при NT-хэшировании нет ограничения по длине пароля в 14 символов. В-третьих, NT-хэш является регистрозависимым, то есть NT-хэши для паролей ALLADIN и alladin будут совершенно разными.

Проверьте, соответствует ли исходный пароль и сохраненный хеш. Программисты должны знать о важности обеспечения информации пользователей, поскольку, если хакеры могут расшифровать свои пароли, это может не только скомпрометировать нашу среду, но также может быть затронуто многими службами, которые они используют, хотя это не рекомендуется, очень распространено использование одного и того же пароля для разных учетных записей или служб.

Представьте себе следующую ситуацию: определенный файл делится на торрент. Таким образом, любой, кто загрузил этот контент, в конечном итоге получит фальсифицированный файл, возможно, поврежденный или даже скрывающий какую-то вредоносную программу. Чтобы обеспечить целостность общих данных, торрент-клиенты используют очень умный трюк: генерируя исходный файл, программное обеспечение вычисляет уникальную последовательность букв и цифр и назначает их файлам или папкам, которые начнут использоваться совместно.

Как мы уже отмечали, размер хэш-функций (и LM, и NT) независимо от длины вводимого пароля составляет 16 байт. Если длина пароля менее 14 символов, то для каждого пароля имеются и LM-, и NT-хэши. Если же длина пароля превышает 14-символов, то существует только NT-хэш.

Подобрать правильный пароль к известному NT-хэшу значительно сложнее, чем к LM-хэшу. Если известны и LM-, и NT-хэши, то сначала осуществляется подбор пароля по LM-хэшу, а после нахождения LM-пароля (все буквы верхнего регистра) используется NT-хэш для определения NT-пароля с учетом регистра. Правда, в данном случае есть одна тонкость: для пароля не всегда существует LM-хэш, для которого нужно, чтобы длина пароля была меньше или равной 14 символам. Но даже в случае, если длина пароля меньше 14 символов, LM-хэш можно удалить из базы. О том, как это сделать, мы еще расскажем, а пока приведем практические примеры LM- и NT-хэшей различных паролей.

Таким образом, перед тем, как кто-то начнет загружать этот контент, в используемой программе запрашивается одна и та же последовательность букв и цифр для машины, обслуживающей файл: если последовательность отличается, это означает, что файл был изменен и не должен быть загружен. Если конференция правильная, передача начинается.

Эта последовательность известна как «Хэш-информация» и может быть легко проверена на таких сканерах, как «Пиратская бухта», как показано на рисунке выше. Однако использование этой техники выходит далеко за рамки торрентов и известно в компьютерном мире как хэш или хешсум.

Рассмотрим для начала 7-символьный пароль alladin, которому соответствует 16-байтный LM-хэш, записанный в шестнадцатеричной системе счисления. Далее рассмотрим 14-символьный пароль alladinalladin, для которого LM-хэш будет таким:. Обратите внимание, что первая половина (8 байт: a01fad819c6d001a) этого хэша полностью совпадает со второй. Кроме того, первая половина данного хэша совпадает с первой половиной LM-хэша пароля alladin. Такое совпадение отнюдь не случайно, если вспомнить, что каждые семь символов пароля кодируются независимо и определяют 8 байт итогового LM-хэша.

Интересно также отметить, что вторая половина LM-хэша пароля (aad3b435b51404ee) должна соответствовать символам с кодом 0, поскольку в том случае, если пароль меньше 14 символов, к нему добавляются пустые символы. То есть ad3b435b51404ee - это шифрование семи пустых символов. Поэтому можно предположить, что для любого другого 7-символьного пароля вторая половина LM-хэша окажется точно такой же. Действительно, для пароля tornado хэш LM равен, и, как нетрудно заметить, вторая половина этого хэша точно такая же, как и для пароля alladin. Для пароля ALLADIN значение LM-хэша точно такое же, как и для пароля alladin. Учитывая, что при LM-кодировании все буквы переводятся в верхний регистр, слово ALLADIN называют LM-паролем.

Если же рассмотреть NT-хэши для различных вариантов паролей (alladin, alladinalladin, tornado), то никакой закономерности не обнаружится (табл. 1). Кроме того, как уже отмечалось, NT-хэш является регистрозависимым, а сам NT-пароль соответствует истинному паролю.

Таблица 1. Пароли и соответствующие им хэш-функции

Количество возможных паролей

Итак, мы разобрались с алгоритмом, который используется для взлома пароля. Единственный способ, реализованный во всех программах, которые предназначены для подбора пароля, - это перебор всех возможных комбинаций. Естественно, возникает вопрос, а сколько вообще возможно комбинаций и так ли легко подобрать пароль методом перебора?

Что ж, давайте попробуем сосчитать. В операционных системах Windows 2000, 2003 и XP длина пароля может достигать 127 символов. При этом в качестве парольного символа можно использовать любой из 256 кодов ASCII. В таком случае при длине пароля в n символов количество возможных комбинаций будет равно 256n. Общее количество возможных паролей при этом составит 2561 + 2562 + ... + 256127~~21024 = 1,8·10308. Это число астрономически огромно, и ни один современный компьютер не сможет перебрать все возможные комбинации за разумное время. Предположим, что имеется компьютер, который способен реализовать алгоритм перебора со скоростью 10 млн паролей в секунду. Для перебора всех паролей ему потребуется порядка 10293 лет! Для справки укажем, что возраст планеты Земля оценивается всего-навсего в 4,5 млрд лет (4,5·109). Практически это означает, что взломать пароль методом перебора невозможно! Что ж, «броня крепка, и танки наши быстры», однако не стоит делать поспешных выводов.

Прежде всего, приведенные нами выкладки не совсем корректны. Дело в том, что хотя количество всех возможных паролей и составляет 21024, но число возможных хэш-функций существенно меньше. Действительно, как мы уже отмечали, независимо от длины пароля длина хэш-функции составляет 16 байт, или 128 бит. Соответственно количество возможных вариантов хэш-функций равно 2128. Ну а поскольку для аутентификации применяются не сами пароли, а их хэш-функции, то и ориентироваться нужно именно на это количество возможных комбинаций. Фактически это означает, что одна и та же хэш-функция может соответствовать огромному количеству различных паролей и для успешной аутентификации можно использовать любой из них. Отсюда следует важный вывод: какой бы уникальный пароль вы ни придумали, существует огромное количество других комбинаций символов, которые можно применить в качестве правильного пароля.

Второй важный вывод заключается в том, что не имеет смысла использовать пароли длиннее 16 символов. Действительно, при длине пароля в 16 символов мы имеем 2128 возможных комбинаций, то есть ровно столько же, сколько и возможных комбинаций хэш-функций, а дальнейшее увеличение длины пароля не приведет к увеличению числа хэш-функций.

Теперь давайте попробуем сосчитать, сколько же времени потребуется для последовательного перебора всех наших 2128 хэш-функций. Учитывая, что скорость перебора составляет 107 паролей в секунду, получим, что для перебора всех комбинаций потребуется 1024 лет! Казалось бы, можно спать спокойно, но опять-таки не будем спешить с выводами.

Как мы уже отмечали, основную угрозу представляют не NT-, а LM-хэши. Количество доступных символов в данном случае уже не 256, а всего 197, поскольку все буквенные символы в пароле приводятся к верхнему регистру, следовательно, 26 символов строчных букв латинского алфавита и 33 символа строчных букв русского алфавита надо исключить из 256 вариантов ASCII-символов. Поэтому при длине пароля в 14 символов количество возможных вариантов составляет всего 19714=1,3·1032. Однако и эта цифра явно завышена. Вспомним, что при LM-кодировании пароль разбивается на две 7-символьные части, каждая из которых кодируется независимо. Поэтому в действительности количество возможных комбинаций определяется всего семью символами и составляет 1977=11,5·1016. При скорости перебора 107 паролей в секунду для перебора всех возможных комбинаций потребуется 37 лет. Конечно, и эта цифра достаточно велика и заставляет усомниться в том, что кто-то захочет заниматься подбором пароля. Однако здесь есть одно «но» - так называемый человеческий фактор. Попробуйте найти такого пользователя, который при наборе пароля переключает раскладку клавиатуры! А это значит, что реальное количество символов не 197, а 64. В этом случае число возможных вариантов уменьшается уже до значения 647 (рассматриваются LM-хэши), а для перебора всех паролей потребуется всего 5 дней!

К тому же в подавляющем большинстве случаев пароли представляют собой осмысленные слова или фразы, причем не очень большой длины. Ну а с учетом того, что количество слов исчисляется всего-навсего сотнями тысяч, то перебор по словарю окажется не слишком длительным.

Отсюда следует очень важный вывод: чаще всего подобрать пользовательский пароль не составляет труда - это вопрос времени. Далее на конкретном примере мы покажем вам, как можно быстро подобрать пароли по известным хэш-функциям, а пока рассмотрим, где хранятся хэш-функции и каким образом их можно заполучить.

Месторасположение SAM-файла

До сих пор мы рассматривали процесс восстановления паролей по известным хэш-функциям, но не ответили на самый главный вопрос: где эти хэш-функции паролей хранятся и каким образом можно получить доступ к базе учетных записей пользователей? Все учетные записи пользователей вместе с соответствующими им хэш-функциями паролей хранятся в так называемой базе SAM (Security Accounts Manager). Она представляет собой одноименный файл, который не имеет расширения. SAM-файл является составной частью реестра и хранится в каталоге %systemroot%\system32\config (под %systemroot% понимается каталог с операционной системой - по умолчанию соответствует каталогу C:\WINDOWS). Кроме того, резервная копия этого файла имеется на диске аварийного восстановления системы, а также в каталоге %systemroot%\repair. Однако при использовании резервной копии SAM-файла необходимо иметь в виду, что пароли могли измениться с момента последнего сеанса создания резервной копии. Кроме того, недавно заведенных учетных записей пользователей в резервной копии может и не оказаться.

Практические примеры

Говоря о паролях и получении доступа к ПК, необходимо рассмотреть два принципиально разных сценария: первый - это получение доступа к отдельному ПК, который не входит в локальную сеть, а второй - получение доступа к ПК в составе локальной сети, то есть получение сетевого доступа. При этом под локальной сетью мы будем в дальнейшем понимать полноценную сеть с выделенным контроллером домена.

С программной точки зрения способы получения доступа к локальному и сетевому ПК ничем не отличаются друг от друга. Разница заключается лишь в способе получения SAM-файла, который в первом случае хранится на локальном ПК, а во втором - на контроллере домена сети.

Кроме того, доступ к ПК можно реализовать за счет как сброса пароля, так и его подбора. Причем порядок действий различен, поэтому мы детально рассмотрим оба способа сброса.

Сброс пароля Windows

Как уже отмечалось в первой части статьи, существует два типа паролей: локальные и сетевые. Хэш-функции локальных паролей хранятся на самом ПК, а хэш-функции сетевых паролей - на контроллере домена. Поскольку процедура сброса пароля подразумевает редактирование SAM-файла, что принципиально невозможно реализовать удаленно (то есть по сети), и требует перезагрузки ПК, то сброс пароля используется преимущественно для получения доступа к локальному ПК. Если же требуется сбросить именно сетевой пароль пользователя, а администраторский сетевой пароль утерян, то ту же самую процедуру придется проделать для сетевого контроллера домена, но нужно понимать, что для этого необходимо иметь физический доступ к серверу и процедура его остановки и перезагрузки не останется незамеченной.

Для сброса пароля необходимо внести изменения в SAM-файл, который хранится в директории %systemroot%\system32\config. Однако при загруженной операционной системе доступ к этому файлу заблокирован, то есть его невозможно ни скопировать, ни просмотреть, ни подменить. Поэтому для получения доступа к SAM-файлу прежде всего необходимо загрузить компьютер не с жесткого диска, а с дискеты, компакт-диска или с флэш-памяти с использованием другой операционной системы.

При этом если на жестком диске компьютера установлена файловая система NTFS, то необходимо, чтобы загрузочная операционная система понимала ее. К примеру, можно подготовить системную дискету DOS и разместить на ней драйвер NTFS, называемый NTFSDOS. C помощью этого драйвера все разделы NTFS будут смонтированы в качестве логических дисков DOS, после чего доступ к ним станет возможным.

Кроме того, нам понадобится утилита, позволяющая производить изменения в SAM-файле. Сегодня наиболее популярными из подобных утилит являются две: Active Password Changer 3.0 и Offline NT/2K/XP Password Changer & Registry Editor.

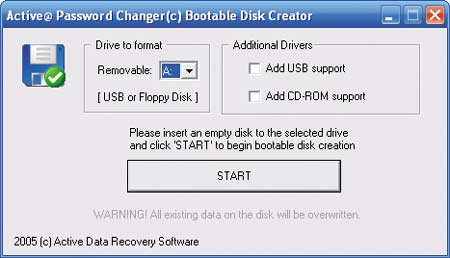

Утилита Active Password Changer 3.0

Данную программу можно скачать с сайта www.password-changer.com/download.htm . Существует несколько вариантов ее загрузки: c установкой на компьютере (Windows Installer) в виде исполняемого файла под DOS (DOS Executable), загрузочная дискета с интегрированным приложением (Bootable Floppy Creator) и ISO-образ для создания загрузочного CD-диска с интегрированным приложением.

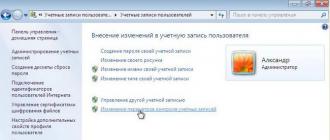

Вариант утилиты с установкой на компьютер подразумевает установку исполняемого файла под DOS, установку мастера создания загрузочной дискеты или флэш-диска USB с интегрированным приложением (рис. 1) и утилиту для записи ISO-образа загрузочного диска с интегрированным приложением.

Рис. 1. Мастер создания загрузочной дискеты или флэш-диска USB

с интегрированным приложением Active Password Changer 3.0

Пользоваться данной утилитой независимо от того, применяется ли для загрузки CD-диск, флэш-диск USB или дискета, очень просто. Для этого потребуется лишь минимальное знание английского языка.

Какой именно вариант предпочесть - создание загрузочной дискеты, флэш-диска USB или CD-диска - зависит от конкретной ситуации. К примеру, если на компьютере нет флопповода, что встречается довольно часто, то вариант с загрузочной дискетой отпадает. Использование загрузочного CD-диска тоже не всегда подходит, к примеру на новых материнских платах PATA-контроллер, к которому прицеплен оптический привод, может быть реализован посредством контроллера типа JMicron и в этом случае воcпользоваться загрузочным CD-диском с интегрированной утилитой Active Password Changer 3.0 не удастся по причине отсутствия драйверов контроллера. То есть загрузиться с такого диска можно, но приложение работать не будет.

Вариант с флэш-диском USB практически всегда срабатывает, но только в том случае, если материнская плата поддерживает на уровне BIOS возможность загрузки с флэш-диска. У всех новых моделей материнских плат данная функция предусмотрена, но бывают и исключения. Так, некоторые модели материнских плат (особенно на чипсетах NVIDIA) хотя и позволяют реализовать загрузку системы с флэш-диска USB, но не дают возможности запустить саму утилиту.

Поэтому целесообразно обеспечить возможность использования всех трех способов применения утилиты Active Password Changer 3.0.

Как мы уже отмечали, работа с самой утилитой не вызывает проблем. На первом этапе необходимо выбрать логический диск, на котором размещена операционная система. Далее программа находит SAM-файл на данном логическом диске и выводит учетные записи пользователей, которые можно редактировать.

Редактированию подлежат те же пункты, что и при редактировании из операционной системы Windows пользователем, имеющим статус администратора. Таким образом, используя утилиту Active Password Changer 3.0, можно сбросить пароль любого пользователя (Clear this User’s Password), блокировать (Account is disabled) или разблокировать (Account is locked out) учетную запись, указать необходимость смены пароля при следующей загрузке пользователя (User must change password at next logon) или задать опцию бессрочного пароля (Password never expires). Кроме того, с ее помощью можно задать расписание (по дням недели и часам), когда данному пользователю разрешен вход в систему.

Вообще, редактирование учетных записей пользователя с применением утилиты Active Password Changer 3.0 занимает буквально считаные секунды. Огорчает лишь одно - на официальном сайте www.password-changer.com/download.htm бесплатно можно скачать лишь демо-версию программы, которая имеет существенные ограничения по функциональности и, по сути, абсолютно бесполезна. Поэтому имеет смысл найти ее «правильный» вариант - Active Password Changer 3.0 Professional. К примеру, полнофункциональная версия этой утилиты входит в состав довольно известного загрузочного диска Hiren‘s Boot CD (текущая версия 8.6), который можно легко найти в Интернете. Правда, в данном случае подразумевается загрузка именно с CD-диска.

Offline NT/2K/XP Password Changer & Registry Editor

Утилиту Offline NT/2K/XP Password Changer & Registry Editor можно абсолютно бесплатно скачать с сайта http://home.eunet.no/pnordahl/ntpasswd . Имеются два ее варианта: ISO-образ для создания загрузочного CD-диска и утилита для создания загрузочной дискеты.

Использование данной утилиты вкупе с загрузочным флэш-диском USB в принципе возможно, но создавать такую дискету и интегрировать в нее утилиту придется самостоятельно.

Применение Offline NT/2K/XP Password Changer & Registry Editor не вызывает сложностей. На первом этапе выбираем логический диск с инсталлированной операционной системой. Далее необходимо указать местоположение файла SAM (по умолчанию предлагается windows/system32/config) и выбрать функцию редактирования SAM-файла. Если операционная система устанавливалась по умолчанию, то можно даже не вчитываться в вопросы, которые появляются в каждом новом диалоговом окне, а все время нажимать Enter.

После выбора конкретной учетной записи можно сбросить пароль, задать новый пароль, заблокировать или разблокировать учетную запись пользователя, задать опцию бессрочного пароля и т.д.

В заключение отметим, что утилита Offline NT/2K/XP Password Changer & Registry Editor также входит в состав диска Hiren‘s Boot CD.

Другие варианты

Кроме рассмотренных утилит Active Password Changer 3.0 и Offline NT/2K/XP Password Changer & Registry Editor существуют подобные утилиты для сброса пароля, которые обычно включаются в загрузочные диски Live CD, то есть в диски, с помощью которых можно загрузить операционную систему без ее инсталляции на жесткий диск компьютера. Различных дисков Live CD предлагается достаточно много, но, как правило, все они построены на основе различных клонов Linux-систем. Если же говорить о дисках Live CD на основе Windows XP с интегрированным инструментом для смены пароля, то их мало. Можно назвать диск iNFR@ CD PE 6.3, представляющий собой урезанную копию Windows XP, для работы которой не требуется инсталляция на жесткий диск. В комплект также входит множество утилит и пакетов, в том числе пакет ERD Commander, который позволяет сбрасывать пароль и создавать нового пользователя. Загрузочный диск Live CD урезанной версии Windows XP с использованием хорошо известного пакета PE Builder можно изготовить и самостоятельно, а затем интегрировать в него утилиту для смены пароля (ERD Commander). Однако если такие диски предполагается применять исключительно для смены пароля, то это не самый лучший вариант. Куда практичнее использовать описанные выше методы. Дело в том, что диски Live CD на основе урезанной версии OC Windows XP обладают одним серьезным недостатком: время загрузки компьютера с такого диска составляет более 5 минут, что, конечно же, крайне неудобно.

Подбор пароля

Подбор пароля - задача отнюдь не тривиальная. Основная проблема заключается в том, каким образом получить SAM-файл. Кроме того, одного SAM-файла для этого недостаточно. Дело в том, что для усиления безопасности компания Microsoft в свое время добавила в операционную систему утилиту SYSKEY, которая первоначально входила в Service Pack 3 для Windows NT 4.0. Данная утилита позволяет дополнительно зашифровывать хэши паролей учетных записей пользователей с применением 128-битного ключа, что делает невозможным процесс извлечения хэшей из SAM-файла некоторыми программами, например программой SAMDump. В операционных системах Windows 2000/2003/XP утилита SYSKEY активирована по умолчанию, а дополнительное шифрование не может быть заблокировано.

При активированном режиме SYSKEY ключ шифрования паролей, который кодируется с помощью системного ключа, может храниться как локально (при этом возможна его дополнительная защита паролем), так и отдельно - на дискете, что встречается крайне редко.

Впервые способ преодоления защиты SYSKEY был предложен Тоддом Сабином (Todd Sabin) в его программе pwdump2. Данный способ может быть реализован только на локальной машине, и для создания дампа паролей методом pwdump2 необходимо иметь права администратора. Работа утилиты pwdump2 основана на внедрении библиотеки samdump.dll, посредством которой она записывает свой код в пространство другого процесса (lsass.exe), обладающего более высоким уровнем привилегий. Загрузив библиотеку samdump.dll в процесс lsass (системная служба Local Security Authority Subsystem, LSASS), программа использует те же самые внутренние функции интерфейса API, чтобы обратиться к хэшам паролей. Это означает, что утилита получает доступ к зашифрованным паролям без их расшифровки.

Кроме метода внедрения библиотеки, существуют и другие способы обойти ограничения защиты SYSKEY. К примеру, если имеется доступ к самому ключу, который может храниться на локальной машине, то ничто не мешает расшифровать данные SAM-файла. Ключ является составной частью реестра, и информация о нем может быть извлечена из файла SYSTEM, который сохраняется в той же директории, что и файл SAM. При загруженной операционной системе Windows файл SYSTEM, так же как и файл SAM, является заблокированным, то есть его нельзя ни скопировать, ни переименовать, ни подменить.

Далее мы расскажем о наиболее популярных утилитах, позволяющих подобрать пароль методом перебора по его хэш-функциям, но прежде рассмотрим основные способы получения SAM-файла и системного ключа шифрования.

Получение SAM-файла и системного ключа шифрования

Для локального ПК

Если речь идет о локальном ПК, то при использовании утилит подбора паролей по их хэш-функциям необходимо прежде всего получить SAM-файл и файл SYSTEM. В принципе, некоторые утилиты (в частности, SAMinside), если они установлены на том самом ПК, где хранится учетная запись пользователей, позволяют сделать это и при загруженной операционной системе. Однако в данном случае есть одно серьезное ограничение: эта операция возможна только при условии, что компьютер загружен под учетной записью пользователя, имеющего права администратора. Но тогда возникает резонный вопрос: если компьютер загружен под учетной записью пользователя с правами администратора, зачем вообще подбирать пароль? Поэтому наиболее типичной является ситуация, когда учетная запись с правами администратора неизвестна и нужно как раз подобрать пароль администратора или любого пользователя данного ПК с правами администратора.

В этом случае необходимо предварительно скопировать два файла: SAM и SYSTEM, которые, как уже отмечалось, расположены в директории %systemroot%\system32\config (по умолчанию это директория С\Windows\system32\config).

Для осуществления данной процедуры требуется загрузить компьютер с помощью альтернативной операционной системы, то есть не с жесткого диска. Самый простой вариант - создать загрузочный диск Live CD или даже флэш-диск USB (если компьютер поддерживает загрузку с USB-носителя) с урезанной версией Windows XP. Это легко сделать посредством утилиты PE Builder (более подробно о создании таких дисков можно прочитать в отдельной статье в этом номере журнала). Кроме того, если для загрузки используется CD-диск, то перед загрузкой в компьютер необходимо также вставить флэш-диск USB, чтобы иметь возможность скопировать на него нужные файлы (если флэш-диск вставить после загрузки ОС, то он не инициализируется).

Итак, после загрузки компьютера с помощью альтернативной операционной системы нужно скопировать на флэш-диск или на дискету два файла: SAM и SYSTEM. Далее можно приступать к подбору пароля с применением утилиты LCP 5.04 или SAMinside. Естественно, данная процедура производится уже на другом компьютере.

Рассмотренный способ получения файлов SAM и SYSTEM применяется в тех случаях, когда имеется локальный доступ к компьютеру и необходимо получить учетную базу пользователей вместе с хэш-функциями паролей, хранящимися на самом компьютере. Если же речь идет о получении сетевого пароля, то используется несколько иная процедура.

Для сетевого компьютера

В случае локальной сети файлы SAM и SYSTEM хранятся на контроллере домена и получить доступ к ним не так-то просто. В принципе, можно использовать тот же самый способ, что и для локального ПК, но с сервером, выполняющим роль контроллера домена, правда такая процедура не останется незамеченной. Кроме того, некоторые утилиты (например, LCP 5.04) поддерживают возможность удаленного (то есть по сети) получения SAM-файла с контроллера домена. Однако для реализации такого способа нужно обладать правами доступа администратора сети или контроллера домена. Кроме того, на контроллере домена можно легко заблокировать возможность удаленного доступа к реестру - в этом случае все попытки извлечь SAM-файл по сети будут заблокированы.

Утилита LCP 5.04

Итак, настало время перейти к практическим примерам и рассмотреть программы, которые позволяют эффективно восстанавливать пароли пользователей по известным хэш-функциям. Начнем с утилиты LCP 5.04 (www.lcpsoft.com ; рис. 2), которая является очень мощным средством восстановления паролей по LM- и NT-хэшам. Эта утилита бесплатна и имеет русскоязычный интерфейс.

Рис. 2. Главное окно утилиты LCP 5.04

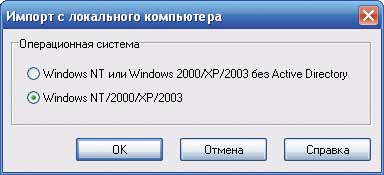

Для того чтобы начать работу с данной утилитой, прежде всего требуется импортировать в нее учетную базу пользователей. Программа LCP 5.04 поддерживает импорт учетных записей пользователей с локального и удаленного компьютеров, импорт SAM-файла, импорт Sniff-файлов, а также импорт файлов, созданных другими утилитами (в частности, файлов LC, LCS и PwDump).

Импорт учетных записей пользователей с локального компьютера подразумевает два варианта операционной системы: Windows NT/2000/2003/XP без Active Directory и то же самое, но с Active Directory (рис. 3).

Рис. 3. Окно импорта учетных записей пользователей

с локального компьютера

Однако, как показывает практика, если применяется операционная система Windows XP SP2, то импорт с локального компьютера невозможен. При выборе любого из вариантов срабатывает защита операционной системы и компьютер, предварительно уведомив об этом пользователя, перезагружается.

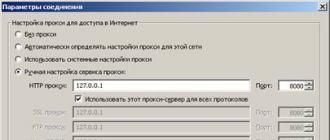

Импорт учетной базы пользователей с удаленного ПК позволяет выбрать компьютер в составе локальной сети, указать тип импорта (импорт из реестра или из памяти) и, в случае необходимости, ввести имя пользователя и пароль при подключении к удаленному ПК (рис. 4). Понятно, что при использовании удаленного подключения пользователь должен иметь права администратора.

Рис. 4. Окно настройки импорта учетных записей

пользователей с удаленного ПК

При импорте SAM-файла необходимо указать путь к нему, а также к файлу SYSTEM (рис. 5). При этом предполагается, что файлы SAM и SYSTEM предварительно скопированы описанным выше способом.

Рис. 5. Окно настройки импорта SAM-файла

После того как в программу LCP 5.04 произведен импорт учетных записей пользователей, содержащих имя пользователя, LM- и NT-хэши, можно приступать к процедуре восстановления паролей (рис. 6). Утилита поддерживает подбор как по LM-, так и по NT-хэшу. Понятно, что при наличии LM-хэша атака будет направлена именно на него.

Рис. 6. Главное окно утилиты LCP 5.04 с импортированными

данными учетных записей пользователей

В утилите LCP 5.04 реализовано три типа атак для подбора паролей по их хэшам: атака по словарю, гибридная атака по словарю и атака методом последовательного перебора.

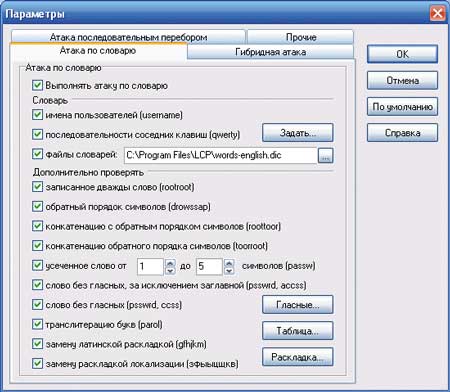

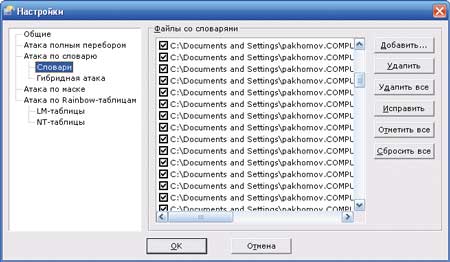

При атаке по словарю последовательно вычисляются хэши для каждого слова из словаря или для его модификации и сравниваются с хэшами паролей пользователей. Если хэши совпадают, то пароль найден. Преимуществом данного метода является его высокая скорость, а недостатком - большая вероятность отсутствия пароля в словаре. Для увеличения эффективности атаки по словарю утилита позволяет производить дополнительные настройки (рис. 7). В частности, к словарю можно добавлять имена пользователей, учитывать возможность использования соседних клавиш (типа последовательностей qwert и др.), повтора слова (например, useruser), обратного порядка символов в словах (например, resu), конкатенации с обратным порядком символов (в частности, userresu), применения усеченных слов, слов без гласных, транслитерации (типа parol). Кроме того, можно проверять изменение раскладки на латинскую (слово «пароль» в латинской раскладке будет выглядеть как «gfhjkm») или на локализованную (слово «password» в русской раскладке превратится в «зфыыцщкв»). Кроме того, для атаки по словарю можно подключать разные словари, даже сразу несколько. В утилите LCP 5.04 есть собственные словари, но мы рекомендуем использовать более емкие словари, которые можно найти в Интернете, например отличная подборка находится на сайте www.insidepro.com .

Рис. 7. Настройка атаки по словарю в утилите LCP 5.04

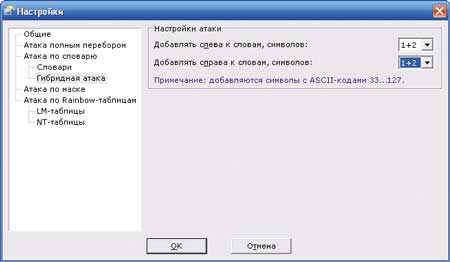

При восстановлении паролей методом гибридной атаки по словарю к каждому слову либо к его модификации справа и/или слева добавляются символы. Для каждой получившейся комбинации вычисляется хэш, который сравнивается с хэшами паролей пользователей. В программе LCP 5.04 можно задать количество символов, добавляемых слева или справа от слова (его модификации) (рис. 8).

Рис. 8. Настройка гибридной атаки в утилите LCP 5.04

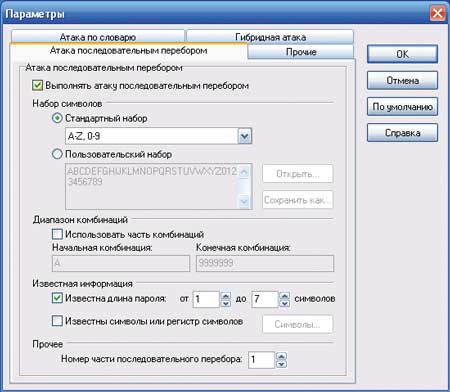

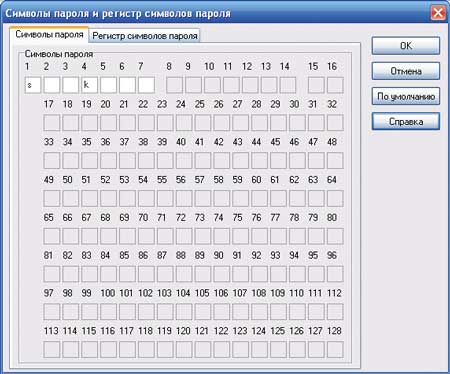

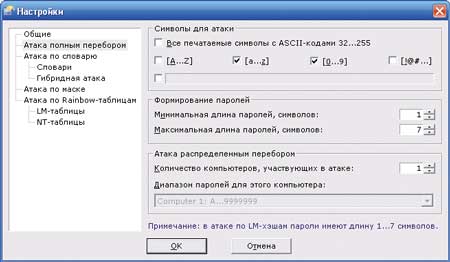

При атаке методом последовательного перебора (brute force) из указанного набора символов составляются случайные слова, а потом для них (точнее, для последовательностей символов) вычисляются хэш-функции. При использовании данного метода пароль будет определен, если символы, содержащиеся в пароле, есть в указанном наборе символов. Однако этот метод отнимает очень много времени, и чем больше символов в выбранном наборе, тем дольше будет продолжаться перебор комбинаций. При использовании данного метода можно указывать набор символов, применяемых для подбора, из нескольких предопределенных наборов (рис. 9), задавать набор символов вручную. Кроме того, можно указывать длину пароля и ограничивать минимальную и максимальную длину. Если известны некоторые символы пароля или хотя бы регистр символов, то можно дополнительно указывать, какие символы должны присутствовать в пароле (и их местоположение) (рис. 10), а также определять для каждого неизвестного символа его регистр (верхний, нижний, неизвестно). Разумеется, задавать длину пароля более семи символов имеет смысл только в том случае, когда производится атака на NT-хэш. Это касается и маски регистров символов - использовать ее целесообразно только при подборе NT-хэша. Естественно, маска символов и регистров применяется только в том случае, когда требуется подобрать пароль для конкретной учетной записи, а не множество паролей для всех учетных записей.

Рис. 9. Окно настройки атаки методом последовательного

перебора в утилите LCP 5.04

Еще одной интересной особенностью утилиты LCP 5.04 является возможность разбиения атаки последовательным перебором на части (с их последующим объединением). Каждая часть задачи может независимо от других частей выполняться на отдельном компьютере. Соответственно чем больше задействуется компьютеров для перебора, тем выше скорость выполнения задачи.

Рис. 10. Настройка маски известных символов пароля

Утилита LCP 5.04 поддерживает экспорт результатов (найденных паролей) в текстовый файл и добавление паролей в словарь, что в дальнейшем позволяет более эффективно подбирать пароли пользователей.

Утилита SAMinside

Рис. 13. Подключение словарей в утилите SAMinside

При восстановлении паролей методом гибридной атаки по словарю к каждому слову словаря либо к его модификации справа и/или слева добавляются символы. С помощью настроек программы можно указать количество таких символов (рис. 14).

Рис. 14. Настройка гибридной атаки в утилите SAMinside

При атаке методом последовательного перебора (рис. 15) возможно указывать набор символов, используемых для подбора, из нескольких предопределенных наборов или задавать набор символов вручную. Кроме того, можно указывать длину пароля и ограничивать минимальную и максимальную длину.

Рис. 15. Окно настройки атаки методом перебора в утилите SAMinside

К тому же имеется возможность выполнять подбор методом последовательного перебора на нескольких компьютерах.

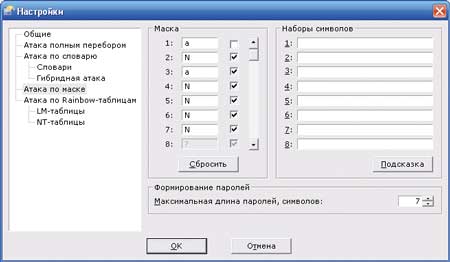

Атака по маске применяется при наличии определенной информации о пароле. К примеру, может быть известно, что пароль начинается с комбинации символов «123» или что первые три символа пароля цифровые, а остальные - латинские буквы.

При настройке атаки по маске (рис. 16) можно задать максимальную длину пароля и для каждого символа настроить маску. Если точно известен символ в пароле и его позиция, то можно указать данный символ. Кроме того, для каждого символа в качестве маски можно использовать предопределенный набор символов.

Рис. 16. Окно настройки атаки по маске в утилите SAMinside

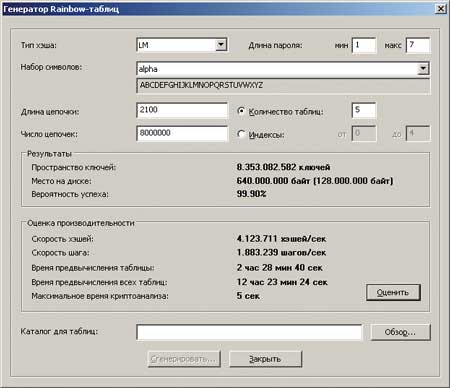

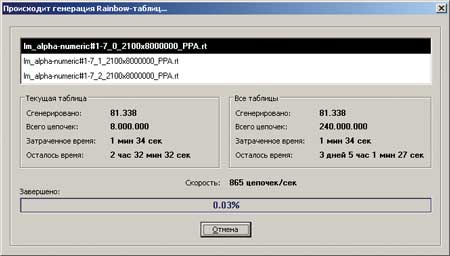

Еще одна возможность атаки, реализованная в программе SAMinside, - это атака по Rainbow-таблицам (применяется только для LM-хэшей). Программа поддерживает таблицы, сгенерированные утилитой rainbowcrack версии 1.2 (www.antsight.com/zsl/rainbowcrack). Для генерации таблиц используется файл rtgen.exe. В утилите rainbowcrack имеется подробный учебник, освоив который можно научиться создавать Rainbow-таблицы.

Идея Rainbow-таблиц заключается в следующем: атака методом последовательного перебора занимает чрезвычайно много времени, для ускорения процесса можно воспользоваться предварительно сформированными таблицами, в которых сохранялись бы сгенерированные наборы символов и соответствующие им LM-хэши.

Отметим, что процесс генерации Rainbow-таблиц может занять от нескольких дней до нескольких лет в зависимости от применяемых настроек. Однако если такие таблицы созданы, то их использование существенно повышает скорость подбора паролей, который в этом случае занимает несколько минут. Пожалуй, сегодня Rainbow-таблицы являются наиболее эффективным и быстрым средством для восстановления паролей.

Утилита Proactive Password Auditor

Еще одна популярная утилита, позволяющая восстанавливать пароли по их хэш-функциям, - это Proactive Password Auditor от компании Elcomsoft (http://www.elcomsoft.com). Правда, в отличие от LCP 5.04, она стоит немалых денег, а на сайте компании можно скачать лишь ее 60-дневную демо-версию с ограниченным числом поддерживаемых учетных записей пользователей, пароли которых необходимо подобрать.

Текущая версия программы Proactive Password Auditor - 1.7, однако, как выяснилось в ходе тестирования, она оказалась нестабильной и постоянно приводила к ошибке, после чего просто закрывалась. Поэтому мы перешли на проверенную и стабильную в работе версию 1.5.

Программа Proactive Password Auditor (рис. 17) поддерживает русскоязычный интерфейс и очень проста в эксплуатации.

Рис. 17. Главное окно программы Proactive Password Auditor

Перед началом работы с данной утилитой необходимо импортировать в нее учетную базу пользователей. Утилита Proactive Password Auditor поддерживает импорт учетной базы пользователей как с локального, так и с удаленного ПК. При этом независимо от того, идет ли речь о локальном или удаленном ПК, импорт учетных записей пользователей может быть реализован через доступ к файлам реестра (SAM, SYSTEM), которые нужно скопировать из соответствующей директории вышеописанными способами. Кроме того, поддерживается импорт учетных записей пользователей из файла PwDump.

Импорт учетных записей пользователей с локального ПК может быть реализован за счет доступа к памяти локального компьютера или реестра.

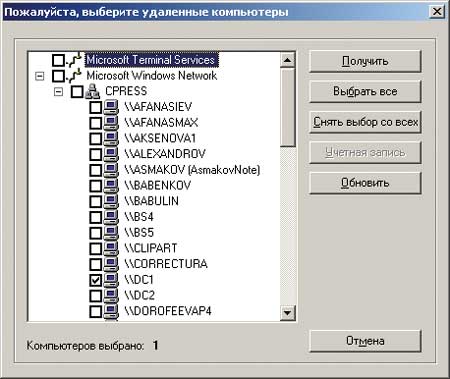

Импорт учетных записей пользователей с удаленного компьютера осуществляется только за счет доступа к памяти удаленного компьютера. При этом предварительно нужно выбрать сетевой компьютер (рис. 18), к которому необходимо подключиться для доступа к памяти. Естественно, подобная процедура возможна только при наличии администраторских привилегий.

Рис. 18. Получение учетной базы пользователей с удаленного ПК

После того как произведен импорт учетных записей пользователей, можно приступать непосредственно к процедуре восстановления паролей. Утилита поддерживает подбор как по LM-, так и по NT-хэшу. Но, как мы уже неоднократно отмечали, если пароль имеет LM-хэш, то подбирать нужно именно его.

В утилите Proactive Password Auditor реализовано несколько типов атак для подбора паролей по их хэшам: атака по словарю, атака по маске, атака методом последовательного перебора и атака по Rainbow-таблицам.

При атаке по словарю каких-либо настроек не предусматривается. Возможно лишь одновременное подключение множества словарей.

При атаке методом последовательного перебора можно указывать набор символов, применяемых для подбора из нескольких предопределенных наборов, или задавать набор символов вручную. Кроме того, можно указывать длину пароля и ограничивать минимальную и максимальную длину.

При настройке атаки по маске можно задать максимальную длину пароля и, если точно известен символ в пароле и его позиция, указать данный символ в маске. Кроме того, при атаке по маске, как и в случае атаки методом перебора, имеется возможность указывать набор символов, используемых для подбора, из нескольких предопределенных наборов или задавать набор символов вручную.

Рис. 19. Настройка режима генерации Rainbow-таблиц

в программе Proactive Password Auditor

Как и в случае утилиты SAMinside, программа Proactive Password Auditor поддерживает атаку по Rainbow-таблицам (как для LM-, так и для NT-хэшей). Причем уникальной особенностью данной программы является генерация Rainbow-таблиц с гибкими возможностями по настройке (рис. 19 и 20).

Рис. 20. Генерация Rainbow-таблиц в программе

Proactive Password Auditor

Сравнение утилит SAMinside, LCP 5.04 и Proactive Password Auditor

В заключение отметим, что утилиты SAMinside, LCP 5.04 и Proactive Password Auditor представляют собой весьма эффективные инструменты для подбора паролей. У каждой из них есть свои преимущества, поэтому для практического применения лучше иметь все утилиты. Основные их характеристики приведены в табл. 2.

Таблица 2. Основные характеристики утилит SAMinside, LCP 5.04

и Proactive Password Auditor

Как показывает практика, уязвимость паролей обычно обусловлена беспечностью пользователей. Операционные системы Windows NT/2000/2003/XP предоставляют в распоряжение пользователей достаточно средств для построения мощной системы безопасности - нужно только не пренебрегать этими возможностями.

Для предотвращения получения учетных записей пользователей с локального компьютера рекомендуется запретить в настройках BIOS возможность загрузки с дискеты и с других носителей, кроме жесткого диска, и защитить BIOS паролем.

Если речь идет о контроллере домена, то дополнительно рекомендуется выполнить следующие настройки:

- запретить удаленное управление реестром, остановив соответствующую службу;

- запретить использовать право отладки программ, для чего в оснастке безопасности нужно выбрать элемент Computer Configuration\Security Settings\Local Policies\User Right Assignment, а в свойствах политики Debug programs удалить из списка всех пользователей и все группы;

- отменить возможность применения специальных общих папок ADMIN$, C$ и т.д., предназначенных для нужд операционной системы, но также позволяющих пользователю с административными правами подключаться к ним через сеть. Для блокирования данных разделяемых ресурсов необходимо в разделе реестра HKEY_LOCAL_MACHINE \SYSTEM\Current-ControlSet\Services\ LanmanServer\Parame-ters добавить параметр AutoShareWks (для версий Windows NT, 2000 Professional и XP) или AutoShareServer (для серверных версий) типа DWORD и установить его значение равным 0;

- заблокировать анонимный сетевой доступ, позволяющий получать информацию о пользователях, о политике безопасности и об общих ресурсах. С этой целью нужно добавить в раздел реестра HKEY_LOCAL_MACHINE\SYSTEM\ Current-ControlSet\Control\Lsa параметр Restrict-Anonymous типа DWORD, установив его равным 2;

- запретить сетевой доступ нежелательных пользователей к вашему ПК. Для этого в оснастке безопасности в разделе Computer Configuration\Security Settings\Local Policies\User Right Assignment в свойствах политики Access this computer from the network откорректируйте список пользователей, которым разрешен сетевой доступ к компьютеру. Дополнительно в политике Deny Access to this Computer from the network можно указать список пользователей, которым запрещен удаленный доступ к данному компьютеру.

- Чтобы усложнить процесс восстановления паролей по их хэш-функциям, рекомендуется:

- запретить хранение уязвимых LM-хэшей, для чего в раздел реестра HKEY_LOCAL_MACHINE\SYSTEM\Current-ControlSet\Control\Lsa следует добавить параметр NoLMHash типа DWORD. При его значении, равном 1, LM-хэши не хранятся. Именно данный способ является наиболее эффективным средством для защиты паролей, поскольку их подбор по NT-хэшам - задача безнадежная;

- выбирать пароли с минимальной длиной в 10 символов;

- не применять для паролей исключительно цифровые символы. Целесообразно выбирать символы из возможно большего символьного набора. Как показывает практика, плохо поддаются подбору русские слова и предложения, которые набираются при латинской раскладке клавиатуры. Еще более эффективным средством является использование пароля, одна часть которого набирается при английской раскладке клавиатуры, а другая - при русской. Как правило, такие пароли подобрать невозможно.

От методов, повышающих криптостойкость системы в целом, перейдем к блоку хеширования паролей – методу, позволяющему пользователям запоминать не 128 байт, то есть 256 шестнадцатиричных цифр ключа, а некоторое осмысленное выражение, слово или последовательность символов, называющуюся паролем. Действительно, при разработке любого криптоалгоритма следует учитывать, что в половине случаев конечным пользователем системы является человек, а не автоматическая система. Это ставит вопрос о том, удобно, и вообще реально ли человеку запомнить 128-битный ключ (32 шестнадцатиричные цифры). На самом деле предел запоминаемости лежит на границе 8-12 подобных символов, а, следовательно, если мы будем заставлять пользователя оперировать именно ключом, тем самым мы практически вынудим его к записи ключа на каком-либо листке бумаги или электронном носителе, например, в текстовом файле. Это, естественно, резко снижает защищенность системы.

Для решения этой проблемы были разработаны методы, преобразующие произносимую, осмысленную строку произвольной длины – пароль, в указанный ключ заранее заданной длины. В подавляющем большинстве случаев для этой операции используются так называемые хеш-функции (от англ. hashing – мелкая нарезка и перемешивание). Хеш-функцией называется такое математическое или алгоритмическое преобразование заданного блока данных, которое обладает следующими свойствами:

- хеш-функция имеет бесконечную область определения,

- хеш-функция имеет конечную область значений,

- она необратима,

- изменение входного потока информации на один бит меняет около половины всех бит выходного потока, то есть результата хеш-функции.

Эти свойства позволяют подавать на вход хеш-функции пароли, то есть текстовые строки произвольной длины на любом национальном языке и, ограничив область значений функции диапазоном 0..2 N -1, где N – длина ключа в битах, получать на выходе достаточно равномерно распределенные по области значения блоки информации – ключи.

Нетрудно заметить, что требования, подобные 3 и 4 пунктам требований к хеш-функции, выполняют блочные шифры. Это указывает на один из возможных путей реализации стойких хеш-функций – проведение блочных криптопреобразований над материалом строки-пароля. Этот метод и используется в различных вариациях практически во всех современных криптосистемах. Материал строки-пароля многократно последовательно используется в качестве ключа для шифрования некоторого заранее известного блока данных – на выходе получается зашифрованный блок информации, однозначно зависящий только от пароля и при этом имеющий достаточно хорошие статистические характеристики. Такой блок или несколько таких блоков и используются в качестве ключа для дальнейших криптопреобразований.

Характер применения блочного шифра для хеширования определяется отношением размера блока используемого криптоалгоритма и разрядности требуемого хеш-результата.

Если указанные выше величины совпадают, то используется схема одноцепочечного блочного шифрования. Первоначальное значение хеш-результата H 0 устанавливается равным 0, вся строка-пароль разбивается на блоки байт, равные по длине ключу используемого для хеширования блочного шифра, затем производятся преобразования по реккурентной формуле:

H j =H j-1 XOR EnCrypt(H j-1 ,PSW j),

где EnCrypt(X,Key) – используемый блочный шифр (рис.1).

Последнее значение H k используется в качестве искомого результата.

В том случае, когда длина ключа ровно в два раза превосходит длину блока, а подобная зависимость довольно часто встречается в блочных шифрах, используется схема, напоминающая сеть Фейштеля. Характерным недостатком и приведенной выше формулы, и хеш-функции, основанной на сети Фейштеля, является большая ресурсоемкость в отношении пароля. Для проведения только одного преобразования, например, блочным шифром с ключом длиной 128 бит используется 16 байт строки-пароля, а сама длина пароля редко превышает 32 символа. Следовательно, при вычислении хеш-функции над паролем будут произведено максимум 2 "полноценных" криптопреобразования.

Решение этой проблемы можно достичь двумя путями: 1) предварительно "размножить" строку-пароль, например, записав ее многократно последовательно до достижения длины, скажем, в 256 символов; 2) модифицировать схему использования криптоалгоритма так, чтобы материал строки-пароля "медленнее" тратился при вычислении ключа.

По второму пути пошли исследователи Девис и Майер, предложившие алгоритм также на основе блочного шифра, но использующий материал строки-пароля многократно и небольшими порциями. В нем просматриваются элементы обеих приведенных выше схем, но криптостойкость этого алгоритма подтверждена многочисленными реализациями в различных криптосистемах. Алгоритм получил название "Tandem DM" (рис.2):

По второму пути пошли исследователи Девис и Майер, предложившие алгоритм также на основе блочного шифра, но использующий материал строки-пароля многократно и небольшими порциями. В нем просматриваются элементы обеих приведенных выше схем, но криптостойкость этого алгоритма подтверждена многочисленными реализациями в различных криптосистемах. Алгоритм получил название "Tandem DM" (рис.2):

G 0 =0; H 0 =0 ;FOR J = 1 TO N DO BEGIN TMP=EnCrypt(H,); H"=H XOR TMP; TMP=EnCrypt(G,); G"=G XOR TMP; END;Key=

Квадратными скобками (X16=) здесь обозначено простое объединение (склеивание) двух блоков информации равной величины в один – удвоенной разрядности. А в качестве процедуры EnCrypt(X,Key) опять может быть выбран любой стойкий блочный шифр. Как видно из формул, данный алгоритм ориентирован на то, что длина ключа двукратно превышает размер блока криптоалгоритма. А характерной особенностью схемы является тот факт, что строка пароля считывается блоками по половине длины ключа, и каждый блок используется в создании хеш-результата дважды. Таким образом, при длине пароля в 20 символов и необходимости создания 128 битного ключа внутренний цикл хеш-функции повторится 3 раза.

Транспортное кодирование

Поскольку системы шифрования данных часто используются для кодирования текстовой информации: переписки, счетов, платежей электронной коммерции, и при этом криптосистема должна быть абсолютно прозрачной для пользователя, то над выходным потоком криптосистемы часто производится транспортное кодирование, то есть дополнительное кодирование (не шифрование!) информации исключительно для обеспечения совместимости с протоколами передачи данных.

Все дело в том, что на выходе криптосистемы байт может принимать все 256 возможных значений, независимо от того был ли входной поток текстовой информацией или нет. А при передаче почтовых сообщений многие системы ориентированы на то, что допустимые значения байтов текста лежат в более узком диапазоне: все цифры, знаки препинания, алфавит латиницы плюс, возможно, национального языка. Первые 32 символа набора ASCII служат для специальных целей. Для того, чтобы они и некоторые другие служебные символы никогда не появились в выходном потоке используется транспортное кодирование.

Наиболее простой метод состоит в записи каждого байта двумя шестнадцатиричными цифрами-символами. Так байт 252 будет записан двумя символами "FC"; байт с кодом 26, попадающий на специальный символ CTRL-Z, будет записан двумя допустимыми символами "1A". Но эта схема очень избыточна: в одном байте передается только 4 бита информации.

На самом деле практически в любой системе коммуникации без проблем можно передавать около 68 символов (латинский алфавит строчный и прописной, цифры и знаки препинания). Из этого следует, что вполне реально создать систему с передачей 6 бит в одном байте (2 6 <68), то есть кодировать 3 байта произвольного содержания 4-мя байтами из исключительно разрешенных (так называемых печатных) символов. Подобная система была разработана и стандартизирована на уровне протоколов сети Интернет – это система Base64 (стандарт RFC1251).

Процесс кодирования преобразует 4 входных символа в виде 24-битной группы, обрабатывая их слева направо. Эти группы затем рассматриваются как 4 соединенные 6-битные группы, каждая из которых транслируется в одиночную цифру алфавита base64. При кодировании base64 входной поток байтов должен быть упорядочен старшими битами вперед.

Каждая 6-битная группа используется как индекс для массива 64-х печатных символов. Символ, на который указывает значение индекса, помещается в выходную строку. Эти символы выбраны так, чтобы быть универсально представимыми и исключают символы, имеющие специальное значение (".", CR, LF).

Алфавит Base64 Значение Код Значение Код Значение Код Значение Код 0 A 17 R 34 i 51 z 1 B 18 S 35 j 52 0 2 C 19 T 36 k 53 1 3 D 20 U 37 l 54 2 4 E 21 V 38 m 55 3 5 F 22 W 39 n 56 4 6 G 23 X 40 o 57 5 7 H 24 Y 41 p 58 6 8 I 25 Z 42 q 59 7 9 J 26 a 43 r 60 8 10 K 27 b 44 s 61 9 11 L 28 c 45 t 62 + 12 M 29 d 46 u 63 / 13 N 30 e 47 v заполнитель = 14 O 31 f 48 w 15 P 32 g 49 x 16 Q 33 h 50 y

Выходной поток (закодированные байты) должен иметь длину строк не более 76 символов. Все признаки перевода строки и другие символы, отсутствующие в таблице 1, должны быть проигнорированы декодером base64. Среди данных в Base64 символы, не перечисленные в табл. 1, переводы строки и т.п. должны говорить об ошибке передачи данных, и, соответственно, программа-декодер должна оповестить пользователя о ней.

Если в хвосте потока кодируемых данных осталось меньше, чем 24 бита, справа добавляются нулевые биты до образования целого числа 6-битных групп. А до конца 24-битной группы может оставаться только от 0 до 3-х недостающих 6-битных групп, вместо каждой из которых ставится символ-заполнитель "=". Поскольку весь входной поток представляет собой целое число 8-битных групп (т.е., просто байтных значений), то возможны лишь следующие случаи:

- Входной поток оканчивается ровно 24-битной группой (длина файла кратна 3). В таком случае выходной поток будет оканчиваться четырьмя символами Base64 без каких либо дополнительных символов.

- "Хвост" входного потока имеет длину 8 бит. Тогда в конце выходного кода будут два символа Base64, с добавлением двух символов "=".

- "Хвост" входного потока имеет длину 16 бит. Тогда в конце выходного будут стоять три символа Base64 и один символ "=".

Так как символ "=" является хвостовым заполнителем, его появление в теле письма может означать только то, что конец данных достигнут. Но опираться на поиск символа "=" для обнаружения конца файла неверно, так как, если число переданных битов кратно 24, то в выходном файле не появится ни одного символа "="