Ce qui n'est pas tout à fait correct Il fallait partir d'où télécharger et comment installer cet antivirus. Et avec la publication de cet article, nous allons combler ces lacunes.

Tout d'abord, vous devez supprimer l'antivirus existant de l'ordinateur. Si l'ordinateur est sans antivirus, vous pouvez ignorer cela.

Aller à la "Panneau de configuration", il est plus pratique de mettre la vue "Catégorie" et sélectionnez "Désinstaller le programme" (sur exemple Windows 7):

Au siège du bureau de Bratislava se trouve un centre de recherche sur les menaces virales. Il y a beaucoup de jeunes recrues, dont certaines sont identifiées au lycée. L'analyse de l'échantillon et la création de la signature peuvent prendre de quelques dizaines de secondes à plusieurs minutes, en fonction de la nature des menaces, du changement des entrées du système à l'ouverture des portes arrière. Ensuite, il y a d'autres questions pratiques. L'une d'elles consiste à déterminer s'il est plus approprié de nettoyer ou d'éliminer les cellules infectées.

Débogage et ingénierie inverse

La base de données des signatures est mise à jour toutes les six heures en moyenne. Une taille de mise à jour typique est d'environ 10 mégaoctets. Les chercheurs pratiquent principalement l'ingénierie inverse pour les souches virales. Chacun d'eux a deux voitures. Le premier est connecté à un réseau interne sécurisé; Il est utilisé pour la communication d'entreprise.

Nous trouvons antivirus installé et supprimer.

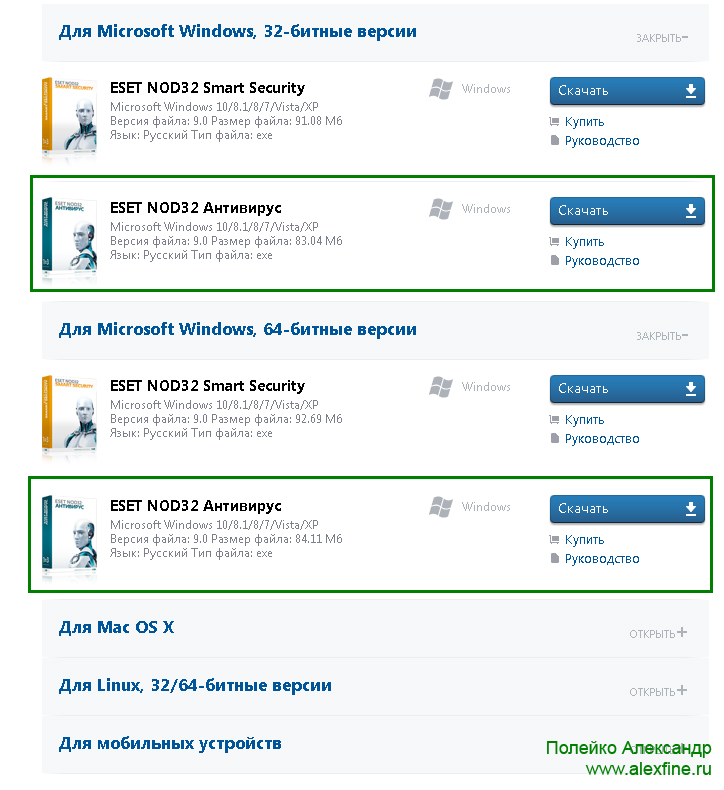

Deuxièmement, qu'aurions-nous, quelque chose à installer, nous devons le télécharger :)

Pour cela, rendez-vous sur le site officiel de NOD 32 et téléchargez le package d'installation:

https://www.esetnod32.ru/download/home/trial/

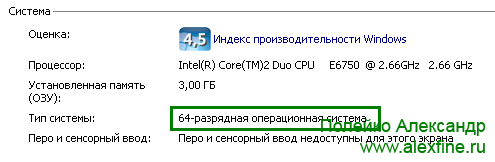

Téléchargez sous votre système d'exploitation, 32 ou 64 bits:

"Tout n'est pas divisé: chaque éditeur a ses propres critères pour déterminer ce qui devrait ou ne devrait pas être trouvé", explique Lipovsky, en indiquant la "carte des menaces". Et conclure: "La détection de logiciels malveillants n’est pas une science exacte; Il est nécessaire d'étudier les principales tendances. "

Les tendances qui se reflètent dans les principaux cybercriminels. Le principal vecteur d'infection: des kiosques alternatifs pour les applications. Pour Branislav Ondrasik, la sécurité informatique est comme "la chasse éternelle entre un chat et une souris": les pirates adaptent de plus en plus leur stratégie à l'évolution des méthodes de défense. Conçu pour alimenter le botnet, il est spécifiquement conçu pour contourner les mesures "classiques" que les autorités pourraient prendre pour se protéger. L'arrondi se termine par des menaces constantes. Il est souvent difficile de retrouver leur source et encore plus de déterminer les motivations de ceux qui les ont créées.

Pour savoir combien de bits vous avez sur votre système d’exploitation, vous devez minimiser toutes les fenêtres et sur le bureau à l’aide du libellé "Ordinateur" ou "Poste de travail", cliquez avec le bouton droit et sélectionnez "Propriétés":

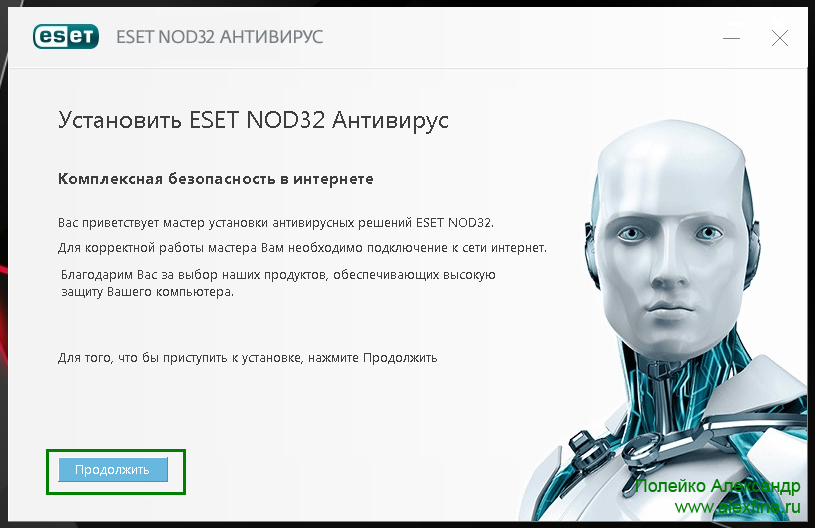

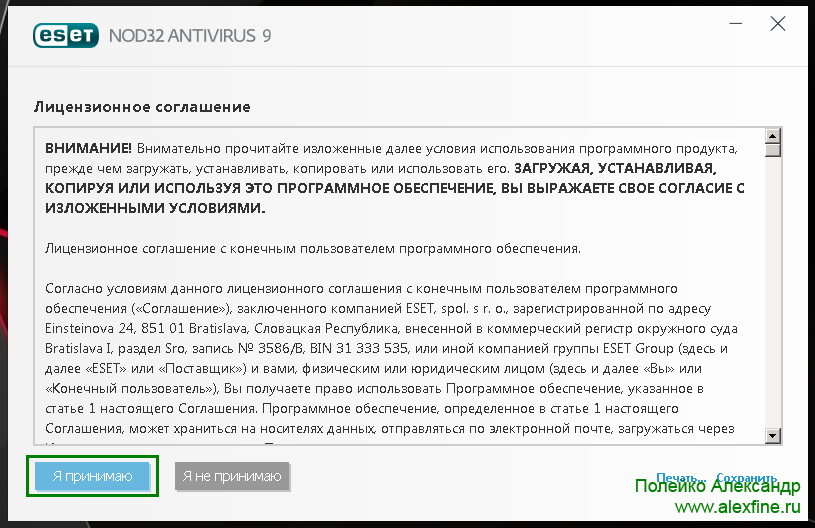

Télécharger fichier d'installation et lancez-le. Une fenêtre de sécurité peut apparaître, cliquez simplement sur "Autoriser" / "Continuer". Si tout est fait correctement, alors vous verrez la fenêtre suivante, cliquez sur "Continuer":

Les diplomates occupent une place de choix dans la liste des objectifs privilégiés. Souvent vues accidentellement lors d'inspections ou d'enquêtes sur des incidents de sécurité, elles constituent l'une des nombreuses menaces qui se sont généralisées avec l'arrivée d'Internet. "A certains égards, la même chose s'est produite au début du millénaire, lorsque nous avons commencé à voir apparaître de nouvelles familles de virus avec une croissance ordinateurs personnels"- dit Palo Luca. "Avec tous ces vecteurs d'attaque, les pirates sont devenus plus flexibles". Ils étaient principalement organisés en studios indépendants, à la recherche de failles, en appliquant l'ingénierie inverse sur les correctifs de sécurité.

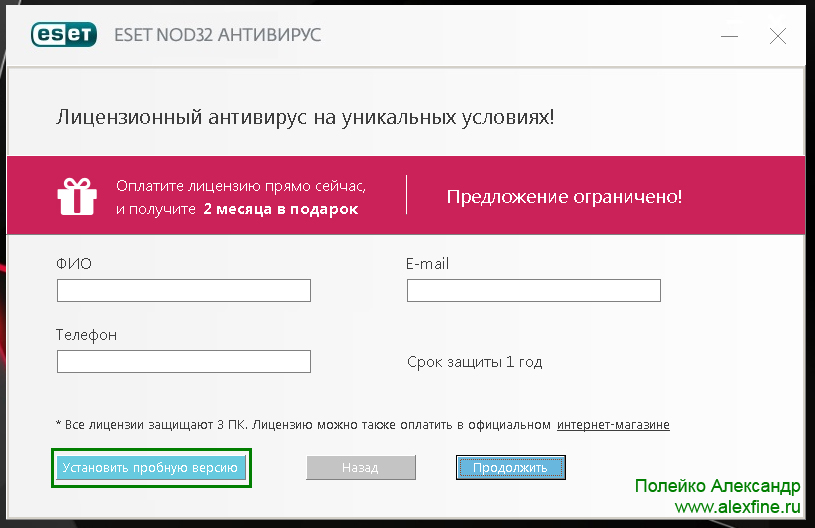

Nous installons " Version d'essaiVous pouvez également acheter une licence sur le site officiel de l'antivirus, avec des prix et pour combien de temps, vous pouvez vous familiariser, je ne m'étendrai pas là-dessus:

L’équation est compliquée par l’Internet des objets, «un énorme problème» selon Palo Luka. À l'heure actuelle, en raison de l'absence de solutions de protection spéciales, "la stratégie doit incomber à l'utilisateur". Et l’approche pédagogique devrait être large, à la fois pour la gestion des mots de passe et des identificateurs numériques, ainsi que pour l’isolation des appareils et applications critiques sur un réseau distinct.

L'éducation du grand public est en effet une priorité de l'éditeur slovaque. Mais les consultations commerciales sont tout aussi importantes. Les partenaires de distribution jouent un rôle clé dans la fourniture de relais au niveau local. Extension du pare-feu sur les plates-formes de bureau.

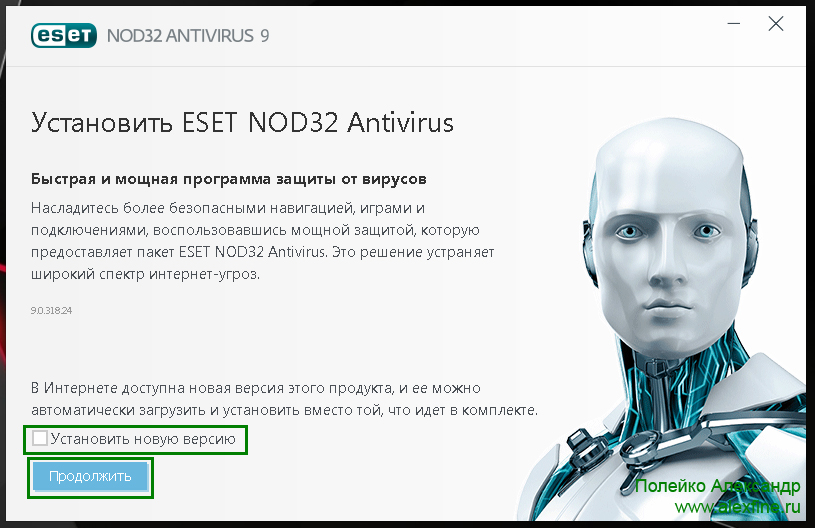

Pour la meilleure protection, cochez "Installer nouvelle version"et cliquez sur" Continuer ":

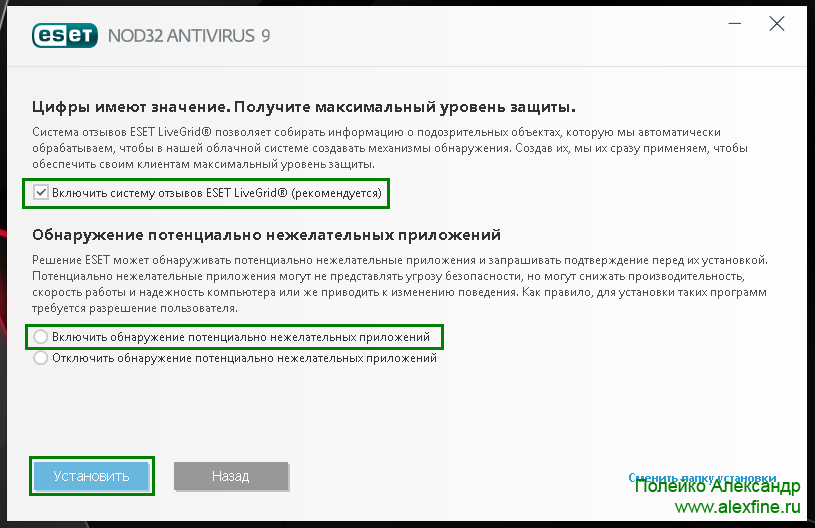

Dans l'étape suivante, nous avons la case à cocher "Activer le système de commentaires ESET LiveGrid (recommandé)", car il est recommandé de le laisser. Juste en dessous, sélectionnez "Activer la détection des applications potentiellement indésirables" et cliquez sur "Installer":

Bénéficiez d'une protection proactive inégalée

L'authentification sécurisée est une brique. Ceci est une solution d'authentification fiable pour fournir un accès à distance. Utilisez une analyse rapide et une faible charge du système afin de ne pas compromettre les performances en matière de protection. Défense proactive - Profitez protection permanente des menaces connues et de la protection active contre les menaces inconnues à l'aide des technologies les plus avancées. La productivité . L'ouverture de la faille corrigée est apparue immédiatement après la publication d'un rapport selon lequel les services de renseignement du Royaume-Uni et des États-Unis ont pris des mesures pour identifier les vulnérabilités et trouver des solutions pour contourner le système de détection.

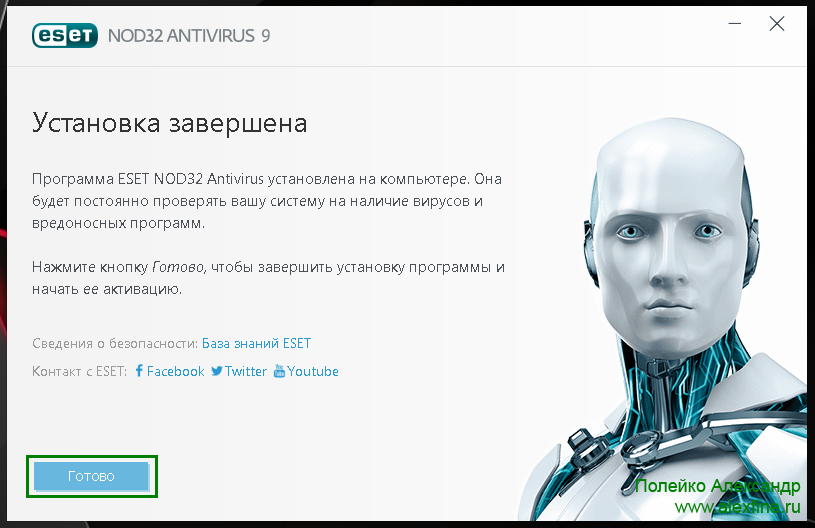

L'installation est terminée, cliquez sur "Terminer":

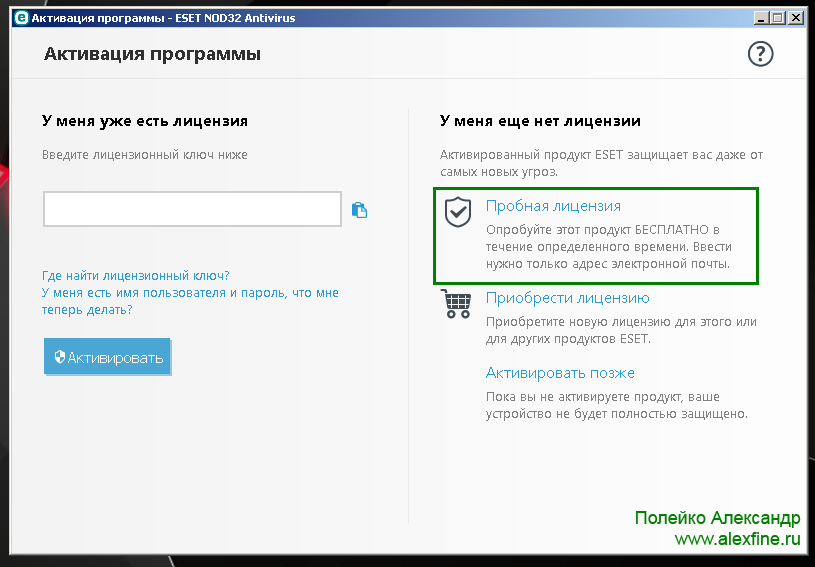

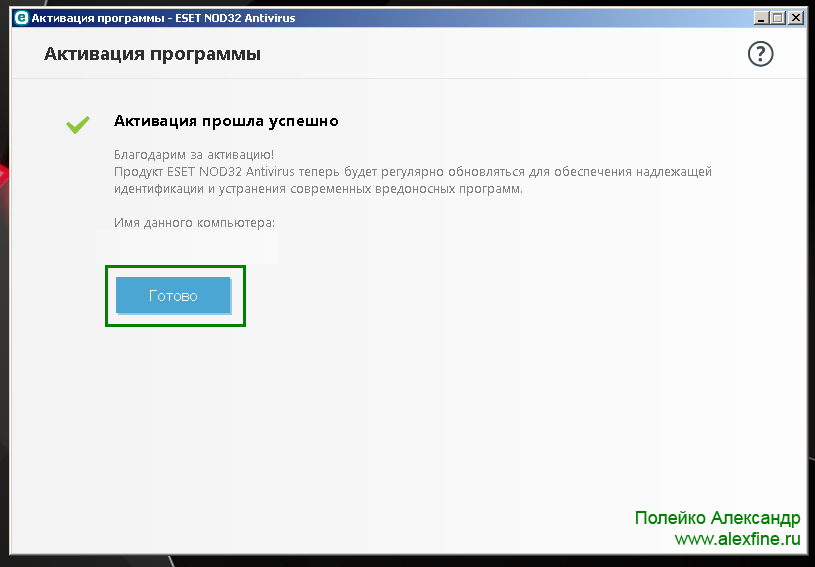

Il ne suffit pas d'installer le programme, il doit encore être activé. S'il existe une licence achetée ou si vous souhaitez l'acheter, il existe à ce stade de l'installation tous les liens nécessaires pour cela.

Le monde de la sécurité en alerte

Ce composant antivirus est chargé de décompresser et d'exécuter du code potentiellement malveillant dans un environnement sécurisé pour son analyse. Ce n’est pas la première fois que des chercheurs en sécurité découvrent de sérieuses vulnérabilités dans les produits antivirus. Au début du mois, Kaspersky Lab a signalé que certains de ses systèmes internes étaient infectés par l'un d'entre eux.

Il reste à télécharger la mise à jour. C'est ce que pensent au moins les adeptes de la marque, qui ont séduit le public fidèle en raison des exigences de qualité qui caractérisent son moteur antivirus. Parallèlement, le module de protection des e-mails et des courriers électroniques est intégré, ce qui vous permet de bloquer les liens et les téléchargements dangereux. D'autre part, et c'est une nouveauté, la gestion des supports amovibles vous permet de définir plusieurs règles concernant les autorisations et exceptions de certains périphériques externes.

Sinon, cliquez sur "Trial License":

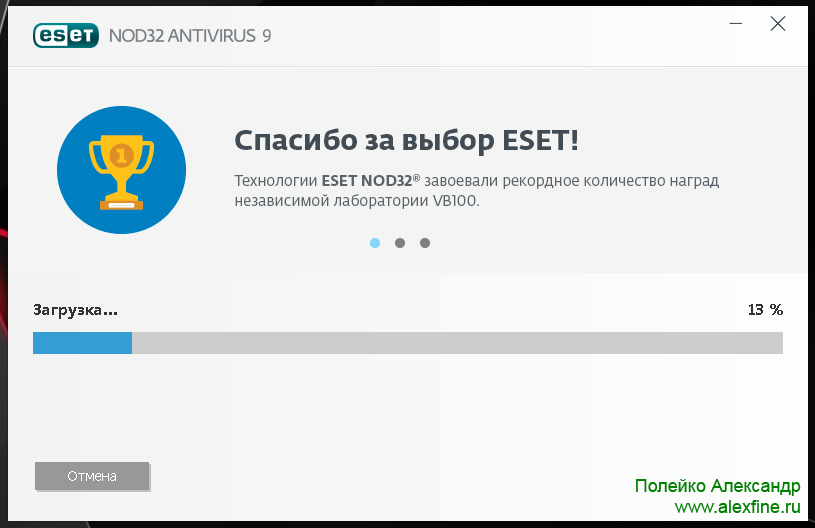

Après l'activation, le programme mettra à jour les bases de données virales et effectuera la première analyse de l'ordinateur. Ne vous inquiétez donc pas si l'ordinateur ralentit un peu.

Ainsi, les analyses sont plus intelligentes et vous permettent de vous concentrer uniquement sur des médias inconnus. La deuxième option a été choisie et les modifications apportées au tableau de bord sont insignifiantes. La navigation reste quasiment la même, et c'est assez facile à trouver. Pour les experts, le mode avancé offre différentes options avancées paramètres, mais il reste assez sec et direct, ce qui en soi n'est pas un défaut. Aucun redémarrage n'est requis et l'antivirus peut être utilisé immédiatement. Auparavant, ils avaient tendance à ralentir la machine, surtout au démarrage.

Maintenant, votre ordinateur est protégé et aucun virus ne lui fait peur :)

Je ne recommande toujours pas d'entrer dans des sites suspects, peu importe la façon dont l'ordinateur n'est pas protégé. Méfiez-vous des bulletins d'informations électroniques sur les virus.

Vos questions peuvent être laissées ci-dessous dans les commentaires.

Nœud 32 fournit une protection rapide, efficace et discrète. Pour vérifier les performances de l'antivirus, téléchargez gratuitement NOD32, installez-le sur votre ordinateur et oubliez les virus.

Description du programme

Une réponse plus rapide à l'émergence de nouvelles modifications de virus a été rendue possible par les technologies cloud développées dans Eset. Les données sur l'activité virale des ordinateurs des utilisateurs sont regroupées dans un seul centre d'analyse et de développement d'une solution de protection. La "médecine" des nouveaux virus apparaît avec quelques heures. Les mises à jour fréquentes rendent les infections mondiales impossibles.

Nod 32 peut trouver des virus dans des archives multi-volumes, même les archiveurs et les emballeurs inconnus le reconnaissent. La protection contre les bloqueurs de postes nécessitant un paiement a été considérablement améliorée.

Le système d'installation a été repensé, maintenant même un utilisateur novice peut installer Nod32. L'installation est également possible sur le système infecté, l'analyse et le traitement sont effectués en premier, puis l'installation se poursuit.

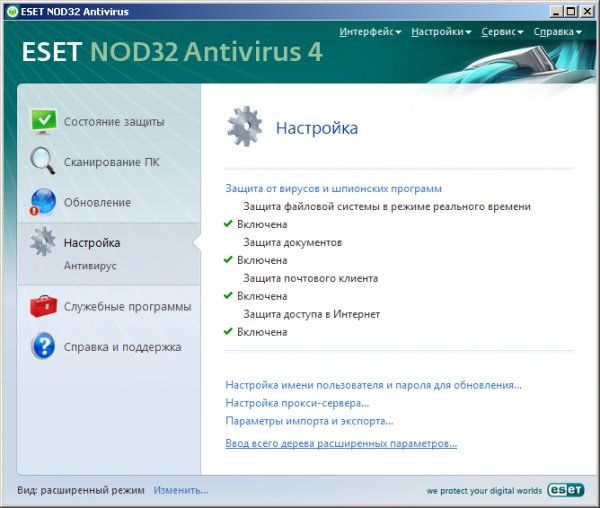

Configuration du noeud32:

Vous pouvez travailler dans l'un des deux modes de paramétrage suivants:

- normal - approprié pour utilisateurs ordinaires. Voici les éléments du menu principal suffisants pour le bon fonctionnement de l’antivirus.

- il existe également dans le programme un mode de paramétrage avancé qui permet à l'utilisateur de configurer le programme aussi efficacement que possible. Désactivez les fonctions inutiles, ajoutez des exceptions, spécifiez les ports pour vérifier le trafic. Cela réduira légèrement la charge sur le système sans réduire la qualité de la protection.

- Il existe également une fonctionnalité intéressante pour suivre et installer les mises à jour pour système d'exploitation Windows Xp, 7, 8. Faites attention si paramètres Windows les mises à jour sont désactivées et dans l'antivirus sont incluses, les mises à jour seront installées!

Les développeurs ont accordé beaucoup d'attention à la protection des comptes réseaux sociaux (le module spécial - Social Media Scanner traite de la protection), car ils sont souvent piratés et volés. Maintenant tout des comptes sous une protection fiable.

Principales caractéristiques de Nod 32:

- Protection proactive et détection rapide des menaces. Antivirus ESET NOD32 est basé sur la technologie ThreatSense.

- Assure la préservation des données utilisateur. Le système de protection contre les sites frauduleux répliquent les sites des banques, des magasins, des services postaux (phishing) et le clavier à l'écran est de garder en toute sécurité vos mots de passe, numéros de carte de crédit lorsqu'ils effectuent des achats et des paiements via Internet.

- Système de protection contre les intrusions (HIPS). Le programme surveille les actions des processus en cours d'exécution, l'intégrité des fichiers et des entrées dans le registre. En analysant toutes ces informations, le programme peut détecter efficacement les activités "dangereuses" et prendre des mesures (quarantaine, suppression, ...).

- Vitesse accrue Dans le dernière version optimisé tous les algorithmes principaux, ce qui a permis d'obtenir une augmentation significative de la productivité. Et par conséquent, le travail de l'antivirus était moins stressant pour le processeur. Même sur un ordinateur faible, il sera confortable de travailler.

- Facilité d'utilisation. Interface utilisateur conviviale et intuitive, les appels minimaux à l'utilisateur permettent de ne pas être distrait du travail, pour les spécialistes, il existe des paramètres avancés.

- La sécurité de l'utilisation de lecteurs flash et de lecteurs amovibles.Protection contre l'infection virale à partir d'un lecteur flash.

- Protection des programmes de messagerie.GOD32 vérifie e-mail et travaille avec les clients de messagerie populaires (Outlook Express, Windows Mail, Mozilla Thunderbird, ...) et des protocoles (pop3, imap, smtp, ...).

- Vérification pendant que l'ordinateur est inactif. Le programme inclut la recherche de virus lorsque l'ordinateur n'est pas chargé.

- Vérification de la fiabilité des sites et du trafic. Toutes les informations reçues d'Internet sont soigneusement vérifiées et analysées. S'il y a un soupçon de

- Mode de jeu. Il sera apprécié par tous les joueurs - lors des jeux en plein écran, l'activité de l'antivirus est réduite au minimum et toutes les alertes sont bloquées.