Après un peu de calme, une vague de questions sur le sujet "La page ne s'ouvre pas", "Je ne peux pas entrer sur le site ...". La règle est ici: commencez par vérifier avec le fichier hosts.

Qu'est-ce que le fichier hosts?

Pour commencer, chaque site a un nom de texte et un code numérique unique correspondant. Habituellement, dans la barre d’adresse, nous écrivons l’adresse texte du site, car elle est plus pratique pour nous. Une fois que nous avons entré le nom du site, immédiatement un serveur DNS spécial convertira ce nom en un code numérique - une adresse IP.

Utilisation du service Connectez-vous ou écoutez-vous le port? Services qui dépendent de ce service: aucun service ne dépend de ce service. Commentaires: Ce service est nécessaire dans différents environnements. Par exemple, s’il ne fonctionne pas, il se peut qu’il ne fonctionne pas correctement si nous sommes dans un domaine. Pour certains jeux en ligne, vous devrez peut-être même travailler. Comme avec les autres services, vous devez faire attention au nom de fichier associé à ce service.

Ce processus s'appelle la résolution des noms d'ordinateur. Ils sont classés par ordre de priorité du plus haut possible au minimum. Il s’agit généralement du dernier moyen de générer du trafic redondant sur un réseau comportant un nombre important d’ordinateurs. Et regardez le répertoire de recherche pour ce fichier.

Le fichier hosts est conçu pour accélérer l'accès au site contourner le serveur DNS. Autrement dit, si nous enregistrons l'adresse IP et le nom du site ici, nous n'accéderons pas au serveur DNS.

Maintenant, vous comprenez que si vous enregistrez cette paire de manière incorrecte, la transition ne sera pas l'endroit auquel vous vous attendiez ou que vous n'allez nulle part.

Cette fonctionnalité est utilisée malware, en ajoutant dans les hôtes le mauvais couple - adresse IP et nom du site.

L'appareil doit être configuré pour la fonction de domaine, sinon cela ne fonctionnera tout simplement pas. Indique que le périphérique est un contrôleur de domaine. . Le dernier caractère est un code hexadécimal qui identifie le service réseau. Dans ce cas, le dossier apparaît instantanément sans demander de mot de passe. # Le nom de domaine du réseau ou du groupe de travail.

Activer la prise en charge des mots de passe cryptés. # crypter les mots de passe = oui. # Si votre serveur utilise l’imprimante, placez-la à la place de l’imprimante bootable = no. # Taille maximale du journal d'accès: taille maximale log = 50. # Si les fichiers sont en lecture seule, installez. Si dans les fichiers # quelqu'un peut gérer, quittez.

Corrigez le fichier hosts.

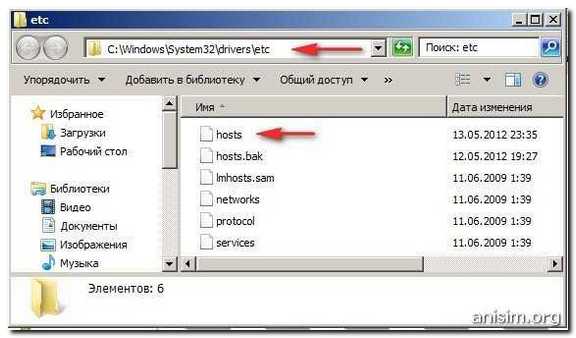

Le fichier hosts est un fichier texte que vous pouvez facilement corriger. Il est situé à

C: / windows / system32 / etc

ATTENTION!! Dans le dossier etc Outre le fichier hosts, d'autres fichiers sont destinés à la configuration réseau. Ce sont les réseaux, protocoles, services, hôtes, lmhosts.sam. NE PAS ENLEVER ce dossier du tout!

# Indique le niveau du système d'exploitation #. level = 100. # Si le dossier est public, laissez le public = yes read only = No. S'il y a un serveur sur l'ordinateur lui-même, nous aurons accès au serveur interne. sinon nous n'obtiendrons rien. L'utilisation décrite ci-dessous est une déviation de sa fonction de bloquer l'accès à certains sites.

Comment changer un fichier hôte

Quelle est la méthode de modification

Une autre chose utile est d'ajouter des sites que vous devez bloquer. Sélectionnez ceci. Bien sûr, vous pouvez ajouter autant d’adresses que vous le souhaitez. Il existe également des listes d’hôtes prêtes à l’emploi. Si vous souhaitez utiliser un fichier d'hôtes volumineux, désactivez ce service.Vous pouvez réparer le fichier hosts avec:

- utilitaire Microsoft Fix it - accédez au site à ses créateurs et faites-le en deux clics de souris.

- utilitaire AVZ - beaucoup à ce sujet écrit.

- lorsque vous vérifiez votre ordinateur avec utilitaire gratuit CureIt -.

- correction manuelle.

Lorsque vous corrigez le fichier hosts, vous devez savoir qu'il y a des pièges ici. Les auteurs de virus utilisent des astuces simples mais efficaces pour nous glisser un fichier d'hôtes factice. Par conséquent, si vous ne pouvez pas ouvrir le site et vérifier le fichier hosts, soyez extrêmement prudent.

Certaines adresses doivent être bloquées par votre pare-feu. En bref, si vous rencontrez l'une de ces adresses à partir des colonnes correctes, l'ordinateur le redirigera vers 1. Essayez d'insérer la ligne 1 dans l'Explorateur pour voir le résultat. Si vous avez des questions sur la sécurité des informations, allez au bas du rapport et utilisez la section des commentaires. La colonne répond aux questions laissées par les lecteurs chaque mercredi.

Ma question est de savoir si cette méthode d'accès est absolument sûre. Camila, il vaut mieux ne pas travailler avec la notion de quelque chose de "absolument sûr". Si une attaque sur votre FAI redirige le site de la banque, vous êtes toujours vulnérable. Le problème est qu'il n'y a pas encore de législation finale au Brésil. Il y a des recommandations, mais il n'y a pas d'obligations légales. Certains fournisseurs de services téléphoniques et certains opérateurs téléphoniques ne stockent pas ces rapports, alors que d'autres ne peuvent pas les répertorier correctement.

Quel fichier d'hôtes utilisez-vous?

Si vous vérifiez vos hôtes et que vous ne le trouvez pas du tout ou que vous pensez qu’il est correct, effectuez une analyse supplémentaire. Vous aurez besoin d'une compétence supplémentaire, un peu plus que la possession habituelle d'un cahier. Mais - rien de compliqué.

Dans cette section, les astuces les plus courantes sont collectées, à l'aide desquelles les intrus tentent d'empêcher l'utilisateur de réparer le fichier hosts.

Cela ne signifie pas qu'il existe une impossibilité technique, notamment lors de l'adoption de la législation pertinente. Selon votre fournisseur, il peut déjà stocker correctement les enregistrements. Le fournisseur pourra identifier le client. Les questions suivantes concernent ce problème.

Est-il juste d'avoir 2? Fernando Morgado. Vous n'avez pas besoin de vous soucier de ces fichiers, et même si vous le faites, rien ne se passera dans le système. Pourquoi S'il n'y a que cette ligne et que non, cela signifie que le fichier de vos hôtes a déjà été modifié plus tôt, peut-être par une sorte de programme de sécurité. Même dans ce cas, s'il y a un problème, activez simplement le service, en laissant le lancement "Automatique" et redémarrez l'ordinateur.

Astuce 1 - redirection dans le registre

Si vous ne pouvez pas vous connecter au site et que votre fichier hosts est correct ou que vous ne trouvez pas d'hôtes dans le dossier C: \\ windows \\ system32 \\ drivers \\ etc \\, le virus a modifié l'emplacement du fichier dans la clé de registre.

Pour vous débarrasser du virus, procédez comme suit:

1. Démarrer - Exécuter - regedit.exe.

2. Dans la fenêtre Éditeur du registre, localisez la branche -

\\ HKLM \\ SYSTEM \\ CurrentControlSet \\ Services \\ Tcpip \\ Paramètres

3. Dans l'onglet Paramètres le menu avec le nom du fichier, son type et sa valeur apparaît dans la partie droite de la fenêtre. Vérifier la valeur du paramètre DataBasePath. Devrait être % SystemRoot% \\ System32 \\ drivers \\ etc. Si ce n'est pas le cas, cliquez avec le bouton droit sur cette ligne, sélectionnez Modifieret entrez la valeur correcte.

Quelle adresse souhaitez-vous rediriger? João Paulo. Cela peut ralentir le téléchargement de certains sites. Vous devez l'utiliser uniquement lors de la création de sites locaux qui remplacent les adresses bloquées. Mais cela n'a rien à voir avec ce qui a été dit dans la colonne, qui explique même que logiciel pas besoin d'installer

Est-il possible de faire cela à partir de ce que vous avez dit? Carlos Pires. Oui, c'est possible. Dans certains cas, cela peut ne pas fonctionner, car la configuration appelée "hôte virtuel" dépend de l'ordinateur qui recevra les redirections. Le paquet d'aujourd'hui est ici. Le vendredi, la colonne revient avec un bulletin d'information de la semaine. Pour le moment, laissez votre question ou suggestion sur la proposition dans le champ commentaires ci-dessous.

![]()

Même si vous avez des hôtes où vous devez, mais système d'exploitation utilise le fichier dont le chemin est spécifié par le paramètre DataBasePath.

Astuce 2 - insérer des lignes vides.

Il était plus difficile de détecter les lignes inutiles dans le fichier hosts, elles sont écrites à la toute fin du fichier après un grand nombre de lignes vides.

Il a créé et édité une ligne de sécurité, un site de sécurité et un forum qui offre, entre autres, un service de suppression numérique des parasites. La technique que nous considérerons vous permettra. Les liens vers ces sites peuvent être trouvés sur les pages que vous visitez, en disant gentiment qu'ils sont "sponsorisés". Pour quitter, par exemple, si l'accès aux sites de sécurité vous est interdit. Certains ravageurs utilisent cette méthode pour bloquer les sites qui les dérangent.

Cependant, cette technique inconnue est très facile à mettre en œuvre. Il est gratuit et ne nécessite aucun logiciel ou outil supplémentaire. Vous avez tout ce dont vous avez besoin à portée de main pour l'appliquer dans la pratique, et la cerise sur le gâteau est absolument sûre et réversible, de sorte que vous pouvez vous amuser autant que vous voulez avec le fichier de votre hôte.

À première vue, ce fichier semble normal et en un coup d'œil, nous ne pouvons rien remarquer, mais vous devriez toujours faire attention au curseur de la barre de défilement dans le Bloc-notes:

Si le curseur est présent, il doit être abaissé pour voir le contenu du fichier complètement. C'est souvent utile, car Au bas du fichier, nous pouvons trouver des surprises désagréables:

C'est un format universel pour marquer une ressource sur Internet. C'est exactement ce que vous faites lorsque vous appelez: vous consulterez votre répertoire pour traduire le nom de l'appelant en un numéro de téléphone et c'est par son numéro de téléphone que vous définissez l'appel.

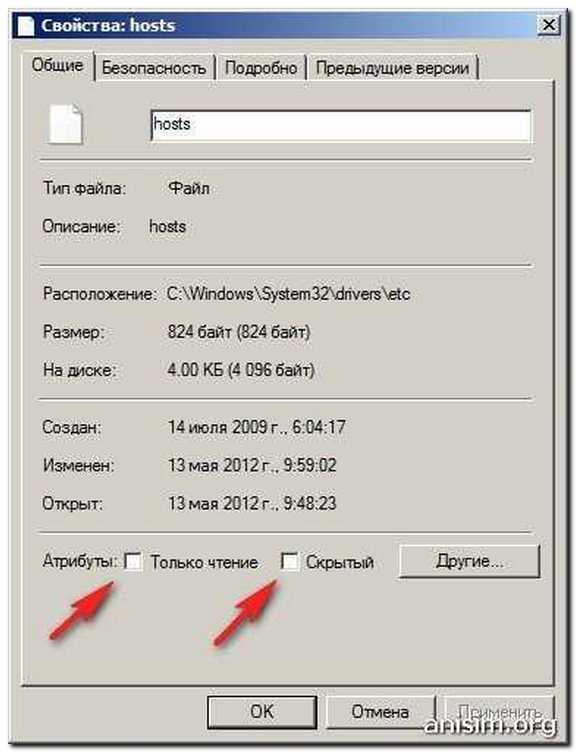

Assurez-vous que les extensions sont affichées

Vous l'avez deviné, c'est votre fichier hosts. Le nom de ce fichier est "hosts" sans aucune extension. C'est dans le dossier. Assurez-vous que les extensions de fichiers sont affichées correctement, sinon vous serez sale. Cette option ne doit jamais être vérifiée, cela aidera à éviter les mauvaises surprises. C'est des sauvegardes, qu'il effectue pendant la vaccination. Pour empêcher les attaquants d'écrire dans ce fichier, certaines applications ou même le bloquent en lecture seule. Pensez au changement, vous devrez le déverrouiller temporairement.

Astuce 3 - cacher le fichier.

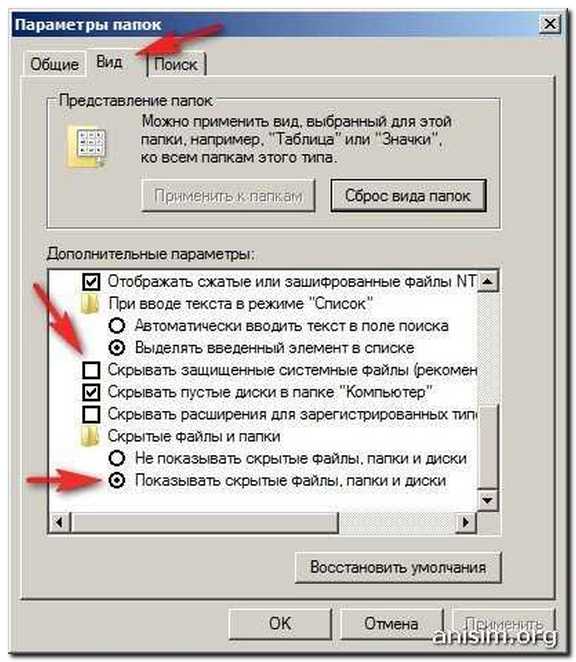

Le fichier hosts a un attribut Caché, et il devient invisible - il n'y a pas d'hôtes de fichiers. Et depuis par défaut fichiers cachés et les dossiers ne sont pas affichés dans l'explorateur, l'utilisateur peut ne pas trouver ce fichier, et donc ne peut pas et le modifier.

Si vous ne disposez pas du fichier hosts, vous devez le rendre visible. Pour ce faire, dans Windows XP, procédez comme suit: Démarrer - Panneau de configuration - Options des dossiers - Onglet Affichage - définir la caractéristique Afficher les fichiers et dossiers cachés - cliquez sur OK (dans Windows 7, tout est pareil, mais au lieu de Options des dossiers l'article est appelé Options des dossiers).

S'il n'existe pas vraiment, créez-le

Les deux lignes suivantes sont d’autres exemples de verrouillage

Cette ligne ne sera pas prise en compte. Vous pensez que certains parasites sont au courant et l'utilisent. Ou pour interdire l'accès à certains sites. Écoutez les sites qui les dérangent. Comme vous pouvez le constater, vous ne pouvez pas vous connecter à vos pages d’analyse en ligne préférées, mettre à jour votre antivirus ou télécharger l’outil de nettoyage nécessaire.Ou détourner votre surf

Vous recevrez un message classique "Impossible d'afficher la page" ou "Erreur de connexion" ou "Impossible de se connecter". Sur une autre page, ravageur sélectionné. Chaque fois que vous souhaitez vous connecter à votre site préféré, vous serez redirigé vers un autre site. Inutile de dire que ce site n’était absolument pas un ravageur accessoire, il ne vous empêche pas d’atteindre le site souhaité. Rien n'empêcherait les parasites de vous distraire vers un site beaucoup moins innocent.

Un fichier faux est créé sans extension, mais a un nom similaire, par exemple un fichier hôte. Et le fichier hôte actuel le fait caché.

Dans ce cas, nous modifions à nouveau le fichier faux, mais celui-ci reste inchangé. Un tel fichier (hôte) peut également être supprimé en toute sécurité!

Possible différentes méthodes. Tout dépend de la fréquence à laquelle vous voulez y accéder. La fenêtre Bloc-notes s'ouvre avec un espace d'édition vierge. Au bas du formulaire dans les "Fichiers de types", sélectionnez d'abord "Tous les fichiers". Sélectionnez-le et cliquez sur le bouton "Ouvrir". Après avoir modifié le contenu du fichier, veillez à enregistrer le fichier après la modification.

Utiliser un petit fichier de commandes

Cela fait partie de ma boîte à outils. C'est le moyen le plus simple si vous ne souhaitez pas parcourir les dossiers. Peu importe si la clé est de le trouver. Une fenêtre avec un fond noir s'ouvre, ne vous inquiétez pas et ne la fermez pas, vous n'avez pas à intervenir. Il se ferme lorsque vous quittez l'ordinateur portable.

Astuce 5 - changez l'extension.

Un fichier false hosts est créé, ce qui, contrairement au fichier actuel, a une extension (par exemple, .txt). Et puisque par défaut pour les types de fichiers enregistrés, les extensions ne sont pas affichées, alors l'utilisateur et donc nous pouvons facilement confondre les fichiers et éditer le mauvais fichier du tout.

N'oubliez pas de sauvegarder le fichier après avoir changé

En utilisant ce raccourci, vous aurez un accès direct à la modification du fichier dans le Bloc-notes. Vous pouvez désactiver la ligne sans la supprimer. Insérez simplement le # au début de la ligne. Cette ligne ne sera considérée que si elle se termine par un retour chariot. Cependant, cela ne vous permettra pas de modifier ou d'ajouter une ligne dans la version actuelle.

Il ne vous permettra pas de modifier ou d'ajouter une ligne directement, sauf via un bloc-notes. Il existe un logiciel spécial. Ils sont plus ou moins pratiques et souvent anglais. A mon avis, ce n'est pas très utile, car cela suffit simple cahier. Listes d'hôtes prêts.

Astuce 6 - vous ne pouvez pas modifier le fichier hosts.

Et une autre chose, qui est trop rapide, ne fait souvent pas attention.

Vous avez trouvé le bon fichier hosts, trouvé des lignes supplémentaires, vous commencez à modifier, mais les modifications ne sont pas enregistrées. Et tout cela parce que l'attribut "Lecture seule" est attribué à votre fichier hosts.

Lorsque le nombre d'inscriptions est exagéré, la communication avec les sites risque d'être considérablement ralentie. Notez que le nom d'hôte et le nom de l'ordinateur sont deux choses différentes. Par défaut, dans le réseau Microsoft, le nom d'hôte et le nom de l'ordinateur sont les mêmes. Il est très important de distinguer deux concepts, en particulier dans la résolution des noms.

Nous n'avons pas pu ouvrir le fichier et nous vous recommandons le logiciel approprié pour ouvrir ou convertir ces fichiers. Il utilise des onglets pour écrire de grandes séquences de données génétiques, également appelées séquences génomiques ou cartes.

Astuce 7 - configurer un proxy.

Je ne vais pas m'embêter avec le proxy, il suffit de vérifier les paramètres de votre navigateur.

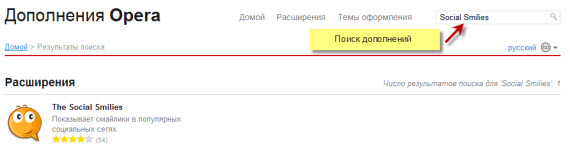

Opera: Paramètres généraux (Ctrl + F12) - Avancé - Bouton réseau Proxy

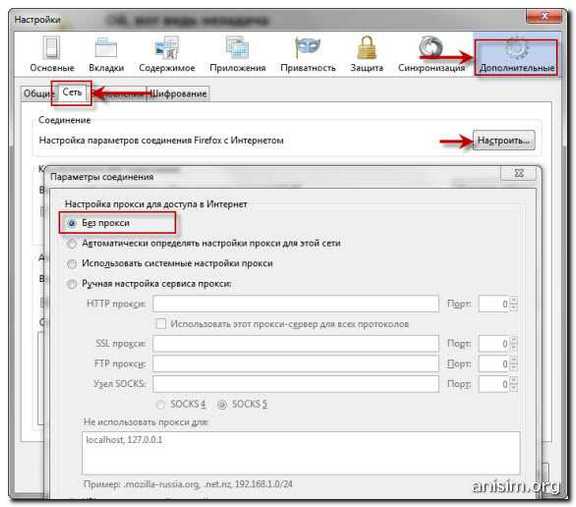

Firefox: Paramètres-\u003e Avancé-\u003e onglet Réseau - Configurer

Ci-dessous, nous voyons un exemple de configuration. Vous pouvez spécifier le domaine par défaut pour l'authentification dans la ligne de commande assistant Les options suivantes sont disponibles pour cet assistant. Nous ne pouvons toujours pas expliquer les raisons de ce problème ennuyeux. Solution: utilisez des calmars. . Cela est dû au fait que l'utilisateur a le droit de s'inscrire sur un petit nombre de postes de travail, mais pas sur un serveur proxy.

La solution . Pour certains, il n'est peut-être pas facile de comprendre ce concept de «résolution de noms», il y a donc une brève explication. Cliquez sur Démarrer, tapez le bloc-notes dans la zone de recherche, cliquez avec le bouton droit sur le lien et sélectionnez Exécuter en tant qu'administrateur. Toute modification apportée au fichier hôte a un effet immédiat après la sauvegarde du fichier. Il est donc inutile de redémarrer le système.

Par défaut il y a une coche "utiliser paramètres du système proxy ", passez à" Pas de proxy ", essayez de sauvegarder les paramètres et redémarrez le navigateur.

Si une configuration manuelle est requise et que l'adresse du serveur proxy est enregistrée, vous ne l'avez pas installée: enregistrez l'adresse, supprimez-la, mettez-la en mode "sans proxy".

Ouvrez notre éditeur de registre (utilisez Win + R), appuyez sur CTRL + F (recherche) et collez l'adresse enregistrée, puis - trouver plus ... Toutes les clés avec cette adresse devront être modifiées, à savoir supprimer la valeur attribuée à notre adresse.

Redémarrez Windows et vérifiez.

Utilisez des hôtes pour leurs propres besoins.

Méthode 1 - accélérer l'accès au site avec l'aide des hôtes.

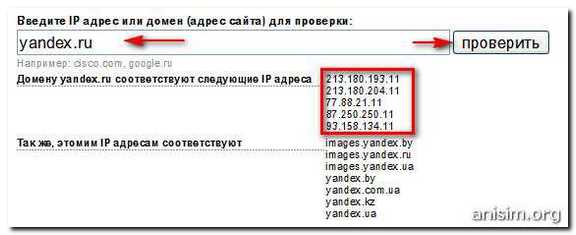

Si nous visitons souvent un site (par exemple, yandex.ru), vous pouvez ajouter les lignes suivantes à la fin du fichier hosts:

87.250.250.11 yandex.ru

87.250.250.11 www.yandex.ru

Le navigateur, découvrant ces lignes, n’accèdera pas au serveur DNS, ce qui signifie que le processus de téléchargement de ce site sera plus rapide.

Comment trouver le site IP?

Méthode 2 - refuser l'accès au site.

Vous pouvez bloquer les sites indésirables en attribuant une adresse IP locale 127.0.0.1 à leur nom. ou l'adresse IP d'un autre site.

Par exemple, selon le magazine, vous voyez que l’enfant joue pendant des heures dans le tanchiki. Les lignes du fichier hosts sont:

127.0.0.1 tankionline.com

127.0.0.1 www.tankionline.com

ferme généralement l'accès à ce site (message d'erreur lors de la connexion).

Une ligne du formulaire

81.176.66.163 kiss.ru

fonctionne plus sophistiqué. Lorsque vous essayez d'entrer un kiss.ru dans le navigateur, il se connecte à l'adresse IP 81.176.66.163, à savoir avec la bibliothèque de Moshkov.

Comme vous pouvez le constater, nous pouvons faire la même chose que les virus, mais avec des avantages.

Il est possible de bloquer les réseaux d’échange de bannières les plus nuisibles et autres hotbeds de déchets publicitaires. Par exemple, une chaîne comme ceci:

127.0.0.1 www.bannerdrive.ru

désactive le téléchargement des bannières depuis www.bannerdrive.ru. En principe, sur Internet, vous pouvez trouver des fichiers hôtes très volumineux (jusqu'à 1 Mo), dans lesquels des milliers de serveurs de publicité sont bloqués (bloqués).

Mais ne vous laissez pas emporter par ce fait, les fichiers hôtes particulièrement volumineux (à partir de plusieurs dizaines de Ko) nécessitent un temps considérable pour les visualiser, ce qui ralentit le travail. Mais vous n’avez pas besoin d’économiser trop: les fichiers jusqu’à 10 Ko ne freinent rien, même sur les anciennes machines, et 10 Ko représentent des centaines de lignes.

Caractéristiques de l'édition du fichier hosts dans Windows 8.

Dans Windows 8, contrairement à versions précédentes, l'ordre d'édition du fichier hosts a été modifié. Les développeurs ont accordé beaucoup plus d'attention à ce problème. Et ceci est dû aux exigences plus strictes en matière de sécurité du système et à la protection d'un fichier aussi important contre les empiètements extérieurs.

Cette protection est fournie par le windows anti-virus Defender - lorsque vous apportez des modifications au fichier hosts, Windows 8 les supprime automatiquement, protégeant ainsi le système des attaques des intrus. Mais pour les utilisateurs plus expérimentés et plus confiants, il existe un moyen de contourner cette protection.

- Ouvrez la fenêtre du défenseur lui-même. Pour ce faire, accédez à l'écran de démarrage et appelez la barre latérale de la barre des charmes. Si vous avez le temps d’habiller votre système et d’avoir installé des thèmes Windows 8 de telle sorte que le système a changé au-delà de la reconnaissance, utilisez la combinaison Win + C

- Aller à la recherche et entrez la requête " Défenseur».

- Nous cliquons sur la ligne affichée. Une fenêtre s'ouvrira dans laquelle vous devez aller au " Paramètres", Sélectionnez" Fichiers et emplacements exclus "et cliquez sur le bouton" Vue d'ensemble».

- Trouvez le chemin du fichier C: \\ Windows \\ System32 \\ Drivers \\ etc \\ hosts et cliquez sur OK.

- Maintenant, pour ajouter ce fichier à des exceptions de sécurité, vous devez cliquer sur " Télécharger"Et" Enregistrer les modifications. "

Maintenant, vous pouvez commencer à éditer le fichier lui-même. Cependant, gardez à l'esprit que vous ne pouvez modifier le fichier que pour le compte de l'administrateur. Pour ce faire, activez la recherche d'applications - Win + C -\u003e Icône de recherche -\u003e entrez la requête " Bloc-notes«.

Démarrez le Bloc-notes et sélectionnez l'icône avec l'en-tête " Exécuter en tant qu'administrateur».

Le cahier habituel s'ouvrira et vous pourrez comme d'habitude.

En conclusion

Une fois que vous avez corrigé vos hôtes, vérifiez que l'ordinateur ne contient pas de virus et modifiez les mots de passe de la boîte aux lettres.

Dites à vos amis

Vkontakte

La signification de l'utilisation du fichier Lmhosts était de convertir les noms NetBIOS à l'aide du pilote netbt. sys sans demandes de diffusion. Le fichier Lmhosts est normal fichier texte, qui répertorie les noms d'hôte et les adresses IP. Prenons un exemple de ce fichier avec des informations sur trois serveurs, dont deux sont des contrôleurs de domaine COMPANY.

# fichier Lmhosts pour le domaine COMPANY 10.1.1.10 DC01 #PRE #DOM: SOCIETE 10.1.1.20 DC02 #PRE #DOM: SOCIETE 10.1.1.3 0 PR03 #PRE 10.1.1.100 PR04 #PRE #BEGIN_ALTERNATE #INCLUDE \\\\ PR03 \\ PUBLIC \\ ETC \\ Lmhosts #INCLUDE \\\\ DC02 \\ PUBLIC \\ ETC \\ Lmhosts #END_ALTERNATE

Le symbole "pointu" (#) remplit deux fonctions.

■ Il est utilisé avant les paramètres standard du fichier Lmhosts (#PRE, #DOM et #INCLUDE).

■ Perçu comme le début d'un commentaire, s'il n'y a pas de paramètre après le caractère.

Examinez les paramètres standard du fichier Lmhosts. Le paramètre doit être écrit en majuscule. Sinon, il est considéré comme un commentaire.

■ #PRE. Cette option entraîne le chargement de l'entrée appropriée dans le cache de noms NetBIOS au cours du processus de démarrage. Cela vous permet d'accélérer la transformation initiale des noms.

■ #DOM. Ce paramètre marque l'entrée comme correspondant au contrôleur de domaine. Le nom de domaine est spécifié après les deux points. Si le fichier Lmhosts est utilisé dans un domaine, ce paramètre est requis car il indique au client local les adresses des serveurs d'authentification.

■ #INCLUDE. Ce paramètre provoque le pilote tcpip. sys télécharge le fichier Lmhosts depuis un autre ordinateur. L'option #INCLUDE prend en charge une seule copie centrale du fichier Lmhosts que toutes les stations de travail utiliseront dans le groupe de travail. L'enregistrement est au format UNC, par exemple \\\\ SRVl \\ Public, où Public est le nom de la ressource. Il convient de faire attention au piège existant dans ce mécanisme. Le nom UNC a un nom NetBIOS, ce nom doit donc être écrit dans le fichier Lmhosts local.

■ #BEGIN_ALTERNATE et #END_ALTERNATE. Ces paramètres sont utilisés pour séparer plusieurs enregistrements dans le paramètre # INCLUDE. S'il n'y a qu'un seul paramètre # INCLUDE dans le fichier, ces paramètres ne sont pas nécessaires.

Utiliser le fichier Lmhosts

Le fichier Lmhosts ne doit être utilisé qu'en dernier recours. Ces enregistrements statiques deviennent des bombes à retardement et poursuivent un administrateur alors que le crocodile poursuivait le capitaine Hook. Une fois que l'administrateur oublie l'enregistrement créé et qu'il frappe, cela a fonctionné au mauvais moment.

Comme mentionné précédemment, il existe plusieurs utilisations courantes du fichier Lmhosts. Par exemple, certains administrateurs utilisent le fichier Lmhosts pour convertir des noms pour des connexions d'accès à distance. Avec une connexion par ligne commutée, vous pouvez utiliser la conversion WINS, mais souvent cette conversion ne suffit pas

Efficace et nécessite trop d'efforts pour configurer. Une courte entrée dans le fichier Lmhosts sur le client d'accès à distance vous permet d'enregistrer des informations sur les contrôleurs de domaine et les serveurs sont constamment utilisés par le client lors de l'établissement d'une connexion.

Au lieu d'utiliser le fichier Lmhosts pour convertir un nom en lecteur monté, vous pouvez spécifier l'adresse IP directement dans le nom UNC. Par exemple, au lieu de la connexion de ressource avec le nom \\\\ SRVL \\ Users \\ LLuthor et l'utilisation du fichier Lmhosts pour convertir \\ SRVL en 10.1.1.43, vous pouvez spécifier le nom de \\\\ 10.1.1.43 \\ Users \\ LLuthor. Si vous modifiez les adresses IP du serveur d'utilisateurs devront se reconnecter au partage réseau, mais le plus souvent il est plus facile que de faire des modifications au fichier Lmhosts.