Que faire s'il n'y a pas d'onglet Sécurité dans les propriétés du dossier.

Tout d'abord, vous devez vérifier le type de système de fichiers sur disque (NTFS), sur lequel se trouve le dossier souhaité.

Pour ce faire, ouvrez Poste de travail -\u003e Sélectionnez le disque souhaité -\u003e Ouvrez ses propriétés (via un clic droit).

Si le type du système de fichiers FAT ou FAT32 (actuellement utilisé principalement sur les cartes flash), l’onglet Sécurité ne peut pas être ouvert. Ces systèmes de fichiers ne vous permettent pas de définir les droits d'accès aux fichiers et aux dossiers. Dans ce cas, vous devez formater ou convertir le disque en NTFS.

C'est donc quelque chose de plus simpliste. Ce panneau contient des informations sur le nom de l'ordinateur sur le réseau, ainsi que sur le groupe de travail et le bouton pour le configurer. L'écran Propriétés de l'écran comporte cinq onglets. Problèmes Pour personnaliser le thème visuel que nous voulons utiliser. Le thème couvre la plupart des éléments graphiques du bureau et du système de fenêtres, en définissant sa couleur, sa taille, sa police, son arrière-plan, etc. En fait, il n'y a qu'un thème préinstallé, bien que le système vous permette d'installer d'autres rubriques disponibles dans cette section.

Pour les disques NTFS, vous devez désactiver le partage de fichiers simple, si cela ne fonctionne pas, vous devez vérifier le registre ou le paramètre de stratégie de groupe.

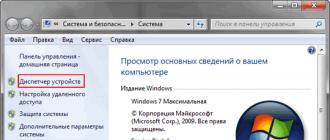

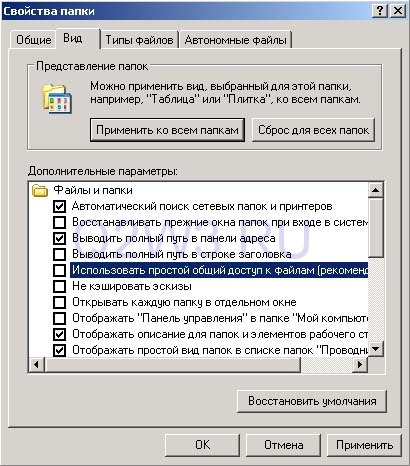

Désactiver le partage de fichiers simple

Par défaut, "Partage de fichiers simple" est activé dans Windows:

Nous devons l'éteindre. Pour ce faire, ouvrez un dossier. Dans le menu supérieur, sélectionnez Outils -\u003e Options des dossiers -\u003e cliquez sur l'onglet Affichage. Dans la liste, décochez l'option "Utiliser le partage de fichiers simple (recommandé)" et cliquez sur OK:

Un groupe invité ne peut utiliser qu'un ordinateur, ne peut pas y stocker de fichiers et ne peut effectuer aucune configuration. Les comptes d'utilisateur réseau sont enregistrés sur le serveur et peuvent être connectés à n'importe quel ordinateur du réseau, à l'exception des restrictions. Seuls les administrateurs réseau peuvent créer des comptes de ce type et également gérer des groupes et des privilèges pour eux.

Nous avons toutes les possibilités de créer, modifier, changer le mot de passe, éliminer, etc. La console de gestion informatique nous permet également d'accéder à la gestion des utilisateurs et des groupes, même si l'interface est différente. Mais considérez d'abord quelques concepts essentiels.

Un bureau Pour personnaliser l'image qui sera utilisée comme fond d'écran. Le bouton Configurer le bureau permet d'accéder à l'écran Éléments du bureau, composé de deux parties. L'essentiel est de déterminer les icônes du système à afficher sur le bureau et de modifier l'icône par défaut. Ci-dessous nous avons un bouton qui nous permet de personnaliser le nettoyage du bureau à l'aide d'un assistant qui détecte les icônes du bureau qui ne sont normalement pas utilisées pour les supprimer ou les enregistrer dans un dossier.

Cela démarre l'assistant dans 60 jours. Dans cette fenêtre, il y a un deuxième onglet appelé "Web", avec lequel nous pouvons le configurer pour l'apparence d'éléments Web sur le bureau. Film de protection pour l'écran. Pour définir l'écran de veille et ses paramètres de fonctionnement, le cas échéant. Voici un bouton qui vous permet d'accéder aux paramètres d'alimentation décrits ci-dessous.

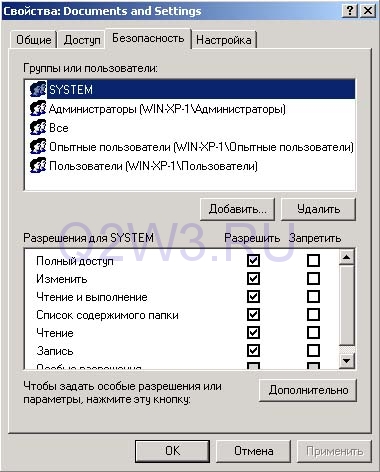

Après cela, l'onglet Sécurité devrait apparaître dans les propriétés du dossier:

Cependant, cette méthode ne fonctionne pas dans tous les cas.

Désactiver l'onglet Sécurité via le registre

En principe, nous comprenons comment imprimer la traduction sur des documents papier, que nous traitons à l'aide d'un ordinateur. Et l'imprimante est un appareil que nous utiliserons à cette fin. Cependant, à long terme, l'impression inclut tous les processus que nous pouvons exécuter à partir des paramètres d'impression des programmes exécutés sur le système et pouvant mener à la création d'une image ou d'un autre fichier.

Pour l'impression, une imprimante doit être installée sur l'ordinateur. Les imprimantes, comme les autres matériels, ont un pilote de périphérique ou un pilote correspondant. Et c'est ce logiciel, correctement installé, que nous verrons dans le système et celui qui nous permettra d'utiliser l'appareil. Avec la particularité que nous pouvons avoir des instances de pilotes d'impression qui ne sont pas liées à une imprimante réelle.

Apparence Pour personnaliser le système de couleurs et les polices de texte pour les fenêtres et les menus. N'oublions pas que les effets visuels consomment des ressources système. Dans les équipes peu puissantes, il est donc recommandé de les configurer au minimum. Configuration Ici, nous vérifions l'exactitude du pilote du pilote pour la carte vidéo. Lorsque c'est le cas, nous aurons plus de capacités de résolution et de profondeur de couleur, en fonction de la puissance de l'équipement, nous pouvons utiliser une résolution plus élevée et une plus grande profondeur de couleur.

Les effets visuels dans ces systèmes sont particulièrement pertinents, c'est l'une des raisons pour lesquelles ils nécessitent un équipement plus puissant. Cependant, la tendance est de simplifier la configuration, comme on peut le voir, le nombre de commandes apparaissant en premier est irremplaçable. Ci-dessous, nous ne disposons que de quatre contrôles: Desktop, Window Color, Sounds et Screen Saver, qui permettent à l'utilisateur de modifier ces valeurs par rapport à celles du thème sélectionné. Il nous montre des programmes ouverts, ainsi que des processus en cours d'exécution, mais la fonction principale de cet utilitaire est de fermer le programme qui ne répond pas.

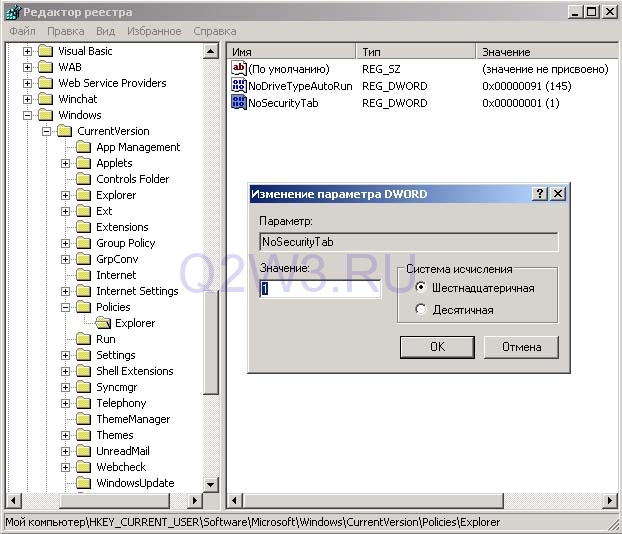

À l'invite de commande, exécutez la commande regedit. Dans l'éditeur de registre, ouvrez le chemin:

HKEY_CURRENT_USER \\ Software \\ Microsoft \\ Windows \\ CurrentVersion \\ Stratégies \\ Explorateur

S'il existe un paramètre NoSecurityTab avec une valeur de 1, dans ce cas, l'onglet Sécurité ne sera pas affiché:

Pour que l'onglet soit affiché, le paramètre NoSecurityTab doit être supprimé ou lui être affecté. Le paramètre prend effet immédiatement après l'application.

Par défaut, un utilisateur administrateur n'a pas besoin de configurer les imprimantes réseau si nous n'avons pas besoin d'installer le logiciel. Si l'ordinateur appartient à un domaine réseau, il se peut que l'administrateur du domaine ait configuré le système pour que les utilisateurs aient par défaut accès à certaines imprimantes du réseau et qu'elles aient déjà été installées. Cependant, les utilisateurs configurent souvent des imprimantes auxquelles ils peuvent accéder.

Dans le volet de gauche, nous verrons l’ajout d’une entrée d’imprimante comme premier paramètre. Dans la liste des imprimantes, il y en aura une que le système considère par défaut, celle qui sera utilisée lorsque vous appuierez sur le bouton d'impression directe depuis n'importe quelle application du système. Vous pouvez également faire la distinction entre les imprimantes locales, les imprimantes réseau ou les salles communes, pour différentes icônes et pour les décrire. Dans les détails de chaque élément, nous sommes informés du nombre de documents que nous avons commandés, et si nous avons une bonne connexion, le mot "Liste" ou "Pas de connexion" est utilisé pour cela.

Cette application nous permet de planifier l'exécution du programme individuellement ou périodiquement. À partir de cette application, nous pouvons configurer certains aspects liés à l’allumage et à l’extinction de l’ordinateur, ainsi que sur des ordinateurs portables fonctionnant sur batterie, nous pouvons configurer certains aspects qui offrent une plus grande autonomie de la batterie.

Il y a plusieurs onglets dans la fenêtre, que nous décrivons brièvement. Combinaisons d'énergie. Ici, nous pouvons définir l'action qui aura lieu lorsque nous laisserons l'ordinateur allumé, mais inactif pendant un certain temps. Il peut être désactivé, le moniteur est éteint ou le disque dur est éteint. La différence est de savoir si cela fonctionne avec le courant ou avec des piles.

Désactivation de l'onglet Sécurité via le paramètre de stratégie de groupe

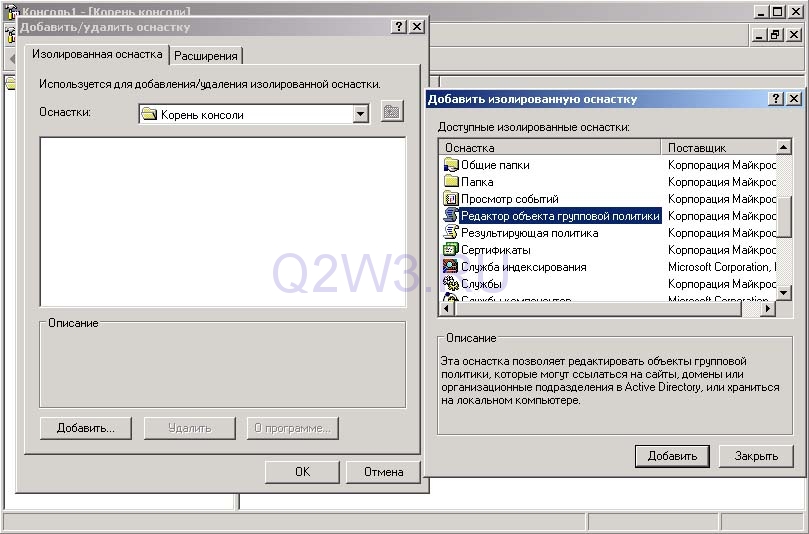

À l'invite de commandes, exécutez la commande mmc.

La fenêtre de la console s'ouvre.

Ouvrez le menu Console -\u003e Ajouter ou supprimer le composant logiciel enfichable -\u003e dans la fenêtre ouverte, cliquez sur le bouton Ajouter -\u003e dans la liste, sélectionnez "Éditeur d'objets de stratégie de groupe":

Cet aspect doit être vérifié lors de notre session de travail, surtout si nous utilisons des imprimantes réseau, car notre imprimante peut ne pas fonctionner par défaut en raison d’un manque de connexion, parce qu’elle est désactivée ou parce que l’équipement auquel elle appartient est désactivé. .

Ainsi, lorsque nous sélectionnons un élément de la liste et que nous voyons son menu contextuel, nous verrons plusieurs options à mettre en évidence. Ouvrez-le Affichez la file d'attente d'impression de l'imprimante sélectionnée. Définissez la valeur par défaut. Paramètres d'impression Cela nous permet de modifier certains paramètres de l’impression, cet élément change avec la marque et le modèle de l’appareil. Nous devons apprendre ce que nous avons dans notre environnement de travail pour apprendre leurs capacités. Cette fenêtre peut également être obtenue lors de l’impression à partir d’une application spécifique, à condition de le faire via la boîte de dialogue appropriée.

Signaux d'alarme Dans cet onglet, nous configurons des alarmes pour nous avertir que la batterie est morte et qu’elle est critique. Dans ce dernier cas, l'action de l'alarme consiste généralement à déconnecter ou suspendre l'équipement jusqu'à ce qu'il soit connecté au courant du réseau.

Power meter. Il indique le niveau de charge de la batterie à ce point, et vous permet également de placer une icône dans la barre d'icônes, qui nous indique à tout moment le niveau de charge de la batterie. Cet onglet permet de configurer l'action à effectuer lorsque le capot de l'ordinateur est fermé ou que le bouton d'alimentation est enfoncé. Mode veille Ici, nous pouvons activer ou désactiver le mode veille du système, notez que cette action réservera une petite partie de l’espace disque pour cette fonction. Cela vous permet de réduire considérablement le temps d'arrêt et de démarrage.

Cliquez sur le bouton Ajouter. Dans la fenêtre suivante, ne changez rien et cliquez sur Terminer. Fermez ensuite la liste des composants logiciels enfichables et cliquez sur OK.

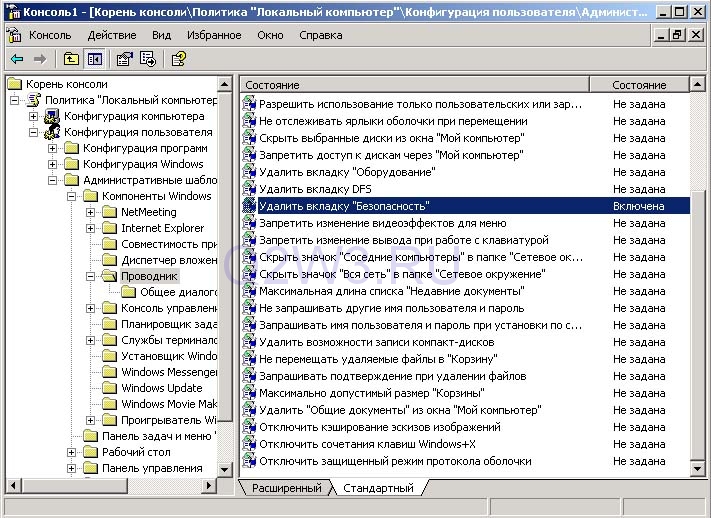

Développez la stratégie de l'ordinateur local et ouvrez le chemin suivant:

Configuration utilisateur -\u003e Modèles d'administration -\u003e Composants Windows -\u003e Explorateur

Sélectionnez l'option Supprimer l'onglet Sécurité

Pour le partager avec d'autres ordinateurs du réseau local. Nous allons examiner un autre sujet, utiliser une imprimante en ligne. Couper ou laisser tomber la connexion. Propriétés Avec cette option, nous accédons à la fenêtre "Propriétés générales" de l'appareil. Vous trouverez ici un bouton permettant d'accéder aux paramètres d'impression, et l'autre, qui nous permet d'imprimer une page de test.

Après avoir cliqué sur le bouton "Ajouter une imprimante", l'assistant correspondant est lancé. Sur le premier écran, nous cliquons sur "Suivant". Dans le cas d'une imprimante réseau, nous verrons trois options, les deux premières étant équivalentes. Les deux vont essayer de trouver automatiquement les imprimantes réseau disponibles auxquelles nous pouvons accéder.

Cependant, nous ne trouverons pas les commandes lorsque vous éteindrez ou éteindrez le mode veille prolongée. Cette option est activée par défaut et il n'est pas possible de la désactiver dans l'interface graphique. Commençons cette section par quelques définitions, puis commentons les différents contrôles qui nous permettront de gérer au niveau de base les utilisateurs et les groupes de notre équipe.

Un utilisateur est une personne qui utilise du matériel informatique. Le compte d'utilisateur. Le système d'exploitation dispose d'un système de sécurité conçu pour différencier les utilisateurs qui peuvent l'utiliser. Fondamentalement, il s'agit d'un nom d'utilisateur et d'un mot de passe qu'une personne doit connaître pour pouvoir l'utiliser. En informatique souvent, lorsque nous parlons de l'utilisateur, nous nous référons généralement au compte d'utilisateur.

Pour que l'onglet soit affiché, le paramètre doit être "Disabled" ou "Not set". Le paramètre prend effet immédiatement après l'application.