Shunday qilib, biz Windows Task menejeri foydalanuvchining ko'zlaridan yashirishga harakat qilamiz. Bunga erishish usuli yadro (ko'p hollarda hujjatlashtirilmagan) funktsiyalarini ushlab turish va o'z haydovchilarimizni yaratishga asoslangan juda oddiydir.

Usulning mohiyati: Vazifa menejeri oynasini izlash -\u003e Barcha jarayonlar nomlarini o'z ichiga olgan kichik oynani (ro'yxatni) qidiring -\u003e Ro'yxatdan jarayonimizni o'chirib tashlang.

Ko'rib turganingizdek, jarayonimiz bilan hech qanday manipulyatsiyalar amalga oshirilmaydi: u ishlagan va o'zi uchun ishlaydi. Odatiy oddiy Windows foydalanuvchisi sifatida, qoida tariqasida, kompyuterida ishlaydigan jarayonlarni ko'rish uchun boshqa vositalarni ishlatmaydi, bu faqat bizning qo'limizga o'ynaydi. Ko'p hollarda jarayon aniqlanmaydi.

Tadqiqot uchun nima ishlatilgan:

1) Microsoft-dan Spy ++ (kichik oyna vazifalari menejerining ierarxiyasini o'rganish uchun)

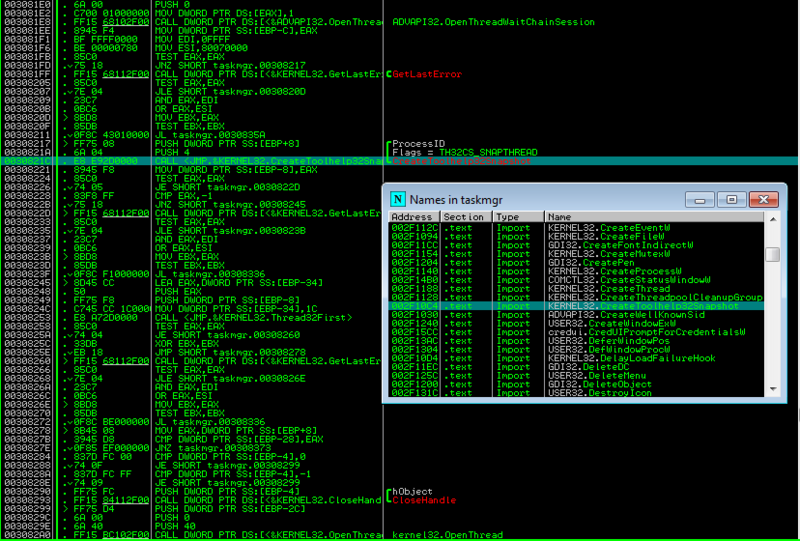

2) OllyDBG jarayonlarning suratini ko'rish uchun dispetcher tomonidan ishlatiladigan vazifalarni ko'rish uchun.

3) Aslida, o'zim taskmng.exe(Vazifa menejeri)

Kod yozish uchun Delphi muhitini ishlatamiz. Aksincha, Delphi bizda C ++ dan ko'ra qulayroq bo'ladi. Lekin bu mening kamtarin fikrim.

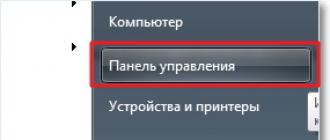

Eh, birinchi navbatda biz jarayonlarning ro'yxati va uning qanday ishlashini bilishga harakat qilamiz. Yarim ko'rinishda, bu "SysListView32" (ro'yxat) klassining navbatdagi oynasi bo'lib, u soniyada 2 kvadrat tezlikda (har 0.5 soniyada) yangilanadi. Biz Windowsning ierarxiyasiga qaraymiz:

Ko'rib turganimizdek, jarayonlarning ro'yxati, aslida, "Processes" oynasining (tab), "Vazifa menejeri" ning asosiy oynasi bolasi bo'lgan "SysListView32" klassining oddiy oynasi. Bizda faqat ikkita yuvish darajasi mavjud. Bunga qo'shimcha ravishda, ro'yxatda "SysHeader32" sinfining bitta bola oynasi mavjud bo'lib, uni taxmin qilish qiyin emas, chunki jarayonlarning ro'yxati uchun sarlavha (maydon belgisi).

Muntazam ro'yhatga ega bo'lganimiz sababli, uning tarkibini boshqarish uchun bizda bir qator makrolar mavjud. Ularning xilma-xilligi, birinchi qarashda, zavqlantiradi. Lekin ularning aksariyati ota-onadan ishlaydi, ya'ni ularni ishlatish uchun ularni ota-ona jarayonida qatl qilgandek taqlid qilish kerak bo'ladi. Biroq, har bir kishi bunday xususiyatga ega emas, xususan, ListView_DeleteItem so'l buyrug'i, ob'ektni ro'yxat oynasida o'chiradi (sinf "SysListView32").

Biz uni jarayonda ishlatamiz. bizning ilovalar. Bu funktsiya ikkinchi parametr o'chiriladigan elementning indeksini oladi.

Keling, elementni qaysi vazifa menejerida yashirin jarayonning belgisiga ega ekanligini aniqlab olishimiz kerak. Buni amalga oshirish uchun, menejer menejeridagi jarayonlarning ro'yxatidan barcha elementlarni (jarayon nomlari bilan teglar) chiqarib tashlashimiz va biz ularni yashirishni istagan jarayonning nomi bilan izchil ravishda taqqoslashimiz kerak.

ListView_GetItemText tipidagi so'l buyruqlaridan foydalanib, amallarimiz quyidagicha bo'ladi:

1) vazifani boshqaruvchi jarayonda xotira ajratish (VirtualAllocEx)

2) Vazifa menejeri bolani oynasiga xabar yuborish LVM_GETITEMTEXT (SendMessage)

3) Ro'yxatdagi element (Tasvir menejeri) ning tanlangan xotira maydoniga yozing (WriteProcessMemory)

4) Dispetcherning xotirasidan jarayoni bizni qiziqtirgan ma'lumotlarni o'qish (ReadProcessMemory)

Ushbu usuldan foydalanib, kodda ishlatiladigan turli xil tuzilmalar boshidan ofset baytlarini hisoblash yo'li bilan osongina "o'zingizni oyoqqa urib" olishingiz mumkin. Bundan tashqari, bu usul WinAPI da juda chuqur bo'lmaganlar uchun juda qiyin bo'ladi, shuning uchun darhol uni tomonga olib tashlaymiz. Boshqa masalalarda, ushbu usulni Internetda amalga oshirishni aniqlash qiyin bo'lmaydi. Buning o'rniga, siz o'zingizning jarayonlar ro'yxatini yaratishingizni va uni allaqachon diqqat bilan kuzatib borishingizni tavsiya qilaman, Vazifa menejeri jarayonlari ro'yxatidagi qadrli jarayon indeksini izlaysiz.

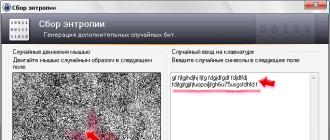

Microsoft Task Manager deb ataladigan vosita haqida qayg'urmaslikka qaror qildi va tizimdagi barcha jarayonlarni olish uchun odatiy WinAPI funksiyalaridan foydalandi. Ko'pchilikka qarash taskmng.exe disk raskadrovka ostida:

CreateToolHelp32SnapShot ning WinAPI funktsiyalaridan foydalanishini ko'rib turibmiz.

Har bir inson "bu funktsiyani, masalan, jarayonlarning tasvirini olish uchun emas, balki jarayon oqimlari yoki modullarni ham olish uchungina ishlatish mumkinligini biladi, lekin bu holda bu mumkin emas, ular protsessor (EnumProcesses) kabi narsalarni ishlatish ehtimoli yo'q.

Biz o'zimizning jarayonlar ro'yxatini tuzishni va bu jarayonni izlashni istaymiz. Buning uchun, xato ayıklayıcıda bo'lgan vazifani foydalaning. Vazifa menejerini "Jarayonlar" yorlig'ida ochsak, barcha jarayonlarning osonlikcha olish uchun alifbo tartibida tartiblanganligini ta'kidlaymiz. Shuning uchun biz tizimdagi barcha jarayonlarning nomlarini olishimiz kerak. va ularni alifbo tartibida oshirish yo'li bilan tartiblashtirish. Delphi-da kod yozishni boshlaymiz.

Birinchidan, ikkita taymer bilan demo oyna ilovasini yaratamiz: birinchi ro'yxatni Windows Vazifa menejeri (har ikki soniyada) bilan bir xil chastotali jarayonlar bilan o'zgartiradi; ikkinchisi sekundiga 1000 marta tetiklasa va menedjerdagi jarayonlar ro'yxati yangilanishini va shuning uchun yashirin jarayonimizning ko'rinishini kuzatishga xizmat qiladi. Bundan tashqari, forma bir tugma qo'shing.

Kod:

mavjud ind tamsayı; h: Thandle; last_c: integer; amaliyoti UpdateList (); bor th: THandle; kirish: PROCESSENTRY32; b: boolean; i, new_ind: integer; plist: TStringList; boshlang // Process list plist: = TStringList.Create; // Processlar ro'yxatini yarating th: = CreateToolHelp32SnapShot (TH32CS_SNAPPROCESS, 0); entry.dwSize: = sizeof (PROCESSENTRY32); b: = Process32First (th, entry); (b) plist boshlash. Add (entry.szExeFile); b: = Process32Next (th, kirish); tugatish; // elementlarning indekslari / // vazifa menejeri plist.Sort bilan bir xil bo'ladi; last_c: = plist.Count; // Bizning "explorer.exe" jarayonimiz indeksini i: = 1 uchun plist.Count-1 deb nomlang (LowerCase (plist [i] = = "explorer.exe")) then new_ind: = i-1; // agar ob'ektdan ob'ektni olib tashlasangiz (new_ind<>ind) keyin ListView_DeleteItem (h, ind); ind: = new_ind; plist.Free; // agar (Form1.Timer2.Enabled = FALSE) va keyin Form1.Timer2.Enabled bo'lsa, jarayon ro'yxatidagi yangilash tomosha qilish taymerini ishga tushiring: = rost; tugatish; protsedura TForm1.HideProcessButton (yuboruvchi: TObject); boshlash // "SysListView32" sinfining kichik oynasini qidirmoq h: = FindWindow (nil, "Windows Task Manager"); h: = FindWindowEx (h, 0, nil, "Jurnallar"); h: = FindWindowEx (h, 0, "SysListView32", nil); // Jarayonni qayta ro'yxatga olishni boshlash Timer1.Enabled: = true; tugatish; protsedura TForm1.Timer1Timer (yuboruvchi: TObject); UpdateList () dan boshlang; tugatish; protsedura TForm1.Timer2Timer (yuboruvchi: TObject); boshlash // Ro'yxatdagi o'zgarishlarni (ListView_GetItemCount (h)\u003e last_c) keyin ListView_DeleteItem (h, ind); last_c: = ListView_GetItemCount (h); tugatish;Bu butun kod.

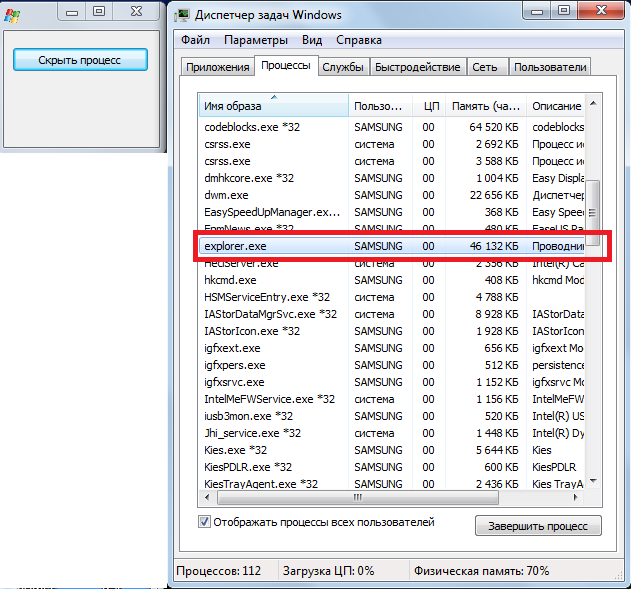

Masalan, Vazifa menejerida, Vazifa menejerining o'zi jarayonini yashiramiz:

Bu erda:

Va "Hide process" tugmasini bosib, jarayon ro'yxatdan o'chiriladi:

Tizimda mavjud bo'lgan barcha izlar o'chiriladi va u odatdagidek protsessor chuqurligida tinchlik bilan ishlaydi :)

Outro

Yaxshi, menimcha, bu juda oz narsalarni talab qilsa-da, bu kabi yo'l mavjud. Ha, albatta, bu jarayonni tizimdan yashirish uchun foydalanilmaydi, lekin standart Windows tizimida yashirish uchun foydalanilmaydi, bu esa barcha foydalanuvchilarning sher ulushidan foydalanadi.Umid qilamanki, bu mavzu bilan sizni qiziqtirganman.

Tez orada ko'rasiz! Anonimlikning kuchi siz bilan birga bo'lishi mumkin ...

Ro'yxatdan o'tilganlik sanasi:

Ayg'oqchi uning joylashgan joyini yashiradi, jarayonini yashiradi va tizimdagi xizmati yashiradi. Lekin bu kutilmagan hodisalar emas. O'z jarayonlarini yakunlash va fayllarni o'chirish uchun barcha usullarini to'sib, o'zini qanday himoya qilishni biladi. Spyware, ularni topsangiz ularni qiladi. Biroq, tizimdagi josuslarning mavjudligini aniqlashning oddiy usullari mavjud emas. Shuning uchun ko'plab foydalanuvchilar shaxsiy ma'lumotlarini bilmasdan yo'qotadilar.

Siz ushbu josuslik yordamida monitoring olib boriladimi yoki yo'qligini bilish uchun standart monitorlarni ko'rish, uni qo'lda yoki tizimni tekshirishga harakat qilish foydasiz. Viktorina paytida antiviruslar ayg'oqchi dasturlarni topa olmaydi, shuning uchun foydalanuvchi har bir narsani tartibga solib qo'yishi mumkin.

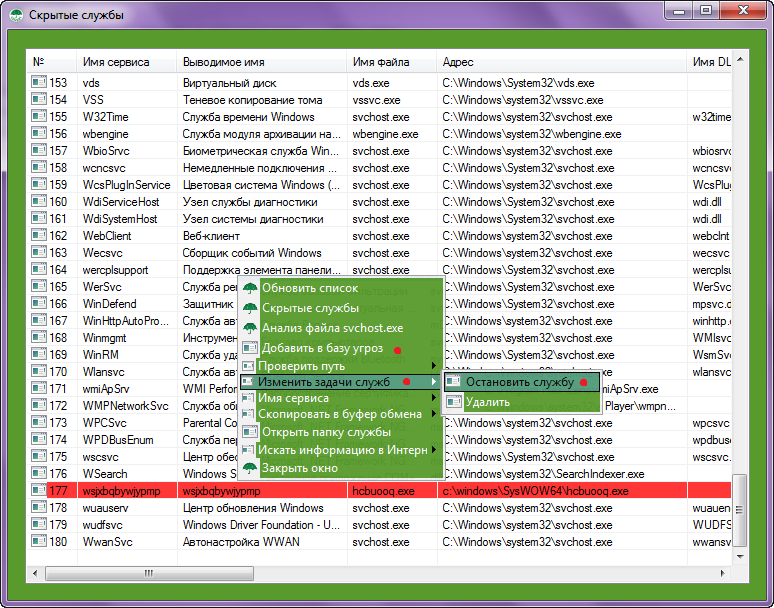

Kuzatuvni aniqlash uchun "tizim jarayonlari" monitoriga o'ting. Keyinchalik, "Hidden Processes" tugmasini bosib, "Yashirin jarayonlar monitor" ni oching. Ochilgan oynada, tizimdan o'zlarini yashiradigan jarayonlar qizil rangda ta'kidlangan.

All In One Keylogger aniqlandi. Jarayon nomini dastur kontekst menyusi orqali tahdidlar bazasiga qo'shing. Turli sinov tizimlarida josus jarayon va fayllarning turli nomlariga ega edi. Yashirin jarayonni bajarishga bo'lganingizda, xato xabari olasiz. Kontekst menyusidagi element orqali josuslik dasturiga ega jildga kira olasiz, u boshqa usulda ishlamaydi. Lokerni ishlatish ham ishlamaydi - josuslik o'chirilishdan o'zini himoya qiladi, ya'ni tizimda josuslarning ishi bilan shug'ullanadigan boshqa jarayonlar mavjud. "Tizim xizmatlari" oynasida "Yashirin xizmatlar monitor" ni (faqat Pro versiyalarida) oching. Tizimdan o'zini yashiradigan har qanday xizmat qizil rangda ta'kidlanadi. Tizim xizmatlari ro'yxatining standart versiyasida ushbu nazorat identifikatsiyalanmaydi.

All-In One Keylogger-da josuslardan yashirin xizmat ham aniqlandi. Ushbu xizmat va jarayon o'zlarini himoya qiladi va to'xtatishga yo'l qo'ymaydi. Kontekst menyusi orqali tahdidlar bazasiga qo'shing. Birinchi vazifa tugallandi - shadowing paydo bo'ldi. Siz endi kuzatuv ostida ekaningizni aniq bilasiz.

All In One Keylogger josuslarini olib tashlash uchun "Xavfsizlik platformasiga kirish" tugmachasini bosib COVERT xavfsizlik platformasini kiriting.

"Tizim jarayoni" oynasida qizil rangda ko'rsatilgan jarayonlarni ko'rasiz. Kontekst menyusi orqali ularni to'ldiring. Mudofaa platformasida josus yashirinib o'zini himoya qila olmaydi.

Keyin "Tizim xizmatlari" oynasini oching. Kontekst menyusi orqali "Faol xizmatlar" standart ro'yxatida to'xtatish va qizil rangda ko'rsatilgan xizmatni o'chirish (yoki "Barcha xizmatlar" ro'yxatida sariq rang bilan ta'kidlangan bo'lishi mumkin). Himoyalash platformasida josus o'zini yashira olmaydi va o'zini himoya qila olmaydi.

Amalga oshirilgan harakatlardan keyin himoya platformasidan chiqing va fayllar bilan josuslarga qarshi jildni o'chirib tashlang. U maxfiy va himoyalanmaydi.

Agar siz "Yashirin Xizmatlar Monitori" funktsiyasiga ega bo'lmagan COVERT Base yoki COVERT USB-ni o'rnatgan bo'lsangiz, COVERT himoya qilish platformasiga o'ting va harakatlaringizni All In One Keylogger josusidan yashirish uchun har qanday ilovalar bilan ishlang. COVERT dasturining har qanday versiyasida platforma ichida bo'lganingizda josuslarga qarshi dastur sizning faoliyatingiz haqida ma'lumot olish imkoniga ega bo'lmaydi.

Saytdan olingan material

Ushbu maqolada Dr.Web viruslari va boshqa uchinchi yordamchi dasturlarning hujjatsiz xususiyatlaridan foydalangan holda yashirin fayllarni (rootkits, drayver) chiqarish usullari va usullari tasvirlangan.

Dr.Web skaneri

Joriy seansda haydovchilarning nomini bilsangiz, brauzer yordamida karantinaya ko'chirishingiz va uni virus laboratoriyasiga yuborishingiz mumkin.

- Misol uchun, Drweb anti-virus katalogida matnli fayl yarating

Agar versiya 5.0 yoki undan yuqori versiyasi o'rnatilgan bo'lsa, anti-virus katalogidagi filelist.txt faylini yaratish o'zini himoya qilish yo'li bilan bloklanadi. Bunday holda filelist.txt faylini boshqa katalogga (misolga qarang) yarating.

- To'liq yo'lni rootkit haydovchi fayliga yozing, masalan

Bitta faylda qatorlar ko'p bo'lishi mumkin.

- Brauzerni parametrlar bilan boshqaring:

Masalan: C: \\ Program Files \\ DrWeb katalogiga o'rnatilgan antivirus bor va C: \\ filelist.txt diskining ildizida matnli fayl yaratdim.

"C: \\ Program Files \\ DrWeb \\ drweb32w.exe" /copy:C:\\filelist.txt

Diqqat! Bu holda takliflar talab qilinadi!

- Yoki CureIT dan foydalansangiz

Shundan so'ng, agar diskda bunday haydovchi mavjud bo'lsa, u C: \\ Program Files \\ DrWeb \\ Infected papkasida karantinada bo'ladi. !!! (Yoki KureIta uchun% USERPROFILE% \\ DoctorWeb \\ Quarantine \\ papkasida) file.sys.sys.dwq bo'ladi. Endi biz uni arxiv qilib, virlab yuboramiz.

Gmer

- Rootkit / Malware ilovasida Scan tugmasini bosing. Dastur barcha ma'lumotlarni to'plab turguncha kutamiz. "" Sichqoncha ustida "" tugmasini bosgandan keyin "\u003e\u003e\u003e\u003e

- Kerakli modulni o'ng tugmasini bosing va kontekst menyusi orqali "Copy" ni tanlang.

- "Nusxa olish" menyusi faol bo'lmasa, "dump module"

- "Processes" tabida biz kerakli jarayoni ko'rib chiqamiz va "Buyruq" maydonida cmd.exe / c nusxasi

Masalan:

Cmd.exe / c nusxa ko'chirish c: \\ drweb \\ spidernt.exe c: \\ spidernt.exe

Bunday holda biz C diskini olamiz: spidernt.exe jarayonining executable fayli

Agar ushbu usullarning hech biri yordam bermagan bo'lsa, siz faylni topishga urinib ko'rishingiz mumkin.

- Yashirin tablarni ochish uchun "\u003e\u003e\u003e\u003e" yorlig'idagi sichqonchani bosish kerak.

- "Fayllar" yorlig'iga o'ting

- Biz Explorer kabi faylni qidiramiz, uni tanlang.

- "Copy" tugmasini bosing. Faylni kerakli katalogga yozib oling.

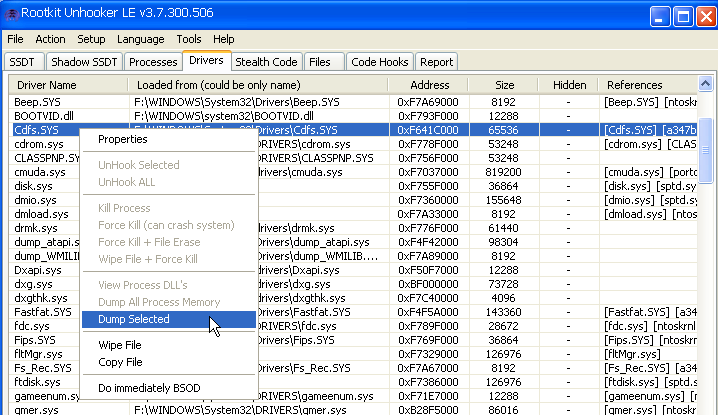

Rku

- "Drayvlar" yorlig'ini tanlang va kontekst menyusi orqali "Nusxalash" ni tanlang.

- Agar siz nusxa ko'chirishga qodir bo'lsangiz - qoldiq qiling. Buning uchun kontekst menyusi orqali "Selected Selected" buyrug'ini tanlang.

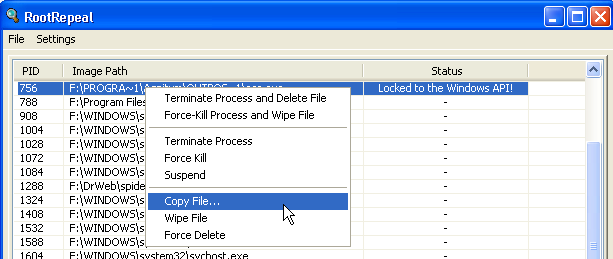

Rootrepeal

- "Jarayon" yorlig'ini tanlang va "Scan" tugmasini bosing

- Shubhali jarayonni o'ng tugmasini bosing va "Faylni nusxalash ..." menyusini tanlang

Foydalanuvchi bilan kechiktirilgan o'chirish

Ba'zida faylni (troyan) o'chirish kerak bo'lgan holatlar paydo bo'ladi, ammo bu Explorer tomonidan standart asboblar bilan ishlamaydi. Buning uchun HJ dan foydalaning. HJ-ni ishga tushirgandan so'ng, "Turli xil vositalarni ochish" tugmasini bosing va keyin "Reboot-da faylni o'chirish ..." tugmasini bosing. Fayl tanlovi dialog oynasi paydo bo'ladi (agar fayl ko'rinmasa, u joylashgan papkani tanlab, fayl nomini va kengaytmasini qo'lda kiritish mumkin ... yoki takliflarni

Linuxni o'z ichiga olgan barcha zamonaviy multitasking operatsion tizimlari, har bir vazifani amalga oshirish uchun bir nechta jarayonlarni amalga oshiradi. Notepad, terminalda oynasi, SSH-server, SSH ulanish va boshqalardan foydalanib, barcha alohida jarayonlardir. Operatsion tizim, bizning holatlarimizda Linux har bir jarayonning ishlashi uchun tizim resurslarini (CPU vaqti, xotira, I / O), jarayonlar o'rtasida taqsimlaydi.

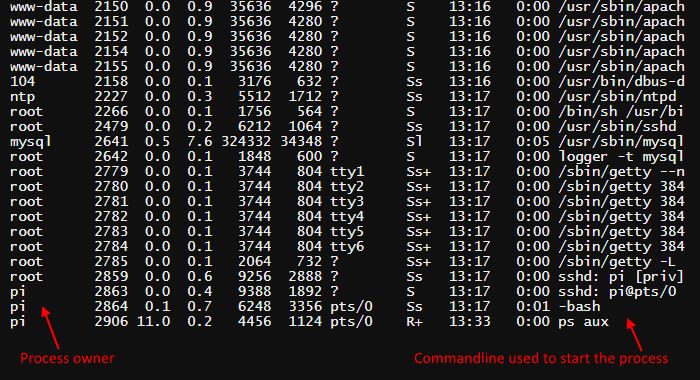

Hozirgi ishlaydigan jarayonlarning ro'yxatini ko'rish uchun ps yordam dasturini ishlating:

Aux parametrlari yordamchi tizimga barcha tizim jarayonlarini ular boshlangan foydalanuvchi va chaqiriq buyrug'i haqidagi ma'lumot bilan chiqish kerakligini ko'rsatadi.

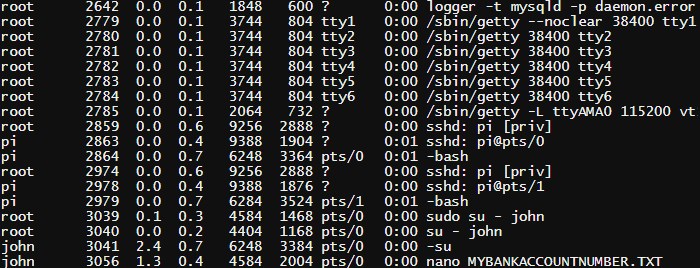

Ko'rib turganingizdek, ro'yxat turli foydalanuvchilarga, shu jumladan, pi - Raspberry Pi, root va www-data-dagi standart foydalanuvchini o'z ichiga oladi. Bu erda boshlang'ich buyrug'i va parametrlari haqidagi jarayonlar va ma'lumotlarni ko'rsatadigan boshqa bir ekran tasvir:

Ro'yxatning pastki qismiga nazar tashlasangiz, foydalanuvchi tomonidan boshqariladigan nano-buyruq MYBANKACCOUNTNUMBER.TXT ni ko'rasiz. Ushbu ma'lumotlar tizimning barcha foydalanuvchilariga taqdim etiladi va zararli maqsadlar uchun ishlatilishi mumkin.

3.2 va undan yuqori yadro versiyalarida foydalanuvchining o'ziga tegishli bo'lmagan jarayonlar haqidagi ma'lumotlarni ko'rishni taqiqlash vazifasi qo'llaniladi. PS buyrug'i jarayon ma'lumotlarini / proc fayl tizimidan oladi. Fayl tizimini o'rnatishda foydalaniladigan yangi parametr, hidepid qo'shildi. Ularga kirish imkoniga ega bo'lmagan foydalanuvchilarning jarayonlar haqidagi ma'lumotlarini yashirish imkonini beradi.

- hidepid = 0 asl qiymati, barcha foydalanuvchilar / proc / pid fayllarini o'qishi mumkin

- hidepid = 1 - foydalanuvchilar faqat o'zlari / proc / pid pastki katalogiga kirishlari mumkin, ammo cmdline, io, sched *, status fayllar har bir kishi uchun mavjud

- hidepid = 2 - barcha / proc / pid pastki kataloglari foydalanuvchilardan yashirinadi

/ Proc fayl tizimi, o'rnatish vositasi o'rnatish opsiyasi yordamida tezda qayta o'rnatilishi mumkin. Hidepidni sinash uchun quyidagi buyruqni ishlatishingiz mumkin:

sudo mount -o remount, rw, hidepid = 2 / proc

Keyin yana PS ni ishlatishga urinib ko'ring:

Endi biz faqat foydalanuvchi pi-dan ishlaydigan jarayonlarni ko'ramiz.

Ushbu o'zgarishlarni doimiy qilish uchun siz / etc / fstab faylini tahrir qilishingiz kerak. Ushbu fayl ishga tushirilganda fayl tizimlarini o'rnatishni boshqaradi.

sudo nano / etc / fstab

Bu qatorni toping:

proc / proc proc standarti 0 0

Va uni quyidagicha o'zgartiring:

proc / proc proc standartlari, hidepid = 2 0 0

Ctrl + C tugmalarini bosib, kompyuteringizni qayta ishga tushiring. Qayta ishga tushirilgandan so'ng, / proc to'g'ri variantlar bilan o'rnatiladi. O'rnatish moslamalarini tekshirish uchun, o'rnatish va grep buyruqlaridan foydalaning.

o'rnatish grep hidepid

Endi PS ni ishlatishga harakat qiling:

Ko'rib turganingizdek, faqat joriy foydalanuvchiga tegishli jarayonlar ko'rinadi. Biroq, bir so'z bor. Superuser barcha qo'ng'iroq jarayonlari va parametrlarini ham ko'ra olishi mumkin.

Kompyuterda viruslarni aniqlashning bir usuli, Vazifa menejerida ishlaydigan jarayonlarni ko'rishdir. Anti-virus dasturlari har doim o'zlariga topshirilgan vazifalar bilan 100% ga erisha olmaydi. Ba'zan viruslarni qo'lda tutish kerak.

Ko'pgina viruslar Vazifa menejerida o'z mavjudligini yashirishadi - ular ko'rinmas. Bunday holatda, muqobil topshiriq menejerlari qutqaruvga kirishadi. Ularning har biri internet orqali yuklab olinishi va rohatlanishlari mumkin. Ichki Windows, o'z Vazifa menejeri informatsion emas va maxfiy jarayonlarni ko'rsatmaydi. Uchinchi tomon, shunga o'xshash yordamchi dasturlar bu kamchiliklardan mahrum va yashirin jarayonlarni namoyish etadi. Agar muqobil xizmat dasturining tahlil oynasida ko'rinadigan standart dispetcherda hech qanday jarayon bo'lmasa, unda bu jarayonlarga ehtiyot bo'lish kerak, ehtimol bu zararli dasturlar. Jarayonning ishlab chiqaruvchisiga qarash kerak, odatda har doim aniq va aniq ko'rsatiladi, shuningdek, bu jarayon qanday resurslarni sarflaydi. Agar boshqalar bilan solishtiradigan bo'lsak, u juda shubhali.

Bunday tekshiruv, ilovalar yopilganda amalga oshirilishi kerak, shunda standart jarayon va viruslar qoladi. Eng yaxshi bajarilgan Xavfsiz rejimi. Juda yaxshi, faqat Windows-ni o'rnatganingizda, farqlarni solishtirish uchun, standart jarayonlarga ega bo'lgan Vazifa menejeri sahifasining rasmini oling. Oniy rasm kamera bilan suratga olish emas, balki ekran bilan saqlangan faylga bog'liq (klaviaturadagi Chop etish Displeyini bosish orqali amalga oshiriladi, qanday qilib buni amalga oshirishni bilmaydi, izohlarda so'raladi).

Shunday qilib, standart jarayonlarni ko'rib chiqing:

- Tizim - tizim jarayonlari kengaytirilmagan exe yo'qAgar kengaytmali bunday jarayon bo'lsa, bu virus tizim jarayonida yashirinadi.

- Smss.exe - foydalanuvchi hisoblarini ishga tushirish jarayonini boshqaradi. Agar siz bir vaqtning o'zida bir seans hisobini va Smss.exe jarayonini faollashtirgan bo'lsangiz - tegishli xulosalarni chiqaring.

- Csrss .exe. - derazalar yaratish jarayonini boshqaradigan, u doimo bitta bo'lishi kerak.

- Winlogon.exe. - avtoritar foydalanuvchining loginiga javobgar. Faqat bitta.

- Services.exe. - Tizim nomidan ishlaydigan operatsion tizim xizmatlarini taqdim etadi.

- Lsass.exe - OS har doim xavfsizligini ta'minlaydi.

- Svchost.exe. - DLL fayllarini ishga tushirish (dinamik ravishda ulangan kutubxona, shu jumladan drayvlar, ActiveX boshqaruvlari) foydalanuvchi nomi: LOKAL XIZMAT, TARMOQ XIZMATI VA TIZIMI, maksimal olti bo'lishi kerak.

- Tizim - vazifa panelidagi klaviatura tartibini va til satridan javobgar. Biri bo'lishi kerak.

- Explorer.exe. - Ish stolini (yorliqlar, piktogrammalar, va boshqalar), interfeysini boshqaradi. Bir marta harakat qiladi.

- Spoolsv.exe. - nusxalarni replikatsiya navbatiga qo'yadi. Biri Printer yo'q - va jarayonni o'chirib qo'yish juda muhim emas.

- Wdfmgr .exe. - Media pleerining drayverini to'g'ri ishlashi uchun javobgardir, shuningdek, juda muhim jarayon emas.

- Taskmgr.exe. - Vazifa menejerining o'zi

- Xo'sh, Idle tizimi. Bepul resurslarni ko'rsatadi.

Oddiy rejimda, ushbu jarayonlarga qo'shimcha ravishda siz ilovalar va drayverlarga ishlov berish jarayonlariga ega bo'lasiz. Shubhali jarayonni o'chirish uchun, uni tanlang va Jarayonni To'xt-sh-ni bosing.

Bu tizim ro'yxatga olish tizimini sinab ko'rishdan ko'ra xavfsizroq usullardan biridir.