Avec le développement de la technologie, les réseaux sociaux s'impliquent de plus en plus dans nos vies, nous attirant de plus en plus dans l'espace virtuel. Mais après tout, nous aimons tellement les heures et les jours sur Internet, parler avec des amis, partager des informations. Services offerts par les développeurs réseaux sociaux devient de plus en plus, aujourd'hui nous vous parlerons de l'un d'entre eux.

En outre, l’équipe a procédé à des tests de pénétration et a découvert des vulnérabilités dans les systèmes de défense radar et de défense antimissile du pays, ainsi que dans ses télécommunications internationales. Les possibilités qu'il offrait pour la défense nationale seraient, en pratique, dirigées contre les citoyens.

Cette fonction a d'autres fonctionnalités

Il a quitté le projet et est retourné aux États-Unis. Il s'est installé avec plusieurs bons clients, le meilleur était la société, à 20 miles de chez eux. L'attaquant aurait su qu'il ne pouvait pas voler les données de la société; pour cela il pourrait y avoir différentes raisons. Il était important de lui faire réfléchir si le piratage avait été découvert. Le fichier de remboursement était un module universel prêt à l'emploi qui n'avait pas beaucoup d'intérêt ou de complexité. Il est arrivé seulement deux ou trois jours avant son identification. La question est comment il est arrivé. C'était un piratage qui importait vraiment.

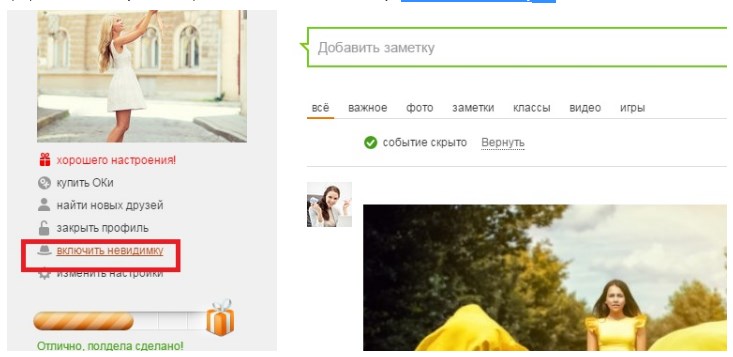

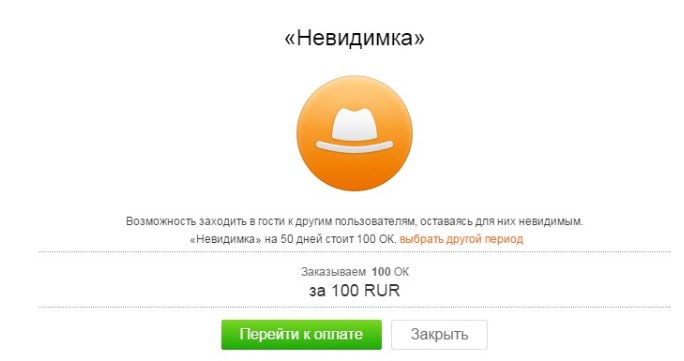

De nombreux utilisateurs du site bien connu "Odnoklassniki.ru" savent probablement que le site fournit un service spécial, qui a reçu le nom "Invisible". Le service est payant et pour différents pays, il a un prix différent. Vous pouvez payer de plusieurs façons - terminal, porte-monnaie électronique, sms. Pour devenir méconnaissable, vous pouvez utiliser le bouton "Activer l'invisibilité". Après avoir cliqué dessus, vous pouvez savoir comment, où et combien vous devez payer. Le service est connecté pendant 10, 20, 30, 60 ou 90 jours, le mode peut être activé ou désactivé indéfiniment.

L'ampleur de cette situation n'est pas encore claire, mais le réseau de la société a été "détenu" en secret depuis. La preuve convaincante du système que les assaillants étaient la même équipe du gouvernement chinois qui est tombé dans la société il y a quatre ans. Et les capacités de l'équipe chinoise se sont considérablement améliorées. La violation initiale était une œuvre d'art. Les Chinois ont écrit une partie du logiciel spécialisé exclusivement pour ce travail.

Ils savaient exactement où ils allaient. En second lieu, et surtout, il a conduit le système chinois « construire » la partie réseau du réseau, dans lequel les changements de logiciels compilés, puis chargés dans un réseau de distribution de contenu pour les clients de télécharger des mises à jour. Dans cette position, ils ont acquis la capacité de lier leurs propres progiciels et de les insérer dans un flux régulier, atteignant potentiellement 70 millions ordinateurs personnels ou plus Mais pour le moment ils n'ont rien fait. Au lieu de cela, ils ont installé trois chevaux de Troie de Troie vides sur trois ordinateurs de réseau distincts et les ont laissés là pour attendre les futures instructions.

Comment reconnaître l'invisibilité

La question la plus importante qui préoccupe les utilisateurs est de savoir comment reconnaître les camarades de classe dans leurs camarades de classe. Voyons comment tout fonctionne. En accédant au compte de quelqu'un d'autre à ce moment, sous votre photo ne clignote balise « sur le site, » vous ne semblez pas comme « Amis en ligne », et au lieu de vos photos, les utilisateurs peuvent voir l'image standard. Dans la section "Invités", une telle image est supprimée après 30 jours, elle peut disparaître si vous accédez au profil de quelqu'un de la manière habituelle. Par conséquent, si vous êtes allé sur le site de manière anonyme, et encore une fois, mais déjà comme utilisateur communDans la « invités » catégorie en raison de l'échec et l'émergence de l'image de votre photo, on peut deviner qui était inconnu parmi les visiteurs, surtout si les clients avaient un peu. Aussi faut-il faire attention au fait qu'il est impossible d'aller anonymement sur quelqu'un d'autre compte fermé (sauf si, bien sûr, vous avec ce profil ne sont pas "amis"). Le régime ne permet pas non plus à un visiteur secret de visiter les comptes de personnes, où il figure sur la "liste noire".

"Bot" dans le "botnet" provient du "robot". Botnets - est des réseaux illégaux d'ordinateurs infectés connus comme des zombies ou des noeuds, qui fonctionnent normalement, mais secrètement contrôlées par des pirates et peuvent être utilisés en combinaison pour une puissance énorme de l'informatique. Le plus grand d’entre eux se composait de plusieurs millions d’ordinateurs. Ils existent depuis longtemps. Personne ne sait combien sont actifs, mais les chiffres sont importants. Certains d'entre eux se propagent eux-mêmes, mais la plupart nécessitent un chargement actif.

En tout cas, ils sont des multiplicateurs de la puissance du Dark Web. Certains d'entre eux sont commerciaux et offrent des services sur le marché noir. Au niveau le plus simple, les pirates informatiques les utilisent pour monter des attaques par déni de service, accablant des sites Web dont le trafic est énorme. De plus, leurs objectifs sont presque illimitées: le vol d'identité, la fraude par carte de crédit, la fraude avec les banques, la collecte de renseignements, le code partagé à grande vitesse, l'espionnage industriel, sabotage commercial et les attaques sur les infrastructures nationales, y compris les réseaux de contrôle industriel, les systèmes téléphoniques et l'Internet lui-même .

Alors, est-ce que moyen fiable savoir qui se cache sous ce statut? Si vous avez fermé votre compte et que quelqu'un est venu vous rendre visite anonymement, alors cette personne de votre liste "Amis". Si le compte est ouvert, vous ne pouvez pas trouver le visiteur. Une exception peut être une situation où une personne mode invisible est apparu à nouveau dans votre "invité", mais de la manière habituelle. Dans ce cas, à la place de l'image standard d'un visiteur secret, une véritable photo de l'invité apparaît.

Comment utiliser l'invisibilité dans Classmates?

Les botnets sont si précieux et, peut-être, de courte durée que leurs créateurs se précipitent généralement pour les utiliser dès qu'ils sont construits. C'était une partie étrange d'attaquer la compagnie. Les Chinois ont tout mis en œuvre pour insérer leur cheval de Troie, mais ont cessé de prendre des mesures supplémentaires.

Que signifie l'expression de l'invisible?

Botnet, qu'il pourrait créer, serait énorme. Si les Chinois avaient violé d'autres grandes sociétés Internet par la même voie centrale de paiement, et il semble qu'il était semblable à ce qu'ils ont été fusionnés - il aurait été peut-être le plus grand botnet jamais vu en ligne Un robot composé de 200 millions d’ordinateurs, tous contrôlés par une petite équipe chinoise de pirates informatiques. Et son manque d'utilisation était la clé. Le seul but possible Opsekom conclu, réside dans le fait que l'appareil est en train de dormir, guettez, comme pré-allocation des actifs à utiliser en dernier recours, que les armes nucléaires, dans le cas de tous azimuts cyberguerre.

Bonjour à tous! Comment l'invisibilité fonctionne-t-elle chez les camarades de classe? En cela, je vais essayer de comprendre l'article actuel. Pour commencer, je suppose que nous devons déterminer ce que l’invisible est en général. Ignoramus à Odnoklassniki est un régime spécial. En règle générale, il est nécessaire pour ceux qui souhaitent visiter une variété de profils, tout en étant incognito.

Bien sûr, le monde évolue dans cette direction. Déjà, les cyberattaques sont un composant actif de presque toutes les batailles militaires conventionnelles. Certains disent que la cyberguerre mondiale a déjà commencé, car tout le monde est piraté. Mais de nombreux États - Chine, Russie, Allemagne, France, Pakistan, Israël et États-Unis - se préparent activement à quelque chose de beaucoup plus grand. Une cellule de couchage n'aurait jamais été trouvée sans une technique rachetée qui ne pourrait pas être déployée. Lorsqu'il sera identifié, si ce n'est déjà fait, un membre de l'équipe renégate en Chine devra faire face à un avenir très malheureux.

Odnoklassniki a un système pour que lors de la consultation du compte d'une personne donnée, la personne qui a consulté sa page apparaisse dans la section "Invités". Si vous voulez profiter invisible, mais en même temps continuer à rassembler les gens et les classes, la fonction « Invisible » juste la fonction de connexion kstati.t, vous obtenez la possibilité de voir absolument une page de comptes et, en même temps, dans la section « Invités » de cet homme n'a pas révélé votre page Vous pouvez le connecter autant que vous le souhaitez.

Bien sûr, le gouvernement américain a été informé. Oui, et ils ne le retireront pas. Ils l'ont observé, ont mené des opérations de reconnaissance et de surveillance afin de pouvoir les suivre, et ils ont probablement passé du temps à développer une opportunité de détruire ou de capturer le botnet si nécessaire.

Qu'est-ce qu'un invisible?

Non, dit-il. "Laissons les Chinois construire leurs armes électroniques et pensons qu’ils les ont, et quand nous en avons besoin, nous les bloquons ou les retournons." Comme Opsek lui-même répond, une autre question. Se tournant vers un ami d’égale réputation, il a déclaré: «Nous écrivons un texte très envahissant. logiciel". Il a déclaré: Nous trouverons leur structure de contrôle, le cerveau de contrôle des logiciels malveillants qu’ils utilisent. Nous détruisons au moins leur réseau. Et, peut-être, continua-t-il, en guise de cadeau, vous pouviez leur donner l’identité du type dont la rançon a mené au piratage.

Faites attention, si vous avez connecté "Invisible" et que vous êtes allé à la personne, alors vous n'apparaitrez pas dans la liste des invités, mais si vous désactivez la fonction après un certain temps et que vous vous en rendez à un autre, les informations seront déclassées.

Cette fonction a d'autres fonctionnalités:

- Vous serez déconnecté;

- Vous serez immédiatement visible, si vous effectuez des actions sur sa page - ils ont sauté la photo, ont laissé un enregistrement;

- Visiter des pages avec un profil fermé est impossible;

- Le service est fourni moyennant des frais et pour une certaine période de validité;

- Si vous avez dépassé la limite du service et que celle-ci était désactivée, vous resterez également masqué sur les pages que vous avez consultées précédemment avec le service actif.

- "Invisible" se connecte rapidement.

Comment l'invisibilité fonctionne-t-elle chez les camarades de classe? - Allumez l'invisible

Donc, voici l'instruction suivante:

Comment fonctionne l'homme invisible?

Ils sont tous sortis de nulle part et ont tué beaucoup de gens. Personne ne les a vus. Leurs affaires suscitent de nombreuses questions, peu de réponses. En tout état de cause, la société perçoit les criminels individuels terroristes. Même au nom des loups solitaires, la peur qui accompagne leur meurtre résonne: des attaques brutales imprévisibles qui ne peuvent être empêchées, qui peuvent soudainement et de manière inattendue être victimes d’une victime. Trois fois, cela s'est produit pendant la semaine à Orlando, lors de l'attaque meurtrière d'un islamiste contre un policier et son épouse près de Paris, et plus récemment par l'assassinat de parlementaires britanniques dans le village de Birstall, près de Leeds.

- Tout d'abord, ouvrez votre profil;

- Sous votre photo principale, recherchez et sélectionnez l'option "Activer l'invisibilité";

- Une fenêtre pour connecter le "Invisible" est affichée. Le délai par défaut est de 50 jours. Vous pouvez le changer à votre discrétion;

- Aller au paiement et payer de toute manière appropriée.

Nous reconnaissons les invités avec le service "Invisible"

Le service est fourni moyennant des frais, ce qui signifie que l’administration a le contrôle total. Par conséquent, seulement avec l'aide de la pensée logique pouvez-vous savoir qui a visité la page.

C'est un cauchemar pour toutes les agences de sécurité. Mais ceux qui surveillent attentivement peuvent également trouver des modèles dans lesquels ils peuvent être reconnus. En surface, il n'y a pas de profil clair d'un loup solitaire. Certains, comme Omar Matein à Orlando, cherchent des excuses religieuses pour leurs meurtres. D'autres utilisent des justifications idéologiques et se réfèrent à des groupes terroristes de gauche à droite. Certains, comme Anders Breivik, enregistrent leurs croyances dans de longues brochures complexes. D'autres ne laissent aucun mot ou peu de références à leurs bâtiments pensants.

Certains d'entre eux sont mentalement malades et remarquables, d'autres vivent inaperçus avant leurs actes. Certains d'entre eux sont dans des écoles, des centres commerciaux ou sur leur lieu de travail, d'autres sont à la recherche de célébrités, de bâtiments gouvernementaux. Néanmoins, il existe des signes qui se retrouvent chez tous les criminels qui planifient et commettent le meurtre de nombreuses personnes seules. Et il y a des caractéristiques qui séparent les individus des terroristes qui font partie d'un groupe ou d'une organisation.

Si vous êtes dans le " Profil fermé"Et vous avez toujours un invité invisible, cela signifie que cet invité est votre ami. Il est impossible de reconnaître l'invisibilité lorsque le profil est ouvert. L'invité caché disparaîtra dans un mois.

Si vous êtes mécontent de l’un de vos amis et que vous le soupçonnez, alors, très probablement, c’est lui. Dans ce cas, vous pouvez l’ajouter à la liste noire. Si une personne est sur la liste noire, il ne pourra pas visiter la page, même par invisibilité.

Solitaire mais pas isolé

Le point commun le plus évident est que ces contrevenants agissent seuls. Ce sont des célibataires plus ou moins prononcés, tant pendant leurs actions que dans le reste de leur vie. Kaczynski vivait seul dans une cabane artisanale isolée, sans électricité ni eau courante au Montana. Mais jusqu'ici tout n'est pas isolé, mais pas du tout spatialement.

Comment fonctionne l'option "Invisible"

C'est parmi les islamistes que l'isolement social ne semble pas très prononcé. Ils ont des amis, des partenaires, des connaissances, des collègues. De plus, tout le monde ne dit rien de leurs idées. En regardant en arrière, les personnes de leur environnement rappellent souvent des expressions et des événements qu'elles n'avaient pas pris au sérieux auparavant, mais qui, après cet acte, apparaissent sous un nouveau jour. Matein, comme d’anciens camarades de classe le disent, a exprimé, par exemple, sa sympathie pour les tueurs.