Partie 2: Fonctionne avec un brouilleur Wi-Fi, basé sur ESP8266

Pour le module nécessite de l'alimentation, il peut être alimenté par USB port d'ordinateur / alimentation 5v ou comme dans mon cas de l'UMB (PowerBank).

Spoiler : exemple de photo

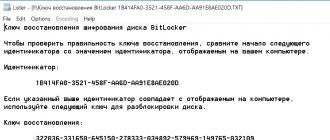

Maintenant depuis n'importe quel appareil, nous devons nous connecter à un point d'accès pwnet que notre module a créé (Mot de passe deauther) .

Passer du navigateur au "tout" appareil à Pour voir le lien Connectez-vous ou inscrivez-vous , ici, nous sommes avertis que cette chose est légale à utiliser uniquement sur notre propre réseau :

Spoiler : panneau d'administration

- points d'accès- Recherchez et sélectionnez des points d'accès Wi-Fi

- Gares- Après avoir sélectionné un point d'accès, vous pouvez le scanner et afficher tous les appareils connectés. Je ne sais pas pourquoi, mais l'appareil n'a pas trouvé de framboises. (Framboise Pi3)... Cela est peut-être lié au fait que le module a une antenne très faible et ne l'atteint tout simplement pas. (Se trouve à 2 mètres, dans une boîte)

- Attaques- ici, nous pouvons choisir le type d'attaque. (Description ci-dessous)

- Paramètres- Configuration de l'appareil, par exemple, le nom du réseau créé et son mot de passe, vous pouvez examiner plus en détail par vous-même. Vous pouvez également redémarrer l'appareil dans cet onglet.

Deauth - En fait elle-même brouilleur de fonctions, dirigé vers tous les points d'accès sélectionnés dans le premier onglet.

balise- Inondations, création d'un nuage (Jusqu'à 48) réseaux wifi. Les réseaux eux-mêmes peuvent être nommés / créés par vous en bas de l'onglet, ou créés automatiquement - heureusement, il existe une telle fonction.

Sonde-Demande- Attaque DDos sur le point d'accès (je n'ai pas trouvé de description d'elle, je dis pour autant que je me sois compris), chose fort inutile quant à moi. Le résultat de l'activation de cette fonction : Le panneau d'administration du routeur est en parfait état, tout comme il est. Vous pouvez également vous connecter à l'AP, le signal est stable.

Mon avis. Un putain d'énorme inconvénient est que ce module a une antenne très faible. Pour son fonctionnement normal, achetez un autre module. Débranchez celui-ci de la carte, insérez-en un, puis vous pourrez connecter l'antenne. Je n'ai pas encore trouvé d'autre issue, peut-être savez-vous - écrivez-moi. Car si je comprends bien, si nous soudons une antenne ordinaire ici, alors nous brûlerons ce module.

Un brouilleur Wi-Fi, ou brouilleur Wi-Fi, est un gadget conçu pour déconnecter les appareils sans fil d'un point d'accès. Pourquoi est-ce nécessaire ? Vous pouvez imaginer à la fois une farce amicale (un voisin, bien sûr, sera content lorsque vous couperez sa vidéo porno ou, par exemple, un match de football à l'endroit le plus intéressant), et une application criminelle : un attaquant peut déconnecter les caméras de sécurité ou d'autres équipements importants du réseau. Dans cet article, nous analyserons quelles sont les options peu coûteuses pour les désauthentificateurs matériels, comment les utiliser et comment se défendre contre de telles attaques.

Comment fonctionne le « brouilleur » ?

Contrairement aux vrais brouilleurs, qui interrompent le signal de l'émetteur radio avec leur signal plus fort, le désauthentificateur fonctionne au niveau logiciel. Il met en œuvre une attaque par déni de service en envoyant une trame de désauthentification au routeur au nom des appareils connectés au réseau. Comme cette trame n'est en aucun cas cryptée, il suffit au brouilleur de connaître les adresses MAC des appareils en reniflant le trafic sur le réseau.

Habituellement, la désauthentification fait partie d'une attaque réseau complexe. Il est utilisé pour créer un « jumeau maléfique » du point d'accès ou pour intercepter une poignée de main, ce qui permet ensuite de décrypter le mot de passe. Cependant, un brouilleur peut être utile à lui seul.

ATTENTION

Tous ces conseils sont fortement recommandés à des fins éducatives uniquement. Le blocage de la transmission des données et de l'utilisation des moyens envisagés peut être sanctionné par la loi. Les tests d'intrusion nécessitent une confirmation écrite du client. N'oubliez pas que les données de désautorisation sont enregistrées dans les journaux du routeur.

Récemment, les cartes bon marché et miniatures prenant en charge la plate-forme logicielle NodeMCU sont devenues très populaires. Ils sont construits sur le module ESP8266, qui implémente le travail avec le Wi-Fi en utilisant la norme 802.11b/g/n à 2,4 GHz. Il existe maintenant deux variantes de telles cartes : avec la puce CP2102 de la société américaine Silicon Labs ou avec la CH340 chinoise.

Ces cartes se positionnent comme des dispositifs de prototypage : sur leur base, des artisans créent des systèmes automatisés pilotés par le Wi-Fi. Le sujet lui-même est assez passionnant, mais nous nous intéressons maintenant à autre chose - la possibilité d'utiliser NodeMCU pour mener des attaques.

En raison de limitations techniques, l'ESP8266 n'est pas adapté à la surveillance complète et à l'injection de paquets, mais il peut être utilisé comme désauthentificateur - ce qui a conduit à l'apparition du firmware correspondant. L'année dernière, une bonne personne avec le pseudonyme Spacehuhn a publié le premier d'entre eux, mais depuis lors, il y a eu d'autres versions - avec des fonctionnalités supplémentaires. Cependant, avant de passer au logiciel, décidons du choix du matériel.

INFO

Si vous choisissez un équipement plus sérieux pour le wardriving - avec un mode de surveillance et peut-être même la possibilité de mener des attaques MiTM sur le réseau - alors consultez notre dernière année.

Je vais démontrer le processus en utilisant l'exemple d'une carte du fabricant chinois Dstike : elle possède un ESP8266 et possède des modes de fonctionnement en tant que client (P2P) et point d'accès (soft-AP). La carte peut être contrôlée depuis un smartphone ou tout autre appareil avec Wi-Fi.

Notez que les performances du logiciel ne dépendent pas de la puce ou de la carte - vous pouvez choisir n'importe quelle option à votre discrétion. Il existe plusieurs variantes de produits Dstike dans différentes conceptions et pour une utilisation dans différentes situations. Tous ont une chose en commun : la capacité de brouiller les réseaux.

Variétés d'appareils Dstike

Bracelet Deauther- bracelet avec affichage intégré, batterie et interrupteur. Dispositif pratique pour un accès rapide au panneau de commande.

Banque de puissance Deauther- avec un contrôleur de charge modifié ; le contrôle est effectué à travers un panneau spécial. Le contrôleur dispose d'un connecteur pour connecter une antenne externe. Les piles ne sont pas incluses. C'est un appareil discret qui peut être facilement déposé et utilisé à distance.

Deauther OLED V3.5- dans cette version, vous recevrez en plus un connecteur pour connecter une antenne externe et un support pour une batterie 18650 mAh.L'appareil est contrôlé à l'aide de boutons et d'un interrupteur, et la sortie va à l'écran, ce qui vous permet d'utiliser cette option sans équipement supplémentaire.

Le principal avantage de ces gadgets est la possibilité de sélectionner un réseau spécifique ou tout à la fois dans la portée de l'appareil. Juste au cas où, je tiens à souligner que vous n'avez pas besoin d'un mot de passe Wi-Fi pour mener des attaques ! ??

Installation de Deauther 2.0

Commençons par Deauther 2.0 - le firmware même que Spacehuhn a développé. Dans son référentiel GitHub, vous pouvez sélectionner la version pour une carte spécifique.

Les fichiers avec l'extension bin sont des croquis compilés. Ils doivent être installés sur la carte via un chargeur de démarrage spécial. Mais si vous le souhaitez, dans les archives avec le code source, vous trouverez des bibliothèques et des croquis pouvant être livrés via l'IDE Arduino.

La suite est disponible uniquement pour les participants

Option 1. Rejoignez la communauté "site" pour lire tous les documents sur le site

L'adhésion à la communauté pendant la période spécifiée vous ouvrira l'accès à TOUS les documents Hacker, augmentera votre remise cumulative personnelle et vous permettra d'accumuler un score Xakep professionnel !

Comment fonctionne le brouilleur WiFi

Contrairement aux vrais brouilleurs, qui interrompent le signal de l'émetteur radio avec leur signal plus fort, le désauthentificateur fonctionne au niveau logiciel. Il met en œuvre une attaque par déni de service en envoyant une trame de désauthentification au routeur au nom des appareils connectés au réseau. Comme cette trame n'est en aucun cas cryptée, il suffit au brouilleur de connaître les adresses MAC des appareils en reniflant le trafic sur le réseau.

D'habitude désauthentification fait partie d'une attaque réseau complète. Cette attaque est utilisée pour créer un point d'accès « double diabolique » ou pour intercepter une poignée de main, ce qui permet ensuite de décrypter le mot de passe. Cependant, un brouilleur WiFi peut être utile à lui seul.

Tous les conseils abordés dans cet article sont fortement recommandés à des fins éducatives uniquement. Le blocage de la transmission des données et de l'utilisation des moyens envisagés peut être sanctionné par la loi. Les tests d'intrusion nécessitent une confirmation écrite du client. N'oubliez pas que les données de désautorisation sont stockées dans les journaux du routeur.

Récemment, les cartes bon marché et miniatures prenant en charge la plate-forme logicielle NodeMCU sont devenues très populaires. Ils sont construits sur le module ESP8266, qui implémente le travail avec le Wi-Fi en utilisant la norme 802.11 b/g/n à 2,4 GHz. Il existe maintenant deux variantes de telles cartes : avec la puce CP2102 de la société américaine Silicon Labs ou avec la CH340 chinoise.

Versions de NodeMCU

Versions de NodeMCU Ces cartes se positionnent comme des dispositifs de prototypage : sur leur base, les techniciens créent des systèmes automatisés pilotés par WiFi. Le sujet lui-même est très intéressant, mais pour le moment, nous nous intéressons à autre chose - la possibilité d'utiliser NodeMCU pour mener des attaques.

En raison de limitations techniques, l'ESP8266 n'est pas adapté à la surveillance complète et à l'injection de paquets, mais il peut être utilisé comme désauthentificateur - ce qui a conduit à l'apparition du firmware correspondant. Il y a un an, une bonne personne avec le pseudonyme Spacehuhn a posté le premier d'entre eux, mais depuis lors, d'autres versions sont apparues - avec des fonctionnalités supplémentaires. Cependant, avant de passer à la partie logicielle, décidons du choix des appareils.

Si vous choisissez un équipement de garde plus sérieux - avec un mode de surveillance et peut-être même la possibilité de mener des attaques MiTM sur le réseau - alors consultez notre article précédent.

Dans le cadre de cet article, je vais démontrer le processus en utilisant l'exemple d'une carte du fabricant chinois Dstike : elle possède un ESP8266 et il existe des modes de fonctionnement en tant que client (P2P) et point d'accès (soft-AP). Vous pouvez contrôler la carte depuis votre téléphone ou tout autre appareil compatible WiFi.

Notez que les performances du logiciel ne dépendent pas de la puce ou de la carte - vous pouvez choisir n'importe quelle option. Il existe plusieurs variantes de produits Dstike dans différentes conceptions et pour une utilisation dans différentes situations. Tous ont une chose en commun : la capacité de brouiller les réseaux.

Variétés d'appareils Dstike

Bracelet Deauther- bracelet avec affichage intégré, batterie et interrupteur. Dispositif pratique pour un accès rapide au panneau de commande.

brouilleur portatif

brouilleur portatif Banque de puissance Deauther- avec un contrôleur de charge modifié ; le contrôle est effectué à travers un panneau spécial. Le contrôleur dispose d'un connecteur pour connecter une antenne externe. Les piles ne sont pas incluses. C'est un appareil discret qui peut être facilement déposé et utilisé à distance.

Banque d'alimentation

Banque d'alimentation  Contrôleur de charge

Contrôleur de charge Deauther OLED V3.5- dans cette version, vous recevrez en plus un connecteur pour connecter un externe et un support pour une batterie 18650 mAh.L'appareil est contrôlé à l'aide de boutons et d'un interrupteur, et la sortie va à l'écran, ce qui vous permet d'utiliser cette option sans équipement supplémentaire.

Brouilleur prêt avec écran

Brouilleur prêt avec écran Le principal avantage de ces gadgets est la possibilité de sélectionner un réseau spécifique ou tout à la fois dans la portée de l'appareil. Au cas où, vous n'avez pas besoin d'un mot de passe WiFi pour effectuer des attaques !

Installation de Deauther 2.0

Commençons par Deauther 2.0 - le firmware même que Spacehuhn a développé. Dans son référentiel sur GitHub, vous pouvez sélectionner la version pour une carte spécifique.

Les fichiers avec l'extension bin sont des croquis compilés. Ils doivent être installés sur la carte via un chargeur de démarrage spécial. Mais si vous le souhaitez, vous trouverez dans les archives avec le code source des bibliothèques et des croquis pouvant être installés via l'IDE Arduino.

Si vous avez choisi l'option avec le chargement du binaire, exécutez d'abord le programme NodeMCU Flasher. Vous pouvez le télécharger à partir du référentiel NodeMCU.

Installez les pilotes pour CP2102 ou CH340. Après cela, nous connectons la carte à l'ordinateur, ouvrons le programme NodeMCU Flasher, sélectionnez le port COM dans le gestionnaire de périphériques dans la section «Ports (COM et LPT)». Allez maintenant dans l'onglet Config, cliquez sur l'engrenage et sélectionnez le fichier .bin téléchargé.

Programme pour le firmware

Programme pour le firmware Après avoir ajouté un fichier, son chemin apparaîtra dans la ligne de gauche. Allez dans l'onglet Opération et cliquez sur Flash - après cela, le firmware sera chargé dans la carte.

S'il est plus pratique pour vous d'installer via l'IDE Arduino, le processus est légèrement différent. Tout d'abord, nous téléchargeons les pilotes de la même manière (CP2102, CH340). Ouvrez ensuite l'IDE Arduino et dans le menu "Fichier", recherchez "Paramètres", cliquez sur "Ajouter un lien pour le gestionnaire de carte" et insérez deux liens :

On sauve tout.

Ajout de liens

Ajout de liens Ouvrez l'onglet « Outils » et sélectionnez l'élément « Gestionnaire de cartes » dans le menu « Board : ... ».

Ajout de planches

Ajout de planches Sélectionnez "Entré" et installez arduino-esp-8266-deauther et esp8266.

Installation de paquets

Installation de paquets Ouvrez le dossier avec le croquis et les bibliothèques, allez dans "Outils". Les paramètres devraient être comme les miens dans la capture d'écran.

Dans la ligne "Board", sélectionnez ESP8266 Deauther Modules dans la liste.

Télécharger le firmware

Télécharger le firmware Dans la ligne Taille Flash, sélectionnez notre module. Réglez le firmware et la taille de la mémoire comme dans l'image ci-dessous.

Versions des modules

Versions des modules Après la mise sous tension, la carte créera un point d'accès. Connectez-vous et accédez à 192.168.4.1 ou deauth.me. Vous serez redirigé vers le configurateur et vous verrez un avertissement.

Un avertissement

Un avertissement Dans la section de configuration, dans la ligne LANG, spécifiez ru pour activer la langue russe dans l'interface Web. Pour que les paramètres prennent effet, vous devez cliquer sur "Enregistrer" et redémarrer l'appareil. Il est maintenant prêt à partir.

Présentation des fonctionnalités et des paramètres

Parcourons rapidement l'application et voyons de quoi notre foulard est désormais capable.

Paramètres

Paramètres Si vous connectez un brouilleur via un port série, vous pouvez contrôler le brouilleur à l'aide de commandes. Cette fonction peut être désactivée dans les paramètres en décochant la case SERIAL.

Commandes série

- analyse [

] [-t - spectacle [

] - sélectionnez [

] [ ] - désélectionner [

] [ ] - ajouter ssid

[-wpa2] [-cl ] - ajouter ssid -ap

[-cl ] [-F] - ajouter ssid -s [-f]

- ajouter un nom

[-ap ] [-s] - ajouter un nom

[-st ] [-s] - ajouter un nom

[-m ] [-ch ] [-b ] [-s] - définir le nom

- activer aléatoire

- désactiver aléatoire

- charge [

] [ ] - enregistrer [

] [ ] - supprimer

- supprimer

- attaque [-t

] - état d'attaque [

] - arrêter

- infosys

- dégager

- format

- imprimer

[ - effacer

[ ] [ - remplacer

- copie

- Renommer

- Cours

- écrivez

- avoir

- ensemble

- réinitialiser

- poulet

- redémarrer

- //

- envoyer la mort

- envoyer une balise

- envoyer la sonde

- LED

[ ] - LED<#rrggbb> [

] - LED

- filtrer

- mode écran

- effacer

600 secondes après le début des attaques, elles s'arrêteront automatiquement. Si vous ne voulez pas que cela se produise, vous pouvez configurer manuellement le délai d'attente en définissant une valeur dans le menu ATTACKTIMEOUT : spécifiez 0, et les attaques cesseront automatiquement d'être désactivées.

Si vous cliquez dans la section de numérisation Analyser les points d'accès, le brouilleur trouve alors tous les points d'accès Wi-Fi. Choisissez un ou plusieurs réseaux, et vous pourrez accéder à la section attaque. Mode Deauth déconnecte tous les appareils du réseau sélectionné. Mode balise vous permet de créer jusqu'à 60 points d'accès en même temps.

Analyse et types d'attaques

Analyse et types d'attaques Au chapitre SSID des points d'accès sont créés pour l'attaque Beacon.

Création de points d'accès

Création de points d'accès Le micrologiciel offre la possibilité de connecter un écran - pour la version de l'appareil avec celui-ci. Mais si vous le souhaitez, vous pouvez souder vous-même l'écran et les boutons à la carte, ainsi que fournir une alimentation autonome pour en faire un appareil indépendant.

De plus, les développeurs du firmware, en plus du brouilleur WiFi lui-même, vendent également un appareil qui permet de le détecter.

Détecteur

Détecteur Wi-PWN

Considérez un micrologiciel Wi-PWN similaire développé par Sam Denty (samdenty99). Il a amélioré la création de Spacehuhn et ajouté une fonctionnalité de détecteur de désauthentification et a également créé une application compagnon pour Android. En conséquence, l'utilisation du Wi-PWN est plus pratique que Deauther 2.0.

Après avoir téléchargé et décompressé l'archive, vous devrez flasher la carte et installer l'application sur votre téléphone. Dans le dossier, vous trouverez le programme ESP8266Flasher. Exécutez-le, sélectionnez le port COM et dans la section Config - le firmware (il se trouve le long du chemin * \ Wi-PWN-master \ arduino \ Wi-PWN). Cliquez maintenant sur Flash dans l'onglet Opération.

Nous nous connectons à la carte via Wi-Fi depuis le téléphone.

Réseau Wi-Fi

Réseau Wi-Fi Nous ouvrons l'application téléchargée, acceptons les règles, indiquons le nom et le mot de passe du réseau. Après la configuration, nous nous connectons au nouveau WiFi.

Configurer le point d'accès et terminer l'installation

Configurer le point d'accès et terminer l'installation L'application comporte plusieurs onglets aux noms explicites :

- Analyse- section avec recherche et sélection de plusieurs points d'accès;

- Utilisateurs- la fonction de scanner un Wi-Fi spécifique pour les connexions et de créer vos propres « utilisateurs » ;

- Attaque- les attaques sont similaires à la version Spacehuhn, mais lors du clonage de réseaux, le nombre maximum d'utilisateurs est de 48 au lieu de 60 (c'était le cas dans les versions antérieures de Deauther) ;

- Détecteur- une fonction qui permet de scanner les chaînes et d'identifier les brouilleurs ;

- Paramètres- mise en place d'un serveur WiFi (nom du réseau, mot de passe). Ici, vous pouvez également activer le client WiFi et configurer les paramètres d'analyse et d'attaque.

Pour un fonctionnement stable de l'appareil, je recommande de fixer le radiateur à la partie chauffante de l'appareil. Sinon, le brouilleur peut surchauffer et s'éteindre.

Protection contre les brouilleurs WiFi

NodeMCU est une solution de désauthentification bon marché, polyvalente, puissante et compacte. Vous pouvez répéter l'ensemble du projet rapidement et sans effort. Et puisque n'importe qui peut le faire, c'est une bonne idée de penser aussi à la protection.

Les routeurs les plus populaires utilisent les normes IEEE 802.11b / g / n, qui sont sujettes au brouillage. Si vous souhaitez éliminer cette possibilité, recherchez un routeur prenant en charge la norme 802.11w, qui protège complètement les utilisateurs des brouilleurs WiFi.

Certains routeurs ont une protection anti-spam, mais cela ne fonctionne qu'avec les appareils connectés au réseau et le brouilleur WiFi ne se connecte pas au réseau. Si votre routeur dispose d'une protection anti-spam qui fonctionne avec des appareils non connectés, alors je vous conseille de l'activer !

Aujourd'hui, la dépendance d'une personne à Internet prend de l'ampleur, car il est désormais impossible de nier la constante lien un individu disposant d'un réseau à travers lequel il reçoit telle ou telle information pour répondre à l'enseignement général et simplement besoins de divertissement. De plus, une personne moderne passe beaucoup de temps à envoyer des SMS sur les réseaux sociaux ou à surfer sur diverses pages Web. Ce facteur peut être utilisé comme un soi-disant levier de pression sur une personne spécifique.

Probablement, chacun de nous a déjà été confronté au problème des voisins bruyants, avec lesquels il est impossible de construire un dialogue constructif sur le fait que vous pouvez vous comporter un peu moins fort. Nous vous recommandons de communiquer de manière légale, mais si tout le reste échoue, vous devez agir de manière plus radicale et, surtout, imperceptiblement.

Vous pouvez, par exemple, vous noyer Wifi-signal de réclamations incompréhensibles des colocataires. Nous examinerons cette méthode plus en détail dans cet article.

Le principe de fonctionnement du brouilleur Wi-Fi et ses principaux fabricants.

brouilleurWiFi, ou, comme on l'appelle aussi, un suppresseur de Wi-Fi, est conçu pour bloquer les activités de travail de divers appareils, y compris ceux qui obtiennent illégalement certaines informations. En règle générale, ces appareils fonctionnent sur la base de normes Wi-Fi et bluetooth.

Le principe principal du suppresseur de signal est la génération spéciale d'interférences sonores dans la plage de fréquences spécifiée. Un dispositif tel qu'un brouilleur vous permet de mettre en œuvre un ajustement en douceur requis pour supprimer le signal. routeur puissance dans l'une des plages. Cela vous permet de mettre en œuvre le blocage sans fil du routeur dans la zone protégée.

brouilleur le wifi d'un routeur peut empêcher la transmission de données sans fil entre celui-ci et :

- téléphone intelligent;

- portable;

- tablette;

- ordinateur personnel;

- autre gadget qui prend en charge la fonction de réseau sans fil.

La portée d'un tel appareil, conçu pour étouffer un signal wifi, est directement dépendante des conditions dans lesquelles son fonctionnement est mis en œuvre, ainsi que de la puissance du signal installé des stations principales et des terminaux voisins. Le rayon de brouillage standard pour les dispositifs de brouillage est de 30-40 mètres, et la plage de fréquences de l'activité de travail est de 2,4 GHz.

Les fabricants de brouilleurs les plus populaires sont :

- bloqueurs "LGSh" (701, 716, 718, 702, 712, 704, 719, 705);

- suppresseurs "Sonnet" (3ème modèle, 4ème modèle);

- suppresseurs de signaux multifréquence fonctionnant dans un grand nombre de gammes (Whirlwind, Tsunami). Ils aideront l'utilisateur Confiture signaux GSM, AMRC, 3G.

Nous fabriquons un brouilleur de nos propres mains.

Si vous ne voulez pas dépenser d'argent pour acheter une usine suppresseur signal wifi, vous pouvez facilement créer l'appareil nécessaire de vos propres mains. Afin de commencer à assembler le brouilleur par vous-même, vous devez trouver un schéma détaillé de l'appareil sur Internet.

D'autres actions consistent à mettre en œuvre la disposition des principaux composants de l'appareil. Les articles suivants doivent être achetés :

- générateur, dont le but est de contrôler la tension;

- antenne qui détermine le rayon de brouillage;

- unité d'amplification RF spéciale;

- un circuit d'accord avec un dispositif installé à l'intérieur qui génère des interférences.

Pour supprimer les fréquences Wi-Fi, vous devez acheter un générateur de tension qui fonctionne dans une plage de fréquences de 2,4 GHz jusqu'à 2,5 GHz.

Vous devez également porter une attention particulière à la forme sous laquelle le brouilleur sera assemblé : qu'il s'agisse d'un plan portable ou d'un plan de bureau. Il faut tenir compte du fait que le bloqueur de type table a une plus grande zone de couverture contrairement au dispositif de type portable.

Nous brouillons le signal Wi-Fi avec un autre réseau.

Pour effectuer la suppression signal un réseau wi-fi avec un autre réseau sans fil, vous devez installer un ensemble spécial de logiciels sur votre PC ou ordinateur portable, à l'aide duquel la détection de tous les réseaux disponibles à proximité (même cachés) est réalisée. Ce logiciel comprend "Aircrack-ng", qui, en outre, est conçu pour mettre en œuvre l'interception du trafic transmis via sans fil le réseau... Ce programme fonctionne avec n'importe quelle carte réseau qui fonctionne sans fil. La principale exigence liée à l'adaptateur est sa prise en charge du mode de surveillance.

Le programme peut fonctionner sur la base de systèmes d'exploitation tels que :

- Les fenêtres;

- Linux;

- Mac OS X;

- UNIX.

Une fois le logiciel installé, vous devez déterminer le canal de communication sur lequel le routeur, dont le signal doit être supprimé. Après avoir trouvé le point d'accès spécifié, vous devez activer votre point sur le même canal de communication. Ensuite, vous devez augmenter la puissance du signal de votre réseau aux paramètres maximum.

La conséquence d'une fraude aussi simple est une chute complète de la vitesse de l'objet pour supprimer le signal Internet.