Программы, которые находятся в активном состоянии на компьютере, всегда можно просмотреть, открыв «Диспетчер задач ». Однако иногда может случиться так, что понадобится сделать исполнение какой-то программы невидимым. Если у вас тоже возникло такое желание, вы наверняка начнёте искать ответ на вопрос, как скрыть процесс в Диспетчере задач Windows.

Как отключить или включить устройства

Чтобы увидеть их, нажмите меню «Вид», а затем установите флажок «Показать скрытые устройства». Вы также заметите, что появятся несколько категорий устройств. Даже если мы не рекомендуем это делать, вы можете отключить устройства. Как отключить устройство? Просто щелкните правой кнопкой мыши или коснитесь и удерживайте нажатой клавишу, выберите «Деактивировать», а затем подтвердите, что вы хотите продолжить это.

В зависимости от типа устройства, которое вы решите отключить, вам также может быть предложено перезагрузить компьютер. В этом случае закройте приложения, которые вы открыли, и перезагрузите компьютер. Реактивация устройства выполняется таким же образом, но вместо нажатия «Отключить» нажмите «Активировать».

Узнайте, как скрыть процесс Диспетчер задач Windows

Безусловно, анонимность исполнения некоторых программ позволит отслеживать тех, кто чрезмерно захламляет персональный компьютер. Особенно такая слежка важна, когда доступ к ПК имеют несколько пользователей.

Также желание скрыть процесс возникает и у тех, кто устанавливает собственную программу и стремится, чтобы продвинутые пользователи не смогли простыми способами выявить её присутствие.

Мы пришли к концу этого урока, и мы считаем, что вы согласны с нами, когда мы говорим, что это очень полезный инструмент для управления оборудованием и периферийными устройствами вашего компьютера. В обеих операционных системах вы можете проверить наличие обновлений с помощью панели управления.

Как мы проверяем наличие новых обновлений

Большинство пользователей должны будут ввести все предложение, так как есть, вероятно, другие установленные программы, в которых есть средства обновления. Независимо от того, как вы сюда попали, в обеих операционных системах вам нужно нажать «Поиск обновлений».

Любое выполнение программы является процессом, который нуждается в определённой части оперативной памяти . Процессы подразделяются на:

- системные;

- анонимные;

- пользовательские;

- связанные с интернетом.

Не рекомендуется тем, кто не имеет практического опыта и необходимых технических знаний вмешиваться в системные процессы, поскольку такое неразумное внедрение способно спровоцировать крайне нежелательные последствия. Одним из таких последствий может выступать сбой последующего запуска операционной системы.

Поиск может занять некоторое время, в зависимости от того, сколько обновлений приостановлено. Вы также можете увидеть, когда вы последний раз проверяли доступные обновления и когда они были установлены. Ссылку, в которой указывается, сколько обновлений доступно. Важные обновления выбираются по умолчанию для установки. Вы также можете увидеть некоторые рекомендуемые обновления в этом списке. Вы также захотите просмотреть список дополнительных обновлений, если вы хотите установить некоторые из них.

Как отложить перезапуск системы после установки обновлений?

По завершении выберите «Установить». Когда все обновления будут загружены и установлены, вы получите уведомление. Некоторые обновления потребуют перезагрузки, другие - нет. Вот что вы увидите при необходимости перезагрузки системы. Что мы можем сделать, если мы не хотим перезагружать компьютер прямо сейчас? Просто закройте окно. Вы можете перезапустить прямо сейчас, или вы можете отложить процесс еще на десять минут, час или четыре часа. Процесс перезапуска покажет вам ход установки обновлений по мере его остановки, а затем снова при запуске.

Научиться скрывать какие-либо пользовательские программы можно, при этом не понадобится прилагать огромные усилия, достаточно внимательно ознакомиться с нашими рекомендациями. Мы акцентируем ваше внимание, что даже продвинутый инженер, не подозревающий о ваших «творческих деяниях» не заметит просто так «левый» процесс.

Как остановить установку некоторых обновлений?

Вы также предупреждаете об отключении компьютера во время этого процесса. Существуют сценарии, в которых вы не хотите, чтобы на вашем компьютере было установлено определенное обновление. В таких случаях перед установкой вы должны прочитать информацию об обновлении. Мы рекомендуем, чтобы после проверки наличия каких-либо обновлений щелкните ссылку, в которой указывается, сколько из них доступно. Затем выберите их по одному. Если вы не хотите, чтобы он был установлен, щелкните его правой кнопкой мыши и выберите «Скрыть обновление».

Алгоритм действий

Если вам потребовалось скрыть программное приложение, сначала нужно разобраться, а является ли оно простым, не запускает ли оно дополнительные процессы, которые способны просто выдать её, как бы вы не попытались программу скрыть.

Если, действительно, ваша программа является простой, если она отображается в Диспетчере задач единственной строкой, предлагаем простейшим способом скрыть процесс. Для этого вам всего потребуется переименовать его.

После этого обновление станет серым. Он не будет установлен и не будет отображаться в следующих запросах. Если вы решили не использовать автоматическую загрузку и установку, вы должны быть осторожны с обновлениями о доступных обновлениях. Проверка обновлений на основе вашей программы не означает, что вы должны искать их на неопределенный срок.

Эти обновления предлагаются по уважительным причинам, и их установка не работает. Считаете ли вы, что метод полностью автоматического обновления является лучшей альтернативой или вы решили выбрать ручной метод? Используйте форму комментариев ниже, чтобы сообщить нам. Однако автоматически переведенная статья не всегда идеальна. Он может содержать словарный запас, синтаксис или грамматические ошибки, как если бы иностранец мог ошибаться на вашем родном языке.

Итак, мы поможем разобраться, как переименовать процесс в Диспетчере задач, чтобы программа продолжила прекрасно функционировать в анонимном режиме.

Шаг 1

Первоначально следует зайти в папку, где размещается файл исполнения конкретной программы. Если вы знаете, где он размещён, то воспользуйтесь привычным для вас «маршрутом», открыв окно «Компьютер», перейдя в системный диск C , а далее проследовав в его корневую папку.

Корпорация Майкрософт не несет ответственности за любые неточности, ошибки или ущерб, вызванные неправильным переводом контента или использованием неуместного перевода его клиентами. Эта статья содержит информацию о том, как инструмент отличается от антивирусного или антивирусного продукта, как загружать и запускать этот инструмент, что происходит, когда инструмент находит вредоносное программное обеспечение и инструмент информации о запуске. Он также содержит информацию для продвинутых администраторов и пользователей, включая информацию о принятых аргументах строки.

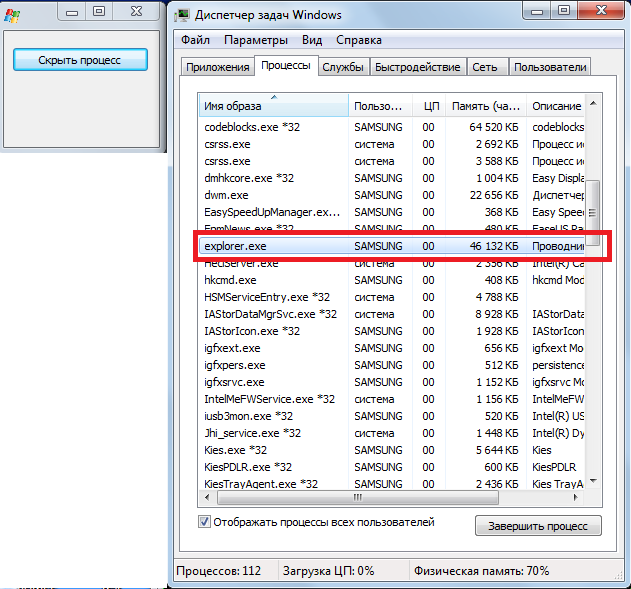

Если же вы не знаете, где скрывается файл исполнения, не беда, вам достаточно найти этот процесс в списке, отображаемом в Диспетчере задач, кликнуть по нему правой клавишей мышки, а затем в открывшемся окне выбрать строку «Открыть место хранения файла».

![]()

При установке Средство удаления вредоносных программ вам не нужно отключать или удалять антивирусную программу. Однако, если вредоносное программное обеспечение заразило ваш компьютер, антивирусная программа может обнаружить это вредоносное программное обеспечение и может предотвратить удаление инструмента удаления при запуске средства удаления. В этом случае используйте антивирусную программу для удаления вредоносного программного обеспечения. Поскольку средство удаления вредоносных программ не содержит вирусов или червей, сам инструмент удаления не должен запускать антивирусную программу.

Шаг 2

После таких ваших действий откроется вами разыскиваемая папка, в ней остаётся вам найти файл исполнения. Искать будет несложно, поскольку этот файл имеет точно такое же название, как и в списке процессов в Диспетчере задач. Кроме этого, этот файл имеет расширение «exe».

Шаг 3

Чтобы переименовать файл, кликните по нему вновь правой клавишей мышки, а затем выберите строку «Переименовать». Теперь, когда вы сумели присвоить новое имя вашему программному приложению, откройте «Диспетчер задач », посмотрите, что это переименование отобразилось и там.

Однако, если вредоносное ПО заражало ваш компьютер перед установкой актуальной антивирусной программы, антивирусная программа не обнаружит это вредоносное ПО, если инструмент не попытается удалить его. Этот раздел предназначен для опытных пользователей компьютеров. Если вы не используете сложные способы устранения неполадок, вы можете обратиться за помощью или обратиться в службу поддержки.

Внедрение вредоносного средства удаления программного обеспечения в корпоративной среде

Файл хранится на защищенных серверах, что предотвращает несанкционированные изменения файлов.

Необходимые условия для запуска средства удаления вредоносных программ

Вы должны войти в систему на свой компьютер, используя учетную запись, которая является членом группы «Администраторы». Если ваша учетная запись входа не имеет необходимых разрешений, инструмент завершает работу. Если инструмент не работает тихо, отображается диалоговое окно, описывающее сбой. Если инструмент устарел более чем на 60 дней, инструмент отобразит диалоговое окно, в котором рекомендуется загрузить последнюю версию инструмента.Поддержка аргументов в командной строке

Информация об использовании и запуске. Средство удаления вредоносных программ выпущено во второй вторник каждого месяца.![]()

Конечно, от того, какое название вы придумаете, будет зависеть, насколько ваша программа станет «завуалированной» для остальных пользователей ПК. Незнакомый процесс с новым именем ещё быстрее вызовет подозрение и заставит технического инженера разобраться, что за программа работает на ПК.

Каждый выпуск инструмента помогает обнаруживать и удалять текущее, преимущественно вредоносное программное обеспечение. Это вредоносное ПО включает вирусы, черви и трояны. В следующей таблице перечислены вредоносные программы, которые инструмент может удалить. Инструмент может удалить любые известные варианты во время запуска. Версия инструмента, который сначала включал обнаружение и удаление для семейства вредоносных программ.

Эта статья в базе знаний Майкрософт будет обновляться с информацией для каждого ежемесячного выпуска, чтобы количество соответствующих статей оставалось постоянным. Имя файла будет изменено, чтобы отобразить версию инструмента. Часто эти инструменты могут обнаруживать вредоносные программы.

По этой причине многие опытные пользователи рекомендуют придумывать названия, которые с первого взгляда не вызывают никаких подозрений.

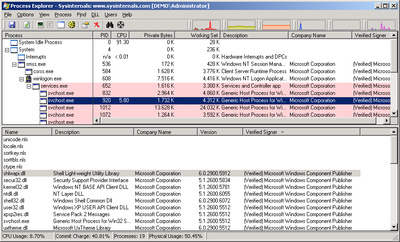

В частности, открытый браузер Chrome создаёт одновременно несколько процессов, так же, как Windows. Желательно взять такое же название процесса, но поскольку система не позволит функционировать двум одноимённым процессам одновременно, рекомендуется при переименовании применить небольшую хитрость. Вместо некоторых английских букв в названии как будто случайно прописать русские. Внешне отличить русские буквы от английских невозможно, а система различит, поэтому позволит работать программам с условно одинаковыми именами.

Успешное тестирование с помощью этих инструментов требует знания того, как работают вирусы и какие методы они пытаются сохранить в системе. Монитор процессов позволяет вам фиксировать все действия процесса, такие как создание новых процессов, чтение разделов реестра или удаление файлов. Могут отображаться ошибочные результаты, поэтому рекомендуется не отключать необходимые программы. Некоторые функции инструмента требуют более высоких привилегий, поэтому вызовите права администратора.

Один из способов - проверить сертификаты программ. Сертификаты приложений используются для проверки информации разработчика приложений. Разработчики вредоносного кода вряд ли будут раскрывать информацию о себе, выдав подлинный сертификат. Важно знать, что действительный сертификат не означает, что программа не является вредной. Существуют также экземпляры случаев, когда сертификаты были украдены или повреждены, запустив в системе фиктивный сертификат службы, чтобы сертификат вредоносного программного кода считался действительным.

Итоги

Итак, как вы сумели заметить сделать анонимным некоторое программное приложение можно без особых затруднений. Конечно, существуют ещё достаточно продвинутые способы, которые позволяют более надёжно скрыть любой процесс, но они основываются на написании сложных кодов, навыках программирования. Если вы не ставите перед собой такие усложнённые цели, тогда скрытие работающих программных приложений путём переименования является вполне приемлемым вариантом.

Несмотря на их слабости, эти мошеннические методы редко используются, и это отличное место для запуска поисковой системы для вредоносного кода. Что вам нужно сделать, чтобы проверить. Сертификаты для запуска программ.

Добавьте сертификат, указывающий график.

. Исполняемые файлы, поэтому они не могут быть проверены. Некоторые программы распространяются в виде динамически связанных библиотек и вызывается другими программами. Хотя имя процесса одинаково, каждый из них выполняет. Отличительная особенность.

Шпион скрывает своё местонахождение, скрывает свой процесс и скрывает свою службу в системе. Но это ещё не все сюрпризы. Он умеет и защищаться, блокируя все возможные способы завершения своих процессов и удаления файлов. Шпионская программа делает это на тот случай, если вы их обнаружите. Однако простыми способами обнаружить наличие шпиона в системе невозможно. По этой причине многие пользователи теряют личную информацию, даже не подозревая об этом.

Вирусы также пользуются возможностью скрываться за хорошо известным процессом, поэтому недостаточно проверять только файлы процессов, проверяя сертификаты используемых им библиотек.

Аналогичным образом добавьте сертификат, показывающий график.

. Они не изучались более внимательно. Щелкните правой кнопкой мыши файл подозреваемого и выберите «Поиск в Интернете».

Очень важно проверить место хранения файла, иногда код вируса называется после известной программы, но файл хранится в другом месте. Часто вирусы блокируют доступ к антивирусным программам, поэтому они не могут быть обновлены. Если сайт не открывает страницу антивирусной программы или инструмента для искателя, это один из симптомов, что система действительно заражена.

Для того, чтобы выяснить — ведётся ли за вами слежка с помощью этого шпиона или нет, бесполезно просматривать стандартные мониторы, пытаясь искать его вручную или с помощью сканирования системы. При тестировании, антивирусы не обнаруживают шпионскую программу, поэтому у пользователя создается впечатление, что все в порядке.

После проверки сертификатов мы видим, что выполняется три процесса. Чей код не подписан. Вы можете временно отключить автоматический запуск или окончательно удалить сообщение. Мы рекомендуем вам изменять только те настройки, которые вы знаете, система может прекратить выключение или стирание неправильной записи. Для большого количества программ требуется автоматический запуск. Поэтому проверка сертификатов позволяет сократить список подозрительных программ.

Вы можете активировать его, изменив настройки фильтрации. В списке, для которого не удалось проверить сертификат файловой системы, будет красным: например. Первая, вторая и пятая записи явно вредны, пытаясь выполнить программу в корзине. Чтобы убедиться, что вирус не изменил свои библиотеки, файл можно сканировать с помощью антивирусной программы. Последние записи относятся к несуществующим файлам, поэтому их сертификат не может быть проверен. Это также может иметь место с неполностью удаленным программным остатком.

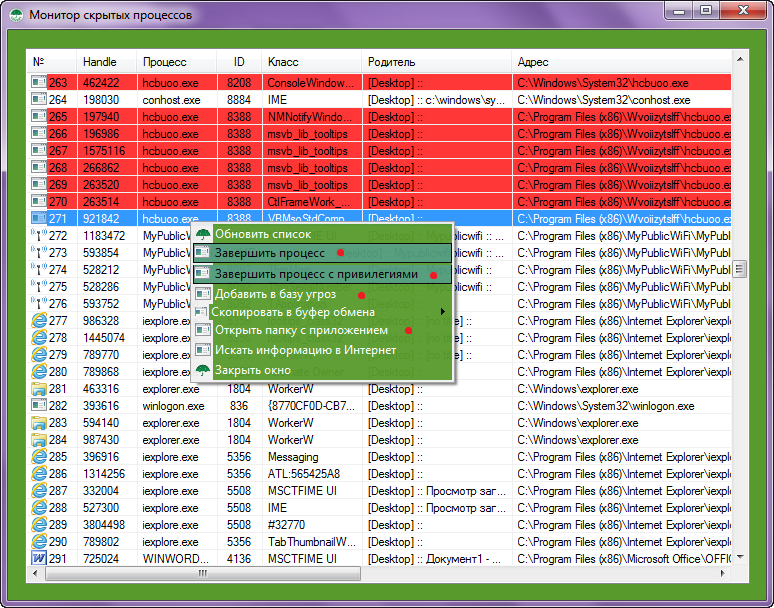

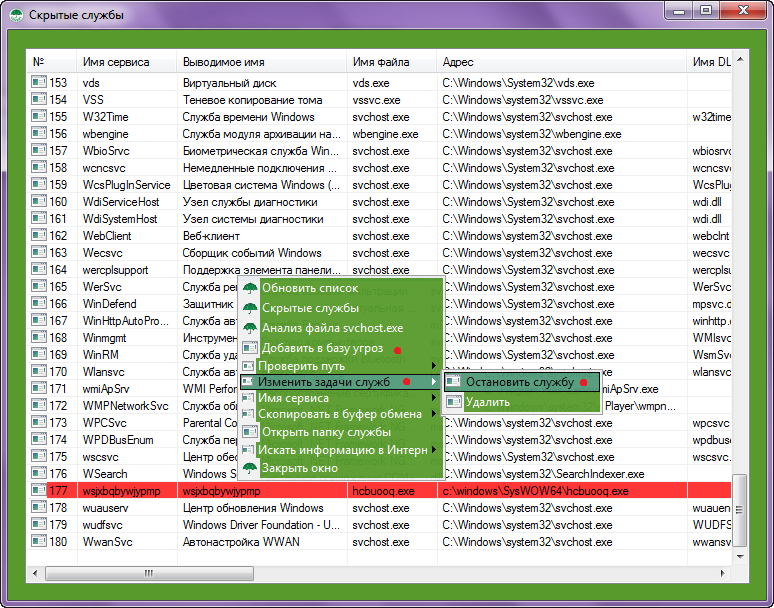

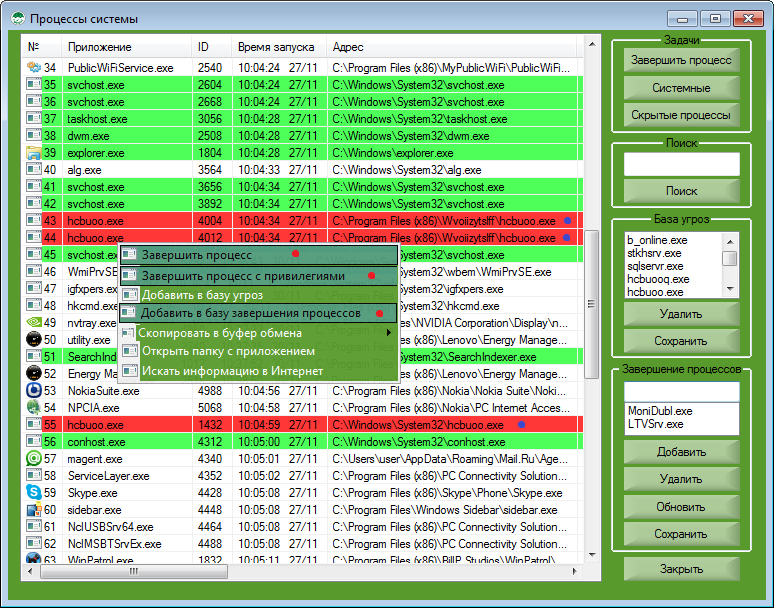

Для обнаружения слежки, зайдите в монитор «Процессы системы». Затем откройте «Монитор скрытых процессов», нажав на кнопку «Скрытые процессы». В открывшемся окне красным цветом выделяются процессы, которые скрывают себя от системы.

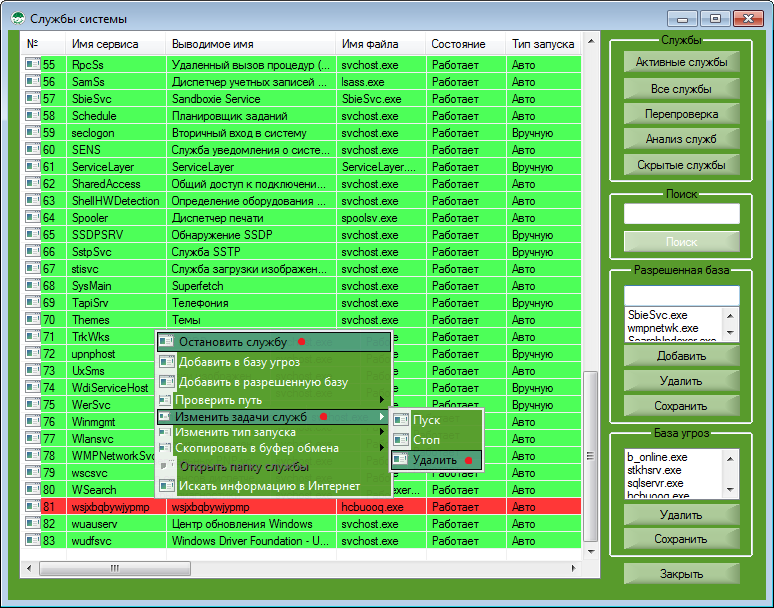

All In One Keylogger обнаружен. Добавьте имя процесса в базу угроз через контекстное меню программы. В разных тестируемых системах шпион имел различные имена процессов и файлов. При попытке завершить скрытый процесс, вы получите сообщение об ошибке. Попасть в папку с приложением шпиона можно через пункт в контекстном меню, другим способом войти не получится. Воспользоваться его деинсталлятором тоже не получится — шпион защищает себя от удаления, значит, в системе есть другие процессы, контролирующие ситуацию с работой шпиона. Откройте “Монитор скрытых служб” (только в версиях Pro) в окне “Службы системы”. Любой, скрывающий себя от системы сервис, будет выделен красным цветом. В стандартном варианте списка служб системы эту слежку выявить нельзя.

Скрытая служба от шпиона All In One Keylogger тоже обнаружена. Данный сервис и процесс защищают себя и не позволяют остановить. Добавьте его в базу угроз через контекстное меню. Первая задача выполнена — слежка выявлена. Теперь вы точно знаете, что находитесь под наблюдением.

Для удаления шпиона All In One Keylogger, зайдите в платформу защиты COVERT, нажав на кнопку с надписью: “Вход в платформу защиты”.

В окне “Процессы системы” вы увидите процессы, выделенные красным цветом. Через контекстное меню завершите их. В платформе защиты шпион не сможет себя скрывать и защищать.

Далее откройте окно “Службы системы”. В стандартном списке “Активные службы”, через контекстное меню остановите и удалите сервис, выделенный красным цветом (или в списке “Все службы” он может быть выделен желтым цветом). В платформе защиты шпион не может себя скрывать и защищать.

После произведённых действий, выйдите из платформы защиты и удалите папку шпиона с файлами. Она уже не будет скрыта и защищена.

Если у вас установлена версия COVERT Base или COVERT USB, которые не имеют функции “Монитор скрытых служб”, для маскировки своих действий от шпиона All In One Keylogger зайдите в платформу защиты COVERT и работайте с любыми приложениями. Шпионская программа не сможет получить данные о вашей деятельности, пока вы находитесь внутри платформы любой версии программы COVERT.