При открытии, удалении или других манипуляциях с файлами и папками вы можете столкнуться с ошибкой доступа к файлам. Я расскажу о том, как с этим бороться и почему так происходит.

1. Как получить полный доступ к файлам и папкам

Сначала инструкция о том, как получить полный доступ к папкам и файлам. В следующей главе будет объяснение для любознательных.

Строка состояния: «Перегрузка накопителя»

Просто имейте в виду, что с некоторыми браузерами этот трюк работает лучше других. Пришло время отметить, что браузер был разработан не как обновление переходной версии, а как полное программное обеспечение. Если у вас нет терпения прямо сейчас, вы можете скачать бета-версию этой ссылки. Диск не может продолжать чтение и запись. Если это происходит с первой добавленной задачей торрента, это нормально. Через несколько минут оно исчезает. Если нет, вы можете попробовать настроить настройки кэша.

Статус трекера: «Одноранговое соединение»

Попробуйте снова запустить торрент или проверить файлы. Причина этой ошибки пока неизвестна. Восстановите задачу торрента, перезапустив ее. Ошибка больше не должна повторяться. Это сообщение может быть связано с ошибкой или перегрузкой на стороне трекера.

Открываем папку, где находится проблемный файл или папка. Чтобы получить полный доступ к их содержимому, нужно настроить доступ к файлам:

1. Нажимаем правой кнопкой мыши по заблокированному файлу (или папке) без доступа – Свойства – выбираем вкладку Безопасность :

2. Нажимаем кнопку Дополнительно – выбираем вкладку Владелец :

Не удаляйте эти каталоги. Предупреждение. После входа в систему у вас есть доступ к файлам в этом каталоге и его подкаталогах. Вы не достигнете уровня выше, что может частично ограничить доступ к отдельным администраторам вашего сайта. Начало имени всегда совпадает с идентификатором веб-хоста, а затем добавлением, которое вы выбрали не более 20 символов.

Вы и ваш администратор сайта. В этом случае установите новый пароль. Дважды введите новый пароль и убедитесь, что изменение сделано немедленно. Но мы можем присоединиться к двум прямым, для нас ничего не меняется. Для моделей без дисплея это немного сложнее.

3. Нажимаем кнопку Изменить и выбираем имя вашего пользователя (в моем случае это Dima, у вас будет другое), также ставим галку на Заменить владельца подконтейнеров и объектов:

4. Если появится окно с текстом «Вы не имеете разрешение на чтение содержимого папки. Хотите заменить разрешения для этой папки так, чтобы иметь права полного доступа?», отвечаем Да :

Доступ к интерфейсу администрирования и его дизайн

Итак, где вы обычно вводите, введите адрес того, что ваша модель, и каков параметр по умолчанию, но, вероятно, это не интерфейс управления, а веб-доступ к контенту. Что нам нужно, интерфейс администрирования, можно найти под значком шестеренки в правом верхнем углу.

Скорее всего, вам будет предложено ввести имя пользователя и пароль. После входа в среду администрирования мы увидим базовый макет, который будет сопровождать нас все время. Однако наиболее важным элементом является панель, которая иллюстрирует состояние места хранения. Слева у нас есть столбец, в котором есть представители, которые всегда имеют тематическую группу элементов для управления. Поэтому в некоторых представителях предметы повторяются.

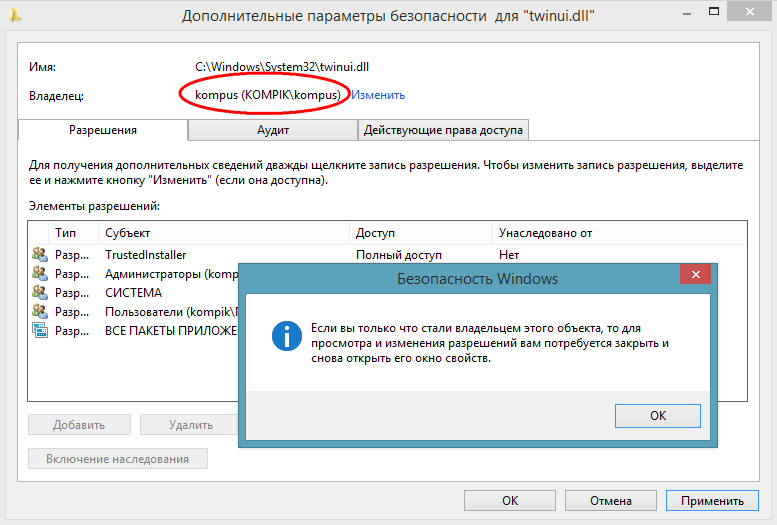

5. После смены владельца папки появится окно с текстом «Вы только что стали владельцем этого объекта. Нужно закрыть и вновь открыть окно свойств этого объекта, чтобы видеть или изменять разрешения». Нажимаем OK , затем снова нажимаем OK (в окне Дополнительные параметры безопасности ).

6. В окне Свойства – Безопасность снова нажимаем Дополнительно , только теперь смотрим первую вкладку открывшегося окна – Разрешения. Надо нажать кнопку Изменить разрешения :

Ну, в центральном, крупнейшем отделе есть предметы, которые вы выбираете с соответствующим представителем. Теперь есть момент, когда нам нужна небольшая теоретизирующая теория, без которой мы не будем больше двигаться дальше. Однако это относится только к мультидисциплинарным сборкам, поэтому, если у вас есть устройство с одним устройством, вы можете смело пропустить эту теорию.

То есть, в подавляющем большинстве случаев, решаются так называемые. В подавляющем большинстве случаев это просто доступность к сбоям данных, поэтому поле пытается достичь этого, если один диск разбивается в этом поле, поле работает дальше, непрерывно или только в ограниченном режиме. Данные по-прежнему доступны для всех необходимых действий. На практике плохой жесткий диск меняется только, логика поля заботится о том, чтобы перевести его в нормальный режим, и конечному пользователю даже не нужно ничего знать.

7. Нажмите кнопку Добавить :

(Если вы работаете со свойствами папки , а не файла, отметьте галкой пункт «Заменить все разрешения дочернего объекта на разрешения, наследуемые от этого объекта».)

8. В открывшемся окне «Выбор: пользователи или группы» вам потребуется ввести имя вашего пользователя (можете посмотреть его в меню «Пуск» – имя будет самой верхней строчкой), нажать кнопку Проверить имена , затем OK :

Существует целый ряд типов полей, и можно изобретать бесконечно много вариантов поля, но мы просто поговорим о наиболее простых, которые мы обычно можем найти в системах с шестью дисками. Преимущество этого решения, помимо поиска смысла для старых дисков? Преимущество, возможно, только одно - если какой-либо из дисков «умрет», мы потеряем только те данные, которые были на нем. Остальные данные будут доступны.

В принципе, он не обеспечивает лучшую доступность данных, но обеспечивает лучшую производительность. Принцип логики будет описан в двухдисковой модели, которая будет наиболее распространенной. Запись и чтение данных в этом поле затем выполняется на обоих дисках одновременно, поэтому каждый нечетный бит переходит к первому диску, и каждый четный бит переходит ко второму диску. Чтение данных аналогично - чтение с обоих дисков параллельно. С хорошей стороны мы почти вдвое превосходим производительность этого поля, чем сам диск, как при чтении, так и при записи данных.

Если вам нужно, чтобы папка (или файл) открывалась без ограничений абсолютно всеми пользователями , т.е. не только вашим, то снова нажмите Добавить и введите имя «Все » без кавычек («All» в англоязычной версии Windows), затем нажмите Проверить имена и OK .

9. На вкладке Разрешения по очереди нажимайте два раза по строчкам с именами пользователей и ставьте галку на пункт «Полный доступ»:

Если в коробке находятся несколько дисков, мы получим больше мощности и больше емкости. К сожалению, недостатки настолько важны, что это поле используется только для очень конкретных целей. Самая большая слабость заключается в том, что если один диск «умирает», мы потеряли все данные, потому что второй диск - это всего лишь половина данных, и так жаль, что просто всякая другая информация, поэтому нет никаких шансов получить звуковой диск, чтобы получить какой-то значимый данные.

Итак, если мы отправим 5 бит на диск, он будет записан на первый и второй диски сразу - как правило, вся информация дублируется. Преимущество состоит в том, что если один жесткий диск «умирает» для нас, у нас есть второй здесь, сбой не выполняется и просто покупает новый диск, вставляет его в устройство, и поле так «перестраивается», поэтому на обоих дисках возобновляется одно и то же содержимое, и мы они даже не придумали немного информации. Это означает, что поле является одним сбоем жесткого диска.

Это автоматически поставит галки на пунктах ниже.

10. Затем нажимайте ОК , в следующем окне отвечайте на предупреждение Да , снова ОК , чтобы закрыть все окна.

Готово! Полный доступ к файлам и папкам получен! Можете спокойно их открывать, изменять и производить другие действия с ними.

Вывод: нужно сделать два шага: стать «владельцем» файла или папки (п. 3), затем назначить себе права доступа (п. 6). Во многих инструкциях о том, как получить полный доступ к файлам и папкам, упоминают только первый шаг, забывая о втором. Это не совсем правильно, потому что настройки безопасности файла/папки могут быть разные, надо привести их в нормальный вид, а не только стать «владельцем».

Недостаток ясен - мы сможем активно использовать только половину емкости дисков, которые мы купили. Для этого поля используется английское «зеркалирование». Они требуют не менее трех дисков. Особенность заключается в том, что часть данных хранится на всех дисках минус одна, а последний диск содержит так называемые данные четности, которые являются данными для вычисления данных в остальной части поля. Для трех дисков ваши данные будут 1, 2, а третий будет паритетом.

Поле является сбой на одном диске, и если это произойдет, еще раз, когда мы вставляем новый жесткий диск, поле «перестраивается», и мы можем работать с данными между ними. Таким образом, у нас есть массив, который устойчив к отказу двух дисков, но только в каждой ветви отдельно. Высокая производительность и защита от повреждения диска в полевых условиях. Недостатки - это цена, потому что мы снова можем использовать только 50% дисковой емкости, возможность полной потери данных при повреждении двух дисков в одной ветке и, наконец, не в последнюю очередь тот факт, что нам нужны 4 диска для этого поля, что уже является финансовой проблемой.

2. Зачем нужны права файлам и папкам

Механизм разграничения доступа к файлам и папкам необходим по многим причинам. Например:

1. Ограничение доступа к информации разными пользователями .

Если на одном компьютере или в общей сети работает несколько (больше одного) пользователей, логично ограничить доступ к информации – одним пользователям доступна вся информация (чаще всего это администраторы), другим – только их собственные файлы и папки (обычные пользователи).

Функции очень похожи, и нам нет смысла вдаваться в подробности. Эти контроллеры управляют полной логикой поля и определяют его производительность и свойства. К сожалению, писать данные невозможно, потому что они должны быть написаны отдельно на обоих дисках.

Если вас интересуют технические детали и возможности вашей области, вам необходимо найти конкретный контроллер и информацию об этом. В администрации мы находим соответствующую настройку через «Все функции» и конкретное приложение «Управление дисками». Мы используем кнопку настроек, чтобы дать нам опцию конфигурации.

Например, дома можно сделать ограничение прав одного пользователя так, чтобы защитить важные файлы и папки от удаления (чтобы ребенок не смог по незнанию удалить важные документы), в то время как с другого (родительского профиля) можно было делать все, что угодно.

В первой главе я показал, как разрешить доступ определенным пользователям. Точно так же можно и ограничить доступ – шаги те же самые, только в пункте 9 надо ставить другие галочки.

Управление общими единицами или «Акции»

Опасайтесь, если у вас уже есть данные, хранящиеся на сервере, вы всегда будете их инициализировать! Теперь поле будет инициализировано довольно долгое время. Это сравнительно сложный процесс. Теперь вам нужно создать те общие папки, с которыми мы можем работать.

Затем нажмите «Добавить долю». Появятся поля ввода основной информации на общем диске. Итак, мы добавим две папки и отметьте опцию «Обмен мультимедиа», чтобы определить, активен ли диск или просто определен, но не используется. Кстати, это было возможно раньше с компонентами, настроенными на заводе. Слева - столбец с несколькими папками, дисками и, в частности, есть ярлык для сети, который показывает наше устройство в сети.

2. Безопасность операционной системы.

В Windows XP все устроено довольно примитивно – пользователи с правами администратора могут изменять (и удалять) любые папки и файлы на жестком диске, в том числе системные, т.е. принадлежащие Windows. Фактически, любая программа, запущенная в профиле пользователя-администратора, могла сделать с содержимым жесткого диска всё, что угодно . Например, удалить файл boot.ini, из-за чего Windows перестанет загружаться.

Если мы откроем его, мы покажем вам общие ресурсы с вашего устройства. Этот параметр определенно подойдет некоторым людям, но он не подходит большинству пользователей, поскольку он не обеспечен. Данные на наших общих дисках можно манипулировать всеми, кто находится в нашей сети, и мы этого не хотим. Для этого потребуются некоторые механизмы аутентификации и авторизации.

Создание пользователя и разрешения

Администрация попросит нас создать Администратора и связанные с ним данные. Мы будем заполнять имя пользователя, идентификатор пользователя и пароль. Мы оставляем остальное для наших нужд на начальном этапе. В тот момент, когда мы создаем администратора, две вещи фактически меняются для нас. По соображениям безопасности доступ к устройству будет защищен, войдя в админа, которую мы создали некоторое время назад, и общие диски будут защищены, поэтому только администраторы могут их обрабатывать.

Под правами ограниченного пользователя, где благодаря настройкам безопаности нельзя было удалять важные системные файлы, мало кто сидел, предпочитая администраторскую учетную запись. Таким образом, учетная запись с правами администратора в Windows XP создает самые благоприятные условия для вирусов.

В Windows Vista, в Windows 7 и Windows 8 работает «Контроль учетных записей пользователя» (кратко UAC): при работе в администраторской учетной записи программы, запускаемые пользователем, работают с ограниченными правами. То есть удалить или изменить системные файлы программы не могут . Программы способны получить более полный доступ, запросив его у пользователя с помощью окна UAC, о котором я уже :

Список пользователей и групп пользователей. Группа пользователей ведет себя в принципе как пользователь и только ассоциирует больше. Например, мы можем сделать группу пользователей «детей» для включения 10 детей для лучшей иллюстрации, а затем мы можем сделать правило, что дети не могут получить доступ к папке «для взрослых». Разница в том, что тогда мы можем определить право для всех членов группы сразу, а не последовательно, каждый отдельно. Мы покажем все это, когда придет подходящее время.

Теперь мы создаем, например, создание пользователя, нескольких других пользователей и групп, чтобы служить нам для демонстрации. Единственное различие заключается в том, выбираем ли мы, является ли пользователь администратором. За исключением случаев, когда это строго необходимо, количество админов не нужно излишне увеличивать. Кроме того, если новый пользователь не является администратором, вам нужно будет выбрать его права.

Если права доступа к файлам настроены правильно и UAC включен, то вирусы, запущенные в администраторской учетной записи Vista/7/8, не смогут серьезно навредить системе без разрешения человека, сидящему за компьютером.

UAC бесполезен в случаях:

1. Если за компьютером сидит пользователь, бездумно нажимающий кнопки «Да» и «OK»

Если вы думаете о том, кому посвятить права только на чтение, это может быть модельной ситуацией: у нас есть общая папка, для которой у нас есть семейные фотографии и видео, например, и мы хотели бы, чтобы наши дети читали, но они не могли писать. Затем мы можем изменить настройку квоты, что полезно, если мы хотим ограничить объем данных, хранящихся на нашей общей единице.

Мы покажем вам, как создать группу пользователей. Нам нужно создать группу пользователей только тогда, когда мы создали пользователей, которых мы хотим назначить этой группе. Мы создали пользователей и теперь создали папку, в которой только администратор и его жена смогут получить доступ к детям, будут отключены. Здесь мы видим список всех пользователей, у которых есть определенные права на папку.

2. Если запускать программы «от имени администратора» (правой кнопкой по ярлыку программы – Запустить от имени администратора).

3. UAC отключен.

4. Для системных файлов и папок на жестком диске разрешен полный доступ всем пользователям.

Программы, запущенные в учетной записи ограниченного пользователя Windows Vista/7/8 (тип «Обычный доступ»), не могут вызвать окно UAC и работать с правами администратора, что вполне логично.

Повторю еще раз: когда нет возможности повысить свои права до администраторских, навредить защищенным с помощью ограничения прав доступа файлам операционной системы нельзя.

3. Причины и решение проблем с доступом к файлам

Проблема в том, что вы пытаетесь получить доступ к файлам и папкам, созданных под другой учетной записью. Решения два: либо разрешить всем пользователям доступ, либо разрешить только тем, кому это нужно, перечислив их. Оба решения легко реализуемы по инструкции выше. Разница лишь в том, что вы будете вводить в пункте 8 – слово «Все» или перечисляя пользователей.

Кстати, можно разрешить доступ всем, но запретить одному (нескольким) пользователям, при этом настройка запрета будет приоритетной для перечисленных пользователей.

Причин возникновения проблем с доступом к файлам множество. Наиболее часто они появляются, если у вас несколько учетных записей, несколько операционных систем или компьютеров – везде учетные записи разные, при создании файлов и папок права назначаются тоже разные.

4. Что с правами файлов и папок делать нельзя

Внимание

Ни в коем случае не назначайте полный доступ к файлам и папкам на всем жестком диске с установленной операционной системой!

Существует миф о том, что операционная система не считает пользователя владельцем своих файлов, поэтому надо назначать права доступа всем файлам на диске. Это неправда и изменять права всех файлов нельзя! Система, в которой не «ковырялись», не назначали права доступа вручную, умеет правильно назначать нужные права!

Используйте мою инструкцию только в случае реально возникших проблем, не для предотвращения надуманных.

Поясняю: разрешив доступ к системным файлам, Windows по-прежнему будет работать, вот только любой вирус или некорректно работающая программа могут сделать очень нехорошие вещи. Вряд ли вам нужны проблемы.

Свои настройки безопасности имеют папки «C:\Windows», «C:\Program files», «C:\Program files (x86)», «C:\Users», «C:\System Volume Information», «C:\ProgramData», «C:\Recovery» и многие другие. Их менять нельзя, за исключением случаев, если надо произвести какие-либо манипуляции с файлами (например, чтобы изменить тему Windows), причем надо вернуть настройки обратно.

Внимание

Не меняйте настройки безопасности «просто так», делая систему беззащитной перед вирусами и сбоями! После установки Windows права доступа к системным папкам настроены правильно, не надо их менять!

Совет: если программа корретно работает только в том случае, если запущена «от имени администратора», при обычном запуске выдавая ошибки – попробуйте назначить полные права на изменение папке с ней в «C:\Program files» или «C:\Program files (x86)» (не самой папке Program files, а папке с нужной программой внутри нее!).

Очень часто это помогает запустить на Windows Vista/7/8 старые игры, которые хранят файлы настроек, сохранений внутри своей папки. Будучи запущенными без прав изменить свои собственные файлы, такие игры в лучшем случае не могут сохранить игровой прогресс, в худшем – закрываются или вовсе не запускаются. Со старыми программами то же самое.

5. Выводы

1. Назначить права доступа относительно легко.

2. Права доступа менять без обоснованной цели нельзя.

3. Изменили права системных файлов – меняйте их обратно. Чтобы изменить права системных папок и файлов на прежние, можно воспользоваться этой инструкцией (метод для Windows Vista должен подойти и к Windows 7, Windows 8).

4. Изменение настроек безопасности – дело тонкое и автор статьи не несет ответственности за ваши действия.

Е

сли в Windows 8 или Windows 8.1 вы попробуете открыть, переместить или отредактировать какой-либо системный файл, то, скорее всего, получите ошибку, указывающую на отсутствие прав доступа. Причем ошибка эта возникает даже в том случае, если вы работаете с правами администратора. А для чего собственно нужно вмешиваться в систему и что-то там изменять? Причин тому может быть множество. Допустим, вам нужно вручную отредактировать лог или изображение или заменить файл ради какого-то смелого эксперимента. Так вот, сделать это вы не сможете, даже обладая правами администратора.

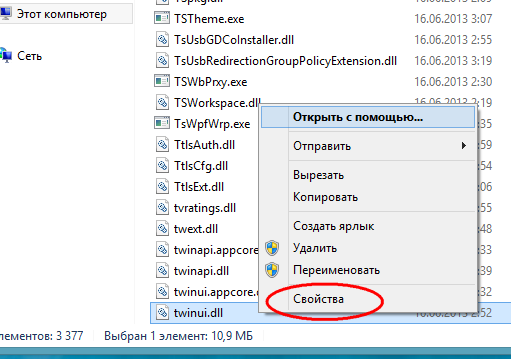

Причина в том, что в Windows 8 существуют права еще более высокого уровня доступа, если можно так выразиться права root. Принадлежат они самой системе. Чтобы получить их, вам нужно изменить несколько простых настроек. Есть два варианта – изменение прав доступа вручную и с помощью специальной утилиты TakeOwnershipEx . Для начала рассмотри первый способ . Допустим, вам нужно получить полные права доступа к системному файлу twinui.dll. Кликните по нему правой клавишей мыши и в контекстном меню выберите Свойства.

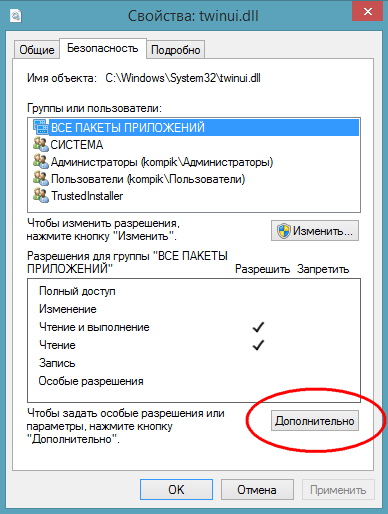

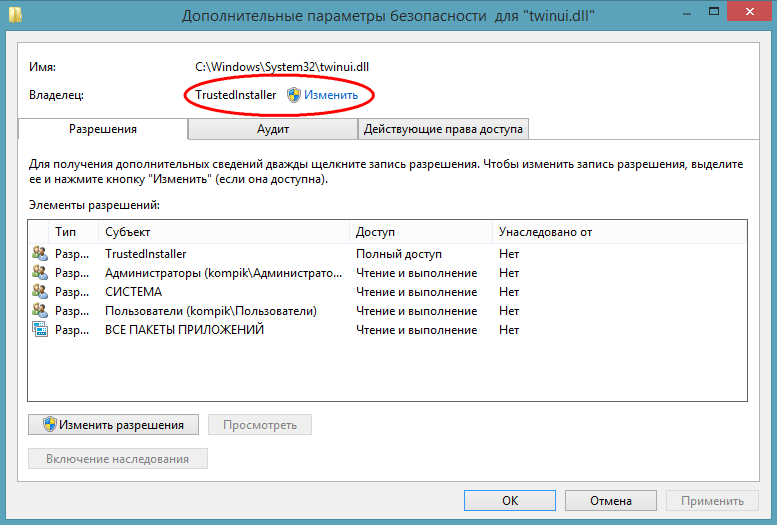

В окне свойств переключаемся на вкладку «Безопасность» и жмем «Дополнительно».

При этом откроется окно дополнительных параметров безопасности.

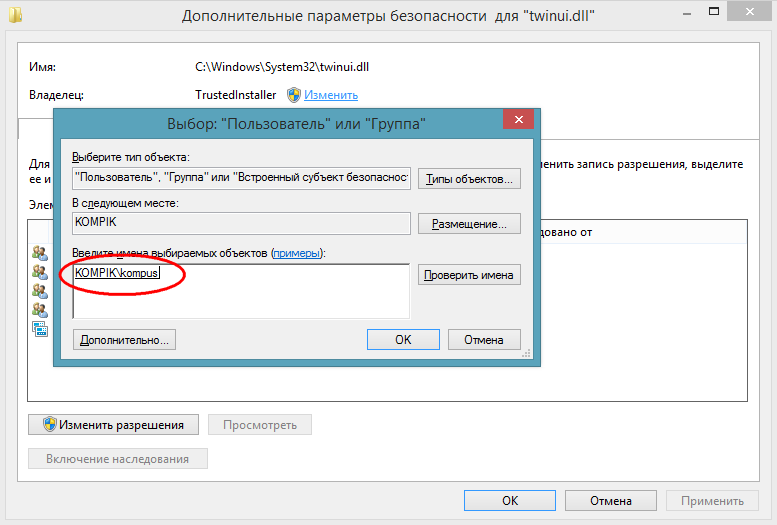

В верхней части окна вы можете видеть имя файла и путь к нему, а также имя истинного его владельца. По умолчанию это TrustedInstaller , для некоторых типов файлов это может быть СИСТЕМА . Вот именно его и нужно сменить. Нажмите «Изменить», в открывшемся окошке впишите ваше имя пользователя и, нажав кнопку «Проверить имена», убедитесь в корректности указанного имени. Если оно указано правильно, к нему добавится имя компьютера. Нажмите OK и сохраните результат редактирования.

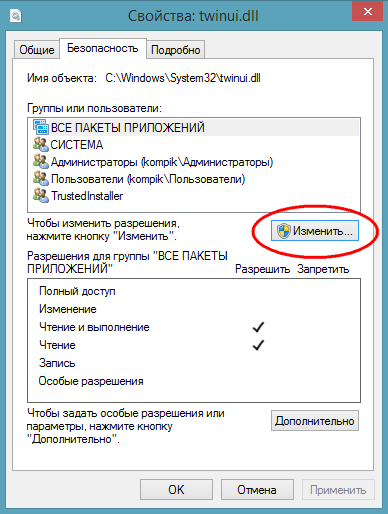

Теперь возвращаемся к окну свойств twinui.dll, жмем кнопку «Изменить»,

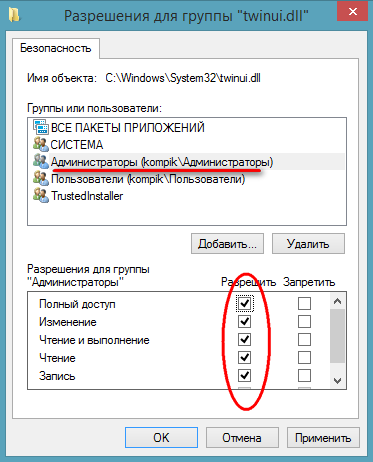

в списке выбираем имя пользователя, которого мы назначили вместо TrustedInstaller , устанавливаем в чекбоксах галочки и сохраняем результат.

Поздравляем, отныне вы полноправный владелец этого объекта. Почти таким же самым образом можно устанавливать права доступа и к каталогам.

Все, что до этого момента мы делали вручную, можно сделать с помощью утилиты TakeOwnershipEx . Это очень простое и легкое в использовании приложение выполняет все вышеописанные операции, только намного быстрее. В окне утилиты нужно нажать кнопку «Получить права доступа» и указать путь к папке или файлу, которые нужно «разблокировать».

Утилита запоминает все изменения, так что восстановить права доступа не составит особого труда, тем более что для этого в TakeOwnershipEx имеется соответствующая опция.

Кстати, при инсталляции программа встраивается в Проводник, что делает работу с ней еще более удобной и быстрой.

По сравнению с первым способом использование утилиты имеет определенные ограничения. Так, вы не сможете устанавливать права на каталоги рекурсивно, то есть при установке прав на папку, вложенные папки и содержащиеся в них файлы не обрабатываются . И в заключение хотелось бы обратить ваше внимание на следующее. Изменять права доступа к системным файлам и каталогам без особой нужды не рекомендуется, так как это ослабляет защиту Windows и делает ее уязвимой перед атаками вредоносного ПО . Если это возможно, после редактирования того или иного системного объекта права доступа к нему необходимо вернуть к значениям по умолчанию.

Предыдущая/следующая