Межсетевой экран

или брандмауэр

(по-нем. brandmauer

,

по-англ. , по-рус. граница огня

)

- это система или комбинация систем, позволяющих

разделить сеть на две или более частей и реализовать набор правил,

определяющих условия прохождения пакетов из одной части в другую

(см. рис.1). Чаще всего эта граница проводится между локальной

сетью

предприятия и INTERNET

, хотя ее можно провести и внутри локальной

сети предприятия. Брандмауэр, таким образом, пропускает через себя весь

трафик. Для каждого проходящего пакета брандмауэр принимает

решение пропускать его или отбросить. Для того чтобы

брандмауэр мог принимать эти решения, ему необходимо определить

набор правил. О том, как эти правила описываются и какие параметры

используются при их описании, речь пойдет чуть позже.

рис.1

Как правило, брандмауэры функционируют на какой-либо UNIX платформе - чаще всего это BSDI, SunOS, AIX, IRIX и т.д., реже - DOS, VMS, WNT, Windows NT. Из аппаратных платформ встречаются INTEL, Sun SPARC, RS6000, Alpha, HP PA-RISC, семейство RISC процессоров R4400-R5000. Помимо Ethernet, многие брандмауэры поддерживают FDDI, Token Ring, 100Base-T, 100VG-AnyLan, различные серийные устройства. Требования к оперативной памяти и объему жесткого диска зависят от количества машин в защищаемом сегменте сети.

Обычно в операционную систему, под управлением которой работает брандмауэр, вносятся изменения, цель которых - повышение защиты самого брандмауэра. Эти изменения затрагивают как ядро ОС, так и соответствующие файлы конфигурации. На самом брандмауэре не разрешается иметь счета пользователей (а значит и потенциальных дыр), только счет администратора. Некоторые брандмауэры работают только в однопользовательском режиме. Многие брандмауэры имеют систему проверки целостности программных кодов. При этом контрольные суммы программных кодов хранятся в защищенном месте и сравниваются при старте программы во избежание подмены программного обеспечения.

Все брандмауэры можно разделить на три типа:

Все типы могут одновременно встретиться в одном брандмауэре.

Пакетные фильтры

Брандмауэры с пакетными фильтрами принимают решение о том, пропускать пакет или отбросить, просматривая IP-адреса, флаги или номера TCP портов в заголовке этого пакета. IP-адрес и номер порта - это информация сетевого и транспортного уровней соответственно, но пакетные фильтры используют и информацию прикладного уровня, т.к. все стандартные сервисы в TCP/IP ассоциируются с определенным номером порта.

Для описания правил прохождения пакетов составляются таблицы типа:

Поле "действие" может принимать значения пропустить или

отбросить.

Тип пакета - TCP, UDP или ICMP.

Флаги - флаги из заголовка IP-пакета.

Поля "порт источника" и "порт назначения" имеют смысл

только для TCP и UDP пакетов.

Сервера прикладного уровня

Брандмауэры с серверами прикладного уровня используют сервера конкретных сервисов (proxy server) - TELNET, FTP и т.д., запускаемые на брандмауэре и пропускающие через себя весь трафик, относящийся к данному сервису. Таким образом, между клиентом и сервером образуются два соединения: от клиента до брандмауэра и от брандмауэра до места назначения.

Полный набор поддерживаемых серверов различается для каждого конкретного брандмауэра, однако чаще всего встречаются сервера для следующих сервисов:

- терминалы (Telnet, Rlogin);

- передача файлов (Ftp);

- электронная почта (SMTP, POP3);

- WWW (HTTP);

- Gopher;

- Wais;

- X Window System (X11);

- сетевая печать (LP);

- удаленное выполнение задач (Rsh);

- Finger;

- новости Usenet (NNTP);

- Whois;

- RealAudio.

Использование серверов прикладного уровня позволяет решить важную задачу - скрыть от внешних пользователей структуру локальной сети, включая информацию в заголовках почтовых пакетов или службы доменных имен (DNS). Другим положительным качеством является возможность аутентификации на пользовательском уровне (напоминаю, что аутентификация - процесс подтверждения идентичности чего-либо; в данном случае это процесс подтверждения, действительно ли пользователь является тем, за кого он себя выдает).

- При описании правил доступа используются такие параметры, как

- название сервиса,

- имя пользователя,

- допустимый временной диапазон использования сервиса,

- компьютеры, с которых можно пользоваться сервисом,

- схемы аутентификации.

Сервера прикладного

уровня позволяют обеспечить наиболее высокий уровень защиты, т.к.

взаимодействие с внешним миров реализуется через небольшое число

прикладных программ, полностью контролирующих весь входящий и

выходящий трафик.

Сервера уровня соединения

Сервер уровня соединения представляет из себя транслятор TCP соединения. Пользователь образует соединение с определенным портом на брандмауэре, после чего последний производит соединение с местом назначения по другую сторону от брандмауэра. Во время сеанса этот транслятор копирует байты в обоих направлениях, действуя как провод.

Как правило, пункт назначения задается заранее, в то время как источников может быть много (соединение типа один - много). Используя различные порты, можно создавать различные конфигурации.

Такой тип сервера позволяет создавать транслятор для любого определенного пользователем сервиса, базирующегося на TCP, осуществлять контроль доступа к этому сервису, сбор статистики по его использованию.

Сравнительные характеристики пакетных фильтров и серверов прикладного уровня

Ниже приведены основные достоинства и недостатки пакетных фильтров и серверов прикладного уровня относительно друг друга.

- Достоинства пакетных фильтров:

- относительно невысокая стоимость;

- гибкость в определении правил фильтрации;

- небольшая задержка при прохождении пакетов.

- Недостатки пакетных фильтров:

- локальная сеть видна (маршрутизируется) из INTERNET;

- правила фильтрации пакетов трудны в описании, требуются очень хорошие знания технологий TCP и UDP;

- при нарушении работоспособности брандмауэра все компьютеры за ним становятся полностью незащищенными либо недоступными;

- аутентификацию с использованием IP-адреса можно обмануть использованием IP-спуфинга (атакующая система выдает себя за другую, используя ее IP-адрес);

- отсутствует аутентификация на пользовательском уровне.

- Достоинства серверов прикладного уровня:

- локальная сеть невидима из INTERNET;

- при нарушении работоспособности брандмауэра пакеты перестают проходить через брандмауэр, тем самым не возникает угрозы для защищаемых им машин;

- защита на уровне приложений позволяет осуществлять большое количество дополнительных проверок, снижая тем самым вероятность взлома с использованием дыр в программном обеспечении;

- аутентификация на пользовательском уровне может быть реализована система немедленного предупреждения о попытке взлома.

- Недостатки серверов прикладного уровня:

- более высокая, чем для пакетных фильтров стоимость;

- невозможность использовании протоколов RPC и UDP;

- производительность ниже, чем для пакетных фильтров.

Виртуальные сети

Ряд брандмауэров позволяет также организовывать виртуальные корпоративные сети (Virtual Private Network ), т.е. объединить несколько локальных сетей, включенных в INTERNET в одну виртуальную сеть. VPN позволяют организовать прозрачное для пользователей соединение локальных сетей, сохраняя секретность и целостность передаваемой информации с помощью шифрования. При этом при передаче по INTERNET шифруются не только данные пользователя, но и сетевая информация - сетевые адреса, номера портов и т.д.

Схемы подключения брандмауэров

Для подключения брандмауэров используются различные схемы.

Брандмауэр может использоваться в качестве внешнего роутера,

используя поддерживаемые типы устройств для подключения к

внешней сети (см. рис.1).

Иногда используется схема, изображенная на рис.2,

однако пользоваться ей следует только в крайнем случае, поскольку

требуется очень аккуратная настройка роутеров и небольшие

ошибки могут образовать серьезные дыры в защите.

рис.2

Чаще всего подключение осуществляется через внешний маршрутизатор,

поддерживающий два Ethernet интерфейса(так называемый dual-homed брандмауэр)

(две сетевые карточки в одном компьютре) (см. рис.3).

рис.3

При этом между внешним роутером и брандмауэром имеется только один путь, по которому идет весь трафик. Обычно роутер настраивается таким образом, что брандмауэр является единственной видимой снаружи машиной. Эта схема является наиболее предпочтительной с точки зрения безопасности и надежности защиты.

Другая схема представлена на рис.4.

рис.4

При этом брандмауэром защищается только одна подсеть из нескольких выходящих из роутера. В незащищаемой брандмауэром области часто располагают серверы, которые должны быть видимы снаружи (WWW, FTP и т.д.). Большинство брандмауэров позволяет разместить эти сервера на нем самом - решение, далеко не лучшее с точки зрения загрузки машины и безопасности самого брандмауэра.

Существуют решения (см. рис.5), которые позволяют

организовать для серверов, которые должны быть видимы снаружи, третью сеть;

это позволяет обеспечить контроль за доступом к ним, сохраняя в то же

время необходимый уровень защиты машин в основной сети.

рис.5

При этом достаточно много внимания уделяется тому, чтобы пользователи внутренней сети не могли случайно или умышленно открыть дыру в локальную сеть через эти сервера. Для повышения уровня защищенности возможно использовать в одной сети несколько брандмауэров, стоящих друг за другом.

Администрирование

Легкость администрирования является одним из ключевых аспектов в создании эффективной и надежной системы защиты. Ошибки при определении правил доступа могут образовать дыру, через которую может быть взломана система. Поэтому в большинстве брандмауэров реализованы сервисные утилиты, облегчающие ввод, удаление, просмотр набора правил. Наличие этих утилит позволяет также производить проверки на синтаксические или логические ошибки при вводе или редактирования правил. Как правило, эти утилиты позволяют просматривать информацию, сгруппированную по каким-либо критериям, например, все что относится к конкретному пользователю или сервису.

Системы сбора статистики и предупреждения об атаке

Еще одним важным компонентом брандмауэра является система сбора статистики и предупреждения об атаке. Информация обо всех событиях - отказах, входящих, выходящих соединениях, числе переданных байт, использовавшихся сервисах, времени соединения и т.д. - накапливается в файлах статистики. Многие брандмауэры позволяют гибко определять подлежащие протоколированию события, описать действия брандмауэра при атаках или попытках несанкционированного доступа - это может быть сообщение на консоль, почтовое послание администратору системы и т.д. Немедленный вывод сообщения о попытке взлома на экран консоли или администратора может помочь, если попытка оказалась успешной и атакующий уже проник в систему. В состав многих брандмауэров входят генераторы отчетов, служащие для обработки статистики. Они позволяют собрать статистику по использованию ресурсов конкретными пользователями, по использованию сервисов, отказам, источникам, с которых проводились попытки несанкционированного доступа и т.д.

Аутентификация

Аутентификация является одним из самых важных компонентов брандмауэров. Прежде чем пользователю будет предоставлено право воспользоваться тем или иным сервисом, необходимо убедиться, что он действительно тот, за кого он себя выдает.

Как правило, используется принцип, получивший название "что он знает" - т.е. пользователь знает некоторое секретное слово, которое он посылает серверу аутентификации в ответ на его запрос.

Одной из схем аутентификации является использование стандартных UNIX паролей. Эта схема является наиболее уязвимой с точки зрения безопасности - пароль может быть перехвачен и использован другим лицом.

Классы защищенности брандмауэров

Применительно к обработке конфиденциальной информации автоматизированные системы (АС) делятся на три группы:

- Многопользовательские АС, обрабатывающие информацию различных уровней конфиденциальности.

- Многопользовательские АС, в которых все пользователи имеют равный доступ ко всей обрабатываемой информации, расположенной на носителях разного уровня конфиденциальности.

- Однопользовательские АС, в которых пользователль имеет подный доступ ко всей обрабатываемой информации, расположенной на носителях разного уровня конфиденциальности.

В первой группе выделяют 5 классов защищенности АС: 1А, 1Б, 1В, 1Г, 1Д, во второй и третьей группах - по 2 класса защищенности: 2А, 2Б и 3А, 3Б сооответственно. Класс А соответствует максимальной, класс Д - минимальной защищенности АС.

Брандмауэры позволяют поддерживать безопасность объектов внутренней области, игнорируя несанкционированные запросы из внешней области, т.е. осуществляют экранирование . В результате уменьшается уязвимость внутренних объектов, поскольку первоначально сторонний нарушитель должен преодолеть брандмауэр, где защитные механизмы сконфигурированы особенно тщательно и жестко. Кроме того, экранирующая система в отличие от универсальной устроена более простым, а следовательно, более безопасным образом. На ней присутствуют только те компоненты, которые необходимы для выполнения функций экранирования. Экранирование дает также возможность контролировать информационные потоки, направленные во внешнюю область, что способствует поддержанию во внутренней области режима конфиденциальности. Помимо функций разграничения доступа, брандмауэры осуществляют регистрацию информационных потоков.

По уровню защищенности брандмауэры делятся на 5 классов. Самый низкий класс защищенности - пятый. Он применяется для безопасного взаимодействия АС класса 1Д с внешней средой, четвертый - для 1Г, третий - для 1В, второй - для 1Б, самый высокий - первый - для 1А.

Для АС класса 2Б, 3Б применяются брандмауэры не ниже пятого класса.

Для АС класса 2А, 3А в зависимости от важности обрабатываемой информации применяются брандмауэры следующих классов:

- при обработки информации с грифом "секретно" - не ниже третьего класса;

- при обработки информации с грифом "совершенно секретно" - не ниже второго класса;

- при обработки информации с грифом "особой важности" - только первого класса.

Показатели защищенности сведены в табл.1.

Обозначения:

| Показатели защищенности | Классы защищенности | ||||

| 5 | 4 | 3 | 2 | 1 | |

| Управление доступом (фильтрация данных и трансляция адресов) | + | + | + | + | = |

| Идентификация и аутентификация | - | - | + | = | + |

| Регистрация | - | + | + | + | = |

| Администрирование: идентификация и аутентификация | + | = | + | + | + |

| Администрирование: регистрация | + | + | + | = | = |

| Администрирование: простота использования | - | - | + | = | + |

| Целостность | + | = | + | + | + |

| Восстановление | + | = | = | + | = |

| Тестирование | + | + | + | + | + |

| Руководство администратора защиты | + | = | = | = | = |

| Тестовая документация | + | + | + | + | + |

| Конструкторская (проектная) документация | + | = | + | = | + |

Руководство для приобретающих брандмауэр

Исследовательским подразделением компании TruSecure - лабораторией ICSA - разработан документ "Firewall Buyers Guide" (Гид покупателей межсетевого экрана). В одном из разделов этого документа дана следующая форма оценки покупателя:

- Контактная информация - адрес и ответственные лица.

- Бизнес-среда работы:

- количество и расположение отдельных учреждений (зданий) предприятия;

- указание подразделений и информации ограниченного характера и информации, для которой важна доступность данных для взаимодействия подразделений, их размещение;

- Указание внешних партнеров, с которыми необходимо организовать взаимодействие;

- описание сервисов, открытых публично;

- трребования к организации удаленного доступа во внутреннее информационное пространство предприятия;

- сервисы электронных служб, использующие публичные каналы связи (например, электронная коммерция).

- Планируемые изменения в бизнес-среде по перечисленным параметрам.

- Информационная среда:

- количество пользовательских рабочих станций с указанием аппаратного обеспечения, системного и прикладного программного обеспечения;

- структура сети с указанием топологии, среды передачи данных, используемых устройств и протоколов;

- структура удаленного доступа с указанием используемых устройств, а также методов аутентификации;

- количество серверов с указанием аппаратного обеспечения,системного и прикладного программного обеспечения;

- существующая система поддержки информационных систем со стороны поставщиков с их указанием и границами сферы деятельности;

- антивирусные системы и другие системы контроля программного обеспечения;

- технология упрравления сетью и информационными системами;

- аутентификационные технологии - список и описание.

- Планируемые изменения в информационной среде по перечисленням параметрам.

- Связь с Интернетом:

- тип интернет-соединения;

- существующие межсетевые экраны (если они есть);

- Средства связи с внешней средой, используемые внутренними системами;

- внутренние системы и сервисы, доступные извне;

- серверы электронной коммерции и других транзакционных систем;

- указание на наличие утвержденной политики безопасности доступа и использования Интернета.

- Планируемые мероприятия (для которых приобретается межсетевой экран):

- изменение в способах доступа к Интернету и в политике безопасности предприятия;

- появление новых протокоолов, которые необходимо поддерживать отдельно для внутренних пользователей, пользователей с удаленным доступом или специальных пользователей, доступных публично.

- Требуемая функциональность межсетевого экрана:

- по контролю доступа;

- выдаваемым сообщениям;

- аутентификации;

- управлению конфигурацией;

- контролю содержимого проходящего трафика;

- регистрационным журналам;

- распознаванию атак;

- сетевым опциям (количество интерфейсов, способ доступа);

- удаленному администрированию;

- системным требованиям (под ключ, интеграция с другими продуктами и т.д.).

- Прочие условия:

- предполагаемая стоимость межсетевого экрана (сколько предприятие может потратить);

- предполагаемая дата начала работы продукта;

- требования к наличию у продукта сертификатов;

- требования к предполагаемому администратору продукта и к службе поддержки;

- специальные условия контракта (если есть);

- другие замечания, которые не включены в данную форму.

Предполагается, что предприятие, заполнив данную форму и отправив ее производителю, позволит последнему сформировать наиболее качественное предложение для покупателя. Заполнение данной формы, впрочем, и без отправки ее кому-либо, позволит организации лучше понять, какое решение ей необходимо.

Интенсивное развитие глобальных компьютерных сетей, появление новых технологий поиска информации привлекают все большее внимание к сети Интернет со стороны частных лиц и различных организаций. Многие организации принимают решения по интеграции своих локальных и корпоративных сетей в Интернет. Использование Интернета в коммерческих целях, а также при передаче информации, содержащей сведения конфиденциального характера, влечет за собой необходимость построения эффективной системы защиты данных. Использование глобальной сети Интернет обладает неоспоримыми достоинствами, но, как и многие другие новые технологии, имеет и свои недостатки. Развитие глобальных сетей привело к многократному увеличению количества не только пользователей, но и атак на компьютеры, подключенные к Интернету. Ежегодные потери из-за недостаточного уровня защищенности компьютеров оцениваются десятками миллионов долларов. Поэтому при подключении к Интернету локальной или корпоративной сети необходимо позаботиться об обеспечении ее информационной безопасности.

лобальная сеть Интернет создавалась как открытая система, предназначенная для свободного обмена информации. В силу открытости своей идеологии Интернет предоставляет злоумышленникам значительно большие возможности по проникновению в информационные системы. Через Интернет нарушитель может:

- вторгнуться во внутреннюю сеть предприятия и получить несанкционированный доступ к конфиденциальной информации;

- незаконно скопировать важную и ценную для предприятия информацию;

- получить пароли, адреса серверов, а подчас и их содержимое;

- войти в информационную систему предприятия под именем зарегистрированного пользователя и т.д.

Посредством получения злоумышленником информации может быть серьезно подорвана конкурентоспособность предприятия и доверие его клиентов.

Ряд задач по отражению наиболее вероятных угроз для внутренних сетей способны решать межсетевые экраны. Межсетевой экран это система межсетевой защиты, позволяющая разделить каждую сеть на две и более части и реализовать набор правил, определяющих условия прохождения пакетов с данными через границу из одной части общей сети в другую. Как правило, эта граница проводится между корпоративной (локальной) сетью предприятия и глобальной сетью Интернет, хотя ее можно провести и внутри корпоративной сети предприятия. Использование межсетевых экранов позволяет организовать внутреннюю политику безопасности сети предприятия, разделив всю сеть на сегменты. Это позволяет сформулировать основные принципы архитектуры безопасности корпоративной сети:

- Введение N категорий секретности и создание соответственно N выделенных сетевых сегментов пользователей. При этом каждый пользователь внутри сетевого сегмента имеет одинаковый уровень секретности (допущен к информации одного уровня секретности). Данный случай можно сравнить с секретным заводом, где все сотрудники в соответствии со своим уровнем доступа имеют доступ только к определенным этажам. Эта структура объясняется тем, что ни в коем случае нельзя смешивать потоки информации разных уровней секретности. Не менее очевидным объяснением подобного разделения всех пользователей на N, изолированных сегментов является легкость осуществления атаки внутри одного сегмента сети.

- Выделение в отдельный сегмент всех внутренних серверов компании. Эта мера также позволяет изолировать потоки информации между пользователями, имеющими различные уровни доступа.

- Выделение в отдельный сегмент всех серверов компании, к которым будет предоставлен доступ из Интернета (создание демилитаризованной зоны для внешних ресурсов).

- Создание выделенного сегмента административного управления.

- Создание выделенного сегмента управления безопасностью.

Межсетевой экран пропускает через себя весь трафик, принимая относительно каждого проходящего пакета решение: дать ему возможность пройти или нет. Для того чтобы межсетевой экран мог осуществить эту операцию, ему необходимо определить набор правил фильтрации. Решение о том, фильтровать ли с помощью межсетевого экрана конкретные протоколы и адреса, зависит от принятой в защищаемой сети политики безопасности. Межсетевой экран представляет собой набор компонентов, настраиваемых для реализации выбранной политики безопасности.

Политика сетевой безопасности каждой организации должна включать две составляющие:

- Политика доступа к сетевым сервисам.

- Политика реализации межсетевых экранов.

Политика доступа к сетевым сервисам должна быть уточнением общей политики организации в отношении защиты информационных ресурсов в организации. Для того чтобы межсетевой экран успешно защищал ресурсы организации, политика доступа пользователей к сетевым сервисам должна быть реалистичной. Таковой считается политика, при которой найден гармоничный баланс между защитой сети организации от известных рисков и необходимостью доступа пользователей к сетевым сервисам. В соответствии с принятой политикой доступа к сетевым сервисам определяется список сервисов Интернета, к которым пользователи должны иметь ограниченный доступ. Задаются также ограничения на методы доступа, необходимые для того, чтобы пользователи не могли обращаться к запрещенным сервисам Интернета обходными путями.

Межсетевой экран может реализовать ряд политик доступа к сервисам. Но обычно политика доступа к сетевым сервисам основана на одном из следующих принципов:

- Запретить доступ из Интернета во внутреннюю сеть и разрешить доступ из внутренней сети в Интернет.

- Разрешить ограниченный доступ во внутреннюю сеть из Интернета, обеспечивая работу только отдельных авторизованных систем, например информационных и почтовых серверов.

В соответствии с политикой реализации межсетевых экранов определяются правила доступа к ресурсам внутренней сети. Прежде всего необходимо установить, насколько «доверительной» или «подозрительной» должна быть система защиты. Иными словами, правила доступа к внутренним ресурсам должны базироваться на одном из следующих принципов:

- Запрещать все, что не разрешено в явной форме.

- Разрешать все, что не запрещено в явной форме.

Эффективность защиты внутренней сети с помощью межсетевых экранов зависит не только от выбранной политики доступа к сетевым сервисам и ресурсам внутренней сети, но и от рациональности выбора и использования основных компонентов межсетевого экрана.

Функциональные требования к межсетевым экранам охватывают следующие сферы:

- фильтрация на сетевом уровне;

- фильтрация на прикладном уровне;

- настройка правил фильтрации и администрирование;

- средства сетевой аутентификации;

- внедрение журналов и учет.

Классификация межсетевых экранов

Настоящее время не существует единой и общепризнанной классификации межсетевых экранов. Выделим следующие классы межсетевых экранов:

- Фильтрующие маршрутизаторы.

- Шлюзы сеансового уровня.

- Шлюзы уровня приложений.

Эти категории можно рассматривать как базовые компоненты реальных межсетевых экранов. Лишь немногие межсетевые экраны включают лишь одну из перечисленных категорий. Тем не менее эти компоненты отражают ключевые возможности, отличающие межсетевые экраны друг от друга.

Фильтрующие маршрутизаторы

Фильтрующий маршрутизатор представляет собой маршрутизатор или работающую на сервере программу, сконфигурированные таким образом, чтобы фильтровать входящие и исходящие пакеты. Фильтрация пакетов осуществляется на основе информации, содержащейся в TCP- и IP-заголовках пакетов.

Фильтрующий маршрутизатор обычно может фильтровать IP-пакеты на основе группы следующих полей заголовка пакета:

- IP-адрес отправителя;

- IP-адрес получателя;

- порт отправителя;

- порт получателя.

Некоторые маршрутизаторы проверяют, с какого сетевого интерфейса маршрутизатора пришел пакет, и затем используют эту информацию как дополнительный критерий фильтрации.

Фильтрация может быть реализована различными способами для блокирования соединений с определенными компьютерами или портами. Например, можно блокировать соединения, идущие от конкретных адресов тех компьютеров и сетей, которые считаются враждебными или ненадежными.

Правила фильтрации пакетов формулируются сложно, к тому же обычно не существует средств для проверки их корректности, кроме медленного ручного тестирования. При этом в отсутствие фильтрующего маршрутизатора средств протоколирования (если правила фильтрации пакетов все-таки позволят опасным пакетам пройти через маршрутизатор) такие пакеты не смогут быть выявлены до обнаружения последствий проникновения. Даже если администратору сети удастся создать эффективные правила фильтрации, их возможности останутся ограниченными. Например, администратор задает правило, в соответствии с которым маршрутизатор будет отбраковывать все пакеты с неизвестным адресом отправителя. Однако в данном случае хакер для проникновения внутрь защищенной сети может осуществить атаку, которую называют подменой адреса. В таких условиях фильтрующий маршрутизатор не сумеет отличить поддельный пакет от настоящего и пропустит его.

К положительным качествам фильтрующих маршрутизаторов можно отнести следующие:

- сравнительно невысокая стоимость;

- гибкость в определении правил фильтрации;

- небольшая задержка при прохождении пакетов.

Недостатки фильтрующих маршрутизаторов:

- внутренняя сеть видна (маршрутизируется) из сети Интернет;

- правила фильтрации пакетов трудны в описании и требуют очень хороших знаний технологий TCP и UDP;

- при нарушении работоспособности межсетевого экрана с фильтрацией пакетов все компьютеры за ним становятся полностью незащищенными либо недоступными;

- отсутствует аутентификация на пользовательском уровне.

Шлюзы сеансового уровня

Данный класс маршрутизаторов представляет собой транслятор TCP-соединения. Шлюз принимает запрос авторизованного клиента на конкретные услуги и после проверки допустимости запрошенного сеанса устанавливает соединение с местом назначения (внешним хостом). После этого шлюз копирует пакеты в обоих направлениях, не осуществляя их фильтрации. Как правило, пункт назначения задается заранее, в то время как источников может быть много. Используя различные порты, можно создавать разнообразные конфигурации соединений. Данный тип шлюза позволяет создать транслятор TCP-соединения для любого определенного пользователем сервиса, базирующегося на ТСР, осуществлять контроль доступа к этому сервису и сбор статистики по его использованию.

Шлюз следит за подтверждением (квитированием) связи между авторизованным клиентом и внешним хостом, определяя, является ли запрашиваемый сеанс связи допустимым. Чтобы выявить допустимость запроса на сеанс связи, шлюз выполняет следующую процедуру. Когда авторизованный клиент запрашивает некоторый сервис, шлюз принимает этот запрос, проверяя, удовлетворяет ли данный клиент базовым критериям фильтрации. Затем, действуя от имени клиента, шлюз устанавливает соединение с внешним хостом и следит за выполнением процедуры квитирования связи по протоколу ТСР. Эта процедура состоит из обмена ТСР-пакетами, которые помечаются флагами SYN (синхронизировать) и АСК (подтвердить).

Первый пакет сеанса ТСР, помеченный флагом SYN и содержащий произвольное число, например 500, является запросом клиента на открытие сеанса. Внешний хост, получивший этот пакет, посылает в ответ другой, помеченный флагом АСК и содержащий число на единицу большее, чем в принятом пакете (в нашем случае 501), подтверждая тем самым прием пакета SYN от клиента.

Далее осуществляется обратная процедура: хост посылает клиенту пакет SYN с исходным числом, например 700, а клиент подтверждает его получение передачей пакета АСК, содержащего число 701. На этом процесс квитирования связи завершается.

Шлюз сеансового уровня признает завершенное соединение допустимым только в том случае, если при выполнении процедуры квитирования связи флаги SYN и АСК, а также числа, содержащиеся в ТСР-пакетах, оказываются логически связанными между собой.

После того как шлюз определил, что доверенный клиент и внешний хост являются авторизованными участниками сеанса ТСР, и проверил его допустимость, он устанавливает соединение. Начиная с этого момента шлюз копирует и перенаправляет пакеты туда и обратно, не проводя никакой фильтрации. Он поддерживает таблицу установленных соединений, пропуская данные, которые относятся к одному из сеансов связи, зафиксированных в данной таблице. Когда сеанс завершается, шлюз удаляет соответствующий элемент из таблицы и разрывает сеть, использовавшуюся в текущем сеансе.

Недостатком шлюзов сеансового уровня является отсутствие проверки содержимого передаваемых пакетов, что дает возможность нарушителю проникнуть через такой шлюз.

Шлюзы уровня приложений

С целью защиты ряда уязвимых мест, присущих фильтрующим маршрутизаторам, межсетевые экраны должны использовать прикладные программы для фильтрации соединений с такими сервисами, как Telnet и FTP. Подобное приложение называется proxy-службой, а хост, на котором работает proxy-служба, шлюзом уровня приложений. Такой шлюз исключает прямое взаимодействие между авторизованным клиентом и внешним хостом. Шлюз фильтрует все входящие и исходящие пакеты на прикладном уровне.

Обнаружив сетевой сеанс, шлюз приложений останавливает его и вызывает уполномоченное приложение для оказания завершаемой услуги. Для достижения более высокого уровня безопасности и гибкости шлюзы уровня приложений и фильтрующие маршрутизаторы могут быть объединены в межсетевом экране.

Шлюзы прикладного уровня позволяют обеспечить надежную защиту, поскольку взаимодействие с внешним миром реализуется через небольшое число уполномоченных приложений, полностью контролирующих весь входящий и исходящий трафик. Следует отметить, что шлюзы уровня приложений требуют отдельного приложения для каждого сетевого сервиса.

По сравнению с работающими в обычном режиме, при котором прикладной трафик пропускается непосредственно к внутренним хостам, шлюзы прикладного уровня имеют ряд преимуществ:

- невидимость структуры защищаемой сети из глобальной сети Интернет. Имена внутренних систем можно не сообщать внешним системам через DNS, поскольку шлюз прикладного уровня может быть единственным хостом, имя которого будет известно внешним системам;

- надежная аутентификация и регистрация. Прикладной трафик может быть аутентифицирован, прежде чем он достигнет внутренних хостов, и зарегистрирован более эффективно, чем с помощью стандартной регистрации;

- приемлемое соотношение цены и эффективности. Дополнительные программные или аппаратные средства аутентификации или регистрации нужно устанавливать только на шлюзе прикладного уровня;

- простые правила фильтрации. Правила на фильтрующем маршрутизаторе оказываются менее сложными, чем на маршрутизаторе, который самостоятельно фильтрует прикладной трафик и отправляет его большому числу внутренних систем. Маршрутизатор должен пропускать прикладной трафик, предназначенный только для шлюза прикладного уровня, и блокировать весь остальной;

- возможность организации большого числа проверок. Защита на уровне приложений позволяет осуществлять большое количество дополнительных проверок, что снижает вероятность взлома с использованием «дыр» в программном обеспечении.

Недостатками шлюзов уровня приложений являются:

- относительно низкая производительность по сравнению с фильтрующими маршрутизаторами. В частности, при использовании клиент-серверных протоколов, таких как Telnet, требуется двухшаговая процедура для входных и выходных соединений;

- более высокая стоимость по сравнению с фильтрующими маршрутизаторами.

Одним из важных элементов концепции межсетевых экранов является аутентификация (проверка подлинности пользователя), то есть пользователь получает право воспользоваться тем или иным сервисом только после того, как будет установлено, что он действительно тот, за кого себя выдает. При этом считается, что сервис для данного пользователя разрешен (процесс определения, какие сервисы разрешены конкретному пользователю, называется авторизацией).

При получении запроса на использование сервиса от имени какого-либо пользователя межсетевой экран проверяет, какой способ аутентификации определен для данного субъекта, и передает управление серверу аутентификации. После получения положительного ответа от сервера аутентификации межсетевой экран осуществляет запрашиваемое пользователем соединение. Как правило, большинство коммерческих межсетевых экранов поддерживает несколько различных схем аутентификации, предоставляя администратору сетевой безопасности возможность сделать выбор наиболее приемлемой в сложившихся условиях схемы.

Основные способы развертывания межсетевых экранов в корпоративных сетях

ри подключении корпоративной или локальной сети к глобальным сетям администратор сетевой безопасности должен решать следующие задачи:

- защита корпоративной или локальной сети от несанкционированного удаленного доступа со стороны глобальной сети;

- скрытие информации о структуре сети и ее компонентов от пользователей глобальной сети;

- разграничение доступа в защищаемую сеть из глобальной и из защищаемой сети в глобальную.

Необходимость работы с удаленными пользователями требует установления жестких ограничений доступа к информационным ресурсам защищаемой сети. При этом в организации часто возникает потребность иметь в составе корпоративной сети несколько сегментов с разными уровнями защищенности:

- свободно доступные сегменты;

- сегменты с ограниченным доступом;

- закрытые сегменты.

Для защиты корпоративной или локальной сети применяются следующие основные схемы организации межсетевых экранов:

- Межсетевой экран, представленный как фильтрующий маршрутизатор.

- Межсетевой экран на основе двухпортового шлюза.

- Межсетевой экран на основе экранированного шлюза.

- Межсетевой экран с экранированной подсетью.

Межсетевой экран, представленный как фильтрующий маршрутизатор

Межсетевой экран, основанный на фильтрации пакетов, является самым распространенным и наиболее простым в реализации, представляя собой фильтрующий маршрутизатор, расположенный между защищаемой сетью и Интернетом.

Фильтрующий маршрутизатор сконфигурирован для блокирования или фильтрации входящих и исходящих пакетов на основе анализа их адресов и портов.

Компьютеры, находящиеся в защищаемой сети, имеют прямой доступ в Интернет, в то время как большая часть доступа к ним из Интернета блокируется. В принципе, фильтрующий маршрутизатор может реализовать любую из политик безопасности, описанных ранее. Однако если маршрутизатор не фильтрует пакеты по порту источника и номеру входного и выходного порта, то реализация политики «запрещено все, что не разрешено» в явной форме может быть затруднена.

Межсетевые экраны, основанные на фильтрации пакетов, имеют те же недостатки, что и фильтрующие маршрутизаторы.

Межсетевой экран на основе двухпортового шлюза

Межсетевой экран на базе двухпортового прикладного шлюза представляет собой хост с двумя сетевыми интерфейсами. При передаче информации между этими интерфейсами и осуществляется основная фильтрация. Для обеспечения дополнительной защиты между прикладным шлюзом и Интернетом размещают фильтрующий маршрутизатор. В результате между прикладным шлюзом и маршрутизатором образуется внутренняя экранированная подсеть. Ее можно использовать для размещения доступного извне информационного сервера. Размещение информационного сервера увеличивает безопасность сети, поскольку даже при проникновении на него злоумышленник не сможет получить доступ к системам сети через шлюз с двумя интерфейсами.

В отличие от схемы межсетевого экрана с фильтрующим маршрутизатором, прикладной шлюз полностью блокирует трафик IP между Интернетом и защищаемой сетью. Только уполномоченные приложения, расположенные на прикладном шлюзе, могут предоставлять услуги и доступ пользователям.

Данный вариант межсетевого экрана реализует политику безопасности, основанную на принципе «запрещено все, что не разрешено в явной форме»; при этом пользователю доступны только те службы, для которых определены соответствующие полномочия. Такой подход обеспечивает высокий уровень безопасности, поскольку маршруты к защищенной подсети известны лишь межсетевому экрану и скрыты от внешних систем.

Рассматриваемая схема организации межсетевого экрана относительно проста и достаточно эффективна. Поскольку межсетевой экран использует хост, то на нем могут быть установлены программы для усиленной аутентификации пользователей. Межсетевой экран может также протоколировать доступ, попытки зондирования и атак системы, что позволяет выявить действия злоумышленников.

Межсетевой экран на основе экранированного шлюза

Межсетевой экран на основе экранированного шлюза обладает большей гибкостью по сравнению с межсетевым экраном, построенным на основе шлюза с двумя интерфейсами, однако эта гибкость достигается ценой некоторого уменьшения безопасности. Межсетевой экран состоит из фильтрующего маршрутизатора и прикладного шлюза, размещаемого со стороны внутренней сети. Прикладной шлюз реализуется на хосте и имеет только один сетевой интерфейс.

В данной схеме первичная безопасность обеспечивается фильтрующим маршрутизатором, который фильтрует или блокирует потенциально опасные протоколы, чтобы они не достигли прикладного шлюза и внутренних систем. Пакетная фильтрация в фильтрующем маршрутизаторе может быть реализована одним из следующих способов:

- внутренним хостам позволяется открывать соединения с хостами в сети Интернет для определенных сервисов (доступ к ним разрешается среде пакетной фильтрации);

- запрещаются все соединения от внутренних хостов (им надлежит использовать уполномоченные приложения на прикладном шлюзе).

В подобной конфигурации межсетевой экран может использовать комбинацию двух политик, соотношение между которыми зависит от конкретной политики безопасности, принятой во внутренней сети. В частности, пакетная фильтрация на фильтрующем маршрутизаторе может быть организована таким образом, чтобы прикладной шлюз, используя свои уполномоченные приложения, обеспечивал для систем защищаемой сети сервисы типа Telnet, FTP, SMTP.

Основной недостаток схемы межсетевого экрана с экранированным шлюзом заключается в том, что если атакующий нарушитель сумеет проникнуть в хост, перед ним окажутся незащищенными системы внутренней сети. Другой недостаток связан с возможной компрометацией маршрутизатора. Если маршрутизатор окажется скомпрометированным, внутренняя сеть станет доступна атакующему нарушителю.

Межсетевой экран с экранированной подсетью

Межсетевой экран, состоящий из экранированной подсети, представляет собой развитие схемы межсетевого экрана на основе экранированного шлюза. Для создания экранированной подсети используются два экранирующих маршрутизатора. Внешний маршрутизатор располагается между Интернетом и экранируемой подсетью, а внутренний между экранируемой подсетью и защищаемой внутренней сетью. В экранируемую подсеть входит прикладной шлюз, а также могут включаться информационные серверы и другие системы, требующие контролируемого доступа. Эта схема межсетевого экрана обеспечивает высокий уровень безопасности благодаря организации экранированной подсети, которая еще лучше изолирует внутреннюю защищаемую сеть от Интернета.

Внешний маршрутизатор защищает от вторжений из Интернета как экранированную подсеть, так и внутреннюю сеть. Внешний маршрутизатор запрещает доступ из Глобальной сети к системам внутренней сети и блокирует весь трафик к Интернету, идущий от систем, которые не должны являться инициаторами соединений.

Этот маршрутизатор может быть использован также для блокирования других уязвимых протоколов, которые не должны передаваться к хост-компьютерам внутренней сети или от них.

Внутренний маршрутизатор защищает внутреннюю сеть от несанкционированного доступа как из Интернета, так и внутри экранированной подсети. Кроме того, он осуществляет большую часть пакетной фильтрации, а также управляет трафиком к системам внутренней сети и от них.

Межсетевой экран с экранированной подсетью хорошо подходит для защиты сетей с большими объемами трафика или с высокими скоростями обмена.

К его недостаткам можно отнести то, что пара фильтрующих маршрутизаторов нуждается в большом внимании для обеспечения необходимого уровня безопасности, поскольку из-за ошибок в их конфигурировании могут возникнуть провалы в системе безопасности всей сети. Кроме того, существует принципиальная возможность доступа в обход прикладного шлюза.

Недостатки применения межсетевых экранов

ежсетевые экраны используются при организации защищенных виртуальных частных сетей. Несколько локальных сетей, подключенных к глобальной, объединяются в одну защищенную виртуальную частную сеть. Передача данных между этими локальными сетями является невидимой для пользователей, а конфиденциальность и целостность передаваемой информации должны обеспечиваться при помощи средств шифрования, использования цифровых подписей и т.п. При передаче данных может шифроваться не только содержимое пакета, но и некоторые поля заголовка.

Межсетевой экран не в состоянии решить все проблемы безопасности корпоративной сети. Помимо описанных выше достоинств межсетевых экранов имеется ряд ограничений в их использовании, а также существуют угрозы безопасности, от которых межсетевые экраны не могут защитить. Отметим наиболее существенные ограничения в применении межсетевых экранов:

- большое количество остающихся уязвимых мест. Межсетевые экраны не защищают от черных входов (люков) в сети. Например, если можно осуществить неограниченный доступ по модему в сеть, защищенную межсетевым экраном, атакующие могут эффективно обойти межсетевой экран;

- неудовлетворительная защита от атак сотрудников компании. Межсетевые экраны обычно не обеспечивают защиты от внутренних угроз;

- ограничение в доступе к нужным сервисам. Самый очевидный недостаток межсетевого экрана заключается в том, что он может блокировать ряд сервисов, которые применяют пользователи, Telnet, FTP и др. Для решения подобных проблем требуется проведение хорошо продуманной политики безопасности, в которой будет соблюдаться баланс между требованиями безопасности и потребностями пользователей;

- концентрация средств обеспечения безопасности в одном месте. Это позволяет легко осуществлять администрирование работы межсетевого экрана;

- ограничение пропускной способности.

Организация комплексной защиты корпоративной сети

ля защиты информационных ресурсов и обеспечения оптимальной работы распределенных корпоративных информационных систем необходимо применение комплексной системы информационной безопасности, которая позволит эффективно использовать достоинства межсетевых экранов и компенсировать их недостатки с помощью других средств безопасности.

Полнофункциональная защита корпоративной сети должна обеспечить:

- безопасное взаимодействие пользователей и информационных ресурсов, расположенных в экстранет- и интранет-сетях, с внешними сетями, например с Интернетом;

- технологически единый комплекс мер защиты для распределенных и сегментированных локальных сетей подразделений предприятия;

- наличие иерархической системы защиты, предоставляющей адекватные средства обеспечения безопасности для различных по степени закрытости сегментов корпоративной сети.

Характер современной обработки данных в корпоративных системах Интернет/интранет требует наличия у межсетевых экранов следующих основных качеств:

- мобильность и масштабируемость относительно различных аппаратно-программных платформ;

- возможность интеграции с аппаратно-программными средствами других производителей;

- простота установки, конфигурирования и эксплуатации;

- управление в соответствии с централизованной политикой безопасности.

В зависимости от масштабов организации и принятой на предприятии политики безопасности могут применяться различные межсетевые экраны. Для небольших предприятий, использующих до десятка узлов, подойдут межсетевые экраны с удобным графическим интерфейсом, допускающие локальное конфигурирование без применения централизованного управления. Для крупных предприятий предпочтительнее системы с консолями и менеджерами управления, которые обеспечивают оперативное управление локальными межсетевыми экранами, поддержку виртуальных частных сетей.

Увеличение потоков информации, передаваемых по Интернету компаниями и частными пользователями, а также потребность в организации удаленного доступа к корпоративным сетям являются причинами постоянного совершенствования технологий подключения корпоративных сетей к Интернету.

Следует отметить, что в настоящее время ни одна из технологий подключения, обладая высокими характеристиками по производительности, в стандартной конфигурации не может обеспечить полнофункциональной защиты корпоративной сети. Решение данной задачи становится возможным только при использовании технологии межсетевых экранов, организующей безопасное взаимодействие с внешней средой.

Рассмотрим более подробно технологии межсетевого экранирования.

Защита корпоративной сети от несанкционированного доступа из Интернет

При подключении сети предприятия к Интернету можно защитить корпоративную сеть от несанкционированного доступа с помощью одного из следующих решений:

- аппаратно-программный или программный межсетевой экран;

- маршрутизатор со встроенным пакетным фильтром;

- специализированный маршрутизатор, реализующий механизм защиты на основе списков доступа;

- операционная система семейства UNIX или, реже, MS Windows, усиленная специальными утилитами, реализующими пакетную фильтрацию.

Защита корпоративной сети на основе межсетевого экрана позволяет получить высокую степень безопасности и реализовать следующие возможности:

- семантическая фильтрация циркулирующих потоков данных;

- фильтрация на основе сетевых адресов отправителя и получателя;

- фильтрация запросов на транспортном уровне на установление виртуальных соединений;

- фильтрация запросов на прикладном уровне к прикладным сервисам;

- локальная сигнализация попыток нарушения правил фильтрации;

- запрет доступа неизвестного субъекта или субъекта, подлинность которого при аутентификации не подтвердилась;

- обеспечение безопасности от точки до точки: межсетевой экран, авторизация маршрута и маршрутизатора, туннель для маршрута и криптозащита данных и др.

Следует отметить, что межсетевые экраны позволяют организовать комплексную защиту корпоративной сети от несанкционированного доступа, основанную как на традиционной синтаксической (IP-пакетной) фильтрации контролируемых потоков данных, осуществляемой большинством ОС семейства Windows и UNIX, так и на семантической (контентной), доступной только коммерческим специальным решениям.

В настоящее время все выпускаемые межсетевые экраны можно классифицировать по следующим основным признакам:

- по исполнению:

- - аппаратно-программный,

- - программный;

- по функционированию на уровнях модели OSI:

- - шлюз экспертного уровня,

- - экранирующий шлюз (прикладной шлюз),

- - экранирующий транспорт (шлюз сеансового уровня),

- - экранирующий маршрутизатор (пакетный фильтр);

- по используемой технологии:

- - контроль состояния протокола,

- - на основе модулей-посредников (proxy);

- по схеме подключения:

- - схема единой защиты сети,

- - схема с защищаемым закрытым и не защищаемым открытым сегментами сети,

- - схема с раздельной защитой закрытого и открытого сегментов сети.

Довольно распространенная на сегодня защита корпоративной сети на основе маршрутизатора со списком доступа основывается на использовании специализированных маршрутизаторов. Данная схема обладает высокой эффективностью и достаточной степенью безопасности. В качестве такого решения получили широкое распространение маршрутизаторы компании Cisco серий 12000, 7600. Для подключения сети предприятия к Интернету можно также использовать предшествующие серии маршрутизаторов этой фирмы.

Защита корпоративной сети на основе операционных систем, усиленных функциями пакетной фильтрации, построена на том, что системное программное обеспечение выполняет функции маршрутизации, фильтрации, сервисного обслуживания и др. По уровню надежности, безопасности и производительности наиболее предпочтительны решения на основе UNIX-подобной операционной системы.

Организация внутренней политики безопасности корпоративной сети

В современных условиях более 50% различных атак и попыток доступа к информации осуществляется изнутри локальных сетей. Корпоративную сеть можно считать действительно защищенной от несанкционированного доступа только при наличии в ней как средств защиты точек входа со стороны Интернета, так и решений, обеспечивающих безопасность отдельных компьютеров, корпоративных серверов и фрагментов локальной сети предприятия. Безопасность отдельных компьютеров, корпоративных серверов и фрагментов локальной сети наилучшим образом обеспечивают решения на основе распределенных или персональных межсетевых экранов.

Внутренние корпоративные серверы компании, как правило, представляют собой приложения под управлением операционной системы Windows NT/2000, NetWare или, реже, семейства UNIX. По этой причине корпоративные серверы становятся потенциально уязвимыми к различного рода атакам.

Простейший способ защиты серверов установка между серверами и Интернетом межсетевого экрана, например Firewall-1 компании Checkpoint. При правильной конфигурации большинство межсетевых экранов может защитить внутренние серверы от внешних злоумышленников, а некоторые выявляют и предотвращают атаки типа «отказ в обслуживании». Тем не менее этот подход не лишен некоторых недостатков. Когда корпоративные серверы защищены одним-единственным межсетевым экраном, все правила контроля доступа и данные оказываются сосредоточенными в одном месте. Таким образом, межсетевой экран становится узким местом и по мере нарастания нагрузки значительно теряет в производительности.

Альтернатива предыдущей схеме приобретение дополнительных серверов и установка межсетевого экрана Firewall-1 компании Checkpoint или Cisco PIX компании Cisco перед каждым сервером. В результате того, что межсетевой экран становится выделенным ресурсом сервера, решается проблема узкого места и уменьшается влияние отказа отдельного межсетевого экрана на общее состояние сети. Однако и данный подход нельзя назвать идеальным, поскольку резко увеличиваются затраты компании на приобретение оборудования. К тому же возрастают трудозатраты на администрирование и обслуживание сети.

Наиболее удачным решением проблемы защиты корпоративных серверов представляется размещение средств безопасности на одной платформе с сервером, который они будут защищать. Эта задача выполняется путем использования распределенных или персональных межсетевых экранов, например CyberwallPLUS компании Network-1 Security Solution. Данные решения существенно дополняют функциональные возможности традиционных (периметровых) межсетевых экранов и могут использоваться для защиты как внутренних, так и Интернет-серверов.

В отличие от традиционных межсетевых экранов, представляющих собой, как правило, локальные «контрольные точки» контроля доступа к критическим информационным ресурсам корпорации, распределенные межсетевые экраны являются дополнительным программным обеспечением, которое надежно защищает корпоративные серверы, например Интернет-сервер.

Сравним традиционный и распределенный межсетевые экраны по нескольким показателям.

Эффективность. Традиционный межсетевой экран часто располагается по периметру, обеспечивая лишь один слой защиты. Персональный межсетевой экран функционирует на уровне ядра операционной системы и надежно защищает корпоративные серверы, проверяя все входящие и исходящие пакеты.

Простота установки. Традиционный межсетевой экран должен устанавливаться как часть конфигурации корпоративной сети. Распределенный межсетевой экран представляет собой программное обеспечение, которое устанавливается и удаляется в считанные минуты.

Управление. Традиционный межсетевой экран управляется сетевым администратором. Распределенный межсетевой экран может управляться либо сетевым администратором, либо пользователем локальной сети.

Производительность. Традиционный межсетевой экран является устройством обеспечения межсетевого обмена с фиксированным ограничением производительности по пакетам в секунду и не подходит для растущих серверных парков, соединенных друг с другом коммутированными местными сетями. Распределенный межсетевой экран позволяет наращивать серверные парки без ущерба принятой политике безопасности.

Стоимость. Традиционные межсетевые экраны, как правило, являются системами с фиксированными функциями и достаточно высокой стоимостью. Распределенные межсетевые экраны представляют собой программное обеспечение, стоимость которого, как правило, составляет от 20 до 10% от стоимости традиционных экранов. К примеру, распределенный межсетевой экран CyberwallPLUS компании Network-1 Security Solution стоит 6 тыс. долл., в то время как цена межсетевого экрана Cisco PIX 535 компании Cisco составляет порядка 50 тыс. долл.

Распределенные межсетевые экраны сочетают в себе средства контроля сетевого доступа со встроенными средствами выявления несанкционированного доступа и работают в режиме ядра, проверяя каждый пакет информации по мере его поступления из сети. Такие виды деятельности, как попытки взлома и несанкционированного доступа, блокируются этим экраном до перехода на уровень приложений сервера.

К основным преимуществам распределенных межсетевых экранов относятся:

- обеспечение безопасности входящего и исходящего трафика;

- обеспечение масштабируемой архитектуры путем распространения защиты с помощью межсетевого экрана на многочисленные серверы;

- устранение традиционного межсетевого экрана как единственного места сбоев;

- обеспечение недорогого, простого в реализации и управлении решения безопасности.

Таким образом, межсетевые экраны CyberwallPLUS обеспечивают дополнительный уровень защиты платформ под управлением операционной системы Windows NT/2000, на которых установлены корпоративные приложения, например Интернет-сервер. Кроме того, межсетевой экран CyberwallPLUS может предотвратить применение известных типов атак для вторжений на критичные серверы компании и сообщить администратору безопасности о подозрительной деятельности в сети.

Итак, межсетевой экран:

- защищает передаваемую информацию независимо от средств и среды передачи данных (спутниковые каналы, оптические линии связи, телефонные соединения, радиорелейные линии);

- выполняет защиту любых приложений, не требуя их изменений;

- прозрачен для конечных пользователей;

- позволяет реализовать масштабируемые системы защиты с возможностью дальнейшего их наращивания и усложнения по мере роста организаций и совершенствования требований политики безопасности;

- защищает отдельные сетевые информационные системы и приложения независимо от топологии сетей, которые они используют;

- защищает информационную систему предприятия от атак из внешней среды;

- защищает информацию от перехвата и изменения не только на внешних открытых соединениях, но и во внутренних сетях корпорации;

- может быть легко переконфигурирован по мере развития корпоративной политики информационной безопасности, добавления ресурсов, обновления технологий, роста сети корпорации.

Реализации межсетевых экранов

Настоящее время большое количество как иностранных, так и отечественных компаний предлагают различные аппаратно-программные и программные реализации межсетевых экранов. Ниже приводится краткое описание некоторых выпускаемых сегодня продуктов ведущих иностранных производителей.

Компания NetScreen Technologies предлагает широкий спектр продуктов, начиная от устройств, обеспечивающих доступ отдельных пользователей к корпоративной сети предприятия по защищенному каналу, и заканчивая моделями, предназначенными для внедрения в структуры больших предприятий и создания систем безопасности с высокой пропускной способностью. Каждый продукт серии NetScreen представляет собой комбинацию межсетевого экрана и устройства VPN (virtual private network).

Серия продуктов NetScreen-5 позволяет создавать межсетевой экран с пропускной способностью 70 Мбит/с для модели NetScreen-5XT и 20 Мбит/с для модели NetScreen-5XP, а также VPN с пропускной способностью 20 и 13 Мбит/с соответственно. В отличие от NetScreen-5XP, поддерживающей до пяти портов 10Base-T, модель NetScreen-5XT обеспечивает пять интерфейсов Fast Ethernet.

Оба продукта способны поддерживать до 2 тыс. туннелей VPN и до 2 тыс. одновременных соединений TCP. Они комплектуются операционной системой NetScreen ScreenOS 4.0, которая используется для настройки физических и виртуальных интерфейсов в соответствии с требованиями безопасности.

Продукты серии NetScreen-5 идеальным образом подходят для установки между домашним компьютером пользователя и Web или для обеспечения защищенного доступа к локальной сети предприятия.

Для внедрения на мелких и средних предприятиях компанией NetScreen Technologies разработаны продукты серий NetScreen-25, -50, -100, -200. Они позволяют создавать межсетевые экраны с пропускной способностью от 100 до 550 Мбит/с. К тому же данные при шифровании по протоколу Triple DES со 168-битным ключом передаются между узлами по туннелю виртуальной частной сети на скоростях от 20 до 200 Мбит/с. Эти серии продуктов поддерживают от четырех до восьми портов Fast Ethernet.

Семейство устройств NetScreen-500, NetScreen-1000 и NetScreen-5000 отличается исключительной пропускной способностью, поэтому является наилучшим решением для внедрения на крупных предприятиях. Модель NetScreen-500 обеспечивает пропускную способность почти 750 Мбит/с, а также VPN со скоростью 240 Мбит/с.

Модель NetScreen-5200 позволяет реализовать межсетевой экран с пропускной способностью 4 Гбит/с и VPN с 2 Гбит/с. Она поддерживает до восьми портов Gigabit Ethernet или два порта Gigabit Ethernet и 24 Fast Ethernet. Модель NetScreen-5400 обеспечивает скорость в 12 Гбит/с для межсетевого экрана и 6 Гбит/с для VPN. Она поддерживает до 78 портов Gigabit Ethernet и Fast Ethernet.

Оба продукта способны поддерживать до 25 тыс. туннелей VPN и до миллиона одновременных соединений TCP. Они комплектуются операционной системой NetScreen ScreenOS 3.1. Кроме того, продукты компании NetScreen Technologies поддерживают протокол RADIUS (Remote Authentication Dial-In User Service служба дистанционной аутентификации пользователей по коммутируемым линиям) и имеют собственную базу данных для аутентификации пользователей, подающих запрос на удаленный доступ.

Компания WatchGuard Technologies предлагает модели, предназначенные для внедрения как на мелких и средних, так и на крупных предприятиях. Для использования на предприятиях малого и среднего бизнеса предлагаются продукты серии Firebox III (4500, 2500, 1000, и 700). Модели Firebox 4500 и 2500 представляют собой аппаратные межсетевые экраны под управлением ОС Linux с защищенным ядром. Пропускная способность межсетевых экранов составляет 197 Мбит/с в режиме пакетной фильтрации и 60 Мбит/с в режиме посредника (прозрачный proxy) на прикладном уровне. Каждый межсетевой экран имеет три сетевых интерфейса 10/100 Мбит/с Fast Ethernet.

Оба межсетевых экрана могут поддерживать до 3 тыс. туннелей VPN, но модель FireBox 4500 позволяет достичь более высоких по сравнению с FireBox 2500 скоростей шифрования информации по алгоритму TripleDES 100 и 55 Мбит/с соответственно.

Для небольших и средних предприятий и удаленных офисов компания выпускает продукты Firebox SOHO 6, Firebox SOHO 6/tc и Firebox 700.

Firebox 700 способен обслуживать одновременно до 250 пользователей. Это межсетевой экран, поддерживающий как пакетную фильтрацию, так и фильтры посредники приложений. Специалисты WatchGuard оценивают производительность Firebox 700 в 131 Мбит/с в режиме пакетной фильтрации и в 43 Мбит/с в режиме посредника. Firebox 700 позволяет создавать виртуальную частную сеть с 150 туннелями одновременно и выполнять шифрование TripleDES со скоростью 5 Мбит/с.

Firebox SOHO 6 поддерживает функционирование пакетных фильтров с пропускной способностью 75 Мбит/с. Он также поддерживает виртуальную частную сеть с пятью туннелями и пропускной способностью 20 Мбит/с (модификация SOHO/tc) при использовании шифрования TripleDES.

Для обеспечения высокоскоростной пропускной способности крупных информационных компаний разработана модель Firebox Vclass, позволяющая получить пропускную способность до 600 Мбит/с. Продукт способен поддерживать до 20 тыс. туннелей VPN. В режиме шифрования достигается скорость 300 Мбит/с.

Компания Cisco Systems предлагает серию межсетевых экранов Cisco PIX Firewall, обеспечивающих высокий уровень безопасности, производительности и надежности. Модельный ряд межсетевых экранов представлен следующими продуктами: PIX 506E, 515E, 525 и 535.

Межсетевые экраны Cisco PIX 506E и 515Е являются модернизациями моделей Cisco PIX 506 и 515 соответственно. Данные модели предназначены для использования в корпоративных сетях небольших компаний, а также для обеспечения безопасности удаленных клиентов корпоративных сетей предприятий. Модель 506Е имеет производительность 20 Мбит/с, а 515Е 188 Мбит/с. Шифрование потока данных может осуществляться как с использованием алгоритма DES с 56-битным ключом, так и TripleDES с 168-битным ключом. Пропускная способность Cisco PIX 506E при шифровании DES 20 Мбит/с, TripleDES 16 Мбит/с. Скорость шифрования для модели 515Е на алгоритме TripleDES равна 63 Мбит/с. Модель 515Е поддерживает до 2 тыс. туннелей VPN.

Для использования на предприятиях среднего и крупного масштаба компания Cisco выпускает модели 525 и 535. Пропускная способность модели 525 составляет 370 Мбит/с. Данная модель может одновременно обслуживать до 280 тыс. сеансов. Модель Cisco PIX 535 имеет производительность 1 Гбит/с и поддерживает VPN с пропускной способностью 100 Мбит/с. Кроме того, эта модель поддерживает до 2 тыс. туннелей VPN и до 500 тыс. одновременных соединений TCP.

В качестве метода защиты в межсетевых экранах компании Cisco используются разновидность алгоритма контекстной проверки Adaptive Security Algorithm (ASA) и внутренняя операционная система PIX OS, позволяющие обеспечить высокую надежность и безопасность со стороны возможных Интернет-атак.

Компанией eSoft, Inc. в ноябре 2002 года представлена новая серия продуктов InstaGate xSP, которая пришла на смену более ранним моделям InstaGate EX2 и InstaGate PRO. Под маркой InstaGate xSP компанией eSoft выпускаются InstaGate xSP Branch Office для небольших и распределенных офисов и InstaGate xSP Business для средних и больших офисов. Продукты серии xSP поставляются с пакетом приложений SoftPak, что позволяет пользователям быстро и легко создавать надежную систему безопасности всего периметра корпоративной сети. Серия продуктов xSP полностью совместима с существующими моделями InstaGate и позволяет создавать виртуальные частные сети на базе IPSec и PPTP. InstaGate xSP Branch Office поддерживает до 10 пользователей и 10 туннелей VPN, а InstaGate xSP Business до 100 пользователей и 100 туннелей VPN. Продукты этой серии отличаются относительно невысокой стоимостью.

Компания 3Com предлагает на рынок два типа межсетевых экранов: SuperStack 3, предназначенные для штаб-квартир корпораций и крупных офисов, а также для клиентов, которым требуется высокопроизводительный доступ к виртуальной частной сети, и OfficeConnect для небольших офисов с числом сотрудников менее ста, домашних офисов и работающих на дому специалистов.

По оценкам производителей, SuperStack 3 поддерживает неограниченное число пользователей корпоративной сети и обеспечивает до 1000 туннелей VPN. Пропускная способность данной модели при шифровании алгоритмом TripleDES составляет 45 Мбит/с.

Модельный ряд OfficeConnect представлен моделями OfficeConnect Internet Firewall 25 и OfficeConnect Internet Firewall DMZ. Модель OfficeConnect Internet Firewall DMZ, используя порт DMZ, позволяет обеспечить безопасный внешний доступ к ресурсам сети. OfficeConnect Internet Firewall DMZ поддерживает до 100 пользователей, а OfficeConnect Internet Firewall 25 25 пользователей. Совместно с межсетевыми экранами OfficeConnect Internet Firewall DMZ и OfficeConnect Internet Firewall 25 используется фильтр Web-сайтов OfficeConnect Web Site Filter, обеспечивающий фильтрацию доступа к нежелательным Web-сайтам. Все межсетевые экраны компании 3Com имеют сертификат ICSA. Семейство межсетевых экранов компании 3Com сочетает исключительную простоту в использовании с гибкостью выбора решений. Межсетевые экраны компании 3Com легко устанавливаются и обеспечивают чрезвычайно высокий уровень защиты. Установка в режиме plug-and-play исключает сложные и длительные процедуры настройки и администрирования без ущерба для строгости, полноты и детальности стратегии безопасности.

Таким образом, применение межсетевых экранов является ключевым элементом в построении высокопроизводительных, безопасных и надежных информационно-аналитических систем и систем автоматизации предприятий, финансовых систем, распределенных баз данных, систем удаленного доступа работников к внутренним ресурсам корпоративных сетей, сегментов корпоративной сети и корпоративной сети в целом.

Инструкция

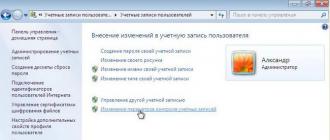

Зайдите в главное меню «Пуск» операционной системы Windows. Выберите раздел «Панель управления» и перейдите к пункту «Брандмауэр Windows». Также можно запустить его настройку из командной строки, введя следующий текст: “control.exe /name Microsoft.WindowsFirewall”.

Ознакомьтесь с открывшимся окном. Слева имеется панель, состоящая из нескольких разделов, которые отвечают за различные настройки межсетевого экран а. Зайдите на вкладку «Общий профиль» и «Частный профиль», где возле надписи «Исходящие подключения» необходимо отменить опцию «Блокировать». Нажмите кнопку «Применить» и «Ок», после чего закройте окно. После этого вы можете приступить к настройке доступа к интернету различных сервисов и программ, установленных на персональном компьютере.

Зайдите на вкладку «Дополнительные параметры», чтобы запустить межсетевой экран в режиме повышенной безопасности. Появившееся окно состоит из панели инструментов и трех разделов. Выберите в левом поле раздел «Правила для исходящих подключений», после чего на правом поле отметьте пункт «Создать правило». В результате откроется мастер создания правил.

Выберите тип правила, который хотите добавить в настройки межсетевого экран а. Можно выбрать для всех подключений компьютера или настроить конкретную программу, указав к ней путь. Нажмите кнопку «Далее», чтобы перейди к пункту «Программа», в котором опять указываем путь к приложению.

Перейдите к пункту «Действие». Здесь можно разрешить подключение или блокировать его. Также можно становить безопасное подключение, при котором будет проверяться его посредством IPSec. При этом, нажав кнопку «Настроить», можно установить собственные правила. После этого укажите «Профиль» для вашего правила и придумайте ему название. Нажмите кнопку «Готово», чтобы сохранить настройки.

Степень мерцания на включенном экране, зависит от параметров, установленных для частоты обновления изображения на мониторе. Понятие «частота обновления» применимо к ламповым мониторам, для жидкокристаллических мониторов данные настройки не важны. Экран большинства ламповых мониторов обновляется один раз в минуту. Если вам не подходят данные настройки, устраните мерцание экрана , выполнив несколько действий.

Инструкция

Вызовите компонент «Экран». Для этого через меню «Пуск» откройте «Панель управления». В категории «Оформление и темы» кликните по значку «Экран» левой кнопкой мыши или выберите любое из доступных заданий в верхней части окна. Если «Панель управления» на вашем компьютере имеет классический вид, выберите искомый значок сразу.

Существует и другой способ: кликните правой кнопкой мыши в любой свободной от файлов и папок части «Рабочего стола». В выпадающем меню выберите пункт «Свойства», кликнув по нему левой кнопкой мыши. Откроется новое диалоговое окно «Свойства: Экран».

В открывшемся окне перейдите на вкладку «Параметры» и нажмите на кнопку «Дополнительно», расположенную в нижней части окна. Это действие вызовет дополнительное диалоговое окно «Свойства: Модуль подключения монитора и [название вашей видеокарты]».

В новом окне перейдите на вкладку «Монитор» и установите маркер в поле напротив надписи «Скрыть режимы, которые монитор не может использовать». Это поможет вам избежать возможных проблем: если экрана установлена неверно, изображение на мониторе может быть неустойчивым. Также неверно выбранная частота может привести к неисправности оборудования.

С помощью выпадающего списка в разделе «Параметры монитора» установите в поле «Частота обновления экрана » нужное вам значение. Чем выше частота обновления экрана , тем меньше мерцает монитор. По умолчанию используется частота 100 Гц, хотя ваш монитор может поддерживать и другую частоту. Уточните данные сведения в документации или на сайте производителя.

После внесения нужных изменений нажмите на кнопку «Применить» в окне свойств монитора. На запрос о подтверждении новых параметров ответьте утвердительно. Нажмите на кнопку ОК. Перед вами останется одно окно «Свойства: Экран». Закройте его, воспользовавшись кнопкой ОК или значком [x] в правом верхнем углу окна.

Если при смене частоты обновления экрана изменится вид рабочего стола, установите в окне свойств экрана удобное для восприятия разрешение, нажмите на кнопку «Применить» и закройте окно. Размер рабочей области на экране отрегулируйте с помощью кнопок настройки на корпусе монитора. Не забудьте в конце нажать на кнопку «Размагнитить» (Degauss).

Межсетевой экран , или firewall, предназначен для контроля за работой программ в сети и для защиты операционной системы и данных пользователя от внешних атак. Программ с подобными функциями немало, и они не всегда эффективны. Чтобы проверить качество работы вашего сетевого экран а, воспользуйтесь программой 2ip Firewall Tester.

Инструкция

Найдите с помощью поисковой системы ссылку на скачивание утилиты 2ip Firewall Tester. Проверьте загруженные файлы антивирусной программой и запустите приложение. Как правило, программу нужно установить на жесткий диск компьютера. После чего на рабочем столе появится ярлык, при помощи которого можно ее запустить.

Окно программы довольно простое и содержит строку вывода сообщений и две кнопки Help и Test. Убедитесь, что на вашем компьютере есть доступ в интернет и нажмите на кнопку Test. Утилита произведет попытку связи с внешним сервером. Если соединение будет установлено (о чем возникнет сообщение красными буквами), значит ваш firewall неэффективен. Также стоит отметить, что большинство подобного программного обеспечения устанавливается по умолчанию с англоязычным интерфейсом. Чтобы изменить на русский язык, зайдите в настройки программы. Не забудьте сохранить все изменения, которые были произведены в программе.

Если соединение установить не удалось, а программа межсетевого экран а выдала запрос на разрешения данного соединения, значит firewall работает. Разрешите провести одноразовое соединение. Для более сложной проверки firewall переименуйте файл запуска утилиты 2ip Firewall Tester в имя программы, доступ которой в интернет заведомо разрешен. Например, Internet Explorer. Для этого назовите утилиту именем iexplore.exe, снова запустите и нажмите на кнопку Test. Если соединение будет установлено, значит ваш межсетевой экран имеет довольно низкий уровень защиты.

Если же соединение не будет установлено, значит ваша программа межсетевого экран а выполняет свои функции на пять баллов. Вы можете спокойно бродить по сайтам в интернете, потому что ваш персональный компьютер надежно защищен от различных угроз. Как правило, подобное программное обеспечение имеет гибкие настройки в системе.

Видео по теме

Иногда, сидя за компьютером, можно заметить, что изображение на экране трясется, своеобразно "плывет" или начинает неожиданно ь. Эта проблема имеет широкое распространение. Но причины для нее бывают разные. Стоит разобраться с тем, почему трясется экран.

Чаще всего причиной трясущегося экрана является наличие в рабочем помещении или квартире источника переменных электромагнитных полей. Это проверяется очень легко при помощи перемещением монитора. Если прекращается, значит проблема связана именно с электромагнитными полями. Их источниками на работе являются различные электрические установки, трансформаторные подстанции, а также линии электропередачи. Дома же их заменяют телевизор, холодильник, микроволновая печь и прочая бытовая техника.

Вторая по частоте причина трясущегося экрана - недостаточное электропитание монитора. Как правило, монитор подключается к пилоту, в котором, помимо его самого, еще "питаются" системный блок, модем, телевизор, люстра и много чего еще, в зависимости от вкуса пользователя. Стоит попробовать отключить часть этих приборов и посмотреть, снизилась ли дрожь изображения на мониторе. Если нет, то, возможно, проблема есть в самом пилоте, в том, как он фильтрует электроэнергию. Можно попробовать просто поменять его.

Реже всего (хоть и чаще всего приходящее на ум) причиной тряски изображения может быть неисправность внутри самого монитора, например, сломанный блок развертки либо неполадки в системе его питания. В таких случаях лучше неопытному пользователю не лезть внутрь монитора. Оптимальным решением в этой ситуации будет обращение к квалифицированным специалистам.

Иногда причиной вышеуказанных проблем может стать низкая частота обновления экрана. По умолчанию у некоторых мониторов частота выставлена в районе 60 Гц. Это не только делает заметной дрожь экрана, но и крайне вредно для зрения. Поэтому стоит через "Панель управления" найти пункт меню "Экран" и выставить там частоту в 75 Гц. При данной частоте дрожание экрана может уйти полностью.

Внимание: снимаем!

Чтобы снять скриншот, запустите на компьютере приложение, кликнув по ярлыку на рабочем столе (обычно в процессе установки он создается автоматически) или найдя его в списке программ (через кнопку «Пуск»). После этого в открывшемся рабочем окне выберите необходимую для вас функцию. В данной программе можно выполнить захват экрана: весь экран, элемент окна, окно с прокруткой, выделенную область, фиксированную область, произвольную область или снять скриншот с предыдущего выбора.

Панель инструментов открывается и при нажатии кнопки «Файл» в главном меню программы.

Из названий опций понятно, какая часть рабочего окна будет выделена в процессе снятия скрина. Вы сможете одним нажатием кнопки «сфотографировать» весь экран или какую-либо его часть. Также здесь можно задать определенную область или часть экрана, которая будет соответствовать заданным ранее параметрам. В общем, заскринить можно абсолютно все.

Кроме этого, в программе есть небольшой перечень необходимых для обработки изображения инструментов: цветовая палитра, окно увеличения, линейка, при помощи которой можно с точностью до миллиметра просчитать расстояние от одной точки до другой, угломер, перекрытие и даже грифельная доска, позволяющая производить записи и чертежи прямо на экране.

Для выполнения дальнейших действий нажмите кнопку «Главное», после чего на экране появится дополнительная панель с определенным набором инструментов. С их помощью вы сможете обрезать изображение, задать его размер, выделить цветом определенную часть, наложить текст, выбрать цвет шрифта и заливки.

Кнопка «Вид» в главном меню позволяет изменить масштаб, работать с линейкой, настроить вид заскриненных документов: каскадом, мозаикой.